Cyber

Sécurité des drones : une faille MAVLink majeure dans les communications UAV

Une vulnérabilité qui inquiète les spécialistes

Les drones prennent une place importante dans l’industrie, la sécurité et même la logistique. Leur montée en puissance attire pourtant l’attention des chercheurs en cybersécurité. Une équipe académique de la République de Corée a mené une étude approfondie pour comprendre comment les UAV peuvent être piratés. Leur objectif est simple : identifier les failles réelles et proposer une architecture plus sûre.

Le protocole MAVLink au centre des risques

Pour analyser les vulnérabilités, les chercheurs utilisent le DJI Phantom 4 Pro V2.0 comme référence. Ce drone grand public reste l’un des modèles les plus répandus. Ils étudient aussi des plateformes ouvertes comme PX4 Autopilot et le protocole MAVLink. Ce dernier transporte des commandes essentielles entre le drone et la station au sol. Comme il manque de protections robustes, il devient une cible facile. Un attaquant peut intercepter les messages, les modifier ou en injecter de nouveaux. Cette situation crée un risque direct de perte de contrôle.

Une exposition dangereuse pour les données

Le piratage d’un drone ne se limite pas à son pilotage. Les données qu’il transporte deviennent elles aussi vulnérables. Un attaquant peut récupérer des images, suivre un trajet ou manipuler des informations envoyées à l’opérateur. Cette exposition touche directement la protection de l’information, surtout lorsque les drones interviennent dans des missions sensibles.

Vers une architecture plus sécurisée

Pour répondre à ces risques, les chercheurs proposent une architecture basée sur ARM PSA et PX4. Leur approche vise à renforcer chaque couche du système. Ils souhaitent créer un cadre standardisé pour aider les fabricants à développer des UAV plus résistants aux attaques. Leur prochain objectif consiste à tester cette architecture et à l’étendre aux stations de contrôle et aux serveurs de communication.

Une menace à anticiper

Les drones continueront de se multiplier dans les années à venir. Leur sécurité doit donc évoluer rapidement. Cette étude offre une base solide pour comprendre les attaques possibles et améliorer la résilience des UAV. Les professionnels de la cybersécurité y trouveront des pistes concrètes pour renforcer leurs dispositifs.

Cyber Physical Security : pourquoi les fuites d’informations explosent dans les systèmes industriels connectés

Comprendre une vulnérabilité critique en protection de l’information dans les systèmes cyber‑physiques (Cyber Physical Systems Security)

Les systèmes cyber‑physiques prennent aujourd’hui une place centrale dans les entreprises. Ils pilotent des chaînes de production, gèrent des bâtiments intelligents, optimisent des réseaux électriques ou assurent la sécurité de sites sensibles. Leur rôle est devenu essentiel. Pourtant, une vulnérabilité revient régulièrement dans les audits : la fuite d’informations provoquée par des systèmes mal configurés ou comportant des failles techniques.

Cette faiblesse reste sous‑estimée. Elle peut pourtant exposer une entreprise à des risques majeurs.

Quand le numérique rencontre le monde physique

Les systèmes cyber‑physiques, souvent appelés CPS (Cyber Physical Security), combinent informatique, communication et action sur le monde réel. Ils analysent des données, prennent des décisions et déclenchent des actions physiques. Cette interaction crée une dépendance forte entre le digital et l’opérationnel.

Dès qu’un composant se retrouve mal configuré, la sécurité de l’ensemble peut vaciller. Une simple erreur de paramétrage peut ouvrir la porte à une fuite d’informations sensibles ou à une manipulation de processus industriels.

Une surface d’attaque qui s’élargit chaque année

Les entreprises connectent de plus en plus d’équipements. Elles ajoutent des capteurs, des automates, des passerelles IIoT et des systèmes de supervision. Cette croissance rapide augmente la surface d’attaque.

Chaque nouveau dispositif introduit un protocole différent, une configuration propre et parfois une faille technique. Les environnements deviennent hétérogènes. Les incompatibilités se multiplient. Les équipes doivent alors composer avec des systèmes qui ne parlent pas le même langage.

Cette interopérabilité fragile crée des zones d’ombre. Elles deviennent des points d’entrée idéaux pour des attaques ciblées ou des exfiltrations de données.

La fuite d’informations : une menace silencieuse mais redoutable

Une fuite d’informations dans un environnement CPS (Cyber Physical Security) ne ressemble pas à une fuite classique. Elle peut concerner des données industrielles, des paramètres de commande, des schémas électriques, des configurations d’automates ou des informations sur les processus physiques.

Ces données permettent à un attaquant de comprendre comment fonctionne une installation. Elles facilitent ensuite des actions plus graves : sabotage, arrêt de production, manipulation de capteurs ou prise de contrôle d’un automate.

Le problème vient souvent d’un équipement mal configuré, d’un protocole non chiffré ou d’un accès distant laissé ouvert. Une faille technique suffit pour exposer des informations critiques.

Des outils de sécurité parfois inadaptés

Beaucoup d’entreprises utilisent encore des outils conçus pour l’IT classique. Ces solutions ne prennent pas en compte les contraintes des environnements industriels. Elles ignorent les protocoles propriétaires, les équipements fragiles ou les réseaux isolés.

En pratique, ces outils peuvent perturber des dispositifs sensibles. Ils peuvent aussi laisser passer des menaces spécifiques aux CPS.

Les environnements industriels nécessitent des solutions spécialisées, capables d’analyser des flux OT, de comprendre les automates et de détecter les anomalies en temps réel.

La conformité, un défi permanent

Les exigences réglementaires évoluent rapidement. Les entreprises doivent suivre les normes de sécurité, les règles sectorielles et les obligations liées à la protection des données.

Cette évolution constante impose une adaptation continue. Les systèmes doivent rester sécurisés tout en respectant les standards. Une mauvaise configuration peut entraîner une non‑conformité et exposer l’entreprise à des sanctions.

Le temps réel, un enjeu vital

Les CPS fonctionnent en continu. Ils analysent des données en temps réel et déclenchent des actions immédiates.

Le moindre retard peut fausser une décision. Une mauvaise visibilité peut masquer une anomalie.

Beaucoup d’entreprises manquent encore d’outils capables d’offrir une vision complète et instantanée de leurs actifs. Sans cette visibilité, il devient difficile de détecter une fuite d’informations ou une manipulation en cours.

Pourquoi cette vulnérabilité persiste

Cette vulnérabilité existe parce que les environnements CPS sont complexes. Ils mélangent des technologies anciennes et récentes. Ils utilisent des protocoles propriétaires. Ils doivent rester disponibles en permanence.

Les équipes IT et OT n’ont pas toujours les mêmes priorités. Les premières protègent la confidentialité. Les secondes protègent la disponibilité. Cette différence crée des zones grises.

Ces zones deviennent des points faibles. Elles facilitent les erreurs de configuration et les failles techniques.

Comment International ICS aide les entreprises à réduire ce risque

International ICS réalise des audits complets des environnements CPS, OT, ICS et IIoT.

Ses experts analysent les architectures, identifient les failles de configuration, détectent les vulnérabilités techniques et évaluent les risques de fuite d’informations.

Ils examinent aussi les problèmes d’interopérabilité, les écarts de conformité et les insuffisances de visibilité.

Grâce à cette approche, International ICS aide les entreprises à renforcer la sécurité de leurs infrastructures critiques, à protéger leurs données et à garantir la continuité de leurs opérations.

Vers une sécurité plus mature

Les entreprises doivent désormais considérer la sécurité des CPS comme un pilier stratégique. Elles doivent comprendre que la fuite d’informations n’est pas un risque théorique. Elle peut toucher n’importe quel secteur.

En adoptant une approche proactive, en modernisant leurs outils et en s’appuyant sur des experts spécialisés, elles peuvent réduire considérablement leur exposition.

La sécurité des systèmes cyber‑physiques devient alors un véritable levier de résilience.

VPN : Logs, MITM, les dangers que personne ne vous explique

Comprendre ce qu’est un VPN

Un VPN, ou réseau privé virtuel, crée un tunnel chiffré entre votre appareil et un serveur distant. Ce tunnel masque votre adresse IP et protège vos données lors de leur transit. L’objectif est de renforcer votre confidentialité en ligne et de limiter les risques d’interception.

Cette technologie est devenue courante, mais son fonctionnement réel et ses limites restent souvent mal compris.

Lorsque vous activez un VPN, votre trafic internet ne part plus directement vers les sites que vous consultez. Il transite d’abord par un serveur appartenant au fournisseur VPN. Ce serveur agit comme intermédiaire et remplace votre adresse IP par la sienne.

Le chiffrement appliqué au tunnel complique l’accès à vos données pour un tiers extérieur. Cependant, ce mécanisme implique que le fournisseur VPN, lui, voit passer l’intégralité de votre trafic avant qu’il ne soit envoyé vers internet.

Les risques souvent ignorés lorsqu’on utilise un VPN

L’idée selon laquelle un VPN garantit une sécurité totale est trompeuse. Plusieurs risques existent, surtout si le service choisi manque de transparence.

Comme tout votre trafic passe par ses serveurs, un fournisseur malveillant ou peu fiable peut analyser vos données, enregistrer vos activités ou même les revendre. En pratique, vous déplacez simplement votre confiance : au lieu de dépendre de votre fournisseur d’accès à internet, vous dépendez du VPN.

Les VPN gratuits présentent des dangers supplémentaires

Un service gratuit doit se financer. Beaucoup le font en collectant et en exploitant les données de leurs utilisateurs. Cela peut inclure l’historique de navigation, les adresses IP, les informations personnelles ou les habitudes de connexion.

Dans ce cas, le VPN devient lui-même une source de surveillance.

Le risque d’une attaque de l’homme du milieu

Une attaque de l’homme du milieu, ou MITM, survient lorsqu’un acteur malveillant s’interpose entre vous et le service que vous consultez.

Avec un VPN peu sécurisé, ce scénario devient possible si le chiffrement est insuffisant, si le serveur VPN est compromis ou si le fournisseur manipule le trafic. L’attaquant peut alors intercepter, modifier ou espionner vos données sans que vous ne le remarquiez.

Pourquoi choisir un VPN sans logs est essentiel

Un VPN sans logs garantit qu’aucune donnée de navigation, aucune adresse IP et aucune information personnelle n’est conservée. Même en cas de compromission ou de demande légale, le fournisseur n’a rien à transmettre.

Pour être fiable, un VPN doit appliquer une politique stricte de non‑conservation des données, être audité par des organismes indépendants, utiliser un chiffrement robuste et communiquer clairement sur sa gouvernance.

Un service sérieux publie des audits réguliers, dépend d’une juridiction respectueuse de la vie privée, propose des protocoles modernes comme WireGuard ou OpenVPN et ne limite pas le chiffrement. Sa réputation doit être vérifiable et cohérente avec ses engagements.

Un VPN doit être un outil de protection, pas une nouvelle source de vulnérabilité.

Un VPN peut renforcer votre confidentialité, mais seulement si vous choisissez un fournisseur transparent, sérieux et surtout sans logs. Comprendre son fonctionnement et ses limites permet d’éviter les risques liés à la surveillance, à la collecte de données ou aux attaques de type homme du milieu.

En matière de cybersécurité, la confiance ne se décrète pas. Elle se construit en sélectionnant un service réellement fiable.

Fuites de données en France : pourquoi les cyberattaques explosent

Une intensification continue des cyberattaques en France

En 2025 et 2026, la France fait face à une nouvelle vague de cyberattaques d’une ampleur inédite. Après une année 2024 déjà marquée par une multiplication des intrusions, les offensives numériques se sont encore accélérées. Les cybercriminels ciblent désormais des organisations de toutes tailles, profitant de failles techniques, de systèmes vieillissants ou d’erreurs humaines.

Les estimations économiques confirment cette tendance. Les pertes liées aux cyberattaques pourraient dépasser des seuils historiques, avec un impact direct sur les entreprises, les services publics et l’ensemble de l’économie française. Cette situation place la France parmi les pays les plus exposés d’Europe occidentale.

Des données personnelles massivement compromises

La majorité des attaques recensées en 2025‑2026 ont conduit à la compromission de données personnelles. Les pirates récupèrent des informations variées : identités complètes, adresses électroniques, coordonnées postales, numéros de téléphone et parfois données financières. Ces informations, une fois exfiltrées, se retrouvent rapidement sur des plateformes clandestines où elles sont revendues.

Les cybercriminels utilisent ensuite ces données pour mener des campagnes de phishing ciblées, des tentatives d’usurpation d’identité ou des attaques plus sophistiquées. Ce phénomène crée un cercle vicieux : plus les données circulent, plus les attaques se multiplient, alimentant une dynamique difficile à enrayer.

Les experts estiment désormais que les informations d’une grande majorité de citoyens français sont accessibles sur des marchés noirs. Cette réalité explique pourquoi la France reste l’une des cibles privilégiées des cybercriminels.

Des fuites de données qui alimentent l’espionnage économique et industriel

Au‑delà des risques individuels, ces fuites de données représentent une menace stratégique pour l’économie française. Les cybercriminels ne se contentent plus de revendre des informations personnelles : ils exploitent également les données issues des entreprises pour alimenter des opérations d’espionnage économique ou industriel. Des documents internes, des échanges confidentiels, des schémas techniques ou des informations sur des projets en cours peuvent être utilisés pour affaiblir une entreprise, anticiper ses décisions ou copier ses innovations.

Ces données sensibles, une fois entre les mains d’acteurs malveillants, permettent de cibler des dirigeants, de manipuler des négociations ou de déstabiliser des chaînes d’approvisionnement. Dans certains cas, elles servent même à orienter des stratégies concurrentielles ou à influencer des appels d’offres. Cette exploitation silencieuse, souvent invisible, constitue aujourd’hui l’un des risques les plus sous‑estimés des cyberattaques.

Une liste de victimes toujours plus longue

En 2025 et 2026, les fuites de données touchent des secteurs variés : santé, services, distribution, éducation, collectivités locales et organismes publics. Chaque nouvelle attaque révèle des vulnérabilités persistantes dans les systèmes d’information. Malgré les efforts engagés, les cybercriminels exploitent encore des failles techniques ou des pratiques internes insuffisamment sécurisées.

La liste des organisations touchées continue de s’allonger, confirmant que la menace ne faiblit pas. Les attaques deviennent plus rapides, plus ciblées et plus difficiles à détecter, ce qui complique la réponse des équipes de sécurité.

Un enjeu national majeur en 2025‑2026

Face à cette escalade, la cybersécurité s’impose comme un enjeu stratégique pour l’ensemble du pays. Les entreprises doivent renforcer leurs défenses, moderniser leurs infrastructures et sensibiliser leurs équipes. Les institutions publiques, de leur côté, intensifient leurs efforts pour protéger les données des citoyens et améliorer la résilience des services essentiels.

La protection des données personnelles devient un impératif absolu. Elle conditionne la confiance du public, la continuité des activités et la stabilité économique. Sans une mobilisation collective, les cybercriminels continueront de profiter d’un terrain favorable.

Les années 2025 et 2026 confirment une tendance lourde : les cyberattaques en France ne cessent de s’intensifier et les fuites de données touchent désormais tous les secteurs. Ces informations, une fois exploitées, alimentent non seulement la cybercriminalité classique mais aussi l’espionnage économique et industriel, un risque encore trop souvent sous‑estimé. La situation exige une vigilance accrue et une transformation profonde des pratiques de cybersécurité. Pour limiter les risques, chaque organisation doit renforcer ses défenses et adopter une approche proactive. La menace évolue vite, et seule une stratégie solide permettra de réduire l’impact des attaques.

Fuites de données, arnaques et hameçonnage : le bilan alarmant

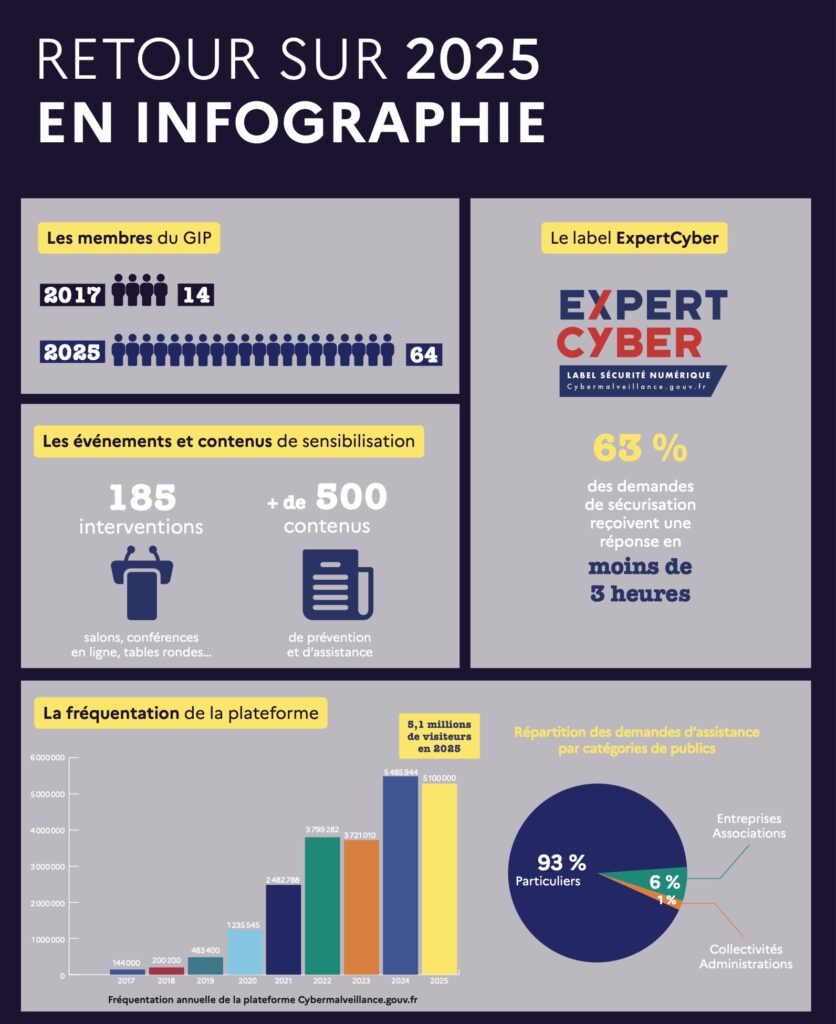

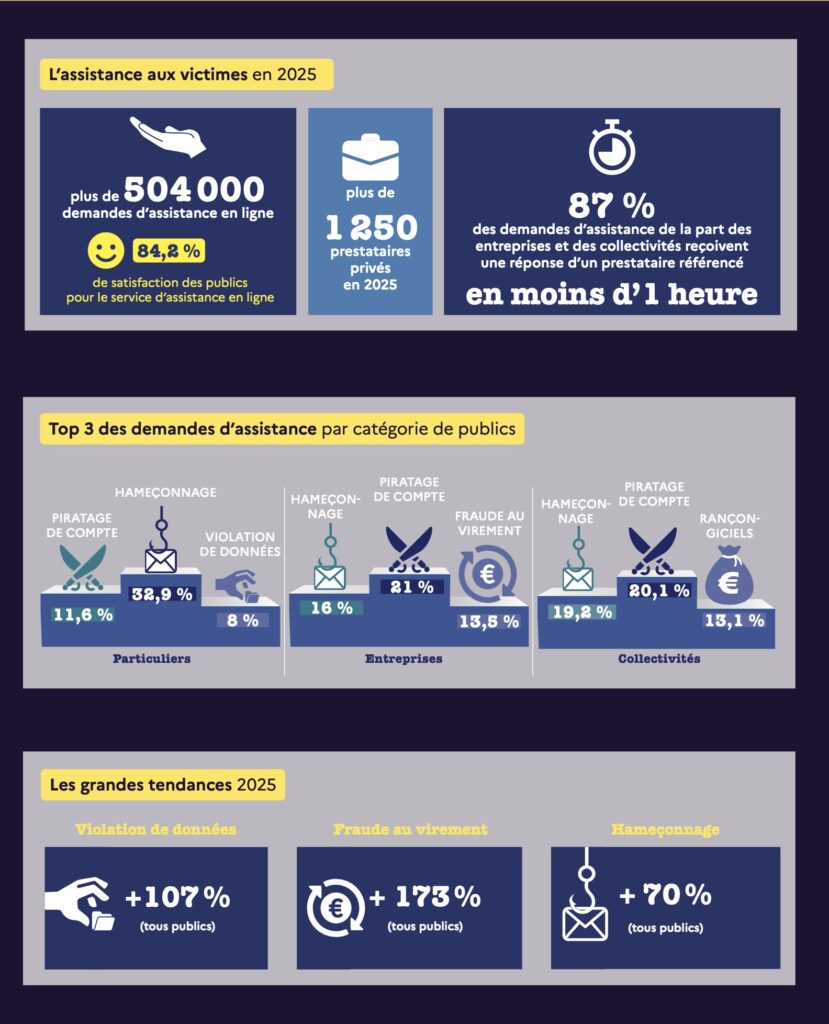

Un cap majeur franchi dans l’assistance aux victimes de cybermalveillance

L’année 2025 marque un tournant décisif pour Cybermalveillance.gouv.fr, dont l’activité n’a cessé de croître face à une menace numérique toujours plus intense. Pour la deuxième année consécutive, la plateforme dépasse les 5 millions de visiteurs et atteint désormais 22 millions d’utilisateurs cumulés depuis son lancement en 2017. Cette progression s’explique par une demande accrue d’assistance, mais aussi par plusieurs actions de sensibilisation d’envergure, comme le lancement du 17Cyber, l’opération Cactus auprès des jeunes, la campagne du Cybermois ou encore le CyberTour de France.

Une assistance aux victimes en forte hausse

Le dispositif national franchit un seuil symbolique avec plus de 500 000 victimes accompagnées en 2025, soit une augmentation de 20 % par rapport à l’année précédente. Cette dynamique s’explique notamment par la multiplication des fuites de données touchant des secteurs variés : commerce, sport, télécommunications, santé, emploi, assurance ou encore logistique. Ces incidents ont entraîné une hausse significative des diagnostics réalisés sur la plateforme, les victimes cherchant à comprendre les risques encourus et les démarches à suivre.

Une menace cyber qui s’intensifie et se diversifie

L’année 2025 se distingue par une explosion des violations de données, qui ont exposé les informations personnelles de millions de Français. Cette tendance se traduit par une hausse de 107 % des demandes d’assistance liées à ces incidents. L’exploitation malveillante de ces données alimente directement l’hameçonnage, devenu la première menace tous publics confondus, avec une progression de 70 %. Les cybercriminels multiplient les approches via SMS, courriels ou appels, souvent personnalisées, pour mener des arnaques ou pirater des comptes en ligne, une menace particulièrement marquée chez les professionnels (+45 %).

Un marché de la donnée désormais structuré

Le marché souterrain de la donnée volée atteint un niveau de maturité inédit. Les cybercriminels s’appuient sur des plateformes d’échange spécialisées, des kits d’arnaques prêts à l’emploi et même des centres d’appels frauduleux capables de manipuler les victimes. Cette industrialisation permet la commercialisation massive de données fraîches et de profils clés en main sur le darkweb ou des messageries chiffrées. Elle explique également la rapidité avec laquelle de nouvelles escroqueries apparaissent et se diffusent.

Une recrudescence des arnaques financières

Les données personnelles issues de fuites alimentent de nombreuses fraudes financières. Les fraudes au virement, déjà en hausse depuis plusieurs années, explosent de 170 % et s’étendent à des domaines comme la facturation électronique ou la gestion de la paie. La fraude au faux conseiller bancaire progresse elle aussi fortement (+159 %), avec de nouvelles méthodes comme l’hameçonnage au faux numéro d’opposition ou l’usage de WhatsApp pour tromper les victimes.

Les faux placements financiers connaissent une croissance spectaculaire (+277 %), portés par de faux sites professionnels ou des sollicitations sur les réseaux sociaux. Les cryptomonnaies ne sont pas épargnées, avec des détournements d’actifs et des systèmes frauduleux de pseudo‑investissement.

Des menaces en accélération rapide

Certaines cybermalveillances connaissent une progression fulgurante. L’usurpation de numéro de téléphone bondit de 517 %, malgré les dispositifs réglementaires destinés à la freiner. Les escroqueries commerciales augmentent de 170 %, notamment via des sites frauduleux ou des détournements de services de paiement.

Le cyberharcèlement, quant à lui, s’installe durablement. Il progresse de 138 % tous publics confondus, avec des impacts particulièrement lourds pour les collectivités (+209 %) et les entreprises (+205 %). Dans le monde professionnel, ces attaques peuvent nuire gravement à la réputation d’artisans, de professions libérales ou d’associations, notamment via des avis négatifs fallacieux.

Une frontière de plus en plus floue entre cyber et monde physique

L’année 2025 révèle une porosité croissante entre les menaces numériques et leurs conséquences dans le monde réel. Certains criminels n’hésitent plus à mobiliser des équipes sur le terrain, par exemple pour récupérer des cartes bancaires au domicile des victimes lors d’arnaques au faux conseiller bancaire.

Des fuites de données ont également conduit à des cambriolages ou à des visites de faux policiers, comme ce fut le cas pour des licenciés de la Fédération française de Tir. Cybermalveillance.gouv.fr a dû diffuser en urgence des alertes et des consignes de prudence.

Plus grave encore, certaines données ont été exploitées pour commettre des actes violents contre des détenteurs de crypto‑actifs, allant jusqu’à des enlèvements ou des agressions physiques.

International ICS : un renfort stratégique pour anticiper les fuites de données

International ICS dispose également d’un département cyber dédié, conçu pour aider les organisations à anticiper les risques de fuite de données. Grâce à des audits spécialisés menés lors des opérations de TSCM, ses experts identifient les vulnérabilités techniques et organisationnelles susceptibles d’être exploitées. Cette approche proactive permet aux entreprises de renforcer leur posture de sécurité, de prévenir les compromissions et de protéger durablement leurs informations sensibles.

Une mobilisation nationale face à une menace en mutation

Les autorités soulignent l’importance du rôle joué par Cybermalveillance.gouv.fr dans l’accompagnement des victimes et la sensibilisation du public. Le portail national de la cybersécurité du quotidien, porté par le GIP ACYMA, doit renforcer encore cette mission en offrant une information claire et accessible à tous.

Pour 2026, les perspectives restent préoccupantes : hameçonnages plus personnalisés, piratages de comptes, violations de données massives et exploitation accrue du contexte géopolitique. Face à cette réalité, la sensibilisation et la protection des citoyens comme des organisations deviennent plus essentielles que jamais.

International ICS : pionnier européen du TSCM intégrant le cyber

International ICS s’est imposée comme un acteur majeur du TSCM en Europe grâce à une vision particulièrement précoce. Dès le début des années 2010, l’entreprise a compris que la cybersécurité devait devenir un pilier essentiel des opérations de contre‑mesures techniques. Cette approche novatrice a profondément transformé la manière de protéger l’information sensible.

Le TSCM : une discipline en pleine évolution

Pendant longtemps, le TSCM se concentrait principalement sur la recherche de dispositifs d’écoute ou de caméras clandestines. Ces menaces restent bien réelles, mais elles ne représentent plus l’unique danger. Avec la montée en puissance du numérique, les attaques se sont diversifiées et sont devenues plus difficiles à détecter. C’est précisément à ce moment‑clé qu’International ICS a pris une avance décisive en intégrant une dimension cyber à ses opérations.

L’intégration du cyber dès le début des années 2010

L’entreprise a été la première en Europe à considérer que la compromission d’une organisation pouvait aussi passer par des vecteurs numériques. Un réseau Wi‑Fi infiltré, un appareil connecté détourné ou un logiciel espion installé à distance peuvent permettre de récupérer des informations sensibles sans laisser de trace visible. En anticipant cette évolution, International ICS a redéfini les standards du secteur.

Une approche globale de la protection de l’information

En combinant expertise TSCM et compétences cyber, International ICS propose une stratégie complète et cohérente. Cette approche permet d’identifier les menaces physiques comme numériques, d’analyser les environnements connectés, de détecter les anomalies réseau et de sécuriser les communications sensibles. Elle offre ainsi une protection adaptée aux organisations modernes, où les frontières entre espionnage physique et cyberattaques sont de plus en plus floues.

Une réponse indispensable face aux menaces hybrides

Les entreprises, institutions et dirigeants sont aujourd’hui confrontés à des risques multiples. Les attaques hybrides, mêlant intrusion physique et exploitation numérique, se multiplient. Dans ce contexte, une intervention TSCM classique ne suffit plus. Grâce à son avance méthodologique, International ICS propose un niveau de sûreté aligné sur les menaces actuelles et capable d’évoluer avec elles.

En intégrant le cyber au cœur du TSCM dès le début des années 2010, International ICS a posé les bases d’une nouvelle génération de contre‑mesures techniques. Son approche globale, mêlant détection physique et analyse numérique, s’impose aujourd’hui comme une référence en Europe. Une vision pionnière qui continue de façonner les standards du secteur. Préférez l’original à la copie…

AirSnitch : une menace mondiale pour les réseaux Wi‑Fi

Le Wi‑Fi est devenu indispensable dans les foyers, les bureaux et les entreprises. Plus de 48 milliards d’appareils compatibles ont été vendus depuis la fin des années 1990, et près de 70 % de la population mondiale l’utilise chaque jour. Cette omniprésence s’accompagne d’un flux massif de données sensibles, pourtant exposées à des failles structurelles héritées d’Ethernet et à la nature même des communications radio.

Pendant longtemps, les réseaux publics ont fonctionné comme un terrain sans loi, où les attaques ARP spoofing permettaient d’espionner facilement les utilisateurs. Pour y répondre, les constructeurs ont intégré des protections cryptographiques censées empêcher toute lecture ou modification du trafic entre clients. Mais de nouvelles recherches montrent que ces protections ne suffisent plus.

AirSnitch : une attaque qui contourne l’isolation des clients

Les chercheurs ont découvert une série d’attaques baptisées AirSnitch. Elles exploitent des comportements présents dans les couches les plus basses de la pile réseau, rendant le chiffrement incapable d’assurer l’isolation des clients, pourtant garantie par tous les routeurs modernes. Ces attaques touchent un large éventail de routeurs, notamment ceux de Netgear, D‑Link, Ubiquiti, Cisco, ainsi que les systèmes DD‑WRT et OpenWrt.

Selon Xin’an Zhou, auteur principal de l’étude, AirSnitch pourrait permettre des attaques avancées comme le vol de cookies, l’empoisonnement DNS ou la manipulation de caches. Présentée au NDSS Symposium 2026, cette découverte remet en question la sécurité des réseaux Wi‑Fi à l’échelle mondiale.

Mathy Vanhoef, co‑auteur, précise qu’il s’agit d’un contournement du chiffrement plutôt que d’une rupture cryptographique. L’attaque ne casse pas WPA2 ou WPA3, mais contourne l’isolation censée protéger les clients. Les utilisateurs qui ne dépendent pas de cette isolation restent donc moins exposés.

Une désynchronisation d’identité entre les couches réseau

AirSnitch repose sur une désynchronisation d’identité entre les couches 1 et 2, les SSID et les nœuds connectés. Cette faille permet à un attaquant de mener une attaque machine‑in‑the‑middle bidirectionnelle, capable d’intercepter et de modifier les données avant qu’elles n’atteignent leur destinataire. L’attaquant peut se trouver sur le même SSID, sur un réseau invité ou même sur un segment différent relié au même point d’accès.

En interceptant le trafic au niveau du lien, l’attaquant peut ensuite mener des attaques plus poussées. Lorsque la connexion n’est pas chiffrée, il peut lire et altérer tout le trafic, récupérer des cookies d’authentification, des mots de passe ou des données bancaires. Même avec HTTPS, il peut manipuler les requêtes DNS, empoisonner les caches ou exploiter des vulnérabilités non corrigées.

Pourquoi les protections d’entreprise ne suffisent pas

Les variantes d’AirSnitch contournent également l’isolation des clients dans les environnements professionnels. Les routeurs d’entreprise utilisent pourtant des identifiants uniques et des clés de chiffrement propres à chaque client. Mais lorsque plusieurs points d’accès partagent la même infrastructure câblée, l’attaque reste possible.

Les chercheurs ont montré qu’AirSnitch peut même compromettre RADIUS, un protocole d’authentification centralisé utilisé dans les réseaux d’entreprise. En usurpant l’adresse MAC d’une passerelle et en se connectant à un point d’accès, un attaquant peut voler des paquets RADIUS, casser l’authentificateur de message et récupérer une phrase secrète partagée. Il peut ensuite déployer un serveur RADIUS frauduleux et un point d’accès malveillant, capable d’intercepter le trafic et les identifiants des utilisateurs légitimes.

Les tests ont été réalisés sur onze routeurs, dont Netgear, Tenda, D‑Link, TP‑Link, ASUS, Ubiquiti, LANCOM et Cisco. Tous se sont révélés vulnérables à au moins une variante de l’attaque. Certains fabricants ont déjà publié des correctifs, mais d’autres affirment que certaines failles ne pourront être corrigées qu’en modifiant les puces elles‑mêmes.

Une menace sérieuse, mais pas aussi simple que WEP

Pour évaluer la gravité d’AirSnitch, il faut la replacer dans son contexte. L’attaque rappelle la méthode PTW de 2007, qui avait brisé WEP du jour au lendemain. Aujourd’hui, l’isolation des clients est presque entièrement contournée, sans solution immédiate.

Cependant, AirSnitch exige que l’attaquant dispose déjà d’un accès au réseau Wi‑Fi. Cette contrainte la rend moins accessible que les attaques WEP, qui pouvaient être lancées par n’importe qui à portée du signal. Un réseau protégé par un mot de passe fort limite donc considérablement les risques.

La nuance est que l’attaquant n’a pas besoin d’accéder au SSID de la victime. Il peut exploiter AirSnitch depuis un autre SSID ou BSSID utilisant la même infrastructure.

Des attaques plus larges, mais moins destructrices

Contrairement aux attaques qui ont brisé WPA, WPA2 ou WPA3, AirSnitch ne se limite pas aux signaux radio. Elle exploite aussi les interactions entre les couches réseau et les équipements câblés. Les pare‑feux ne constituent pas une barrière fiable, car ils restent connectés physiquement à des éléments réseau vulnérables.

Certaines protections existent, comme les VPN, mais elles restent imparfaites. Les VPN peuvent fuir des métadonnées ou des requêtes DNS, et leur fiabilité dépend fortement du fournisseur. Les VLANs peuvent aussi aider, mais ils sont difficiles à configurer correctement et peuvent introduire des vulnérabilités de rebond.

La stratégie la plus solide reste l’adoption d’un modèle zero trust, qui considère chaque nœud comme potentiellement hostile tant qu’il n’a pas prouvé sa légitimité. Ce modèle reste complexe à déployer, surtout pour les particuliers et les petites structures.

Comment réagir face à AirSnitch

La réponse la plus raisonnable consiste à faire preuve de prudence sur les réseaux Wi‑Fi que tu ne contrôles pas. Lorsque c’est possible, utilise un VPN fiable ou privilégie le partage de connexion depuis un smartphone. Les attaques AirSnitch élargissent les possibilités malveillantes, mais dans la pratique, des attaques plus simples comme les faux points d’accès restent souvent plus attractives pour les cybercriminels.

Comme le souligne HD Moore, les attaques avant l’isolation des clients se résumaient souvent à lancer ettercap dès qu’une connexion Wi‑Fi était établie. AirSnitch demande plus de travail, du moins jusqu’à ce qu’un script automatisé voie le jour. Reste à savoir si les fabricants prendront ces failles suffisamment au sérieux pour les corriger durablement.

OTAN : l’iPhone et l’iPad certifiés pour les données sensibles

L’iPhone et l’iPad deviennent les premiers appareils grand public capables de traiter des informations classifiées de l’OTAN. Cette reconnaissance, accordée après une évaluation rigoureuse menée par l’administration allemande, confirme que les protections intégrées d’iOS 26 et d’iPadOS 26 répondent aux exigences strictes des environnements à accès restreint. Apple franchit ainsi une étape stratégique en démontrant qu’un appareil grand public peut atteindre un niveau de sécurité auparavant réservé aux solutions spécialisées.

Certification OTAN : un tournant pour les appareils mobiles

L’OTAN autorise désormais l’usage de l’iPhone et de l’iPad pour manipuler des données classifiées jusqu’au niveau « Diffusion restreinte ». Cette décision ne nécessite ni logiciels supplémentaires ni configurations complexes. Elle repose sur l’architecture de sécurité native d’Apple, déjà validée par le gouvernement allemand après des tests approfondis du BSI. Grâce à cette certification, les deux appareils rejoignent le Catalogue des produits de sécurité de l’information de l’OTAN.

Une sécurité intégrée dès la conception

Apple conçoit ses appareils autour d’un principe simple : la sécurité doit être un élément fondamental, pas un ajout. Cette approche se traduit par un chiffrement avancé, une authentification biométrique robuste avec Face ID et des mécanismes innovants comme le Memory Integrity Enforcement. Ces protections, pensées pour tous les utilisateurs, répondent désormais aux standards internationaux les plus exigeants.

Une reconnaissance qui change les pratiques gouvernementales

Avant cette certification, les organisations devaient investir dans des solutions sur mesure pour garantir la sécurité de leurs communications. L’iPhone et l’iPad bouleversent ce modèle. Ils offrent une plateforme sécurisée prête à l’emploi, capable de répondre aux besoins opérationnels des gouvernements et des institutions internationales. Cette évolution marque une nouvelle ère où les appareils grand public peuvent rivaliser avec les solutions spécialisées.

Challenge Passe Ton Hack 2026 : immersion totale dans le combat cyber

Passe Ton Hack d’Abord 2026 : un défi cyber qui mobilise 10 000 jeunes

L’édition 2026 de Passe Ton Hack d’Abord vient de s’achever après trois semaines d’intense compétition. Près de 10 000 lycéens et étudiants ont participé au plus grand challenge Capture The Flag destiné aux jeunes en France. Cette mobilisation confirme l’intérêt croissant pour la cybersécurité et l’importance de sensibiliser les nouvelles générations aux enjeux du numérique.

Un challenge immersif porté par le COMCYBER et l’Éducation nationale

Initié en 2023 par le Commandement de la cyberdéfense du ministère des Armées et la Direction générale de l’enseignement scolaire, ce programme propose une première immersion dans le domaine cyber. Les participants découvrent la cryptographie, la stéganographie, l’OSINT ou encore le reverse engineering à travers un scénario réaliste. Ils endossent le rôle de cybercombattants et agissent comme un groupe d’intervention cyber chargé d’analyser et de contrer une attaque numérique.

Une édition 2026 marquée par un scénario exigeant

Pour cette quatrième édition, les jeunes ont évolué dans un contexte de conflit hybride entre deux pays. Ils ont dû détecter des intrusions, stopper des cyberattaques et résoudre une vingtaine de défis techniques. Cette approche progressive leur a permis de comprendre les mécanismes d’une opération cyber tout en développant leur esprit d’équipe. Beaucoup, comme Lucas, élève de terminale, soulignent le caractère ludique et formateur de l’expérience.

Les résultats de l’édition 2026

Le classement général consacre l’équipe 404Random_Alpha du lycée Saint-Joseph du Moncel à Pont-Sainte-Maxence, suivie de TeamSSH34 du lycée Jean-Mermoz à Montpellier et de Les120 du lycée Charles-de-Foucauld à Nancy. En catégorie bac général, 404_Random s’impose devant TeamSSH34 et Les_Avengeurs_Du_Café du lycée Charles-Péguy à Gorges. La catégorie bac professionnel voit la victoire de GIRARD du lycée Philippe-de-Girard à Avignon, tandis que Pxdev du lycée Rompsay et Moulin du lycée Jean-Moulin complètent le podium. Enfin, en post‑bac, Les120 remportent la première place devant Les Pythonneurs et Les Hommes du Milieu, touss deux issus de l’Institut des Chartreux à Lyon.

Une dynamique qui renforce la culture cyber en France

Grâce à ce challenge, les jeunes découvrent un domaine stratégique et développent des compétences recherchées. L’édition 2026 confirme la pertinence de cette initiative qui rapproche les lycéens et étudiants du monde de la cyberdéfense. Elle contribue également à renforcer la résilience numérique nationale en suscitant des vocations.

Cybersécurité : sortir des illusions pour construire une vraie résilience

La cybersécurité parfaite n’existe pas : il y aura toujours une faille

Dans un monde où les incidents de sécurité se multiplient, il devient urgent d’abandonner l’idée d’une protection absolue. Chaque jour, de nouvelles brèches apparaissent et rappellent que la complexité croissante des systèmes ne renforce pas la sécurité. Au contraire, elle augmente la surface d’attaque et fragilise les organisations. Pour rester efficaces, les entreprises doivent revoir leur approche et privilégier la simplicité, la maîtrise et la résilience.

L’empilement sécuritaire : une complexité qui affaiblit

Les organisations accumulent pare-feux, antivirus, EDR, XDR, SOC, sondes de monitoring et solutions d’IA. Cette superposition crée une illusion de protection, mais chaque couche logicielle introduit ses propres vulnérabilités. Plus un système devient dense, plus il devient difficile à auditer, à maintenir et à sécuriser réellement. La véritable robustesse repose sur une architecture épurée, compréhensible et contrôlable. La simplicité n’est pas un manque d’ambition : c’est une stratégie de sécurité.

Le facteur humain : la faille que rien n’éliminera

Aucune technologie ne peut supprimer les erreurs humaines. La fatigue, le stress, la surcharge cognitive ou la simple curiosité continueront de provoquer des clics malheureux et des comportements risqués. Les formations ponctuelles ne suffisent pas à éliminer ces risques. Plutôt que de croire à une perfection impossible, il faut intégrer cette réalité dans la stratégie globale. Les systèmes doivent être conçus pour absorber les erreurs humaines, pas pour les nier.

La résilience numérique : une stratégie durable et pragmatique

Puisque la prévention totale est hors de portée, la résilience devient la seule voie réaliste. Elle repose sur des principes simples : des équipements interchangeables, une architecture transparente, des sauvegardes réellement hors ligne, un gestionnaire de mots de passe fiable et un chiffrement systématique. L’objectif est clair : permettre à l’organisation de continuer à fonctionner même en cas d’incident majeur. La donnée devient le cœur du dispositif, et tout doit être pensé pour la protéger, la restaurer et la rendre inaccessible à un attaquant.

International ICS : un partenaire clé en cas de fuite d’information

Lorsqu’une fuite survient, la rapidité et la méthode déterminent l’ampleur des dégâts. International ICS accompagne ses clients dans l’analyse de la compromission, la maîtrise de l’incident et la restauration d’un environnement sécurisé. Son département Cyber intervient pour identifier l’origine de la brèche, colmater les failles, sécuriser les systèmes critiques et renforcer durablement la posture de sécurité. Cette expertise permet aux organisations de reprendre le contrôle rapidement tout en limitant l’impact opérationnel, juridique et réputationnel.

Maîtriser plutôt que déléguer aveuglément

La sécurité ne se construit pas sur l’accumulation d’outils, mais sur une stratégie claire et réaliste. La simplicité offre plus de robustesse que la complexité. La maîtrise vaut mieux que la dépendance. L’Open Source apporte une transparence que les solutions propriétaires ne garantissent pas. La résilience remplace avantageusement l’illusion d’une prévention totale. Et l’acceptation du risque permet enfin de bâtir des systèmes réellement opérationnels.

En adoptant cette vision pragmatique, les organisations gagnent en autonomie, en contrôle et en résilience. Plus de transparence, plus de maîtrise, plus de robustesse.

COMCYBER : au cœur de la cyberdéfense française

Commandement de la cyberdéfense : un acteur central des opérations numériques

Le commandement de la cyberdéfense, plus connu sous le nom de COMCYBER, rassemble toutes les forces de cyberdéfense du ministère des Armées. Cette structure interarmées protège les systèmes d’information, sécurise les systèmes d’armes et conduit les opérations militaires dans le cyberespace. Grâce à cette organisation unifiée, la France renforce sa capacité à anticiper les menaces numériques et à y répondre rapidement.

Une mission stratégique pour la sécurité nationale

Placée sous l’autorité directe du chef d’état-major des Armées, cette entité opérationnelle joue un rôle déterminant dans la défense numérique. Elle prévient, détecte et contrarie les attaques visant les infrastructures du ministère. Elle protège également les systèmes d’information placés sous la responsabilité du CEMA. En parallèle, elle conçoit, planifie et conduit les opérations militaires dans le cyberespace, notamment à travers des actions de lutte informatique offensive et défensive.

Une force humaine et technique en pleine expansion

Le COMCYBER réunit plus de 3600 cybercombattants civils et militaires. Leur expertise couvre un large spectre allant de l’analyse technique à la conduite d’opérations complexes. Pour maintenir un haut niveau de préparation, le commandement organise régulièrement des entraînements et des exercices, en France comme à l’international. Cette dynamique permet d’adapter en permanence les capacités aux nouvelles menaces.

Une organisation structurée pour une action cohérente

Pour mener ses missions, le COMCYBER s’appuie sur deux entités complémentaires. L’état-major de la cyberdéfense, intégré au pôle opérations de l’EMA, assure la coordination stratégique. Le groupement de la cyberdéfense des armées, implanté à Rennes et en région parisienne, concentre les moyens opérationnels. Ensemble, ils garantissent la cohérence du modèle de cyberdéfense, qu’il s’agisse des besoins techniques, de la doctrine ou de la politique RH. Le commandement pilote également la réserve de cyberdéfense, qui renforce les capacités nationales.

Espionnage, connexions invisibles : configurer son iPhone pour survivre aux zones à risques

Un contexte de risques accrus

Dans un monde où les déplacements internationaux des dirigeants d’entreprise sont devenus incontournables, la sécurité numérique s’impose comme un enjeu majeur. Les salons professionnels, les aéroports, les hôtels et les espaces publics constituent autant de zones à risques où les appareils mobiles peuvent être ciblés par des tentatives d’espionnage, de piratage ou de captation de données sensibles. Les téléphones, et en particulier l’iPhone (utilisé par la majorité des dirigeants), sont des portes d’entrée privilégiées pour des acteurs malveillants cherchant à exploiter les connexions extérieures ou les failles de configuration. Dans ce contexte, il est essentiel pour tout dirigeant ou cadre en déplacement de transformer son smartphone en véritable bastion numérique, capable de résister aux intrusions et de protéger les informations stratégiques.

Voici quelques conseils de nos experts cyber International ICS.

1. Verrouiller l’accès physique à l’appareil

La première étape consiste à sécuriser l’accès direct au téléphone. Un code d’accès robuste, idéalement alphanumérique et long, doit remplacer les codes simplistes à quatre chiffres. L’activation de Face ID ou Touch ID ajoute une barrière biométrique efficace, tandis que l’authentification à deux facteurs pour l’identifiant Apple garantit que même en cas de compromission du mot de passe, l’accès aux données iCloud reste protégé. Ces mesures de base sont indispensables pour réduire les risques liés à la perte ou au vol de l’appareil dans des environnements fréquentés.

2. Protéger les données iCloud avec le chiffrement avancé

Au-delà de l’accès physique, la confidentialité des données stockées dans le cloud est un enjeu critique. Apple propose désormais la Protection avancée des données pour iCloud, une fonctionnalité qui chiffre de bout en bout les sauvegardes, photos, notes et autres contenus. En activant cette option dans les réglages, l’utilisateur s’assure qu’Apple lui-même ne peut accéder à ses informations. Il est recommandé de configurer un contact ou une clé de récupération afin de garantir l’accès en cas de problème d’identification. Pour un dirigeant en déplacement, cette mesure représente une garantie supplémentaire contre l’espionnage industriel ou la compromission de documents sensibles.

3. Bloquer les connexions extérieures

La gestion des connexions extérieures constitue un autre pilier de la sécurité.

- Le Bluetooth et AirDrop doivent être désactivés lorsqu’ils ne sont pas utilisés, et AirDrop limité aux Contacts uniquement.

- Les réseaux Wi-Fi publics, souvent vulnérables, doivent être supprimés de la liste des réseaux enregistrés et la connexion automatique désactivée.

- Quant aux services de localisation, ils doivent être configurés avec discernement : autoriser uniquement les applications légitimes comme Plans ou certaines apps de transport, et toujours en mode Uniquement lors de l’utilisation.

- Les services système non essentiels, tels que les suggestions basées sur la localisation ou la publicité ciblée, peuvent être désactivés pour réduire les risques de traçage.

Cette approche permet de conserver l’utilité de la géolocalisation pour la navigation, tout en limitant l’exposition aux collectes abusives.

4. Exploiter les paramètres de confidentialité intégrés

Les paramètres de confidentialité d’iOS offrent des protections avancées :

- Le blocage du suivi inter-applications empêche les publicitaires de croiser les données entre différentes apps.

- Safari propose une prévention du suivi intersites et la possibilité de masquer l’adresse IP face aux traqueurs.

- Dans Mail, la protection de la confidentialité bloque le chargement invisible de pixels espions.

- Enfin, il est crucial de vérifier régulièrement les autorisations accordées aux applications pour l’accès au micro, à la caméra, aux contacts ou aux photos, et de supprimer celles qui ne sont pas indispensables.

5. Adopter des bonnes pratiques quotidiennes

Ces réglages doivent s’accompagner de gestes simples mais essentiels :

- Maintenir l’iPhone à jour pour bénéficier des correctifs de sécurité.

- Redémarrer régulièrement l’appareil pour purger certaines connexions temporaires.

- Éviter de cliquer sur des liens suspects reçus par SMS ou email.

- Se méfier des chargeurs publics ou des ordinateurs non sécurisés.

- Utiliser un VPN fiable pour renforcer la protection des communications sur les réseaux Wi-Fi ouverts.

Un enjeu stratégique pour les entreprises

La sécurité numérique des dirigeants en déplacement ne peut être laissée au hasard. Dans les zones à risques que sont les salons, les aéroports ou les hôtels, un iPhone mal configuré devient une cible facile pour des acteurs malveillants. En combinant la Protection avancée des données iCloud, une gestion sélective de la localisation, le blocage des connexions extérieures et une discipline d’usage rigoureuse, il est possible de transformer son smartphone en véritable forteresse numérique. Cette vigilance n’est pas seulement une précaution technique : elle constitue un acte stratégique de protection des informations, de la réputation et de la souveraineté des entreprises.

Cloud Act, RGPD, sûreté de l'information : le nouveau Word pose problème

Microsoft change les règles. Word pour Windows enregistre désormais automatiquement les nouveaux fichiers dans OneDrive. Le nom du fichier est une date. Cette nouveauté concerne la version 2509 (Build 19221.20000). Excel et PowerPoint suivront bientôt.

Une dépendance aux serveurs américains

Le choix de Microsoft d’imposer un enregistrement automatique dans OneDrive renforce la centralisation des données sur des serveurs américains. Ces infrastructures sont soumises à la juridiction des États-Unis, notamment via le CLOUD Act (Clarifying Lawful Overseas Use of Data Act), une loi adoptée en 2018. Elle autorise les autorités américaines à exiger l’accès aux données stockées par des entreprises américaines, même si ces données sont hébergées en dehors du territoire américain.

Ce mécanisme entre en conflit direct avec le RGPD, qui impose des conditions strictes pour le transfert de données hors de l’Union européenne. Le CLOUD Act permet aux États-Unis de court-circuiter les protections locales, sans passer par les accords internationaux. Cela expose les entreprises européennes à un risque juridique et stratégique : répondre à une demande américaine peut violer le droit européen, mais refuser peut entraîner des sanctions outre-Atlantique.

Dans un contexte géopolitique tendu, cette dépendance technologique devient un enjeu majeur. Elle remet en question la capacité des États et des entreprises à protéger leurs données sensibles. Le stockage cloud par défaut, imposé sans consentement explicite, accentue cette vulnérabilité et freine l’adoption de solutions plus neutres et souveraines.

Des risques pour la sûreté de l'information

Les fichiers sont envoyés en temps réel. Cela augmente les risques de fuite ou de piratage. OneDrive a déjà connu des incidents. Les professionnels doivent garder le contrôle sur leurs données. Les particuliers aussi, car leurs ordinateurs ont un stockage local suffisant.

Une option activée sans consentement

Le cloud est activé par défaut. Les utilisateurs doivent le désactiver eux-mêmes. Ce système va contre le principe du consentement éclairé. Le RGPD recommande une approche privacy by design. Microsoft semble privilégier ses intérêts commerciaux, comme l’IA Copilot et OneDrive.

Protéger ses données devient essentiel

Les entreprises doivent réagir. International ICS, spécialiste en contre-mesures de surveillance technique, aide à sécuriser les systèmes. Audit, protection des communications, solutions sur mesure : nous accompagnons les organisations face aux risques numériques.

Pour désactiver cette option : Word > Options > Enregistrement > Désactiver l’enregistrement automatique dans le cloud.

La décision de Microsoft d’activer par défaut le stockage cloud dans Word n’est pas anodine. Elle soulève des questions fondamentales sur la souveraineté numérique, la sécurité des données et le respect du consentement des utilisateurs. Derrière une fonctionnalité présentée comme pratique se cache une logique commerciale et juridique qui expose les entreprises et les particuliers à des risques souvent méconnus.

Espionnage via Câble RJ45 : Une menace invisible

L'utilisation d'un câble RJ45 pour intercepter des informations sensibles est une technique sophistiquée d'espionnage qui peut passer inaperçue. En raison de la nature des réseaux câblés, les données circulent souvent de manière non chiffrée. Cela offre une opportunité aux espions de capturer des informations vitales.

Interception des Données via Câble RJ45

Les données transitant par un câble RJ45 incluent une variété d'informations. Par exemple, des données de navigation internet, des communications téléphoniques, des fichiers transférés et des communications d'entreprise. Un espion peut exploiter un câble RJ45 pour intercepter ces données en se connectant discrètement à une prise murale ou au sol.

Espionnage de la VoIP

La VoIP (Voice over IP) est une méthode de communication vocale utilisant internet. Les appels VoIP peuvent être interceptés via un câble RJ45. Cela permet à un espion de capturer des conversations sensibles. Cette technique peut être particulièrement dévastatrice pour les entreprises qui dépendent de la VoIP pour leurs communications internes et externes.

Capture de Conversations Ambiantes

L'une des méthodes d'espionnage les plus insidieuses implique l'utilisation de micros dissimulés à l'extrémité d'un câble RJ45. En plaçant un micro dans une prise murale ou au sol, un espion peut capter des conversations ambiantes sans que la cible ne s'en aperçoive. Cette méthode exploite les fils non utilisés dans le câble, permettant une écoute discrète des discussions.

Vulnérabilité des Câbles RJ45

Les câbles RJ45 contiennent plusieurs fils non utilisés, qui peuvent être exploités pour des opérations d'espionnage. Ces fils inutilisés offrent un chemin accessible pour les espions afin de connecter des dispositifs d'interception sans perturber le flux normal des données.

Expertise d'INTERNATIONAL ICS

La société INTERNATIONAL ICS contrôle l'ensemble des fils d'un câble RJ45 de la baie technique vers le terminal ou la prise avec du matériel classé R226. Son expertise fait de cette société les maîtres experts en matière d'architecture de communication filaire.

Conclusion

L'espionnage via câble RJ45 est une menace sérieuse qui requiert une attention particulière. En comprenant les méthodes utilisées par les espions et en mettant en œuvre des mesures de sécurité appropriées, les entreprises peuvent protéger leurs informations sensibles et leurs communications. Protéger le patrimoine informationnel est crucial dans un monde où la sécurité de l'information est de plus en plus menacée.

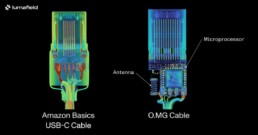

Câbles USB malveillants : détectez-les avant qu'il ne soit trop tard

Depuis l'apparition des câbles USB piégés, de nombreux risques pour la protection des informations ont été mis en lumière.

Par exemple, la société LUMAFIELD a illustré la différence entre un câble légitime (Amazon Basics) et un câble malveillant (OMG Cable) à l'aide de l'imagerie à rayons X. En France, lors de ses opérations de contre-mesures de surveillance technique, la société INTERNATIONAL ICS utilise également cette technologie pour inspecter l'ensemble des périphériques non démontables.

Comment fonctionnent ces câbles malveillants?

Comme indiqué dans notre précédent article "Pièges : Les câbles USB peuvent cacher une menace de charge utile", certains câbles USB peuvent être contrôlés à distance via des technologies sans fil comme le Bluetooth, permettant l'injection de charges utiles sous forme de commandes ou de frappes sur un ordinateur. L'ordinateur cible peut alors être manipulé à distance pour accéder aux réseaux, fichiers, paramètres, autorisations, ou même à des informations critiques. Ces câbles pourraient aussi servir à l'injection de virus.

Le fonctionnement du piège USB

Lorsqu'ils sont inactifs, ces câbles semblent être des câbles USB ordinaires, capables de transférer des données et de charger des appareils. De l'extérieur, rien ne laisse supposer qu'il s'agit d'autre chose qu'un câble USB standard. Cependant, un PCB Bluetooth est habilement dissimulé à l'intérieur du boîtier.

Lorsqu'ils reçoivent une commande via une application sur smartphone ou une télécommande Bluetooth dédiée, ces câbles passent d'un mode passif à un mode actif, simulant une souris et/ou un clavier USB pour exécuter la charge utile sur l'hôte. Grâce à la norme de programmation open source Arduino IDE, il est possible de développer des charges utiles entièrement personnalisées. Le piège USB fournit des exemples de charges utiles qui simulent des frappes de clavier et des mouvements de souris.

La programmation et le déploiement des câbles USB piégés

La programmation peut se faire via une interface web ou une application pour smartphone. L'appareil est "déployé" lorsqu'il est connecté à la machine cible et fonctionne comme un câble USB standard, permettant le transfert de données et de charge. Il peut rester dans cet état indéfiniment jusqu'à ce qu'il soit activé sans fil via Wi-Fi, soit par smartphone, soit par une télécommande dédiée.

La détection des dispositifs malveillants

Nous disposons des moyens nécessaires pour détecter ce type de dispositif malveillant. L'espionnage par câble USB est une réalité. En restant vigilant et en utilisant des outils de détection avancés, nous pouvons prévenir les attaques potentielles et protéger nos informations critiques.