Espionnage industriel

International ICS au JT de 20h de TF1 : enquête sur l’espionnage industriel

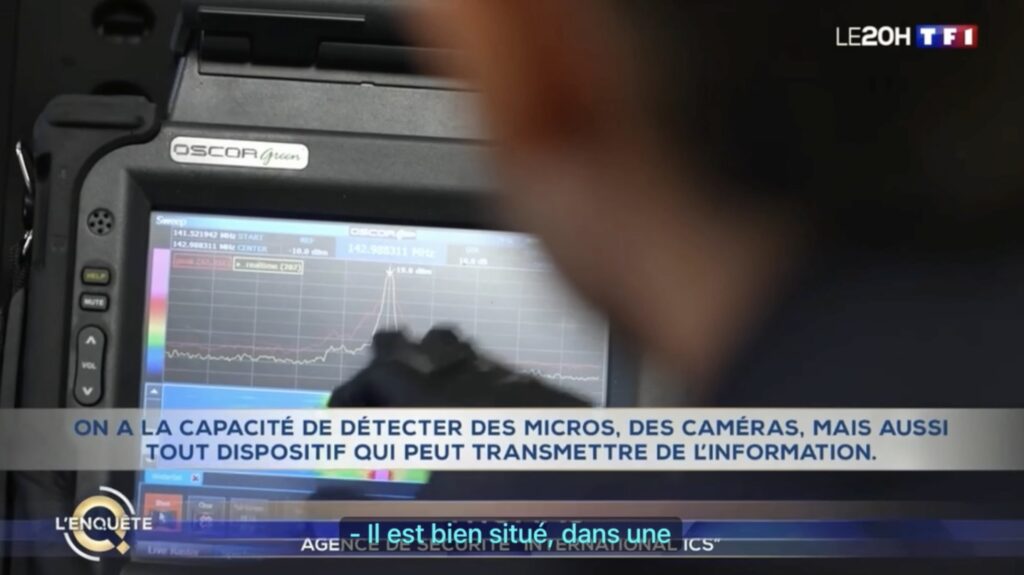

Le 30 avril 2026, le Journal Télévisé de 20 heures de TF1 a diffusé un dossier consacré à l’espionnage industriel en France. Dans ce reportage d’enquête, International ICS y est présenté comme l’acteur de référence pour la détection de dispositifs d’écoute illégaux et de systèmes de captation d’informations, grâce à des opérations menées en toute discrétion. Pour préserver l’anonymat de ses spécialistes, les voix et les visages des équipes ont été volontairement modifiés à l’écran.

Retrouvez le reportage sur le site de TF1 : tf1.fr (JT de 20h du jeudi 30 avril 2026)

Ce que le reportage TF1 a révélé sur l'espionnage industriel

Le dossier spécial de TF1 illustre avec des exemples concrets et saisissants la réalité de l’espionnage industriel en entreprise. Deux dispositifs de surveillance clandestins ont notamment été présentés au grand public :

Un microphone espion dissimulé dans une souris d’ordinateur

L’un des exemples les plus frappants du reportage est celui d’un microphone espion intégré à l’intérieur d’une souris d’ordinateur standard. L’objet est visuellement identique à n’importe quel périphérique de bureau. Mais il dissimule un émetteur capable de capter et transmettre toutes les conversations environnantes. Posé sur le bureau d’un directeur ou dans une salle de réunion, il constitue une écoute permanente et invisible.

Un micro caché dans une goulotte de câbles

Autre exemple démontré dans le reportage : un microphone dissimulé à l’intérieur d’une goulotte de câbles fixée au mur d’un bureau. Totalement invisible lors d’une inspection visuelle ordinaire, ce dispositif illustre la créativité des attaquants dans le choix des emplacements de dissimulation : mobilier, équipements électriques, espaces techniques sont autant de cachettes potentielles dans tout environnement de travail.

Ces deux exemples illustrent une réalité que nos équipes constatent sur le terrain : les dispositifs d’écoute modernes sont miniaturisés, accessibles et difficiles à détecter sans équipement professionnel habilité. Un examen visuel ou un détecteur grand public ne suffit pas.

International ICS : le spécialiste identifié par TF1

Dans ce dossier, TF1 présente International ICS comme le leader capable de détecter tout dispositif d’écoute illégal et de captation d’information cyber. Cette reconnaissance par la première chaîne de télévision française confirme le positionnement d’ICS comme opérateur de référence en TSCM (Technical Surveillance Counter-Measures) en France et en Europe.

Fondée en 1991 par un pionnier de la discipline, International ICS détient les habilitations R226 SGDSN/ANSSI, les seules autorisations légales pour l’utilisation des équipements de détection de haute technologie en France. Nos experts réalisent des Opérations de Sécurité Électronique (OSE) également appelées TSCM, OCMST ou dépoussiérage, pour les entreprises, institutions et dirigeants les plus exigeants, en France et à l’international.

L’espionnage industriel : une menace banalisée et sous-estimée

Le reportage TF1 s’inscrit dans un contexte inquiétant. Selon la DGSI, les cas d’espionnage économique détectés sur le territoire français ont augmenté de 50 % en cinq ans. 71 % des entreprises espionnées en France sont des PME, et non des grands groupes.

Les dispositifs d’écoute présentés dans le reportage ne sont pas des outils réservés à des services de renseignement sophistiqués. Ils sont accessibles, bon marché, et leur installation ne nécessite que quelques secondes d’accès à un bureau. La menace est :

- Réelle : des dispositifs actifs sont détectés régulièrement lors de nos opérations

- Accessible : les équipements ne nécessitent plus de moyens étatiques

- Invisible : sans détection professionnelle, ces dispositifs peuvent rester actifs pendant des mois ou des années

- Hybride : les transmetteurs modernes combinent captation physique et exfiltration numérique (Wi-Fi, 4G)

Comment International ICS détecte ces dispositifs

Une opération TSCM / OSE menée par International ICS est la seule réponse fiable face à ces menaces. Elle couvre simultanément l’intégralité des vecteurs de surveillance :

- Analyse radiofréquence : détection de tout émetteur actif, comme la souris présentée dans le reportage TF1

- Inspection physique exhaustive : fouille méthodique du mobilier, des équipements, des goulottes, faux plafonds et installations électriques

- Audit cyber et réseaux : les transmetteurs modernes émettent via Wi-Fi ou 4G, leur détection nécessite aussi une analyse numérique

- Forensique mobile : détection de logiciels espions (Pegasus, stalkerware) sur smartphones

- Détection acoustique : fuites sonores par les structures du bâtiment, dispositifs passifs non émetteurs

Ces opérations ne peuvent être légalement réalisées qu’avec des équipements classés R226, détenus uniquement par les opérateurs habilités par le SGDSN et l’ANSSI. International ICS détient ces autorisations depuis sa fondation en 1991.

Qui est concerné par l’espionnage industriel ?

Le reportage TF1 met en évidence une vérité que nos équipes constatent quotidiennement : l’espionnage industriel ne concerne pas que les grandes entreprises ou les industries de défense. Toute organisation qui détient des informations à valeur stratégique est une cible potentielle :

- Entreprises en negociation commerciale, rachat ou fusion-acquisition

- Cabinets d'avocats et d'affaires impliques dans des procedures sensibles

- Dirigeants et cadres superieurs dont les conversations sont strategiques

- Startups et PME innovantes detentrices de brevets ou de savoir-faire

- Institutions, ministeres et delegations en deplacement a l'etranger

Faire vérifier vos locaux par International ICS

Comme démontré dans le reportage TF1, les dispositifs d’écoute peuvent se dissimuler dans les objets les plus banals. Si vous souhaitez vous assurer que vos espaces de travail, vos véhicules ou vos systèmes sont libres de tout dispositif de surveillance clandestin, nos experts interviennent en France et à l’international, avec une discrétion absolue.

Fuite d’information : l’IA vocale menace les entreprises

L’IA vocale, un nouveau risque pour les entreprises

Les outils capables d’enregistrer et de reproduire une voix humaine progressent vite. Cette évolution semble anodine, pourtant elle ouvre la porte à un risque majeur : la fuite d’information et l’usurpation d’identité vocale. Les fraudeurs utilisent désormais ces technologies pour imiter la voix d’un dirigeant et déclencher des virements frauduleux. Ce type d’attaque, connu sous le nom d’arnaque au président, gagne en efficacité grâce à l’IA.

Une imitation de voix de plus en plus crédible

Aujourd’hui, quelques secondes d’enregistrement suffisent pour générer une copie presque parfaite d’une voix. Les cybercriminels récupèrent ces extraits sur des visioconférences, des messages vocaux ou même des vidéos publiques. Ensuite, ils créent un message audio qui semble authentique. L’employé ciblé reçoit un appel urgent, croit reconnaître son dirigeant et exécute la demande sans se méfier. La rapidité de l’échange renforce l’illusion et réduit les chances de vérification.

Un risque direct de fuite d’information

L’usurpation vocale ne sert pas seulement à voler de l’argent. Elle permet aussi d’obtenir des informations sensibles. Un fraudeur peut se faire passer pour un responsable interne et demander des documents confidentiels. La voix familière rassure la victime et crée un climat de confiance. En quelques minutes, des données stratégiques quittent l’entreprise sans alerte.

Pourquoi les entreprises doivent réagir

Les organisations doivent revoir leurs procédures. Les échanges sensibles ne peuvent plus reposer uniquement sur la reconnaissance vocale. Les dirigeants doivent limiter la diffusion publique de leur voix et sensibiliser leurs équipes. Une simple règle de double validation réduit déjà le risque. L’objectif est clair : empêcher qu’un enregistrement récupéré en ligne devienne une arme contre l’entreprise.

Un enjeu de sécurité qui ne fera que grandir

L’IA vocale continuera de progresser. Les attaques deviendront plus crédibles et plus fréquentes. Les entreprises doivent donc anticiper. La protection de l’information passe désormais par une vigilance accrue face aux imitations de voix. Ce sujet n’est plus futuriste. Il est déjà au cœur des menaces actuelles.

Des méthodes simples pour vérifier l’identité réelle d’un interlocuteur

Pour limiter les risques, les entreprises doivent instaurer des méthodes d’authentification fiables. Lorsqu’un dirigeant demande une action sensible, l’employé doit poser une ou deux questions que seul ce dirigeant peut connaître. Ces questions doivent rester internes et ne jamais circuler en dehors de l’entreprise. Une autre approche consiste à valider chaque demande via une application de messagerie chiffrée déjà utilisée en interne. Ce canal sécurisé permet de confirmer rapidement l’identité de la personne. Cette double vérification devient essentielle, car elle bloque la plupart des tentatives d’usurpation vocale. Elle renforce aussi la culture de vigilance au sein des équipes.

International ICS, un partenaire pour sécuriser les pratiques internes

Face à ces nouvelles menaces, les entreprises ne doivent pas avancer seules. International ICS accompagne les entreprises dans la mise en place de bonnes pratiques d’authentification et de protection de l’information. les experts aident à structurer des procédures simples, adaptées au terrain, et à former les collaborateurs pour qu’ils adoptent les bons réflexes. Cet accompagnement permet de renforcer la sécurité opérationnelle, de réduire les risques d’usurpation vocale et de créer un environnement où chaque demande sensible est vérifiée de manière fiable. Grâce à cette approche, l’entreprise gagne en sérénité et en résilience.

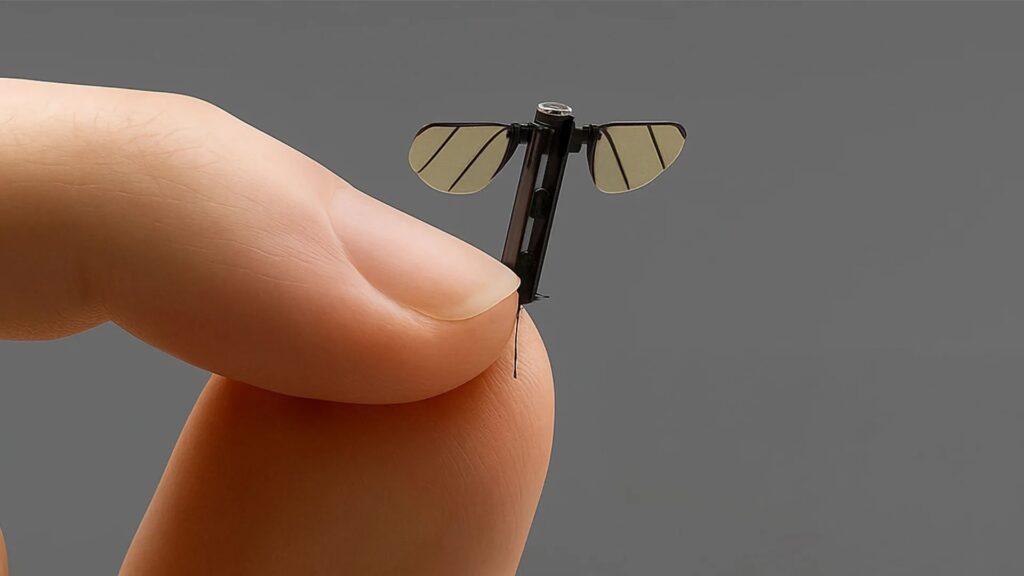

Nanodrone et nano‑capteur : la nouvelle ère de l’espionnage invisible

La miniaturisation technologique progresse à un rythme spectaculaire. Désormais, des nanodrones de la taille d’un moustique et des nano‑capteurs comme l’OV6948, l’une des plus petites caméras au monde, ouvrent la voie à une nouvelle génération d’outils d’espionnage.

Ainsi, ce qui relevait autrefois du domaine militaire devient progressivement accessible à toute organisation prête à investir massivement.

Dans ce contexte de menaces croissantes, International ICS s’impose comme le leader français des contre‑mesures de surveillance technique. Grâce à un savoir‑faire éprouvé, l’entreprise protège les organisations contre les dispositifs d’écoute, les capteurs miniaturisés et les intrusions électroniques sophistiquées. De plus, International ICS mène une veille permanente sur les technologies offensives, qu’il s’agisse de nanodrones, de micro‑capteurs ou de systèmes d’espionnage émergents. Cette expertise permet d’anticiper les nouvelles menaces et d’offrir aux entreprises une protection adaptée à un environnement où l’espionnage devient invisible, silencieux et extrêmement difficile à détecter.

Des nanodrones capables d’opérer sans être détectés

Les nanodrones récents, dont certains modèles chinois mesurent moins de 15 mm, franchissent un seuil critique. Grâce à leur taille microscopique, ils peuvent se glisser dans des environnements protégés, contourner les systèmes de sécurité classiques et enregistrer des informations sensibles.

De plus, leur apparence inspirée d’insectes renforce leur capacité de dissimulation, ce qui les rend particulièrement adaptés à l’espionnage industriel et à la surveillance clandestine.

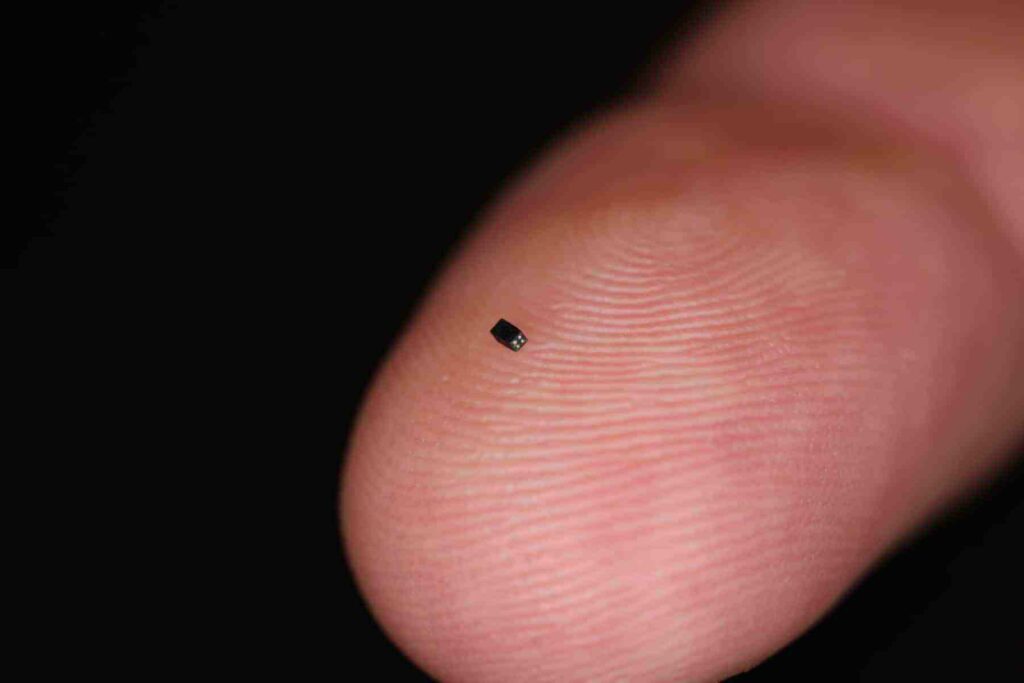

L’apport décisif des nano‑capteurs comme l’OV6948. Une caméra miniature aux capacités étonnantes.

L’OV6948, capteur photo mesurant moins d’un millimètre, illustre parfaitement cette révolution. Intégrable dans un drone miniature ou dans un objet du quotidien, il permet une captation vidéo discrète, même dans des zones hautement sécurisées.

Par conséquent, la combinaison nanodrone + nano‑capteur crée un écosystème de surveillance quasiment indétectable.

Un risque majeur pour les entreprises et l’économie.

L’espionnage industriel à un niveau inédit

Avec ces technologies, les entreprises deviennent des cibles privilégiées. Les risques concernent notamment le vol de secrets de fabrication, l’observation de prototypes confidentiels, l’écoute de réunions stratégiques ou encore la cartographie de locaux sensibles.

De plus, les secteurs les plus innovants défense, aéronautique, énergie, pharmacie, technologies avancées sont particulièrement exposés.

Des acteurs variés et de plus en plus nombreux

Autrefois réservées aux services de renseignement, ces technologies deviennent progressivement accessibles à des multinationales, des groupes privés ou même des organisations criminelles.

Ainsi, la menace ne se limite plus aux États : elle devient systémique.

Une démocratisation inquiétante des outils d’espionnage

À mesure que les coûts diminuent et que les systèmes de pilotage se simplifient, ces technologies se diffusent. Un nanodrone peut désormais être contrôlé via un simple smartphone, ce qui facilite son utilisation par des acteurs non étatiques.

Par conséquent, la frontière entre espionnage étatique et espionnage économique s’efface progressivement.

Comment les entreprises doivent réagir

Pour faire face à ces menaces émergentes, les entreprises doivent repenser leur stratégie de sécurité. Il devient indispensable de renforcer les zones sensibles, d’intégrer des systèmes de détection non conventionnels et de former les équipes aux risques liés aux nano‑technologies.

Désormais, la sécurité doit intégrer une dimension hybride, capable de détecter des menaces microscopiques et silencieuses.

Conclusion : une révolution technologique à double tranchant

Les nanodrones et les nano‑capteurs comme l’OV6948 inaugurent une nouvelle ère de l’espionnage. Une ère où la menace peut tenir dans l’aile d’un faux insecte, où la surveillance devient invisible et où la protection des informations sensibles exige une vigilance accrue.

Les organisations qui anticipent cette transformation renforceront leur résilience. Les autres s’exposeront à des pertes stratégiques majeures.

OV6948 : une mini caméra au cœur de l’espionnage économique

La mini‑caméra OV6948 impressionne immédiatement. Elle mesure moins d’un millimètre. Elle se glisse dans presque n’importe quel objet. Elle capture des images en couleur. À l’origine, elle sert à la médecine. Elle facilite les procédures mini‑invasives. Cependant, cette innovation ouvre aussi la porte à des usages beaucoup plus sensibles.

Une opportunité pour les acteurs malveillants

Très rapidement, des individus mal intentionnés exploitent cette miniaturisation. Grâce à sa taille, ils l’intègrent dans des objets anodins. Par exemple, un stylo, un badge, un bouton ou un connecteur. Ainsi, ils créent des dispositifs d’espionnage économique presque impossibles à repérer.

De plus, la caméra transmet des données en temps réel. Elle contourne les contrôles visuels classiques. Elle échappe aux audits de sécurité. Beaucoup d’entreprises ignorent encore ce risque. Elles pensent que seules les caméras traditionnelles posent problème. Pourtant, la menace évolue.

Une arme efficace pour voler des informations stratégiques

Une arme efficace pour voler des informations stratégiques

Ensuite, les groupes criminels utilisent ces capteurs pour infiltrer des zones sensibles. Ils surveillent des salles de réunion. Ils enregistrent des prototypes. Ils captent des discussions confidentielles. Ils collectent des secrets industriels.

Puis, ils revendent ces informations. Ils affaiblissent la compétitivité des organisations ciblées. Ils compromettent des années de recherche. Ils provoquent des pertes financières majeures.

Une technologie convoitée par les États hostiles

Par ailleurs, certains États hostiles s’intéressent à ces capteurs. Ils infiltrent des environnements stratégiques. Ils installent des dispositifs dans des équipements livrés à des entreprises. Grâce à la miniaturisation, ils masquent leurs opérations.

Ainsi, ils accèdent directement à des données critiques. Ils alimentent leurs programmes d’influence. Ils renforcent leur domination technologique.

Une nécessité : renforcer la contre‑ingérence technologique

Face à ces risques, les organisations doivent réagir. Elles doivent renforcer leurs contrôles internes. Elles doivent analyser les objets entrants. Elles doivent vérifier les accessoires fournis par des tiers.

En outre, elles doivent former leurs équipes. Elles doivent intégrer la contre‑ingérence technologique dans leurs politiques internes. Elles doivent surveiller les zones sensibles avec rigueur. La miniaturisation transforme chaque objet en menace potentielle.

Une frontière de plus en plus fine entre innovation et menace

Finalement, la caméra OV6948 symbolise cette évolution. Elle montre que la frontière entre innovation et exploitation malveillante se réduit. Elle rappelle que la sécurité économique dépend désormais de la capacité à détecter l’invisible.

Les entreprises qui ignorent cette réalité s’exposent à des attaques discrètes mais dévastatrices.

Fiche technique : OV6948-PB-v1.7-WEB

Lawfare, ingérence étrangère et espionnage : un risque stratégique pour les entreprises

Le concept de lawfare, l’utilisation offensive du droit à des fins de pression, d’influence ou de déstabilisation s’impose aujourd’hui comme un enjeu majeur pour les dirigeants d’entreprise. Dans un environnement géopolitique marqué par la compétition économique, la fragmentation des normes et l’intensification des rivalités technologiques, le droit devient un instrument de puissance. Il peut être mobilisé par des acteurs étatiques ou privés pour affaiblir un concurrent, perturber une chaîne de valeur ou influencer une décision stratégique.

Pour les organisations opérant à l’international, le lawfare n’est plus une notion théorique. Il constitue une menace opérationnelle, souvent discrète, qui se combine à des stratégies d’ingérence et à des pratiques d’espionnage économique.

Le lawfare : une arme d’influence à haute précision

Le lawfare consiste à instrumentaliser les mécanismes juridiques pour atteindre des objectifs non juridiques. Cette approche peut prendre plusieurs formes :

- Multiplication de procédures destinées à ralentir un projet, bloquer une acquisition ou fragiliser une gouvernance.

- Exploitation de normes extraterritoriales pour imposer des obligations ou obtenir des informations sensibles.

- Utilisation stratégique de contentieux environnementaux, sociaux ou réglementaires pour influencer des arbitrages industriels.

- Pression juridique indirecte via des ONG, des cabinets d’avocats ou des entités para-étatiques.

L’efficacité du lawfare repose sur sa légitimité apparente : l’attaque se déroule dans un cadre légal, ce qui la rend difficile à dénoncer sans paraître contester l’État de droit.

Ingérence étrangère : le droit comme vecteur d’influence

Les opérations d’ingérence ne se limitent plus à la manipulation de l’information ou au lobbying agressif. Elles s’appuient désormais sur des leviers juridiques pour orienter des décisions économiques ou politiques.

Trois dynamiques concernent directement les entreprises :

Influence sur les décisions stratégiques

Des procédures ciblées peuvent fragiliser un dirigeant, retarder une décision d’investissement ou créer un climat d’incertitude autour d’un projet sensible.

Déstabilisation de secteurs clés

Les industries critiques – énergie, défense, numérique, santé, transport – sont particulièrement exposées. Une action juridique bien orchestrée peut entraîner des retards, des surcoûts ou une perte de compétitivité.

Exploitation des vulnérabilités internes

Une entreprise insuffisamment préparée peut devenir un vecteur involontaire d’ingérence, notamment via des partenariats, des financements ou des contentieux instrumentalisés.

Espionnage économique : un allié discret du lawfare

L’espionnage moderne ne se limite plus au vol de données. Il vise aussi à alimenter des stratégies juridiques offensives.

Collecte ciblée d’informations exploitables juridiquement

Des données internes, même anodines, peuvent être utilisées pour déclencher une enquête, contester une conformité ou fragiliser une négociation.

Fuites organisées et manipulation de documents

Une fuite partielle ou sortie de son contexte peut suffire à lancer une procédure, créer un doute sur la gouvernance ou influencer un régulateur.

Pression extraterritoriale

Certaines législations étrangères permettent d’obtenir des informations sensibles sous couvert de conformité ou de coopération judiciaire.

Comment les dirigeants peuvent-ils se protéger ?

Face à ces menaces hybrides, la réponse doit être structurée et anticipée.

Renforcer la gouvernance juridique

- Cartographier les risques juridiques extraterritoriaux.

- Identifier les zones de vulnérabilité réglementaire.

- Mettre en place des mécanismes de détection des procédures abusives.

Intégrer le renseignement économique dans la stratégie

- Surveiller les signaux faibles d’ingérence.

- Développer des capacités internes ou partenariales d’analyse géopolitique.

- Protéger les informations sensibles au-delà des seules exigences de conformité.

Sécuriser les projets stratégiques

- Évaluer les risques juridiques dès la phase de conception.

- Renforcer la confidentialité des négociations sensibles.

- Anticiper les scénarios de contentieux instrumentalisés.

Former les équipes dirigeantes

La compréhension du lawfare doit devenir une compétence stratégique, au même titre que la cybersécurité ou la gestion de crise.

Conclusion

Le lawfare, l’ingérence étrangère et l’espionnage économique forment désormais un continuum de menaces qui visent autant les États que les entreprises. Pour un dirigeant, ignorer ces dynamiques revient à laisser un adversaire invisible influencer ses décisions. La maîtrise de ces enjeux n’est pas seulement une question de conformité : c’est un impératif de souveraineté économique et de résilience stratégique.

Contre-espionnage industriel : vigilance maximale sur Milipol et le Bourget

Le salon Milipol est la vitrine mondiale de la sécurité intérieure et des technologies de surveillance. Les délégations internationales s’y pressent. Les forces de l’ordre, les industriels et les décideurs politiques y découvrent les dernières innovations. Mais derrière cette effervescence, les risques d’espionnage industriel explosent.

À l’image du salon du Bourget, où contrats et démonstrations attirent autant les acheteurs que les espions, Milipol devient un terrain sensible. Les curieux photographient, questionnent, infiltrent. Les adversaires cherchent à capter des données stratégiques. Les incidents passés rappellent une vérité : chaque salon est une cible privilégiée.

Comme à chaque édition, le leader français du TSCM (contre-mesures de surveillance technique) International ICS était présent. Objectif : rencontrer ses partenaires, renforcer ses coopérations et partager son expertise en sûreté industrielle. Cette présence régulière illustre l’importance de ces salons pour le développement des relations stratégiques, mais aussi la nécessité d’une vigilance accrue.

Des menaces croissantes

Avec plus de 2.400 exposants et des délégations venues de 48 pays, le Bourget devient une cible idéale. Les curieux affluent. Les professionnels échangent. Le grand public observe. Mais certains cherchent à capter des informations stratégiques.

Le général Philippe Susnjara, chef de la DRSD, prévient : un salon d’armement peut devenir "un lieu de toutes les menaces". Les chiffres confirment. Entre 2022 et 2023, plus de 50 entreprises stratégiques ont subi des tentatives d’espionnage, de cyberattaques, de cambriolages ou de sabotages. La hausse atteint 25% depuis 2021.

Les grandes entreprises de la BITD disposent de protections solides. Mais les TPE, PME et ETI restent vulnérables. Les sous-traitants concentrent 80% des attaques.

Des techniques de plus en plus sophistiquées

Les adversaires innovent. Ils posent des questions ciblées. Ils prennent des photos de maquettes. Ils volent des ordinateurs. Ils aspirent des données à distance. Ils installent des mouchards.

Les menaces viennent des concurrents économiques mais aussi des États. Même les alliés traditionnels observent discrètement.

Renseigner pour protéger

La DRSD sensibilise les entreprises avant chaque salon. Objectif : protéger les technologies sensibles et anticiper les tentatives d’ingérence. Sa devise est claire : "Renseigner pour protéger".

Les consignes sont précises :

- Surveiller le stand en permanence.

- Filtrer les entrées.

- Éviter d’apporter un ordinateur.

- Garder son téléphone sur soi.

- Ne jamais donner de données trop précises.

- Prévoir une salle confidentielle pour les échanges.

- Modifier volontairement certaines maquettes.

Adapter les mesures aux enjeux

Chaque entreprise doit ajuster ses protections. Une ETI comme Aresia, qui fabrique des réservoirs de carburant pour le Rafale, n’a pas les mêmes risques qu’un géant comme Thales. Mais toutes doivent rester vigilantes.

Les signaux faibles s’additionnent. Avec l’intelligence artificielle, ils deviennent des signaux forts. Une donnée anodine peut révéler des performances techniques.

International ICS insiste : signaler au service DRSD tout événement, même mineur. Car une anomalie isolée peut s’intégrer dans un plan plus vaste.

Le cas Milipol : un terrain sensible

Le salon Milipol, dédié à la sécurité intérieure et aux technologies de surveillance, présente les mêmes risques. Les exposants dévoilent des innovations en cybersécurité, en protection des infrastructures et en technologies de défense civile. Les espions industriels y voient une opportunité unique.

Les menaces qui pèsent sur les salons spécialisés sont multiples. Elles vont du vol de données concernant les solutions de sécurité aux intrusions discrètes dans les systèmes de démonstration. Elles incluent également des approches ciblées auprès des sous-traitants, souvent plus vulnérables, ainsi que la collecte d’informations sensibles sur les forces de l’ordre et leurs équipements. Face à ces risques, les mesures de protection s’intensifient. Les organisateurs et les exposants renforcent la surveillance des stands, imposent des contrôles d’accès stricts, multiplient les actions de sensibilisation auprès des délégations et mettent en place des zones confidentielles pour sécuriser les discussions stratégiques.

Les salons comme le Bourget ou Milipol sont des vitrines technologiques. Mais ils sont aussi des cibles privilégiées pour l’espionnage industriel et l’ingérence étatique. La vigilance, la formation et la protection active restent les clés pour défendre la souveraineté nationale et préserver le potentiel scientifique et technique.

La présence régulière d’International ICS à ces événements illustre l’importance de bâtir des partenariats solides, tout en restant conscient des menaces invisibles.

Image : Milipol Linkedin

Commission européenne : des appareils électroniques jetables pour se protéger

Les employés de la Commission européenne doivent désormais prendre des mesures strictes pour protéger leurs appareils électroniques et leurs données sensibles lors de leurs déplacements aux États-Unis. Cette décision reflète une crainte croissante d'espionnage, alimentée par des tensions politiques persistantes entre l'Union européenne et les États-Unis.

Pour minimiser les risques, certains membres du personnel utilisent des téléphones jetables et des ordinateurs portables basiques. Ces dispositifs temporaires réduisent les chances d'extraction de données sensibles. De plus, la Commission recommande d'éteindre les appareils électroniques à la frontière américaine et de les placer dans des pochettes de sécurité lorsqu'ils ne sont pas surveillés.

Ces précautions, auparavant réservées à des destinations comme la Chine ou l'Ukraine, s'étendent désormais aux États-Unis. Cette évolution souligne une méfiance croissante envers Washington, perçu comme un adversaire potentiel utilisant des méthodes extra-légales pour défendre ses intérêts.

Le contexte politique tendu exacerbe ces préoccupations. Depuis le début de son mandat, Donald Trump a multiplié les attaques contre l'Europe, notamment en menaçant d'imposer des droits de douane élevés. Ces actions ont renforcé la perception d'une rivalité stratégique entre les deux puissances.

En avril 2025, un commissaire européen à l'économie et deux autres employés de la Commission se rendront à Washington pour des négociations commerciales. Leur voyage met en lumière l'importance de protéger les informations sensibles dans un climat de méfiance mutuelle.

Espionnage à Bruxelles : l'Europe en État d'Alerte ?

Les alertes d'espionnage se multiplient à Bruxelles, la capitale belge, où résident également les principales institutions européennes. Selon les services de la Sûreté de l'État belge, plusieurs dizaines d'agents du renseignement ont été expulsés du pays depuis 2022. Ces agents opéraient principalement sous couverture diplomatique, une pratique courante dans le domaine de l'espionnage.

Diversification des Agents d'Espionnage

D'après France Info, la Belgique observe une diversification des profils d'agents. Des "freelance" sont recrutés via les réseaux sociaux et rémunérés à la tâche. Ils commencent par des missions simples, comme coller des stickers anti-guerre à Bruxelles pour une petite rémunération. Les missions peuvent ensuite devenir plus complexes, allant de la photographie d'installations militaires à l'établissement de réseaux de contacts utiles pour les services de renseignement étrangers.

Vigilance Accrue de la Belgique

Consciente des risques, la Belgique renforce sa vigilance, tant sur terre que sur mer. Le pays craint que les sabotages observés en mer Baltique ne s'étendent à la mer du Nord, qui borde ses côtes.

La Perméabilité des Institutions Européennes

L'activité des espions à Bruxelles est également influencée par la présence des institutions européennes. Un cas récent impliquait un assistant parlementaire qui informait un gouvernement étranger sur des négociations en cours au Parlement européen. Un débat houleux a récemment eu lieu au sein du Parlement européen concernant un État-membre soupçonné d'espionner des fonctionnaires européens anti-fraude.

Risques pour les Entreprises Européennes

Les risques d'espionnage industriel en Europe sont multiples. Les entreprises, en particulier celles des secteurs stratégiques comme la technologie, l'énergie ou la défense, sont des cibles privilégiées. Les informations volées peuvent inclure des secrets commerciaux, des brevets et des données sensibles sur les infrastructures critiques. Ces actes d'espionnage peuvent nuire à la compétitivité, compromettre la sécurité nationale et affecter l'économie européenne.

Faire Face aux Menaces d'Espionnage

Face à ces menaces croissantes, il est essentiel pour les institutions et les entreprises de se protéger efficacement. Faire appel à une entreprise spécialisée comme International ICS, leader en Contre-Mesures de Surveillance Technique, peut s'avérer crucial. Grâce à leur expertise, ces professionnels peuvent détecter et neutraliser les dispositifs de surveillance, auditer des locaux et/ou des véhicules, protégeant ainsi les informations sensibles et garantissant la sécurité des opérations. Ne laissez pas l'espionnage compromettre vos activités ; faites confiance à des experts pour assurer votre protection.

Alarme sur l'Espionnage Économique : Triplement des Menaces

Geoffroy Roux de Bézieux, ancien président du Medef, a récemment remis un rapport au président de la République française sur les menaces économiques qui pèsent sur les entreprises du pays. Pour partager les résultats de ce rapport, il a entamé un tour de France, débutant à Toulouse le 18 décembre, pour le présenter à 60 entreprises stratégiques.

Présentation du Rapport

Le 18 décembre à Toulouse, Geoffroy Roux de Bézieux a présenté son rapport sur la sécurité économique aux chefs d'entreprise locaux. Ce rapport, demandé par le président de la République, est le fruit de l'audition de plus de 180 dirigeants d'entreprises du CAC 40, d'entreprises de taille intermédiaire (ETI), et de PME. Bien que classifié, certains éléments peuvent être partagés pour sensibiliser les dirigeants d'entreprise aux risques économiques.

Risques Économiques Les menaces économiques identifiées dans le rapport incluent :

- Risque cyber : Ce risque inclut les cyberattaques à des fins criminelles telles que les demandes de rançon, ainsi que l'espionnage industriel visant à voler des données sensibles.

- Ressources humaines : Des stagiaires de pays étrangers ou des jeunes retraités embauchés comme conférenciers peuvent être utilisés pour récupérer des informations et des savoir-faire.

- Menaces financières : Les investisseurs étrangers peuvent prendre le contrôle d'entreprises françaises pour obtenir des brevets et délocaliser la R&D, malgré les contrôles en place.

- Législations étrangères : Certains États utilisent leur législation pour obtenir des données, par exemple, la douane chinoise qui demande la composition des cosmétiques sous prétexte de protection du consommateur.

Sensibilisation et Protection

Geoffroy Roux de Bézieux insiste sur l'importance de sensibiliser les dirigeants d'entreprise à ces menaces. À Toulouse, les secteurs de l'aéronautique et du spatial sont déjà bien informés, mais les ETI et PME doivent également prendre conscience des risques. Parmi les recommandations :

- Sécuriser l'accès aux ressources humaines lors des recrutements pour éviter les infiltrations malveillantes.

- Diversifier ses fournisseurs pour ne pas dépendre d'un seul pays qui pourrait devenir hostile.

Entreprises Visées

Les entreprises les plus ciblées par l'espionnage économique sont les ETI industrielles et les start-up dans la deep tech, le quantique et le spatial, car elles sont souvent moins matures en matière de sécurité.

Contre-Mesures et Prévention

Pour se prémunir contre ces risques, les entreprises doivent adopter des stratégies proactives. Cela inclut l'utilisation de contre-mesures de surveillance technique (CST), communément appelées dépoussiérage ou TSCM en anglais. Le dépoussiérage comprend l'inspection physique des lieux, l'analyse des signaux radio et la sécurisation des systèmes de communication. En complément, il est impératif de former le personnel à la reconnaissance des risques et de mettre en place des protocoles de confidentialité stricts. Seuls les experts de chez INTERNATIONAL ICS sont la solution pour anticiper, détecter et auditer avec le matériel classé et des possibilités d'intervention à l'international.

Conclusion

Geoffroy Roux de Bézieux a entamé un tour de France pour sensibiliser les entreprises aux menaces économiques. Ce rapport met en lumière des risques significatifs et propose des mesures de protection essentielles pour maintenir la compétitivité des entreprises françaises.

Selon un article publié sur le site de La Dépêche.

Espionnage Industriel en 2024 : Enjeux et Contre-Mesures

L'espionnage industriel représente aujourd'hui une menace grandissante pour les entreprises. Cette pratique, souvent orchestrée par des concurrents ou des acteurs malveillants, vise à obtenir des informations confidentielles sur les stratégies, produits ou données sensibles d'une organisation.

Contexte Actuel

En 2024, les cas d'espionnage industriel ont connu une recrudescence significative. Les entreprises, qu'elles soient grandes ou petites, sont de plus en plus vulnérables face à ces menaces, qui peuvent avoir des conséquences désastreuses sur leur compétitivité et leur viabilité. Cette situation est exacerbée par les tensions économiques croissantes entre les pays occidentaux et les pays du Sud global, ainsi que par les conflits économiques entre les nations occidentales elles-mêmes. Ces guerres économiques peuvent prendre la forme de sanctions, de restrictions commerciales et de rivalités pour les ressources, ce qui crée un environnement encore plus propice à l'espionnage industriel.

Ingérences Économiques

Les ingérences économiques, souvent liées à des conflits de propriété intellectuelle, sont de plus en plus fréquentes. Les entreprises doivent faire face à des tentatives de vol de secrets industriels, de formules chimiques ou encore de prototypes. Ces pratiques sont souvent motivées par l'envie de gagner un avantage concurrentiel de manière illicite.

Faible Coût des Dispositifs d'Écoute

La sophistication des méthodes d'espionnage s'est accrue, rendant la protection des informations cruciales plus complexe que jamais. Les dispositifs d'écoute miniatures, souvent difficiles à détecter, peuvent être installés dans des salles de réunion, bureaux ou espaces communs. Leur faible coût et leur facilité d'installation en font des outils de surveillancepopulaires parmi les acteurs malveillants.

Contre-Mesures et Prévention

Pour se prémunir contre ces risques, les entreprises doivent adopter des stratégies proactives. Cela inclut l'utilisation de contre-mesures de surveillance technique (CST), communément appelées dépoussiérage ou TSCM en anglais. Le dépoussiérage comprend l'inspection physique des lieux, l'analyse des signaux radio et la sécurisation des systèmes de communication. En complément, il est impératif de former le personnel à la reconnaissance des risques et de mettre en place des protocoles de confidentialité stricts. Seuls les experts de chez INTERNATIONAL ICS sont la solution pour anticiper, détecter et auditer avec le matériel classé et des possibilités d'intervention à l'international.

Conclusion

L'espionnage industriel est une menace réelle et croissante, exacerbée par les ingérences économiques et le faible coût des dispositifs d'écoute. Les entreprises doivent donc redoubler de vigilance et adopter des mesures de sécurité robustes pour protéger leurs informations sensibles et maintenir leur compétitivité sur le marché.

Espionnage : votre véhicule connectée vous surveille ?

Avec l’essor des technologies intégrées dans les véhicules modernes, les préoccupations concernant la sécurité et la confidentialité des données personnelles n’ont jamais été aussi élevées. L’administration américaine a récemment lancé une enquête pour évaluer les risques potentiels associés à ces technologies, en particulier celles provenant de Chine. Cette initiative vise à anticiper les menaces potentielles et à mettre en place des mesures de sécurité appropriées avant que ces technologies ne deviennent omniprésentes sur les routes américaines.

Les “véhicules connectés” modernes sont équipés d’une multitude de technologies avancées, telles que l’internet, des caméras (comme dans la nouvelle Mercedes-Benz classe e), des microphones intégrés, des capteurs et des ordinateurs de bord. Ces dispositifs, bien que conçus pour améliorer l’expérience de conduite et la sécurité, soulèvent des inquiétudes quant à leur potentiel à collecter des informations sensibles sur les citoyens et les infrastructures américaines. Les autorités américaines cherchent donc à évaluer ces risques et à mettre en place des mesures de sécurité adéquates.

Une étude récente de la Fondation Mozilla a analysé les technologies de 25 constructeurs automobiles mondiaux, révélant des lacunes significatives en matière de protection de la vie privée des consommateurs. Selon cette étude, la majorité des voitures neuves d’aujourd’hui représentent un véritable cauchemar en matière de confidentialité, collectant une quantité considérable d’informations personnelles. Ces véhicules, dotés de capteurs, caméras, microphones et autres systèmes d’infodivertissement connectés aux smartphones, recueillent des données bien au-delà de ce qui est nécessaire pour leur fonctionnement.

Les informations collectées peuvent inclure des détails sur la santé des conducteurs, leur patrimoine génétique, leurs préférences musicales et leurs habitudes de déplacement. La Fondation Mozilla avertit que “s’asseoir dans la voiture de quelqu’un revient presque systématiquement à remettre son téléphone au constructeur automobile”. Cette situation met en lumière la nécessité de renforcer les mesures de protection de la vie privée et de la sécurité des données dans les véhicules modernes.

Dans un contexte plus concret et ponctuel, si vous échangez des informations confidentielles dans votre véhicule, les experts d’International ICS peuvent vous assister lors d'une opération de TSCM pour détecter toute faille de sécurité ou équipement d’enregistrement dissimulé.

En conclusion, l’enquête lancée par l’administration américaine souligne l’importance de la sécurité et de la confidentialité des données dans les véhicules connectés. Alors que ces technologies continuent de se développer et de se répandre, il est crucial de mettre en place des mesures de sécurité robustes pour protéger les informations personnelles des utilisateurs. Les résultats de cette enquête pourraient bien définir les futures normes de sécurité pour les véhicules connectés, garantissant ainsi une conduite plus sûre et plus respectueuse de la vie privée.

Espionnage : le microphone laser

Il existe un système d'espionnage sophistiqué et en constante évolution : le micro laser. Utilisé par les services gouvernementaux ainsi que par des agences d'investigation privées dans le monde, ce dispositif permet une écoute à distance et invisible. Comme un sniper ciblant sa proie, le technicien dirige un laser vers l'espace de discussion pour capter les conversations.

La technique d’utilisation d’un faisceau lumineux pour enregistrer le son à distance a probablement été initiée par Léon Theremin en Union soviétique en 1947, voire avant, lorsqu’il a développé et utilisé le système d’écoute Buran. Ce système utilisait un faisceau infrarouge de faible puissance (et non un laser) pour détecter à distance les vibrations sonores des fenêtres en verre. Lavrentiy Beria, chef du KGB, avait employé ce dispositif Buran pour espionner les ambassades américaine, britannique et française à Moscou.

Le 25 août 2009, le brevet américain a été délivré pour un dispositif qui utilise un faisceau laser et de la fumée ou de la vapeur pour détecter les vibrations sonores dans l’air libre “Microphone de détection de flux particulaire basé sur une paire laser-photocellule avec un flux de fumée ou de vapeur en mouvement dans le chemin du faisceau laser”. Les ondes de pression sonore provoquent des perturbations dans la fumée, ce qui entraîne des variations dans la quantité de lumière laser atteignant le détecteur photo. Un prototype de ce dispositif a été présenté lors de la 127e convention de la Audio Engineering Society à New York du 9 au 12 octobre 2009. Mais il semblerait que des services étatiques utilisaient déjà cette technologie avant cette date.

Les premiers dispositifs de micro laser nécessitaient deux faisceaux : un faisceau incident et un faisceau réfléchi, avec un émetteur et un récepteur séparé et décalé. Aujourd’hui, les modèles modernes sont suffisamment avancés pour n’utiliser qu’un seul faisceau laser. Les distances d’utilisation varient selon les modèles, mais peuvent désormais atteindre plusieurs centaines de mètres.

Le microphone laser est un outil de surveillance puissant qui permet d’écouter à distance sans aucun dispositif d’écoute physique dans une pièce.

Le fonctionnement d’un microphone laser repose sur plusieurs principes de la physique et de l’optique. Le processus commence par la direction d’un faisceau laser vers un objet spécifique dans la pièce où une conversation a lieu. Cet objet peut être n’importe quoi qui peut vibrer en réponse aux ondes sonores, comme une image accrochée à un mur, un vase, un rideau... Pour une réflexion précise du faisceau laser, l’objet doit avoir une surface plutôt lisse. Le faisceau laser est dirigé dans la pièce à travers une fenêtre, se réfléchit sur l’objet et revient à un récepteur. Lorsqu’une conversation a lieu dans la pièce, l’objet vibre en réponse aux ondes sonores. Ces vibrations modifient légèrement la distance que le faisceau laser doit parcourir pour atteindre l’objet et revenir. Les infimes différences dans la distance parcourue par la lumière lorsqu’elle se réfléchit sur l’objet vibrant sont détectées par un processus appelé interférométrie. L’interféromètre convertit ces variations de distance en variations d’intensité lumineuse. Enfin, ces variations d’intensité lumineuse sont converties en signaux électriques par un dispositif électronique. Ces signaux électriques peuvent ensuite être amplifiés et convertis en son.

Si vous avez des doutes ou si vous avez besoin de conseils, les experts de chez International ICS peuvent répondre à vos questions lors d'une opération de TSCM.

Nos experts recommandent les mesures suivantes pour réduire le risque d’une attaque par espionnage au laser : concevoir sur mesure les structures extérieures autour du bâtiment, veiller à ce que les bureaux ne soient pas surplombés ou dans la ligne de mire d’autres bâtiments, notamment des appartements en hauteur, qui offrent aux acteurs malveillants une plateforme pour mener une attaque au laser. Adopter une politique de bureau propre pour minimiser le nombre d’objets dans une pièce susceptibles de capter les vibrations des ondes sonores par un laser. Cependant, la méthode la plus efficace consiste à mener des discussions sensibles dans des pièces dépourvues de fenêtres...

Quelles sont les motivations principales des assaillants ?

Les motivations des attaquants sont diverses. Les attaques peuvent être classées selon leurs objectifs : obtenir des gains financiers, mener des activités d’espionnage ou provoquer de la déstabilisation. L'Agence nationale de la sécurité des systèmes d'information surveille attentivement toutes ces catégories de menaces, car elles peuvent impacter ses bénéficiaires dans les secteurs public et privé, ainsi que les intérêts fondamentaux de la Nation.

Une fois qu’un attaquant a réussi à infiltrer un système d’information, il peut choisir de s’y établir. Ce processus est connu sous le nom de pré-positionnement. Cette étape précède une attaque prolongée dont les objectifs ne sont pas toujours clairement définis. Ce pré-positionnement permet à l’attaquant de mener ultérieurement des actions de sabotage ou d’espionnage.

Les attaques motivées par le profit cherchent à obtenir un gain financier, que ce soit de manière directe ou indirecte. Elles sont généralement menées par des groupes de cybercriminels organisés. La cybercriminalité touche un large éventail d’entités, souvent ciblées de manière opportuniste par les attaquants.

L'espionnage

Les attaques visant à obtenir des renseignements pour des raisons étatiques ou économiques sont souvent menées en infiltrant les systèmes d’information d’une organisation ou d’un individu afin de s’emparer des données stockées et de les exploiter. Le but de ces opérations est de maintenir un accès discret et prolongé au système infiltré pour capter toute information stratégique d’intérêt. Il peut parfois falloir des années à une organisation pour réaliser qu’elle a été victime d’espionnage.

Certains secteurs industriels (armement, spatial, aéronautique, industrie pharmaceutique, énergie, etc.) ainsi que certaines activités de l’État (économie, finances, affaires étrangères, défense, etc.) sont particulièrement vulnérables à ce type de menace.

La déstabilisation

Certaines opérations d’influence exploitent la compromission de contenus légitimes, tels que des boîtes mails ou des sites internet, pour les utiliser dans des campagnes de diffusion de fausses informations. Ces contenus peuvent être intentionnellement modifiés et rendus publics. L’objectif principal est de changer les perceptions d’une population ou de déstabiliser un acteur spécifique ou un processus démocratique.

Enfin, certaines attaques prennent la forme d’actes de sabotage informatique, visant à rendre tout ou partie du système d’information d’une organisation (y compris les systèmes industriels) inopérant. Certains attaquants cherchent à se positionner sur des systèmes d’informations stratégiques sur le long terme. La finalité de ces intrusions reste souvent floue, oscillant entre espionnage et préparation d’actes de sabotage.

Les attaques utilisent souvent plusieurs techniques et sont menées par divers acteurs, allant des individus isolés aux organisations étatiques offensives.

En conclusion

Les attaques représentent une menace complexe et multiforme, avec des motivations allant des gains financiers à l’espionnage et à la déstabilisation. La capacité des attaquants à se pré-positionner et à mener des actions prolongées et discrètes souligne l’importance d’une vigilance constante et d’une défense robuste pour protéger les systèmes d’information stratégiques.

Espionnage et attaques sur l’industrie de défense révélés par le ministre

Devant la commission sénatoriale, Sébastien Lecornu a exposé des cas d’ingérences étrangères. Il a signalé une recrudescence significative d’agressions physiques ciblant en particulier les prestataires travaillant pour les entreprises de défense.

https://youtu.be/MPtR4YQtZfg

Le 25 juin, face aux membres de la commission enquêtant sur les ingérences étrangères, Sébastien Lecornu, ministre des Armées, a été particulièrement éloquent. Dans le cadre de sa dernière intervention, il a mis en lumière un aspect différent de la guerre hybride orchestrée par des acteurs internationaux.

Au cours des années 2022 et 2023, environ une cinquantaine de sociétés ont été victimes, outre les attaques cybernétiques, de violations telles que des intrusions, des effractions et des tentatives de contact. Ces statistiques, qui n’avaient pas été précédemment communiquées au grand public, ont connu une augmentation de 25% en comparaison avec l’année 2021.

Sébastien Lecornu considère que cela relève beaucoup de la “guerre froide”. Bien que cela n’ait jamais complètement cessé, cela a repris de manière significative au cours des deux dernières années. Il souligne également que le rythme de ces offensives ne montre aucun signe de ralentissement.

"Il a été observé une intensification des activités d’espionnage récemment."

Bien que les grandes entreprises de la Base Industrielle et Technologique de Défense (BITD) aient été la cible de tentatives d’attaques, la grande majorité de ces dernières ont ciblé leurs sous-traitants. Ces derniers, qui incluent des très petites entreprises (TPE), des petites et moyennes entreprises (PME) ainsi que des entreprises de taille intermédiaire (ETI), ont été confrontés à 80 % de ces attaques.

Afin de contrer et de démasquer les instigateurs d’attaques, le ministère de la Défense s’en remet à la Direction du renseignement et de la sécurité de la Défense (DRSD), une entité méconnue. Cette direction, experte en contre-espionnage et faisant partie de l’élite des services, est constituée de 1.700 personnels, tant civils que militaires. De 2019 à 2025, son budget a connu une hausse de 97%. Elle a pour objectif de repérer, former et sauvegarder les entités, qu’elles soient civiles ou militaires, visées par des menaces.

Le financement alloué à la DRSD “continuera de croître jusqu’à 2030”, conformément à la Loi de programmation militaire. Cependant, selon Sébastien Lecornu, la sécurisation des sociétés incombe à ces dernières. "Lorsqu’une autorisation de ‘secret défense’ est octroyée, il est impératif que les sociétés adoptent les mesures appropriées à cette certification.

Il est clair que si votre organisation est une entreprise de défense ou une entité qui pourrait être ciblée par des adversaires, International ICS est capable de mener des opérations de “Contre-Mesures de Surveillance Technique” (le terme TSCM en anglais). Cette démarche inclut la détection de tout équipement malintentionné et l’identification de vulnérabilités, qu’elles soient structurelles ou organisationnelles, afin d’assurer la sécurité des informations et de protéger l’intégralité des actifs informationnels dans toutes leurs formes.

Espionnage industriel : les méthodes courantes

L’espionnage industriel est une pratique ancienne qui a évolué avec le temps, s’adaptant aux nouvelles technologies et aux changements dans le paysage économique mondial. Aujourd’hui, il représente une menace sérieuse pour les entreprises de toutes tailles, car il peut compromettre leur compétitivité et leur survie. Cet article explore les méthodes courantes d’espionnage industriel et les moyens de s’en protéger.

Surveillance Électronique

La surveillance électronique est l’une des méthodes les plus répandues d’espionnage industriel. Elle implique l’utilisation de diverses technologies pour intercepter les communications d’une entreprise. Cela peut inclure l’écoute des appels téléphoniques, le piratage des e-mails, et l’interception des données transmises sur les réseaux sans fil. Les attaquants peuvent utiliser des logiciels malveillants pour infiltrer les systèmes informatiques et voler des données sensibles.

Vol d’Informations

Le vol d’informations peut prendre de nombreuses formes, allant du simple vol physique de documents à des attaques informatiques complexes. Les voleurs d’informations peuvent être des employés internes, des concurrents, ou même des gouvernements étrangers. Ils peuvent utiliser des techniques de social engineering pour tromper les employés et les amener à divulguer des informations confidentielles.

Infiltration de l’Entreprise

L’infiltration de l’entreprise par des agents d’espionnage est une autre méthode courante. Ces agents peuvent se faire embaucher par l’entreprise cible ou travailler avec des employés complices pour accéder à des informations précieuses. Ils peuvent également se faire passer pour des fournisseurs, des clients, ou des partenaires commerciaux pour gagner la confiance de l’entreprise et obtenir des informations de l’intérieur.

Manipulation des Employés

La manipulation des employés est souvent utilisée pour obtenir des informations sans avoir besoin de recourir à des méthodes technologiques avancées. Les espions peuvent exploiter les relations personnelles, les faiblesses, ou les insatisfactions des employés pour les inciter à partager des informations. Ils peuvent également offrir des incitations financières ou d’autres avantages en échange de secrets commerciaux.

Chantage et Corruption

Le chantage et la corruption sont des tactiques d’espionnage industriel particulièrement insidieuses. Les espions peuvent utiliser des informations compromettantes pour faire pression sur des individus ou recourir à la corruption pour accéder à des secrets d’entreprise. Ces méthodes sont difficiles à détecter et peuvent être très efficaces si les cibles sont vulnérables.

Cybercriminalité

La cybercriminalité est une menace croissante pour les entreprises. Les cybercriminels utilisent des techniques sophistiquées pour pénétrer les réseaux d’entreprises et voler des informations. Ils peuvent exploiter les vulnérabilités des logiciels, mener des attaques par déni de service, ou utiliser des ransomwares pour extorquer de l’argent en échange de la restitution de données volées.

Protection contre l’Espionnage Industriel

Pour se protéger contre l’espionnage industriel, les entreprises doivent adopter une approche multidimensionnelle. Cela inclut la mise en place de mesures de sécurité informatique robustes, la formation des employés aux risques d’espionnage, et la création de politiques claires sur la confidentialité et la protection des informations. Les entreprises doivent également être vigilantes et réactives face aux menaces, en surveillant constamment leurs systèmes et en répondant rapidement à toute activité suspecte.

En conclusion, l’espionnage industriel est une réalité complexe et en constante évolution. Les entreprises doivent être conscientes des différentes méthodes utilisées par les espions et prendre des mesures proactives pour protéger leurs informations les plus précieuses. La sécurité des informations est un enjeu majeur qui nécessite une attention constante et une action déterminée.

Une intervention TSCM a pour objectif de réaliser un audit et de détecter les équipements d’écoute électronique.