Cyber

Protégez Vos Données : L'Importance des Sauvegardes de Données

Dans un monde de plus en plus connecté, la sauvegarde des données est devenue cruciale pour protéger vos informations personnelles et professionnelles. Une sauvegarde régulière de vos données sur des supports sécurisés peut vous protéger en cas de panne, de perte, de vol, de destruction de matériel ou d'attaque informatique. Cet article explore les différentes solutions de sauvegarde disponibles pour répondre à divers besoins.

Cas n°1 : Sauvegarder un Volume de Données Faible

Pour ceux qui souhaitent stocker un volume limité de données, plusieurs options s'offrent à vous :

- Clé USB : Facile à transporter et d'utilisation simple, la clé USB est idéale pour des sauvegardes rapides et de petite taille.

- DVD Enregistrable : Bien que moins courants aujourd'hui, les DVD enregistrables offrent une solution physique pour le stockage de données.

- Service de Stockage en Ligne (Cloud sécurisé) : Pour une solution plus moderne, les services de stockage en ligne, ou cloud, permettent de sauvegarder vos données de manière sécurisée. Des options gratuites ou payantes existent en fonction de la capacité de stockage souhaitée.

Cas n°2 : Sauvegarder un Volume de Données Important

Pour des sauvegardes de grande envergure, il est recommandé de se tourner vers des solutions plus robustes :

- Disque Dur Externe : Offrant une capacité de stockage importante, le disque dur externe est une solution fiable pour les sauvegardes massives.

- Stockage en Réseau sécurisé : Pour ceux ayant des besoins encore plus élevés, le stockage en réseau permet de sauvegarder et d'accéder aux données à partir de plusieurs appareils. Cette solution est particulièrement utile pour les entreprises ou les foyers avec plusieurs utilisateurs.

Sécurisation des Sauvegardes

Peu importe la solution choisie, il est essentiel de chiffrer le contenu de vos appareils de stockage. Le chiffrement protège vos données contre les accès non autorisés et les attaques potentielles, garantissant que vos informations restent confidentielles.

Conclusion

Que vous ayez besoin de sauvegarder un faible volume de données ou d'effectuer des sauvegardes de grande envergure, il existe des solutions adaptées à chaque situation. En adoptant des mesures de sauvegarde régulières et sécurisées, vous protégez vos données personnelles et professionnelles contre divers incidents et risques. Ne sous-estimez jamais l'importance de la sauvegarde des données dans notre monde numérique en constante évolution.

Cyber : Comment Empêcher une Attaque DDoS

Le nombre d’attaques par déni de service distribué (DDoS) a significativement augmenté au cours des dernières années, représentant une menace majeure pour toute entité disposant d’une infrastructure réseau connectée à Internet. Ces attaques DDoS visent à rendre les services indisponibles en submergeant le réseau avec un trafic massif.

En comprenant mieux les mécanismes de ces attaques DDoS et en mettant en place des mesures de protection appropriées, les organisations peuvent réduire leur vulnérabilité et assurer une continuité de service même en cas de tentative d'intrusion. C'est une bataille constante pour rester un pas en avant des cybercriminels, mais une vigilance accrue et des infrastructures bien protégées sont nos meilleures armes contre cette menace.

Les Premières Lignes de Défense

Les pare-feux et les répartiteurs de charge sont souvent utilisés pour absorber certaines attaques DDoS. Cependant, ils ne suffisent pas toujours à protéger contre toutes les formes d'attaques. Il est parfois possible d'améliorer leur résistance en modifiant la configuration, par exemple, en augmentant la taille des tables d’état.

Les Équipements Spécifiques

Certains équipements dédiés aux contre-mesures DDoS peuvent offrir des protections plus avancées. Leur efficacité dépend d’une prise en main préalable et d’un paramétrage adapté au trafic de l’entité. Ces solutions spécialisées sont essentielles pour anticiper et gérer les attaques de grande envergure.

L'Intervention des Opérateurs de Transit

Dans les situations où le lien réseau est saturé, l'intervention de l’opérateur de transit peut s’avérer nécessaire. Les opérateurs peuvent offrir des services de blackholing pour bloquer le trafic malveillant ou de filtrage de trafic pour prévenir les attaques. La maîtrise de ces outils par le client est cruciale pour une protection efficace.

Solutions d'Hébergement et CDN

Les hébergeurs peuvent proposer des protections contre les attaques DDoS, ce qui est particulièrement utile pour les structures externalisant leurs serveurs. Les CDN (Content Delivery Networks) permettent de répartir les ressources sur un grand nombre de serveurs, améliorant ainsi la résistance aux attaques en diluant le trafic malveillant.

La Redirection DNS et ses Limites

L’utilisation de la redirection via le protocole DNS doit être faite avec précaution. Bien que cette méthode puisse protéger une adresse IP, elle présente des limites importantes, notamment le risque que le trafic ne transite pas par le fournisseur de protection. Une interconnexion fiable entre l’entité et le fournisseur est indispensable.

Le Déroutement de Trafic

Le déroutement de trafic consiste à faire transiter l’intégralité du trafic vers le fournisseur du service de protection, offrant une meilleure protection que la résolution de nom. Cette solution, bien que plus coûteuse, est souvent plus efficace pour contrer les attaques volumétriques.

Importance de la Supervision et des Alertes

Il est impératif de disposer de moyens de supervision et d’alerte pour détecter rapidement les incidents. Les services inutilisés doivent être désactivés, et les règles de rate-limiting doivent être appliquées pour limiter le trafic sortant avec des adresses IP usurpées.

Maintenir les Applications à Jour

Les applications web, les frameworks, les CMS et les greffons doivent être maintenus à jour pour éviter qu’ils ne soient exploités dans des attaques DDoS. Le développement de ces applications doit suivre les bonnes pratiques de sécurité.

Conclusion

Empêcher une attaque DDoS nécessite une combinaison de stratégies et d’outils de sécurité. Les entreprises doivent être proactives, en mettant en place des mesures de prévention robustes et en restant vigilantes face aux menaces évolutives. La clé réside dans une protection multi-couches et une collaboration étroite avec les fournisseurs de services et les opérateurs de réseau pour assurer la continuité et la sécurité des services en ligne.

Défense et Résilience : Répondre aux menaces

La structuration des mesures de sécurité s'avère être une démarche incontournable dans notre époque numérique. Plus qu'une simple recommandation, elle devient une nécessité impérieuse, surtout pour les opérateurs soumis aux régulations strictes de la Loi de Programmation Militaire (LPM) et de la Directive NIS. Ces cadres réglementaires imposent des normes de sécurité élevées pour garantir la protection des systèmes d'information et des données sensibles. Adopter une telle structuration, c'est non seulement se conformer aux exigences légales, mais aussi renforcer la résilience face aux menaces de plus en plus sophistiquées. Cela permet aux organisations de naviguer sereinement dans un environnement technologique complexe et en perpétuelle évolution.

Gouvernance : Anticiper et piloter la sécurité numérique

La gouvernance du risque numérique vise à anticiper les menaces, suivre le niveau de sécurité, et renforcer en continu le dispositif de protection. Cette démarche doit s’intégrer de manière fluide dans le fonctionnement quotidien de l’organisation. Pilotée par un comité des risques numériques, elle met en œuvre la stratégie de sécurité en se basant sur une compréhension précise et actualisée des cybermenaces.

Les activités de gouvernance couvrent plusieurs thématiques : la définition d’un cadre de maîtrise du risque, l’organisation du management du risque, la cartographie des systèmes et services, et l’intégration de la sécurité dans les projets. La maîtrise de l’écosystème passe par des clauses de sécurité dans les contrats de sous-traitance et la sécurité des processus de développement et d’acquisition. Il s’agit également de rester à l’affût des vulnérabilités et menaces, et de suivre le niveau de sécurité via des audits et contrôles internes, ainsi que des indicateurs de performance numérique. Enfin, la gestion du facteur humain est cruciale, avec des actions de sensibilisation et d’entraînement.

Protection : Réduire la Surface d'Attaque

Les mesures de protection visent à minimiser les vulnérabilités et l’exposition des systèmes d’information. Cela inclut la sécurité de l'architecture du SI, la configuration des systèmes, le cloisonnement, l’accès distant, le filtrage, et la gestion des entrées/sorties de données. La protection des données englobe l’intégrité, la confidentialité, et la gestion des clés cryptographiques. La sécurité de l'administration des SI, la gestion des identités et des accès, ainsi que la gestion de l’obsolescence sont également des volets essentiels. À cela s’ajoute la sécurité physique et environnementale pour se protéger contre les signaux parasites compromettants.

Défense : Détection et Réponse aux Incidents

La défense repose sur la capacité à détecter les incidents et à y répondre efficacement. Cela implique la création d’un SOC (Security Operations Center) pour la supervision de la sécurité, en lien avec un CSIRT/CERT pour la remédiation et la gestion des menaces et vulnérabilités. La stratégie de supervision, issue de l’analyse de risque, doit intégrer les enjeux métiers et techniques.

Conduire un audit et réaliser une opération de Contre-Mesures de Surveillance Technique (TSCM) permettent d’optimiser la protection de l’information au sein des espaces de travail. Ces actions visent à mettre à jour et renforcer les dispositifs de sécurité existants pour assurer une confidentialité maximale des données sensibles.

Les thèmes de la défense incluent les capteurs (sondes, journalisation), la détection (classification, corrélation et analyse des journaux), et la gestion des incidents (traitement des alertes, qualification et réponse aux incidents).

Résilience : Continuité et Reprise d'Activité

La résilience concerne la continuité d’activité avec un niveau de dégradation tolérable en cas de crise, puis une reprise progressive pour minimiser les impacts. Cette capacité dépend de la préparation de chaque organisation.

Les aspects de la résilience englobent la continuité d’activité (sauvegarde, restauration, gestion des modes dégradés), la gestion de crise cyber (préparation, entraînement, dispositif de crise, plans, RETEX) et la reprise d’activité.

En intégrant ces mesures de sécurité, les organisations peuvent se prémunir contre les cybermenaces et assurer une protection continue de leurs systèmes d’information.

Conclusion

Dans un monde où l’interconnexion est devenue la norme et où les technologies numériques sont omniprésentes, la sécurité numérique est plus cruciale que jamais. Elle est le pilier sur lequel repose la protection des données et le bon fonctionnement des organisations. L’adoption rigoureuse des mesures de gouvernance, de protection, de défense et de résilience est indispensable. Ces mesures ne permettent pas seulement de contrer les cybermenaces, mais elles assurent également la continuité des activités en période de crise. C’est en s'appuyant sur une approche globale et intégrée que les entreprises peuvent vraiment sécuriser leurs systèmes d'information et garantir la pérennité de leurs opérations. Dans ce domaine en constante évolution, la vigilance et l’anticipation sont les maîtres mots.

Smartphones : Bombe en Poche ?

Explosions des bipeurs

Des milliers de personnes, y compris de nombreux membres du Hezbollah, ont été blessées et au moins huit ont perdu la vie ce mardi 17 septembre à travers le Liban en raison de l’explosion simultanée de leurs dispositifs de communication. Selon une source proche du parti chiite, cet incident serait attribué à un « piratage israélien ». Ces explosions se sont produites dans plusieurs bastions du Hezbollah, soutenu par l’Iran, quelques heures après qu’Israël a annoncé l’élargissement de ses objectifs militaires contre le Hamas dans la bande de Gaza jusqu’à la frontière nord avec le Liban.

En théorie, cette attaque pourrait cibler un smartphone que vous avez dans votre poche, transformant potentiellement l’appareil en une menace dangereuse. Les experts d’International ICS proposent des solutions pour se prémunir de ce genre d’attaques. Adopter de bonnes pratiques peut aider à se protéger contre d’éventuelles failles, mais cette attaque soulève de véritables questions.

Le dernier bilan du ministère libanais de la Santé, publié vers 18h45, faisait état de huit morts et de près de 2 750 blessés. Les dispositifs de communication qui ont explosé étaient le dernier modèle introduit par le Hezbollah ces derniers mois, ont indiqué trois sources sécuritaires à Reuters dans l’après-midi.

Voici une analyse approfondie de ce qui semble être une cyberattaque d’une ampleur inédite, selon des experts militaires.

- Intrusion technique: Pour qu’Israël puisse intégrer un dispositif explosif dans un lot de pagers, il aurait probablement été nécessaire d’accéder à la chaîne d’approvisionnement de ces appareils. Les services de renseignement israéliens auraient donc infiltré le processus de production, ajoutant un composant explosif et un mécanisme de déclenchement à distance dans les pagers sans éveiller les soupçons.

- Utilisation d’un intermédiaire : L’implication d’un vendeur tiers pourrait servir de couverture pour les services de renseignement ou un intermédiaire travaillant avec Israël, facilitant ainsi la distribution de ces dispositifs modifiés au Hezbollah.

- Activation à distance : La mention d’une explosion suggère l’utilisation d’un mécanisme de déclenchement à distance, potentiellement via une fréquence spécifique ou un signal codé activant l’engin explosif à l’intérieur du récepteur. Cela nécessite une sophistication technique et un timing précis pour maximiser l’impact.

- Faille de sécurité : Cet incident met en lumière une faille significative dans les protocoles de sécurité du Hezbollah. Le fait que l’organisation n’ait pas détecté les pagers modifiés avant leur distribution indique une faiblesse dans le contrôle de la chaîne d’approvisionnement et les mesures de sécurité internes.

En conclusion, l’incident tragique des explosions de bipeurs au Liban, attribué à un « piratage gouvernemental », met en lumière plusieurs aspects critiques. D’une part, il révèle une intrusion technique sophistiquée dans la chaîne d’approvisionnement des pagers ou smartphones, probablement orchestrée par les services de renseignement. D’autre part, l’utilisation d’un intermédiaire pour la distribution de ces dispositifs modifiés souligne la complexité des opérations de renseignement. L’activation à distance des engins explosifs démontre une avancée technologique significative et un timing précis, maximisant ainsi l’impact de l’attaque. Enfin, cet événement expose une faille majeure dans les protocoles de sécurité du Hezbollah, qui n’a pas réussi à détecter les pagers modifiés avant leur distribution. Le bilan humain est lourd, avec des milliers de blessés et plusieurs morts, soulignant l’ampleur de cette opération et ses conséquences dévastatrices.

Cyber : Telegram est-il vraiment chiffré ?

Telegram a gagné en popularité, notamment auprès des utilisateurs soucieux de leur vie privée et de la sécurité. L’application se présente comme un messager sécurisé, mais qu’est-ce que cela signifie réellement ? Telegram est-il vraiment chiffré, et si oui, à quel point est-il sécurisé ?

Comprendre le Chiffrement dans les Applications de Messagerie

Avant de plonger dans le chiffrement de Telegram, il est important de comprendre ce que signifie le chiffrement dans le contexte des applications de messagerie. Les services de messagerie privée modernes utilisent souvent le chiffrement de bout en bout (E2EE), qui garantit que seuls l’expéditeur et le destinataire peuvent lire les messages. Même le fournisseur de services, dans ce cas, Telegram, ne peut pas déchiffrer ces messages car il ne détient pas les clés de déchiffrement. Ce niveau de chiffrement est considéré comme le standard important pour la confidentialité et la sécurité des communications.

L’Approche de Telegram en Matière de Chiffrement

Telegram utilise un protocole de chiffrement personnalisé appelé MTProto, conçu pour sécuriser la communication entre les utilisateurs et les serveurs.

Par défaut, Telegram n’utilise pas le chiffrement de bout en bout pour tous les messages. Il s’appuie plutôt sur le chiffrement serveur-client pour les discussions standard. Cela signifie que, bien que les messages soient chiffrés entre votre appareil et les serveurs de Telegram, Telegram peut toujours les déchiffrer et les lire. Cette approche diffère fondamentalement du chiffrement de bout en bout plus sécurisé utilisé par d’autres applications de messagerie comme Olvid ou Signal, où même le fournisseur de services ne peut pas lire les messages.

Pour bénéficier d’un véritable chiffrement de bout en bout sur Telegram, vous devez activer manuellement une fonctionnalité appelée “Chats Secrets”. Cette fonctionnalité n’est disponible que pour les conversations en tête-à-tête, pas pour les discussions de groupe. C’est un inconvénient majeur. En pratique, cela signifie que la grande majorité des conversations en tête-à-tête sur Telegram et toutes les discussions de groupe sont probablement visibles sur les serveurs de Telegram.

Les Défis des Chats Secrets de Telegram

Si vous choisissez d’utiliser les Chats Secrets, il y a des limitations. Premièrement, les Chats Secrets sont spécifiques à l’appareil, ce qui signifie que si vous commencez un Chat Secret sur votre téléphone, vous ne pouvez pas le continuer sur votre tablette ou votre ordinateur. Le processus pour activer un Chat Secret n’est pas simple.

La Sécurité du Protocole MTProto de Telegram

Le protocole personnalisé MTProto de Telegram a été soumis à l’examen des cryptographes. Le protocole utilise un échange de clés Diffie-Hellman de 2048 bits, une méthode qui permet à deux parties d’établir une clé secrète partagée sur un canal non sécurisé. Le protocole repose sur le serveur pour choisir certains paramètres cryptographiques, ce qui introduit des vulnérabilités potentielles si le serveur est compromis.

MTProto utilise un mode de chiffrement unique appelé Infinite Garble Extension (IGE), qui n’est pas largement adopté dans la communauté cryptographique. Ce choix de mode de chiffrement a suscité des interrogations parmi les experts, qui préfèrent généralement des approches plus standard et rigoureusement vérifiées.

Qu’en Est-il des Métadonnées ?

Les métadonnées incluent des informations sur avec qui vous parlez, quand et pendant combien de temps. Ces données ne sont pas protégées par le chiffrement de bout en bout et peuvent être extrêmement précieuses pour des tiers, y compris les annonceurs et les gouvernements.

L’un des plus grands problèmes de confidentialité dans la messagerie est la disponibilité de nombreuses métadonnées, essentiellement des données sur qui utilise le service, avec qui ils parlent et quand ils parlent. Ces informations peuvent être stockées sur les serveurs de Telegram et potentiellement accessibles à quiconque dispose des outils ou de l’autorité légale appropriés.

Le Cadre Juridique : États-Unis vs. Europe

La manière dont Telegram gère les données des utilisateurs et le chiffrement est également influencée par les environnements juridiques des différents pays. Aux États-Unis, les entreprises sont souvent tenues de se conformer aux assignations à comparaître qui exigent l’accès aux données des utilisateurs, y compris les messages stockés sur les serveurs. Étant donné que Telegram n’utilise pas le chiffrement de bout en bout par défaut, il pourrait théoriquement remettre le contenu des messages aux forces de l’ordre.

En revanche, l’Europe a des réglementations de confidentialité plus strictes, telles que le Règlement Général sur la Protection des Données (RGPD). Cependant, même en Europe, les métadonnées associées aux utilisateurs de Telegram peuvent être collectées et stockées, posant des risques pour la vie privée.

Telegram est-il Vraiment Chiffré ?

Alors, Telegram est-il vraiment sécurisé ? La réponse est oui, mais avec quelques nuances. Bien que Telegram utilise le chiffrement, il ne propose pas par défaut le chiffrement de bout en bout pour tous les messages. Cela signifie que Telegram peut accéder à la plupart des messages envoyés via sa plateforme. Pour bénéficier d’un véritable chiffrement de bout en bout, vous devez activer manuellement les Chats Secrets, une fonctionnalité qui n’est pas disponible pour les conversations de groupe et qui peut être fastidieuse à mettre en place.

Si la sécurité et la confidentialité sont vos principales préoccupations, vous pourriez envisager des alternatives comme Olvid, recommandé par International ICS spécialiste TSCM, qui offre un chiffrement de bout en bout par défaut sans nécessiter d’étapes supplémentaires.

Publicités ciblées : Comment savent-elles tout de vous ?

Avez-vous déjà remarqué qu’après avoir mentionné à un ami que vous cherchiez une nouvelle paire de chaussures de course, vous êtes soudainement inondé de publicités pour toutes sortes de marques ? Ce phénomène n’a rien de magique (même si cela peut en donner l’impression). Il s’agit en réalité du monde sophistiqué de la publicité ciblée, qui repose sur un élément clé : vos données. Les annonceurs suivent vos activités de diverses manières pour établir un profil de vos intérêts et habitudes, parfois de manière intrusivement inconfortable.

La société spécialiste de la protection de l'information et des opérations TSCM, International ICS met en garde contre les pratiques d’espionnage cyber marketing visant à cibler les consommateurs de manière massive. Ces techniques permettent aux annonceurs de suivre et d’analyser les comportements en ligne des utilisateurs, créant ainsi des profils détaillés de leurs intérêts et habitudes. En utilisant ces données, les entreprises peuvent diffuser des publicités extrêmement ciblées, souvent de manière intrusive et sans le consentement explicite des individus concernés. Cette forme de marketing de masse soulève des préoccupations importantes en matière de vie privée et de protection des données personnelles, incitant les régulateurs et les organisations de défense des droits numériques à appeler à une réglementation plus stricte et à une transparence accrue dans l’utilisation des informations collectées.

Chaque Transaction Laisse des Traces

Pensez-vous que vos achats en magasin échappent à l’œil des annonceurs ? Détrompez-vous. Chaque fois que vous utilisez votre carte au supermarché, à la librairie ou chez un détaillant de vêtements, une empreinte numérique est créée. Les magasins collectent votre historique d’achats pour dresser un portrait détaillé de vos préférences. Ces données sont ensuite agrégées et vendues à des entreprises de publicité, qui les utilisent pour vous cibler avec des annonces de produits similaires ou vous séduire avec des promotions personnalisées. Alors, ce nouveau grille-pain que vous avez acheté pour faire des tartines ? Attendez-vous à une avalanche de publicités pour des confitures...

Votre Activité en Ligne est un Livre Ouvert

Le web que vous parcourez crée une image vivante de qui vous êtes. À moins que vous n’utilisiez des navigateurs axés sur la confidentialité ou le mode incognito (et même cela a ses limites), vos recherches, les sites visités et même le temps passé sur certaines pages sont tous méticuleusement suivis. Imaginez que vous recherchiez un voyage à Paris. Soudainement, vos flux de médias sociaux sont inondés d’offres d’hôtels, de comparaisons de billets d’avion et de recommandations pour les cafés les plus charmants du quartier de la Tour Eiffel. Ce n’est pas une coïncidence les annonceurs ont pris note de vos habitudes de navigation et se disputent vos euros de touriste.

Le Piège des Newsletters

S’inscrire à des newsletters apparemment anodines peut être une porte ouverte à une publicité ciblée à outrance. Bien que vous puissiez être simplement intéressé par un code de réduction d’un magasin de vêtements, vous leur avez inconsciemment donné la permission de vous envoyer des messages marketing basés sur vos intérêts. Cela peut aller au-delà de ce seul magasin. De nombreuses entreprises partagent ou vendent des données clients, ce qui signifie que vos informations peuvent se retrouver entre les mains d’annonceurs avec lesquels vous n’avez jamais interagi directement.

Localisation

Il n’est pas surprenant que dans notre monde de plus en plus mobile, les données de localisation soient une mine d’or pour les annonceurs. De nombreuses applications et sites web suivent votre localisation avec votre permission (ou sans votre compréhension complète). Cela peut être utilisé pour vous envoyer des annonces hyper-ciblées, comme des offres de restaurants tentantes près de votre lieu de travail à l’heure du déjeuner, ou des annonces pop-up pour le magasin de vêtements que vous venez de passer.

L’Assistant Vocal Amical

Ne sous-estimez pas le pouvoir de votre assistant vocal amical. Bien qu’il puisse sembler utile de discuter avec Alexa de votre liste de courses ou de demander à Siri des recommandations de recettes, ces conversations peuvent alimenter la bête publicitaire. Les assistants vocaux enregistrent constamment (avec votre permission, bien sûr) et analysent vos demandes. Imaginez que vous mentionniez que vous n’avez plus de pommes et que vous prévoyez de faire une tarte fine. La prochaine fois que vous ouvrez une application de recettes, vous pourriez voir une suggestion sponsorisée pour un distributeur spécifique de la grande distribution, ou entendre un rappel amical de l’assistant vocal pour réapprovisionner votre garde-manger. Les assistants vocaux peuvent également capter des indices subtils dans vos conversations, comme mentionner un objectif de remise en forme ou un projet de rénovation domiciliaire. Ces données sont ensuite utilisées pour vous cibler avec des annonces pertinentes, brouillant les lignes entre commodité et une influence publicitaire constante.

Le Cadre Juridique du Suivi : États-Unis et Europe

Les lois sur la collecte et le suivi des données varient considérablement à travers le monde. Aux États-Unis, il n’existe pas de loi fédérale unique régissant spécifiquement le suivi en ligne. La Federal Trade Commission (FTC) applique les lois de protection des consommateurs et a publié des directives sur la collecte de données sur les sites web. Cependant, celles-ci ne sont pas juridiquement contraignantes, et les entreprises comptent souvent sur l’autorégulation et le consentement des utilisateurs via les politiques de confidentialité. Cela laisse beaucoup de place à l’interprétation et permet aux entreprises de collecter une large gamme de données tant qu’elles le divulguent dans leurs politiques.

L’Europe, en revanche, adopte une approche beaucoup plus stricte. Le Règlement Général sur la Protection des Données (RGPD) donne aux citoyens européens un contrôle significatif sur leurs données personnelles. En vertu du RGPD, les entreprises doivent obtenir le consentement explicite des utilisateurs avant de collecter leurs données et expliquer clairement comment elles seront utilisées. De plus, les citoyens européens ont le “droit à l’oubli”, leur permettant de demander aux entreprises d’effacer entièrement leurs données personnelles. Cela donne aux Européens plus de pouvoir pour limiter les données que les annonceurs peuvent suivre et utiliser pour la publicité ciblée.

Comment Échapper aux Publicités Ciblées

Bien qu’il soit difficile de les éviter, voici quelques étapes que vous pouvez suivre pour minimiser leur impact et reprendre le contrôle de votre vie privée en ligne :

- Utilisez le Mode Incognito : Bien que ce ne soit pas une solution infaillible, la navigation en mode incognito limite la quantité de données que les sites web peuvent stocker sur votre ordinateur. C’est comme utiliser un achat en espèces au lieu d’une carte de crédit – il n’y a pas de trace permanente de votre activité.

- Effacez Vos Cookies : Les cookies sont de petits paquets de données qui stockent votre historique de navigation. Ils sont pratiques, mais ils suivent également vos mouvements sur le web. Les effacer régulièrement perturbe la piste de suivi et rend plus difficile pour les annonceurs de dresser un profil détaillé.

- Optez pour le Refus de Suivi : De nombreux sites web vous permettent de refuser la collecte de données. Recherchez les options de refus dans les paramètres de confidentialité. Cela peut demander un certain effort, mais cela vaut la peine de limiter la quantité de données que les annonceurs peuvent collecter automatiquement.

- Navigateurs Axés sur la Confidentialité : Envisagez d’utiliser des navigateurs comme DuckDuckGo qui privilégient la confidentialité des utilisateurs et ne suivent pas votre activité par défaut. Cela peut réduire considérablement la quantité de données auxquelles les annonceurs ont accès.

- Soyez Prudent avec Ce à Quoi Vous Vous Inscrivez : Réfléchissez à deux fois avant de donner votre adresse e-mail pour chaque newsletter ou code de réduction. Bien qu’il puisse être tentant d’obtenir des offres exclusives, vous donnez également aux entreprises la permission de vous commercialiser directement.

- Détoxification des Données : La plupart des plateformes en ligne vous permettent de demander vos données et de les faire supprimer. Il est bon de le faire périodiquement pour minimiser les informations auxquelles les annonceurs ont accès. Pensez-y comme un nettoyage de printemps numérique pour votre vie privée.

En suivant ces conseils, vous pouvez réduire l’impact des publicités ciblées et reprendre le contrôle de votre vie privée en ligne.

Quelles sont les motivations principales des assaillants ?

Les motivations des attaquants sont diverses. Les attaques peuvent être classées selon leurs objectifs : obtenir des gains financiers, mener des activités d’espionnage ou provoquer de la déstabilisation. L'Agence nationale de la sécurité des systèmes d'information surveille attentivement toutes ces catégories de menaces, car elles peuvent impacter ses bénéficiaires dans les secteurs public et privé, ainsi que les intérêts fondamentaux de la Nation.

Une fois qu’un attaquant a réussi à infiltrer un système d’information, il peut choisir de s’y établir. Ce processus est connu sous le nom de pré-positionnement. Cette étape précède une attaque prolongée dont les objectifs ne sont pas toujours clairement définis. Ce pré-positionnement permet à l’attaquant de mener ultérieurement des actions de sabotage ou d’espionnage.

Les attaques motivées par le profit cherchent à obtenir un gain financier, que ce soit de manière directe ou indirecte. Elles sont généralement menées par des groupes de cybercriminels organisés. La cybercriminalité touche un large éventail d’entités, souvent ciblées de manière opportuniste par les attaquants.

L'espionnage

Les attaques visant à obtenir des renseignements pour des raisons étatiques ou économiques sont souvent menées en infiltrant les systèmes d’information d’une organisation ou d’un individu afin de s’emparer des données stockées et de les exploiter. Le but de ces opérations est de maintenir un accès discret et prolongé au système infiltré pour capter toute information stratégique d’intérêt. Il peut parfois falloir des années à une organisation pour réaliser qu’elle a été victime d’espionnage.

Certains secteurs industriels (armement, spatial, aéronautique, industrie pharmaceutique, énergie, etc.) ainsi que certaines activités de l’État (économie, finances, affaires étrangères, défense, etc.) sont particulièrement vulnérables à ce type de menace.

La déstabilisation

Certaines opérations d’influence exploitent la compromission de contenus légitimes, tels que des boîtes mails ou des sites internet, pour les utiliser dans des campagnes de diffusion de fausses informations. Ces contenus peuvent être intentionnellement modifiés et rendus publics. L’objectif principal est de changer les perceptions d’une population ou de déstabiliser un acteur spécifique ou un processus démocratique.

Enfin, certaines attaques prennent la forme d’actes de sabotage informatique, visant à rendre tout ou partie du système d’information d’une organisation (y compris les systèmes industriels) inopérant. Certains attaquants cherchent à se positionner sur des systèmes d’informations stratégiques sur le long terme. La finalité de ces intrusions reste souvent floue, oscillant entre espionnage et préparation d’actes de sabotage.

Les attaques utilisent souvent plusieurs techniques et sont menées par divers acteurs, allant des individus isolés aux organisations étatiques offensives.

En conclusion

Les attaques représentent une menace complexe et multiforme, avec des motivations allant des gains financiers à l’espionnage et à la déstabilisation. La capacité des attaquants à se pré-positionner et à mener des actions prolongées et discrètes souligne l’importance d’une vigilance constante et d’une défense robuste pour protéger les systèmes d’information stratégiques.

Des attaquants en progression exploitent les lacunes techniques

L’espionnage est resté à un niveau élevé, avec une augmentation notable du ciblage des individus et des structures non gouvernementales impliquées dans la création, l’hébergement ou la transmission de données sensibles. Parmi les nouvelles tendances observées, l’ANSSI a relevé une hausse des attaques contre les téléphones portables professionnels et personnels de personnes ciblées, ainsi qu’une recrudescence des attaques attribuées publiquement au gouvernement russe contre des organisations situées en France.

Les cyberattaques visant à extorquer des fonds ont également continué à un niveau élevé. Le nombre total d’attaques par rançongiciel signalées à l’ANSSI a dépassé celui de la même période l’année dernière. Cette augmentation contraste avec la baisse observée par l’agence dans le précédent Panorama de la cybermenace.

Des évolutions notables ont été observées dans la structure et les méthodes des attaquants. Ces derniers perfectionnent constamment leurs techniques pour éviter d’être détectés, suivis, voire identifiés. Il est apparu que des modes opératoires cybercriminels pourraient être utilisés par des acteurs étatiques pour mener des opérations d’espionnage. Par ailleurs, l’écosystème cybercriminel bénéficie aujourd’hui d’outils et de méthodes largement diffusés, permettant de cibler des secteurs particulièrement vulnérables.

Malgré les efforts de sécurisation déployés dans certains secteurs, les attaquants continuent de tirer parti des mêmes faiblesses techniques pour s’introduire dans les réseaux. L’exploitation de vulnérabilités « jour-zéro » et « jour-un » reste une porte d’entrée privilégiée pour les attaquants, qui profitent encore trop souvent de mauvaises pratiques d’administration, de retards dans l’application de correctifs et de l’absence de mécanismes de chiffrement.

De plus, les événements majeurs programmés en France, tels que les Jeux olympiques et paralympiques de Paris 2024, pourraient fournir aux attaquants des occasions supplémentaires pour intervenir. Les attaquants pourraient également être motivés à infiltrer et à persister dans des réseaux d’importance critique en raison des tensions internationales. Le risque de confrontation stratégique entre grandes puissances demeure possible.

En plus de ces éléments, il est important de noter que les cyberattaques deviennent de plus en plus sophistiquées et ciblées. Les attaquants utilisent des techniques avancées telles que le phishing, les ransomwares et les attaques par déni de service distribué (DDoS) pour atteindre leurs objectifs. Les entreprises et les organisations doivent donc renforcer leurs défenses en matière de cybersécurité, en mettant en place des mesures de protection robustes et en sensibilisant leurs employés aux bonnes pratiques de sécurité.

Enfin, la coopération internationale est essentielle pour lutter contre la cybercriminalité. Les gouvernements, les entreprises et les organisations doivent travailler ensemble pour partager des informations, développer des stratégies communes et renforcer les capacités de réponse aux incidents. Seule une approche coordonnée et globale permettra de faire face aux menaces croissantes dans le domaine de la cybersécurité.

L’Agence nationale de la sécurité des systèmes d’information (ANSSI) exhorte les organisations françaises à renforcer l’application des recommandations essentielles en matière de cybersécurité. Parmi ces recommandations, on trouve le développement de capacités avancées de détection des menaces, la mise en place d’une stratégie robuste de sauvegarde des systèmes d’information, ainsi que l’élaboration de plans détaillés de continuité et de reprise d’activité en cas d’incident.

En outre, l’ANSSI insiste sur l’importance cruciale de suivre régulièrement les publications du Centre gouvernemental de veille, d’alerte et de réponse aux attaques informatiques (CERT-FR). Ces publications fournissent des informations précieuses sur les menaces et les vulnérabilités les plus courantes, constituant ainsi une ressource indispensable pour atteindre un niveau optimal de cybersécurité.

Face aux risques liés à la cybersécurité, des espions peuvent facilement s’infiltrer dans vos systèmes pour accéder à des informations sensibles. Trop souvent, de nombreuses failles de configuration ou de sécurité offrent cette opportunité aux attaquants. Lors de son opération de TSCM, International ICS réalise un audit cyber pour identifier et corriger ces vulnérabilités.

En adoptant ces mesures, les organisations peuvent non seulement se protéger contre les cyberattaques, mais aussi garantir la résilience et la continuité de leurs activités face aux incidents de sécurité. La vigilance et la proactivité sont les clés pour maintenir un environnement numérique sûr et sécurisé.

Cyber : le top des attaques

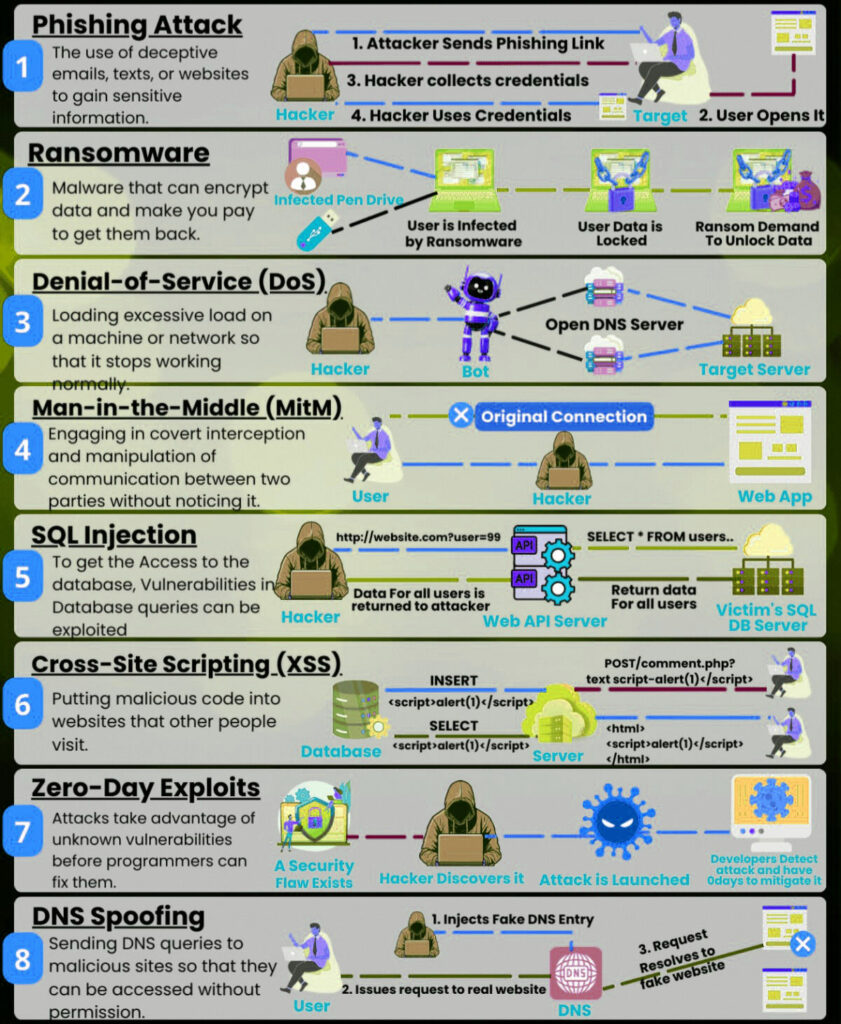

Les risques cyber sont les menaces qui pèsent sur les systèmes d’information et les données numériques des entreprises, des administrations et des particuliers. Ils peuvent avoir des conséquences graves sur la sécurité, la confidentialité, l’intégrité et la disponibilité de ces informations. Parmi les types d’attaques cyber les plus courants, on peut citer :

L'attaque "pishing"

Le pishing ou hameçonnage est une forme d'escroquerie. Cela consiste à envoyer des communications frauduleuses qui semblent provenir d'une source fiable, comme un organisme officiel ou familier (banque, impôts, Caf). Le but est de voler des données sensibles, comme des numéros de carte de crédit ou des identifiants de connexion, ou d'installer des logiciels malveillants sur l'ordinateur de la victime. Si la victime tombe dans le piège, elle est redirigée vers un site web falsifié où elle doit fournir ses informations personnelles.

Il existe différents types d'attaques par pishing, selon le degré de personnalisation et la cible visée. Par exemple, le spear phishing cible des personnes spécifiques, en utilisant des informations trouvées sur les réseaux sociaux ou d'autres sites. Le whaling s'attaque à un "gros poisson", comme un PDG ou un dirigeant d'entreprise³. Ces attaques peuvent servir de première étape pour des attaques plus avancées contre une organisation, comme des menaces persistantes avancées (APT) ou des ransomwares.

Pour se protéger des attaques par pishing, il est important de sensibiliser les utilisateurs à reconnaître les signes d'un e-mail ou d'un message frauduleux, comme des fautes d'orthographe, des adresses suspectes ou des demandes inhabituelles. Il faut également éviter de cliquer sur les liens ou les pièces jointes douteux, et vérifier l'authenticité du site web avant de saisir ses données personnelles. En cas de doute, il vaut mieux contacter directement l'organisme supposé à l'origine du message..

L'attaque "ransomware"

Une attaque par ransomware est une cyberattaque qui vise à prendre en otage les données ou les systèmes informatiques d’une victime, en les chiffrant avec un logiciel malveillant, et à exiger une rançon pour les débloquer. Il existe trois types principaux de ransomwares : les ransomwares de verrouillage, qui bloquent l’accès au système ou à l’interface d’un ordinateur ; les crypto-ransomwares, qui rendent les fichiers illisibles ; et les scarewares, qui se font passer pour des logiciels de sécurité et demandent un paiement pour supprimer une fausse menace.

Les ransomwares sont l’une des cybermenaces les plus répandues et les plus dangereuses pour les entreprises, car ils peuvent causer des dommages irréversibles, des pertes financières, des atteintes à la réputation et des violations de la protection des données personnelles. Pour se protéger contre les ransomwares, il est recommandé de mettre en place des mesures de prévention, telles que la sensibilisation des utilisateurs, la sauvegarde régulière des données, la mise à jour des logiciels et la sécurisation des réseaux. En cas d’attaque, il est conseillé de ne pas payer la rançon, car cela n’offre aucune garantie de récupérer les données, et d’alerter les autorités compétentes.

L'attaque "déni de service (DoS)"

Une attaque par déni de service (DoS) est une attaque informatique qui vise à rendre un service en ligne indisponible pour ses utilisateurs légitimes. L'attaquant envoie un grand nombre de requêtes au serveur ciblé, le surchargeant et l'empêchant de répondre aux demandes normales. Il existe différents types d'attaques DoS, selon la méthode utilisée par l'attaquant, le matériel visé et l'impact de l'attaque. Les attaques DoS peuvent causer des pertes financières, des dommages à la réputation ou des problèmes de sécurité pour les victimes. Pour se protéger contre les attaques DoS, il faut mettre en place des mesures de prévention, de détection et de réaction, ainsi que des solutions techniques comme les pare-feu, les filtres ou les services de mitigation.

L'attaque de "l'homme du milieu (MITM)"

Une attaque "man in the middle" (MITM) est une cyberattaque qui consiste à s'interposer entre deux parties qui communiquent sur Internet, sans qu'elles s'en rendent compte. Le but de l'attaquant est de lire, voler, modifier ou transmettre les données échangées, comme des mots de passe, des coordonnées bancaires ou des messages privés. Il existe plusieurs techniques pour réaliser une attaque MITM, comme l'écoute des réseaux Wi-Fi publics, la falsification des adresses IP ou MAC, la corruption du cache DNS ou la contrefaçon des certificats HTTPS.

Ces attaques peuvent causer de graves dommages aux victimes, comme le vol d'identité, le transfert illicite de fonds ou la compromission de la sécurité. Pour se protéger, il est recommandé d'utiliser des sites sécurisés, des VPN, des mots de passe complexes, l'authentification à deux facteurs, le chiffrement de bout en bout et de garder ses logiciels à jour.

L'attaque "d'injection SQL"

L’injection SQL est une technique d’exploitation de faille de sécurité d’une application web qui interagit avec une base de données. Elle consiste à injecter dans la requête SQL en cours un morceau de code malveillant qui peut compromettre la sécurité des données. Il existe plusieurs types d’injection SQL, selon la méthode utilisée pour injecter le code et le type de réponse obtenue. Les injections SQL peuvent permettre à un attaquant d’accéder, de modifier ou de supprimer des données sensibles, voire de prendre le contrôle du serveur de base de données.

Pour se protéger contre les injections SQL, il faut utiliser des paramètres SQL, qui empêchent l’interprétation du code injecté comme une partie de la requête. Il faut aussi valider et filtrer les entrées utilisateur, et limiter les privilèges d’accès à la base de données.

L'attaque "cross site scripting (XSS)"

Le cross site scripting (XSS) est une faille de sécurité qui permet à un attaquant d’injecter du code malveillant dans une page web visitée par un utilisateur. Le code malveillant peut être écrit en JavaScript, Java ou tout autre langage interprété par le navigateur. Le code malveillant peut accéder aux informations sensibles de l’utilisateur, comme ses cookies, ses jetons de session ou ses identifiants. Il peut aussi rediriger l’utilisateur vers un autre site, modifier le contenu de la page, diffuser un malware ou réaliser des actions sous l’identité de l’utilisateur.

Il existe deux types principaux de XSS : les non-persistants et les persistants. Les XSS non-persistants se produisent quand l’attaquant envoie un lien contenant le code malveillant à la victime, qui doit cliquer dessus pour déclencher l’attaque. Les XSS persistants se produisent quand le code malveillant est stocké sur le serveur web, par exemple dans un commentaire ou un formulaire, et qu’il est affiché à chaque fois que la page est chargée.

Pour se protéger des attaques XSS, il faut que les développeurs web filtrent et valident les entrées des utilisateurs, et qu’ils échappent ou encodent les caractères spéciaux. Il faut aussi que les utilisateurs mettent à jour leur navigateur, activent les protections anti-XSS et évitent de cliquer sur des liens suspects.

L'attaque "exploit zero day"

Un exploit zero day est une attaque qui profite d’une faille de sécurité non corrigée dans un logiciel ou un matériel. Les pirates informatiques utilisent ces failles pour accéder aux systèmes vulnérables et y exécuter du code malveillant. Ces attaques sont très dangereuses car elles sont difficiles à détecter et à prévenir.

Les exploits zero day peuvent avoir des conséquences graves pour les victimes, comme la perte de données, d’argent ou de réputation. Ils peuvent aussi servir à des fins politiques ou idéologiques. Par exemple, en 2014, Sony Pictures Entertainment a subi une attaque zero day qui a révélé des informations sensibles sur ses films, ses employés et ses plans d’affaires.

Il existe plusieurs méthodes pour se protéger des exploits zero day, comme la détection basée sur les statistiques, la détection basée sur les signatures ou la mise à jour régulière des logiciels. Cependant, aucune méthode n’est infaillible et il faut toujours rester vigilant face aux menaces potentielles.

L'attaque par "dns spoofing"

Le dns spoofing est une technique qui consiste à tromper le système de résolution de noms de domaine (DNS) pour rediriger les utilisateurs vers des sites web malveillants ou falsifiés. Il existe plusieurs variantes de dns spoofing, selon le niveau auquel l’attaque est réalisée. Par exemple, un attaquant peut modifier le serveur DNS configuré sur le système local de la victime, intercepter la réponse du serveur DNS, ou attaquer le serveur DNS lui-même.

Pour se protéger contre le dns spoofing, il existe plusieurs solutions, telles que utiliser un chiffrement, un réseau privé virtuel (VPN), ou un résolveur DNS public.

Ces attaques cyber peuvent avoir des motivations diverses, telles que le gain financier, l’espionnage, la déstabilisation ou l’idéologie. Elles nécessitent de la part des entreprises et des utilisateurs une vigilance constante et des mesures de protection adaptées. Les cyberattaques nécessitent également que nous intervenions lors d'une opération de TSCM pour détecter toute forme de surveillance électronique non autorisée qui pourrait être installée à votre domicile, dans votre véhicule ou dans vos locaux professionnels.

ADINT contre zero-click : la nouvelle bataille

Le paysage de la cybersécurité est en constante évolution, et les vecteurs d’infection ne font pas exception. Là où les vulnérabilités zero-day et zero-click ont longtemps dominé le marché, une nouvelle bataille se profile : ADINT (Advertising Intelligence).

Les enjeux du marché de l’infection

Traditionnellement, le marché de l’infection informatique reposait sur l’achat et la vente de vulnérabilités zero-day et zero-click. Ces failles, souvent coûteuses à exploiter, permettaient aux attaquants d’infiltrer des systèmes sans que l’utilisateur ait besoin d’interagir. Cependant, les coûts croissants et la raréfaction des vulnérabilités ont poussé les acteurs du secteur à explorer de nouvelles approches.

ADINT : la publicité comme vecteur d’infection

L’ADINT (Advertising Intelligence) est une tendance émergente qui consiste à utiliser la publicité comme vecteur d’infection. Plutôt que de s’appuyer sur des failles techniques, les attaquants ciblent les utilisateurs via des publicités malveillantes. Voici comment cela fonctionne :

- Publicités ciblées : Les cybercriminels diffusent des publicités malveillantes sur des sites web populaires, ciblant des utilisateurs spécifiques en fonction de leurs habitudes de navigation.

- Exploitation des navigateurs : Ces publicités contiennent des scripts ou des liens vers des sites compromis. Lorsque l’utilisateur clique sur la publicité, son navigateur est exploité pour télécharger et exécuter du code malveillant.

- Infection silencieuse : L’utilisateur ne se rend pas compte qu’il a été infecté, car l’attaque se déroule en arrière-plan. Aucune interaction de l’utilisateur n’est nécessaire.

Conséquences et défenses

L’ADINT présente des avantages pour les attaquants, mais aussi des risques pour les utilisateurs et les entreprises. Pour se protéger, voici quelques mesures à prendre :

- Mises à jour régulières : Assurez-vous que vos navigateurs et logiciels sont à jour pour réduire les vulnérabilités.

- Bloquer les publicités suspectes : Utilisez des bloqueurs de publicités pour limiter l’exposition aux annonces malveillantes.

- Sensibilisation des utilisateurs : Informez vos employés sur les risques liés aux publicités et encouragez-les à être prudents lors de leur navigation en ligne.

En somme, la bataille entre ADINT et les vecteurs d’infection traditionnels est en cours. Les entreprises et les utilisateurs doivent rester vigilants et adopter des pratiques de sécurité solides pour se protéger contre ces menaces émergentes.

Cyber : "leaks" le risque de fuite de données

En ces temps de guerre de l'information, la fuite de données depuis les appareils et réseaux civils est une préoccupation majeure. Cette menace est exacerbée par l’escalade de la guerre numérique. Les informations les plus convoitées sont les données industrielles, technologiques, médicales et toutes les données personnelles. La raison est assez simple : les cybercriminels adoptent de plus en plus une stratégie de double extorsion.

En plus de l’utilisation de ces données pour des attaques futures de phishing, de smishing ou d’ingénierie sociale visant le gain financier, ces vols de données deviendront de plus en plus un moyen plutôt qu’une fin. Ils visent à influencer et à déstabiliser. Contrairement à la désinformation industrielle, les fuites sont des données « réelles » utilisées par les nations.

Une fuite de données peut être attribuée à diverses sources internes à l’entreprise, telles qu’un employé, un prestataire ou même un stagiaire malintentionné qui pourrait récupérer vos informations via une clé USB. Lors de son audit, la société International ICS intervient pour constater et formuler des recommandations.

La technique du « hack-and-leak » sera toujours d’actualité, dans le but de déstabilisation politique dans les entreprises, mais pas seulement. Ces données seront utilisées pour l’espionnage. Les tensions géopolitiques croissantes augmentent les risques d'ingérence entre les sociétés.

Les partis politiques et les grandes industries sont d’excellentes sources de renseignements. Ces menaces proviennent principalement de l’extérieur de l’organisation, mais la menace interne est en forte augmentation et reste pourtant sous-estimée.

Voici quelques exemples de grandes fuites de données :

- Fuite de données de la Sécurité Sociale : En 2024, une cyberattaque sans précédent a touché deux organismes français du tiers payant, Viamedis et Almerys. Les données de santé de plus de 33 millions d'assurés français ont été compromises. Les données volées comprenaient l'état civil, la date de naissance, le numéro de Sécurité sociale, le nom de l'assureur santé et les garanties du contrat souscrit.

- Compilation of Many Breaches (COMB) : En février 2021, une énorme base de données contenant plus de 3,2 milliards de combinaisons d'identifiants et de mots de passe a été mise en ligne sur un forum de hackers. Cette fuite, appelée COMB, comprenait des données provenant de LinkedIn, Netflix, Gmail, Hotmail, Facebook et bien d'autres. Il s'agit probablement de la plus grande compilation d'informations d'identification d'utilisateurs piratées jamais publiée en ligne.

- Fuite de données de SocialArks : En janvier 2021, l'entreprise de cybersécurité SafetyDetectives a révélé que le fichier de données de 214 millions de comptes de SocialArks, une startup chinoise, était laissé en accès complètement libre, sans la moindre protection. Environ 800 000 comptes français étaient concernés.

- Fuite de données de Tencent et Weibo : Une fuite de données a été découverte dans une instance cloud ouverte par Bob Dyachenko. Elle se compose de 26 milliards de données réparties dans 3800 dossiers, chacun correspondant à une fuite de données distincte. Les fuites de données les plus importantes concernent deux entités chinoises : Tencent avec 1,5 milliard d’entrées et Weibo avec 504 millions.

- Fuite de données d'Ashley Madison : En juillet 2015, un groupe de hackers a annoncé avoir piraté les serveurs d’Ashley Madison, le site de rencontre extra-conjugales numéro 1 aux États-Unis. Ils ont menacé de publier toutes les données interceptées si l'application n'était pas fermée.

- Fuite de données de Pôle Emploi : Pôle Emploi, l'agence nationale pour l'emploi en France, a également été victime d'une fuite de données. Le nombre de violations de données en France est passé de 4,5 par jour à 7 en un an et demi.

Ces incidents soulignent l'importance de la cybersécurité et la nécessité de protéger nos informations personnelles en ligne. Il est recommandé de changer régulièrement vos mots de passe et d'utiliser des mots de passe uniques pour chaque compte pour minimiser les risques.

Les fuites de bases de données auront encore de beaux jours devant elles dans le futur. Il ne faut jamais oublier que les données personnelles sont l’actif le plus précieux. Les entreprises doivent donc mettre en place des mesures de sécurité contre le cyber-espionnage. Il est conseillé de changer régulièrement vos mots de passe sur vos comptes. Les cybercriminels qui auraient récupéré vos informations d'identification peuvent les tester sur plusieurs sites si ils ont aussi vos identifiants.

Restez toujours vigilant.

Démêler les termes de cryptographie et de chiffrement

Dans le monde numérique, la sécurité des informations est primordiale. Cependant, un malentendu courant persiste autour des termes “cryptographie” et “chiffrement”. Bien que souvent utilisés de manière interchangeable, ils désignent en réalité deux concepts distincts. Le terme « crypter » est dérivé du mot grec ancien kruptos, qui signifie « caché ». Dans le domaine de l’informatique, le cryptage désigne le processus de rendre les données inintelligibles grâce à un algorithme. Lorsqu’on détient la clé pour coder ou décoder, on utilise alors le terme de chiffrement. Il est important de noter que les mots « crypter » et « cryptage » sont fréquemment utilisés de manière incorrecte, en raison de la confusion avec le mot anglais encryption, qui se traduit par « chiffrement ».

Cryptographie : L’Art Ancien de la Communication Secrète

La cryptographie est une discipline ancienne qui englobe l’étude des principes et des techniques permettant de sécuriser la communication. Son objectif est de garantir que seuls les destinataires prévus puissent comprendre le message envoyé. La cryptographie ne se limite pas au chiffrement ; elle inclut également la stéganographie, l’authentification et l’intégrité des données.

L’histoire de la cryptographie remonte à l’Antiquité, avec des exemples tels que la recette secrète d’un potier babylonien gravée sur une tablette d’argile. Cette recette était écrite avec des modifications orthographiques pour masquer sa véritable signification aux non-initiés. Au fil des siècles, des techniques telles que le carré de Polybe, le code de César et le Grand Chiffre de Louis XIV ont été développées, utilisant la substitution de lettres ou de chiffres pour protéger les informations.

Chiffrement : La Technique de Protection des Données

Le chiffrement, quant à lui, est une sous-branche de la cryptographie qui se concentre sur la transformation de l’information claire en un format illisible sans la clé appropriée. Cette clé, connue uniquement du destinataire légitime, est nécessaire pour décrypter le message et le rendre à nouveau lisible.

L’un des exemples les plus célèbres de chiffrement est la machine Enigma utilisée par l’Allemagne pendant la Seconde Guerre mondiale. Alan Turing et son équipe ont réussi à “casser” le code d’Enigma, un exploit qui a eu un impact significatif sur le cours de la guerre.

Lorsque nous communiquons par le biais d’applications mobiles telles que Olvid ou Signal, nous faisons usage d’un service de messagerie chiffrée.

L’Ère Moderne : Chiffrement et Cryptographie Quantique

Avec l’avènement de l’informatique, le chiffrement est devenu un standard pour la protection des données. L’algorithme DES, initialement utilisé à des fins militaires, a été adopté par les entreprises dans les années 70. Plus tard, l’algorithme RSA a introduit le concept de clés publiques et privées, une avancée majeure dans la cryptographie asymétrique.

Aujourd’hui, nous entrons dans l’ère de la cryptographie quantique, où les propriétés de la physique quantique promettent de révolutionner la sécurité des données. Les ordinateurs quantiques pourraient rendre obsolètes les méthodes de chiffrement actuelles, y compris les clés RSA, en raison de leur capacité à résoudre des problèmes complexes à une vitesse sans précédent.

Le Chiffrement au Quotidien : De la Théorie à la Pratique

Le chiffrement est désormais omniprésent, souvent sans que nous en soyons conscients. Il sécurise nos communications par e-mail, nos messages instantanés et nos transactions en ligne. Le chiffrement de bout en bout, en particulier, assure que seuls l’expéditeur et le destinataire peuvent lire le contenu d’un message, empêchant toute interception par des tiers.

Il est essentiel de comprendre la distinction entre cryptographie et chiffrement pour apprécier pleinement les mesures de sécurité qui protègent nos informations les plus sensibles. Alors que la cryptographie est l’étude globale de la communication sécurisée, le chiffrement est la technique spécifique utilisée pour masquer le contenu des messages. Ensemble, ils forment la base de notre confiance dans la sécurité numérique moderne.

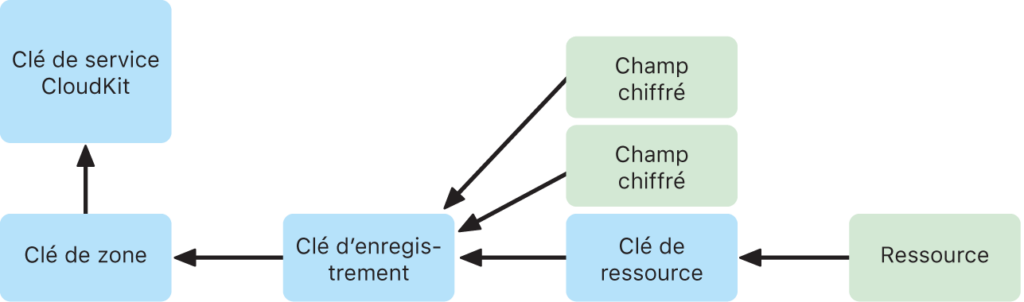

iCloud : Comment fonctionne le chiffrement

La sécurisation des informations sur iCloud est intrinsèquement connectée à la manière dont les données sont stockées. Cela commence avec les frameworks d’application et les API CloudKit, qui sont utilisés par les applications et les systèmes logiciels pour sauvegarder les données de l’utilisateur sur iCloud et synchroniser ces informations entre les différents appareils et le Web.

CloudKit est un cadre d’application robuste et flexible offert par Apple, qui offre aux développeurs d’applications une plateforme pour stocker et gérer divers types de données dans le cloud, plus précisément dans iCloud. Ces données peuvent être des paires clé-valeur, des données structurées, ou même des ressources plus volumineuses qui sont stockées en dehors de la base de données, comme des images ou des vidéos.

CloudKit offre une prise en charge pour deux types de bases de données : les bases de données publiques et privées. Ces bases de données sont regroupées dans des conteneurs pour une gestion efficace. Les bases de données publiques sont généralement utilisées pour stocker des ressources génériques. Elles sont partagées à l’échelle mondiale et ne sont pas chiffrées, ce qui signifie que les données qu’elles contiennent sont accessibles à tous les utilisateurs. D’autre part, les bases de données privées sont destinées à héberger les données iCloud spécifiques à chaque utilisateur. Ces données sont protégées et ne sont accessibles qu’à l’utilisateur concerné.

L’un des aspects clés de CloudKit est son utilisation d’une hiérarchie de clés qui correspond à la structure des données stockées. Cette hiérarchie de clés assure la sécurité et l’intégrité des données. La base de données privée de chaque conteneur est protégée par cette hiérarchie de clés, qui est enracinée dans une clé asymétrique appelée clé de service CloudKit. Cette clé est unique à chaque utilisateur d’iCloud et est générée sur l’appareil de confiance de l’utilisateur.

Lorsqu’un utilisateur écrit des données dans CloudKit, toutes les clés d’enregistrement sont générées sur son appareil de confiance. Ces clés sont ensuite enveloppées dans la hiérarchie de clés appropriée avant que les données ne soient téléversées. Cela garantit que les données sont sécurisées et protégées tout au long du processus de téléversement. En somme, CloudKit offre une solution de stockage en nuage sécurisée et efficace pour les développeurs d’applications, tout en assurant la confidentialité et la sécurité des données des utilisateurs.

La protection des informations chiffrées dans CloudKit est assurée par la sûreté des clés de chiffrement associées. Les clés de service CloudKit se divisent en deux types : « chiffrées de bout en bout » et « accessibles après authentification ».

Il est vivement conseillé aux utilisateurs d’iCloud d’activer l’option “Protection avancée des données pour iCloud”.

- Clés de service chiffrées de bout en bout. Pour les services iCloud qui sont chiffrés de bout en bout, les clés de service CloudKit privées associées ne sont jamais accessibles aux serveurs d’Apple. Les paires de clés de service, y compris les clés privées, sont générées localement sur un appareil de confiance de l’utilisateur, puis transférées aux autres appareils de l’utilisateur en utilisant la sécurité du trousseau iCloud. Bien que les processus de récupération et de synchronisation du trousseau iCloud utilisent les serveurs d’Apple, des méthodes de chiffrement empêchent ces derniers d’accéder aux données du trousseau de l’utilisateur. En cas de perte de l’accès au trousseau iCloud et à tous ses moyens de récupération, les données chiffrées de bout en bout dans CloudKit sont perdues. Apple ne peut pas aider à récupérer ces données. Seuls vos appareils approuvés, sur lesquels vous êtes connecté avec votre identifiant Apple, peuvent déchiffrer vos données chiffrées de bout en bout. Aucun tiers, y compris Apple, ne peut accéder à ces informations. Même en cas de violation de données dans le cloud, vos données restent sécurisées. En cas de perte d’accès à votre compte, vous êtes le seul à pouvoir récupérer vos données, que ce soit grâce au code d’accès ou au mot de passe de votre appareil, à un contact de récupération ou à une clé de secours.

- Clés de service accessibles après authentification. Pour les autres services, tels que Photos et iCloud Drive, les clés de service sont conservées dans les modules de sécurité matériels iCloud dans les centres de données Apple et sont accessibles par certains services Apple. Lorsqu’un utilisateur se connecte à iCloud sur un nouvel appareil en utilisant son identifiant Apple, les clés sont accessibles par les serveurs d’Apple sans action supplémentaire de l’utilisateur. Par exemple, une fois connecté à iCloud.com, l’utilisateur peut immédiatement voir ses photos en ligne. Ces clés de service sont des clés accessibles après authentification.

Quand la protection avancée des données est activée, certaines métadonnées et données d’utilisation conservées dans iCloud demeurent sous la protection standard des données. Par exemple, les informations telles que les dates et heures de modification d’un fichier ou d’un objet sont utilisées pour organiser vos données. De plus, les sommes de contrôle des données de fichiers et de photos aident Apple à éliminer les doublons et à optimiser votre stockage iCloud et sur votre appareil, sans qu’Apple ait accès à vos fichiers et photos. Ces métadonnées sont toujours chiffrées, mais Apple conserve les clés de chiffrement.

En conclusion, la protection des données sur iCloud est un élément essentiel de la stratégie de sécurité d’Apple. iCloud utilise des mesures de sécurité telles que l’authentification à deux facteurs et le chiffrement de bout en bout pour protéger les données des utilisateurs. Cependant, bien que ces mesures soient robustes, il est important de noter que la sécurité des données dépend également des pratiques de l’utilisateur. Par conséquent, il est recommandé aux utilisateurs de maintenir des mots de passe forts et uniques, et de rester vigilants face aux tentatives de phishing. En fin de compte, bien que iCloud offre une protection des données solide, la responsabilité de la sécurité des données incombe à la fois à Apple et à l’utilisateur.

Cyber : les règles d'or de la sauvegarde

Les données sont un actif précieux pour toute entreprise. Elles contiennent des informations stratégiques, financières, commerciales, techniques, ou personnelles qui sont essentielles pour le fonctionnement et le développement de l’activité. Cependant, les données sont aussi exposées à de nombreux risques, tels que les pannes, les pertes, les vols, les fuites, ou les attaques cybercriminelles. Ces risques peuvent avoir des conséquences graves pour l’entreprise, comme la perte de revenus, de clients, de réputation, ou de confiance.

Pour protéger ses données, une entreprise doit mettre en place une politique de sauvegarde et de restauration efficace et adaptée à ses besoins. Cette politique consiste à définir les règles et les procédures pour copier, stocker, sécuriser, et récupérer les données en cas de besoin. Elle doit permettre à l’entreprise de garantir la disponibilité, l’intégrité, et la confidentialité de ses données, ainsi que de respecter les obligations légales et réglementaires en matière de protection des données.

Dans cet article, nous allons vous présenter les bonnes pratiques pour construire et protéger vos données grâce à une politique de sauvegarde et de restauration adaptée. Nous allons vous expliquer comment élaborer une stratégie de sauvegarde en fonction de la criticité et de la fréquence de vos données, comment traiter les opérations de sauvegarde et de restauration comme des opérations sensibles qui nécessitent des protections appropriées, comment assurer l’autonomie et le contrôle d’accès de votre infrastructure de sauvegarde, comment être attentif à la sensibilité des données sauvegardées en cas de solution hors-site, dans un cloud public ou chez un prestataire externe, comment adapter votre infrastructure de sauvegarde en permanence selon les changements de vos systèmes d’information et les risques potentiels, et comment anticiper et réagir en cas d’attaque ou de perte des données. Nous allons également vous donner des exemples concrets et des conseils pratiques pour mettre en œuvre ces bonnes pratiques.

Construire et protéger vos données

- Élaborez une stratégie de sauvegarde en déterminant les données essentielles pour le fonctionnement de votre entreprise et en indiquant la périodicité à laquelle il est nécessaire de les sauvegarder.

- Traitez les opérations de sauvegarde et de restauration comme des opérations délicates d’administration qui doivent disposer des protections appropriées : poste d’administration renforcé, flux dans un réseau d’administration, etc.

- Assurez l’autonomie de votre infrastructure de sauvegarde par rapport à vos annuaires de production (Active Directory, etc.)

- Veillez au contrôle d’accès à vos sauvegardes pour assurer qu’elles ne seront ni altérées ni modifiées et toujours accessibles, surtout dans le cas de l’utilisation d’offres de sauvegarde Cloud.

- Soyez attentif sur la sensibilité des données sauvegardées en cas de solution hors-site, dans un cloud public ou chez un prestataire externe. Cryptez les sauvegardes au préalable par vos propres moyens si besoin.

- Adaptez votre infrastructure de sauvegarde en permanence selon les changements de vos SI (virtualisation, cloud, etc.) et les risques potentiels. Ne gardez pas une infrastructure dépassée en production.

Anticiper et réagir en cas d'attaque ou de perte des données

- Élaborez une stratégie de restauration, en cohérence avec votre PRA et en considérant les principaux scénarios d’attaque possibles sur vos SI (rançongiciels, espionnage, etc.). Effectuez fréquemment des tests de restauration. Associez la direction sur les modes dégradés tolérables en cas de crise Cyber.

- Veillez à inclure les médias d’installation et les configurations de vos applications métier dans vos sauvegardes.

- Effectuez souvent et obligatoirement des sauvegardes hors-ligne (débranchées du SI).

- Concevez une procédure d’isolation d’urgence du système de sauvegarde (serveurs, médias, etc.) en cas de doute de compromission ou d’attaque en cours.

Si vous avez été victime d’un incident de sécurité informatique, vous devez être prudent lorsque vous utilisez vos sauvegardes pour restaurer vos systèmes ou vos données. En effet, il se peut que vos sauvegardes contiennent les éléments qui ont permis aux attaquants de pénétrer dans votre réseau ou de compromettre vos machines. Ces éléments sont appelés des vecteurs de compromission. Ils peuvent prendre la forme de fichiers malveillants, de logiciels espions, de mots de passe volés, de clés de chiffrement, etc. Si vous restaurez vos sauvegardes sans vérifier qu’elles sont exemptes de vecteurs de compromission, vous risquez de réintroduire les failles de sécurité que vous essayez de corriger. Notamment les risques sur les systèmes Cyber ICS (Industrial Control Systems).

Pour éviter ce scénario, vous devez suivre quelques bonnes pratiques lorsque vous restaurez vos sauvegardes après un incident. Tout d’abord, vous devez choisir des sources de confiance pour restaurer vos systèmes d’exploitation, vos applications ou vos logiciels. Il s’agit de sources qui vous garantissent que les fichiers que vous téléchargez ou que vous installez sont authentiques et intègres. Par exemple, vous pouvez utiliser des images officielles fournies par les éditeurs des systèmes d’exploitation ou des applications, ou des binaires d’installation signés numériquement par les développeurs des logiciels. Ces sources vous permettent de vérifier que les fichiers que vous utilisez n’ont pas été modifiés ou altérés par des tiers malveillants.

Ensuite, vous devez contrôler la conformité des configurations de vos systèmes, de vos applications ou de vos logiciels. Il s’agit de vérifier que les paramètres que vous utilisez respectent les normes de sécurité en vigueur et ne présentent pas de vulnérabilités connues. Par exemple, vous pouvez vous assurer que vos systèmes sont à jour avec les derniers correctifs de sécurité, que vos applications utilisent des protocoles de communication sécurisés, ou que vos logiciels respectent les bonnes pratiques de développement. Ces vérifications vous permettent de détecter et de corriger les éventuelles erreurs de configuration qui pourraient faciliter l’accès des attaquants à vos systèmes ou à vos données.

Enfin, vous devez faire un scan antivirus des données que vous restaurez à partir de vos sauvegardes. Il s’agit de scanner les fichiers que vous récupérez avec un logiciel antivirus à jour et performant. Ce logiciel est capable de détecter et de supprimer les éventuels fichiers malveillants qui se seraient infiltrés dans vos sauvegardes. Ces fichiers malveillants peuvent être des virus, des chevaux de Troie, des rançongiciels, des logiciels espions, etc. Ils peuvent endommager vos systèmes, voler vos données, chiffrer vos fichiers, ou ouvrir des portes dérobées pour les attaquants. En faisant un scan antivirus, vous vous assurez de ne pas restaurer des données infectées qui pourraient compromettre à nouveau la sécurité de vos systèmes.

En résumé, après un incident, vous devez tenir compte du fait que vos sauvegardes peuvent contenir les vecteurs de compromission qui ont permis aux attaquants de pénétrer dans votre réseau ou de compromettre vos machines. Pour éviter de réintroduire ces failles de sécurité, vous devez restaurer vos systèmes et vos données à partir de sources de confiance, contrôler la conformité des configurations, et faire un scan antivirus des données. Ces bonnes pratiques vous permettent de restaurer vos systèmes et vos données en toute sécurité.

Cyber : menaces sur vos ports USB

Envisageons un scénario dans un environnement de systèmes de contrôle industriel (Industrial Control Systems soit ICS). Où une procédure de maintenance qui nécessite le transfert de fichiers entre des machines sur un même site industriel. Pour des raisons de sécurité, ces systèmes automatisés ne sont pas connectés à Internet. De plus, certaines tâches de maintenance sont effectuées par des sous-traitants externes qui n’ont pas nécessairement accès au réseau. Cela conduit généralement à l’utilisation de périphériques de stockage sous format USB par des entreprises tierces sur les systèmes. Il est fréquent que l’employé de l’entreprise tierce doive travailler sur plusieurs sites industriels par jour, en utilisant le même périphérique USB.

Cependant, lors de sa journée de travail sur le troisième site industriel visité, l’employé n’avait pas prévu qu’un script de type "autorun" s’exécuterait et propagerait un ransomware (un rançongiciel en français) sur la machine dès qu’il brancherait son périphérique USB. La solution antivirus installée sur la machine analyse instantanément le périphérique. Mais le logiciel malveillant échappe à la détection de la dernière version de la solution antivirus du système informatique. Enfin, le ransomware se propage alors latéralement dans le réseau industriel et chiffre des données vitales.

La politique de cyber-sécurité pour les systèmes industriels spécifiques devrait être plus stricte : il n’est pas acceptable d’insérer une clé USB dans un dispositif industriel sans garantir que la clé USB est exempte de tout logiciel malveillant.

Dans ce cas, il est conseillé d’utiliser un dispositif spécialisé appelé station de décontamination, station blanche ou “sheep-dip” pour s’assurer qu’aucun logiciel malveillant n’est introduit par un support amovible. C’est une pratique que les employés et les sous-traitants doivent connaître. De même, les responsables des systèmes industriels devraient toujours surveiller les activités des sous-traitants lorsqu’ils sont sur place pour éviter une évaluation incorrecte des risques cybernétiques. La sensibilisation des employés est cruciale dans ce domaine. Il est également important de veiller à ce que les employés des sous-traitants soient sensibilisés à la cybersécurité.

Un contrôle de l'ensemble des points d'injections de données sont inspectés lors d'une opération de TSCM, contre-mesures de surveillance technique par la société INTERNATIONAL ICS.