espionnage industriel

International ICS au JT de 20h de TF1 : enquête sur l’espionnage industriel

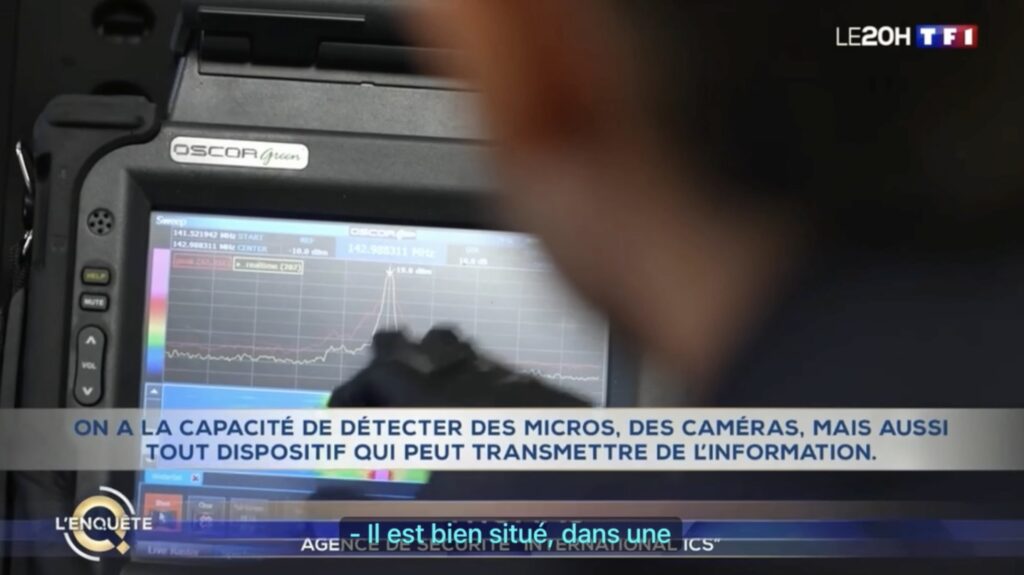

Le 30 avril 2026, le Journal Télévisé de 20 heures de TF1 a diffusé un dossier consacré à l’espionnage industriel en France. Dans ce reportage d’enquête, International ICS y est présenté comme l’acteur de référence pour la détection de dispositifs d’écoute illégaux et de systèmes de captation d’informations, grâce à des opérations menées en toute discrétion. Pour préserver l’anonymat de ses spécialistes, les voix et les visages des équipes ont été volontairement modifiés à l’écran.

Retrouvez le reportage sur le site de TF1 : tf1.fr (JT de 20h du jeudi 30 avril 2026)

Ce que le reportage TF1 a révélé sur l'espionnage industriel

Le dossier spécial de TF1 illustre avec des exemples concrets et saisissants la réalité de l’espionnage industriel en entreprise. Deux dispositifs de surveillance clandestins ont notamment été présentés au grand public :

Un microphone espion dissimulé dans une souris d’ordinateur

L’un des exemples les plus frappants du reportage est celui d’un microphone espion intégré à l’intérieur d’une souris d’ordinateur standard. L’objet est visuellement identique à n’importe quel périphérique de bureau. Mais il dissimule un émetteur capable de capter et transmettre toutes les conversations environnantes. Posé sur le bureau d’un directeur ou dans une salle de réunion, il constitue une écoute permanente et invisible.

Un micro caché dans une goulotte de câbles

Autre exemple démontré dans le reportage : un microphone dissimulé à l’intérieur d’une goulotte de câbles fixée au mur d’un bureau. Totalement invisible lors d’une inspection visuelle ordinaire, ce dispositif illustre la créativité des attaquants dans le choix des emplacements de dissimulation : mobilier, équipements électriques, espaces techniques sont autant de cachettes potentielles dans tout environnement de travail.

Ces deux exemples illustrent une réalité que nos équipes constatent sur le terrain : les dispositifs d’écoute modernes sont miniaturisés, accessibles et difficiles à détecter sans équipement professionnel habilité. Un examen visuel ou un détecteur grand public ne suffit pas.

International ICS : le spécialiste identifié par TF1

Dans ce dossier, TF1 présente International ICS comme le leader capable de détecter tout dispositif d’écoute illégal et de captation d’information cyber. Cette reconnaissance par la première chaîne de télévision française confirme le positionnement d’ICS comme opérateur de référence en TSCM (Technical Surveillance Counter-Measures) en France et en Europe.

Fondée en 1991 par un pionnier de la discipline, International ICS détient les habilitations R226 SGDSN/ANSSI, les seules autorisations légales pour l’utilisation des équipements de détection de haute technologie en France. Nos experts réalisent des Opérations de Sécurité Électronique (OSE) également appelées TSCM, OCMST ou dépoussiérage, pour les entreprises, institutions et dirigeants les plus exigeants, en France et à l’international.

L’espionnage industriel : une menace banalisée et sous-estimée

Le reportage TF1 s’inscrit dans un contexte inquiétant. Selon la DGSI, les cas d’espionnage économique détectés sur le territoire français ont augmenté de 50 % en cinq ans. 71 % des entreprises espionnées en France sont des PME, et non des grands groupes.

Les dispositifs d’écoute présentés dans le reportage ne sont pas des outils réservés à des services de renseignement sophistiqués. Ils sont accessibles, bon marché, et leur installation ne nécessite que quelques secondes d’accès à un bureau. La menace est :

- Réelle : des dispositifs actifs sont détectés régulièrement lors de nos opérations

- Accessible : les équipements ne nécessitent plus de moyens étatiques

- Invisible : sans détection professionnelle, ces dispositifs peuvent rester actifs pendant des mois ou des années

- Hybride : les transmetteurs modernes combinent captation physique et exfiltration numérique (Wi-Fi, 4G)

Comment International ICS détecte ces dispositifs

Une opération TSCM / OSE menée par International ICS est la seule réponse fiable face à ces menaces. Elle couvre simultanément l’intégralité des vecteurs de surveillance :

- Analyse radiofréquence : détection de tout émetteur actif, comme la souris présentée dans le reportage TF1

- Inspection physique exhaustive : fouille méthodique du mobilier, des équipements, des goulottes, faux plafonds et installations électriques

- Audit cyber et réseaux : les transmetteurs modernes émettent via Wi-Fi ou 4G, leur détection nécessite aussi une analyse numérique

- Forensique mobile : détection de logiciels espions (Pegasus, stalkerware) sur smartphones

- Détection acoustique : fuites sonores par les structures du bâtiment, dispositifs passifs non émetteurs

Ces opérations ne peuvent être légalement réalisées qu’avec des équipements classés R226, détenus uniquement par les opérateurs habilités par le SGDSN et l’ANSSI. International ICS détient ces autorisations depuis sa fondation en 1991.

Qui est concerné par l’espionnage industriel ?

Le reportage TF1 met en évidence une vérité que nos équipes constatent quotidiennement : l’espionnage industriel ne concerne pas que les grandes entreprises ou les industries de défense. Toute organisation qui détient des informations à valeur stratégique est une cible potentielle :

- Entreprises en negociation commerciale, rachat ou fusion-acquisition

- Cabinets d'avocats et d'affaires impliques dans des procedures sensibles

- Dirigeants et cadres superieurs dont les conversations sont strategiques

- Startups et PME innovantes detentrices de brevets ou de savoir-faire

- Institutions, ministeres et delegations en deplacement a l'etranger

Faire vérifier vos locaux par International ICS

Comme démontré dans le reportage TF1, les dispositifs d’écoute peuvent se dissimuler dans les objets les plus banals. Si vous souhaitez vous assurer que vos espaces de travail, vos véhicules ou vos systèmes sont libres de tout dispositif de surveillance clandestin, nos experts interviennent en France et à l’international, avec une discrétion absolue.

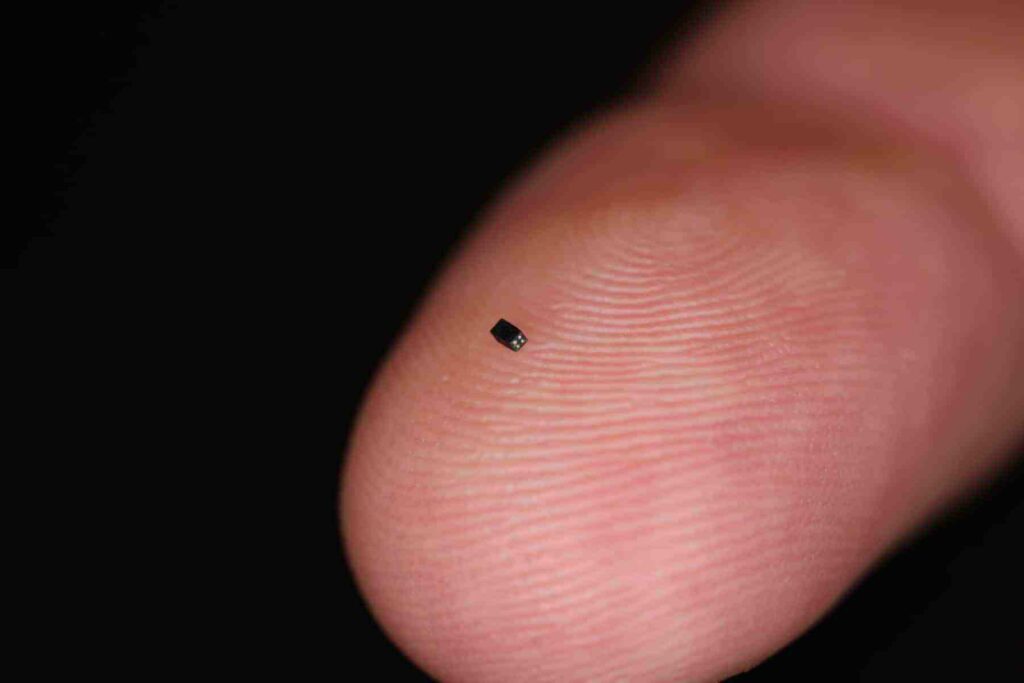

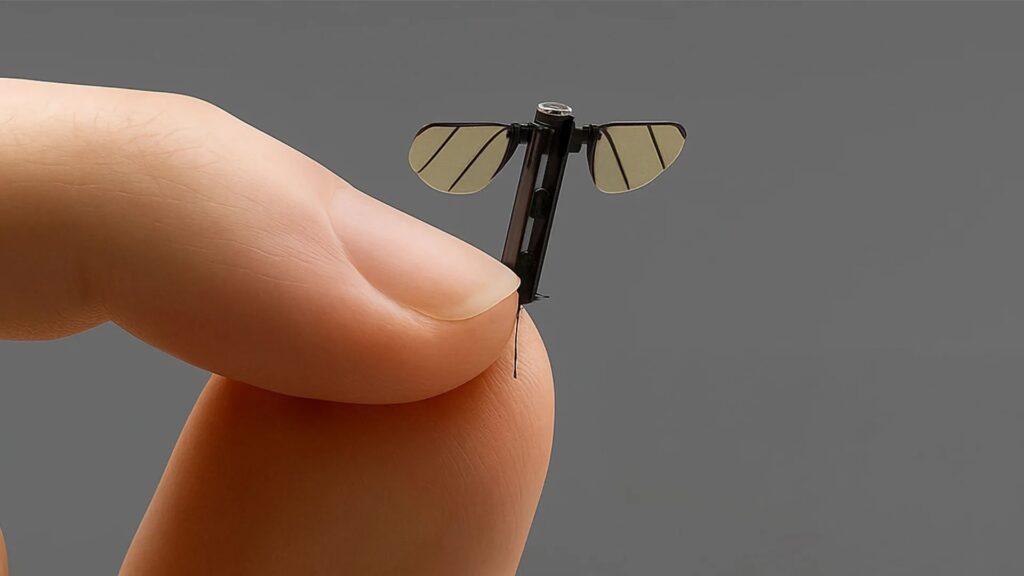

Nanodrone et nano‑capteur : la nouvelle ère de l’espionnage invisible

La miniaturisation technologique progresse à un rythme spectaculaire. Désormais, des nanodrones de la taille d’un moustique et des nano‑capteurs comme l’OV6948, l’une des plus petites caméras au monde, ouvrent la voie à une nouvelle génération d’outils d’espionnage.

Ainsi, ce qui relevait autrefois du domaine militaire devient progressivement accessible à toute organisation prête à investir massivement.

Dans ce contexte de menaces croissantes, International ICS s’impose comme le leader français des contre‑mesures de surveillance technique. Grâce à un savoir‑faire éprouvé, l’entreprise protège les organisations contre les dispositifs d’écoute, les capteurs miniaturisés et les intrusions électroniques sophistiquées. De plus, International ICS mène une veille permanente sur les technologies offensives, qu’il s’agisse de nanodrones, de micro‑capteurs ou de systèmes d’espionnage émergents. Cette expertise permet d’anticiper les nouvelles menaces et d’offrir aux entreprises une protection adaptée à un environnement où l’espionnage devient invisible, silencieux et extrêmement difficile à détecter.

Des nanodrones capables d’opérer sans être détectés

Les nanodrones récents, dont certains modèles chinois mesurent moins de 15 mm, franchissent un seuil critique. Grâce à leur taille microscopique, ils peuvent se glisser dans des environnements protégés, contourner les systèmes de sécurité classiques et enregistrer des informations sensibles.

De plus, leur apparence inspirée d’insectes renforce leur capacité de dissimulation, ce qui les rend particulièrement adaptés à l’espionnage industriel et à la surveillance clandestine.

L’apport décisif des nano‑capteurs comme l’OV6948. Une caméra miniature aux capacités étonnantes.

L’OV6948, capteur photo mesurant moins d’un millimètre, illustre parfaitement cette révolution. Intégrable dans un drone miniature ou dans un objet du quotidien, il permet une captation vidéo discrète, même dans des zones hautement sécurisées.

Par conséquent, la combinaison nanodrone + nano‑capteur crée un écosystème de surveillance quasiment indétectable.

Un risque majeur pour les entreprises et l’économie.

L’espionnage industriel à un niveau inédit

Avec ces technologies, les entreprises deviennent des cibles privilégiées. Les risques concernent notamment le vol de secrets de fabrication, l’observation de prototypes confidentiels, l’écoute de réunions stratégiques ou encore la cartographie de locaux sensibles.

De plus, les secteurs les plus innovants défense, aéronautique, énergie, pharmacie, technologies avancées sont particulièrement exposés.

Des acteurs variés et de plus en plus nombreux

Autrefois réservées aux services de renseignement, ces technologies deviennent progressivement accessibles à des multinationales, des groupes privés ou même des organisations criminelles.

Ainsi, la menace ne se limite plus aux États : elle devient systémique.

Une démocratisation inquiétante des outils d’espionnage

À mesure que les coûts diminuent et que les systèmes de pilotage se simplifient, ces technologies se diffusent. Un nanodrone peut désormais être contrôlé via un simple smartphone, ce qui facilite son utilisation par des acteurs non étatiques.

Par conséquent, la frontière entre espionnage étatique et espionnage économique s’efface progressivement.

Comment les entreprises doivent réagir

Pour faire face à ces menaces émergentes, les entreprises doivent repenser leur stratégie de sécurité. Il devient indispensable de renforcer les zones sensibles, d’intégrer des systèmes de détection non conventionnels et de former les équipes aux risques liés aux nano‑technologies.

Désormais, la sécurité doit intégrer une dimension hybride, capable de détecter des menaces microscopiques et silencieuses.

Conclusion : une révolution technologique à double tranchant

Les nanodrones et les nano‑capteurs comme l’OV6948 inaugurent une nouvelle ère de l’espionnage. Une ère où la menace peut tenir dans l’aile d’un faux insecte, où la surveillance devient invisible et où la protection des informations sensibles exige une vigilance accrue.

Les organisations qui anticipent cette transformation renforceront leur résilience. Les autres s’exposeront à des pertes stratégiques majeures.

Espionnage, connexions invisibles : configurer son iPhone pour survivre aux zones à risques

Un contexte de risques accrus

Dans un monde où les déplacements internationaux des dirigeants d’entreprise sont devenus incontournables, la sécurité numérique s’impose comme un enjeu majeur. Les salons professionnels, les aéroports, les hôtels et les espaces publics constituent autant de zones à risques où les appareils mobiles peuvent être ciblés par des tentatives d’espionnage, de piratage ou de captation de données sensibles. Les téléphones, et en particulier l’iPhone (utilisé par la majorité des dirigeants), sont des portes d’entrée privilégiées pour des acteurs malveillants cherchant à exploiter les connexions extérieures ou les failles de configuration. Dans ce contexte, il est essentiel pour tout dirigeant ou cadre en déplacement de transformer son smartphone en véritable bastion numérique, capable de résister aux intrusions et de protéger les informations stratégiques.

Voici quelques conseils de nos experts cyber International ICS.

1. Verrouiller l’accès physique à l’appareil

La première étape consiste à sécuriser l’accès direct au téléphone. Un code d’accès robuste, idéalement alphanumérique et long, doit remplacer les codes simplistes à quatre chiffres. L’activation de Face ID ou Touch ID ajoute une barrière biométrique efficace, tandis que l’authentification à deux facteurs pour l’identifiant Apple garantit que même en cas de compromission du mot de passe, l’accès aux données iCloud reste protégé. Ces mesures de base sont indispensables pour réduire les risques liés à la perte ou au vol de l’appareil dans des environnements fréquentés.

2. Protéger les données iCloud avec le chiffrement avancé

Au-delà de l’accès physique, la confidentialité des données stockées dans le cloud est un enjeu critique. Apple propose désormais la Protection avancée des données pour iCloud, une fonctionnalité qui chiffre de bout en bout les sauvegardes, photos, notes et autres contenus. En activant cette option dans les réglages, l’utilisateur s’assure qu’Apple lui-même ne peut accéder à ses informations. Il est recommandé de configurer un contact ou une clé de récupération afin de garantir l’accès en cas de problème d’identification. Pour un dirigeant en déplacement, cette mesure représente une garantie supplémentaire contre l’espionnage industriel ou la compromission de documents sensibles.

3. Bloquer les connexions extérieures

La gestion des connexions extérieures constitue un autre pilier de la sécurité.

- Le Bluetooth et AirDrop doivent être désactivés lorsqu’ils ne sont pas utilisés, et AirDrop limité aux Contacts uniquement.

- Les réseaux Wi-Fi publics, souvent vulnérables, doivent être supprimés de la liste des réseaux enregistrés et la connexion automatique désactivée.

- Quant aux services de localisation, ils doivent être configurés avec discernement : autoriser uniquement les applications légitimes comme Plans ou certaines apps de transport, et toujours en mode Uniquement lors de l’utilisation.

- Les services système non essentiels, tels que les suggestions basées sur la localisation ou la publicité ciblée, peuvent être désactivés pour réduire les risques de traçage.

Cette approche permet de conserver l’utilité de la géolocalisation pour la navigation, tout en limitant l’exposition aux collectes abusives.

4. Exploiter les paramètres de confidentialité intégrés

Les paramètres de confidentialité d’iOS offrent des protections avancées :

- Le blocage du suivi inter-applications empêche les publicitaires de croiser les données entre différentes apps.

- Safari propose une prévention du suivi intersites et la possibilité de masquer l’adresse IP face aux traqueurs.

- Dans Mail, la protection de la confidentialité bloque le chargement invisible de pixels espions.

- Enfin, il est crucial de vérifier régulièrement les autorisations accordées aux applications pour l’accès au micro, à la caméra, aux contacts ou aux photos, et de supprimer celles qui ne sont pas indispensables.

5. Adopter des bonnes pratiques quotidiennes

Ces réglages doivent s’accompagner de gestes simples mais essentiels :

- Maintenir l’iPhone à jour pour bénéficier des correctifs de sécurité.

- Redémarrer régulièrement l’appareil pour purger certaines connexions temporaires.

- Éviter de cliquer sur des liens suspects reçus par SMS ou email.

- Se méfier des chargeurs publics ou des ordinateurs non sécurisés.

- Utiliser un VPN fiable pour renforcer la protection des communications sur les réseaux Wi-Fi ouverts.

Un enjeu stratégique pour les entreprises

La sécurité numérique des dirigeants en déplacement ne peut être laissée au hasard. Dans les zones à risques que sont les salons, les aéroports ou les hôtels, un iPhone mal configuré devient une cible facile pour des acteurs malveillants. En combinant la Protection avancée des données iCloud, une gestion sélective de la localisation, le blocage des connexions extérieures et une discipline d’usage rigoureuse, il est possible de transformer son smartphone en véritable forteresse numérique. Cette vigilance n’est pas seulement une précaution technique : elle constitue un acte stratégique de protection des informations, de la réputation et de la souveraineté des entreprises.

Le Salon du Bourget : Entre Innovation et Espionnage

Le Salon International de l’Aéronautique et de l’Espace du Bourget est un événement incontournable pour les professionnels du secteur. Tous les deux ans, il attire des milliers de visiteurs et d’exposants du monde entier venus découvrir les dernières avancées technologiques. Mais derrière les démonstrations et les discussions commerciales, un autre enjeu se dessine : l’espionnage industriel et les risques de sécurité.

Un Enjeu Géopolitique et Industriel

L’aéronautique et le spatial sont des domaines stratégiques où l’innovation est clé. La présence d’acteurs majeurs du secteur et de représentants gouvernementaux en fait une cible privilégiée pour la collecte d’informations sensibles. Les rivalités technologiques et les tensions économiques entre nations renforcent l’intérêt des espions et des cybercriminels pour ce type d’événement.

Comment Rester Vigilant ?

Participer au Salon du Bourget demande une vigilance accrue face aux pratiques d’espionnage et aux menaces potentielles. Voici quelques précautions essentielles à adopter :

1. Se Méfier des Faux Journalistes

Certains individus se font passer pour des journalistes afin d’obtenir des renseignements confidentiels. Avant de répondre à une interview ou de divulguer des informations sensibles, il est crucial de vérifier l’identité et l’affiliation du journaliste. Les badges officiels et les accréditations sont des indicateurs de fiabilité.

2. Ne Jamais Accepter de Cadeaux Non Sollicités

Les cadeaux, même anodins, peuvent être des outils de manipulation. Par exemple, une clé USB offerte pourrait contenir des logiciels espions permettant de siphonner des données sensibles. Il est recommandé de refuser systématiquement tout objet électronique non sécurisé.

3. Être Vigilant dans les Transports

Le métro, les bus et autres lieux publics sont propices aux vols et à l’espionnage discrèt. Il est préférable d’éviter les conversations professionnelles dans ces espaces et de garder un œil sur ses affaires pour éviter tout vol ou interception d’informations.

4. Ne Jamais Se Séparer de Ses Affaires

Un ordinateur portable, un téléphone ou un dossier confidentiel laissé sans surveillance est une cible idéale pour les voleurs et les espions industriels. Il est essentiel de garder ses affaires sur soi en permanence et de chiffrer les données sensibles en cas de perte ou de vol.

Une Vigilance Permanente

Le Salon du Bourget est une vitrine technologique exceptionnelle, mais aussi un lieu où la prudence est primordiale. Adopter une posture sécurisée et rester attentif aux comportements suspects permet de limiter les risques d’espionnage et de vol d’informations sensibles.

Préparez-vous efficacement, restez vigilant et protégez vos données pour faire de votre expérience au Bourget un succès professionnel sans mauvaises surprises !

En cas de doute, contactez International ICS...

Les entreprises françaises face aux menaces du nouveau monde

Les États-Unis, la Russie et la Chine influencent l’économie mondiale. Chacun représente des risques pour les intérêts européens, notamment français. Les entreprises doivent réagir pour protéger leurs activités.

Les risques pour les entreprises françaises

Les actions américaines visent souvent à renforcer leur pouvoir économique. Cela se traduit par des barrières commerciales, des sanctions et une pression accrue sur les sociétés européennes. Les entreprises françaises exposées à des marchés stratégiques, comme la technologie et l’énergie, sont particulièrement vulnérables.

La Russie représente des défis liés à l’instabilité géopolitique. Ses actions, comme les cyberattaques et les manipulations d’informations, peuvent impacter les entreprises françaises dans des secteurs comme l’énergie et la finance.

La Chine, par sa stratégie économique agressive et son espionnage industriel, représente une menace majeure. Les entreprises françaises doivent se prémunir contre la perte de propriété intellectuelle, le transfert non autorisé de technologies, et la pression exercée par les investissements chinois dans des secteurs stratégiques.

Pourquoi anticiper les attaques ?

L’espionnage industriel et les ingérences géopolitiques peuvent avoir un impact significatif sur les résultats économiques. Les entreprises qui ignorent cette réalité peuvent subir des pertes financières, voir leur image endommagée, ou perdre leur position sur des marchés clés.

Pour se protéger, il est essentiel de travailler avec des experts en sécurité. L’entreprise française International ICS, spécialiste en protection contre l’espionnage industriel, offre des solutions adaptées lors d'une opération TSCM. Ces outils permettent d’identifier les failles et de renforcer la sécurité des données sensibles.

En conclusion, les entreprises françaises doivent réagir face aux menaces des grandes puissances. Anticiper les risques est crucial pour garantir leur réussite et leur compétitivité. Investir dans la sécurité est indispensable dans un monde où les intérêts économiques sont en jeu.

Espionnage industriel : perdre un avantage technologique de 10 ans

L’espionnage industriel est une menace silencieuse mais dévastatrice qui plane sur les entreprises innovantes. Un ancien colonel de l’armée ayant servi 15 ans à la Direction Générale de la Sécurité Extérieure (DGSE), met en garde contre la rapidité avec laquelle un avantage technologique peut être compromis. Selon lui, “en deux minutes, on peut perdre un avantage technologique pour 10 ans”. Cette déclaration alarmante souligne la vulnérabilité des entreprises face à l’espionnage et la nécessité de protéger leurs actifs intellectuels.

La Réalité de l’Espionnage Industriel

L’espionnage industriel n’est pas un scénario de film d’action; c’est une réalité quotidienne pour de nombreuses entreprises. Les concurrents ou les États étrangers cherchent constamment à acquérir des informations confidentielles pour obtenir un avantage compétitif. Les technologies de pointe, les plans de recherche et développement, les stratégies commerciales et même les données clients sont des cibles privilégiées.

L’espionnage industriel est une réalité incontournable dans le monde des affaires contemporain. Souvent perçu comme le côté obscur de l’intelligence économique, l’espionnage industriel se manifeste lorsque des entreprises ou des États s’engagent dans des pratiques illégales pour acquérir des informations confidentielles sur leurs concurrents.

Historiquement, l’espionnage industriel a été considéré comme un fléau, affectant l’équité et l’intégrité des marchés. Avec l’avènement de la technologie et la mondialisation, les méthodes d’espionnage sont devenues plus sophistiquées et difficiles à détecter. Les entreprises doivent désormais faire face à des menaces numériques, où des acteurs malveillants utilisent des moyens démultipliés pour s’attaquer à leurs innovations.

Les Conséquences Potentielles

Les conséquences d’un vol d’informations peuvent être catastrophiques. Une entreprise peut voir son innovation, fruit de plusieurs années de recherche, reproduite en quelques mois par un concurrent. Les pertes financières sont évidentes, mais l’impact peut également être plus profond, affectant la réputation de l’entreprise, sa part de marché et sa capacité à innover à l’avenir.

Les conséquences de l’espionnage industriel peuvent être dévastatrices, allant du simple vol de données à la perte totale d’un marché. La propriété intellectuelle, qui est souvent le cœur de l’innovation et de la compétitivité des entreprises, est particulièrement vulnérable. Le vol de ces informations peut entraîner des perturbations importantes dans la chaîne de production et compromettre la position stratégique d’une entreprise.

Pour se protéger, les entreprises investissent massivement dans la cybersécurité et prennent des mesures préventives telles que le dépôt de brevets et le tri minutieux des partenaires et des employés. Les salons professionnels, par exemple, sont connus pour être des nids d’espions où les informations peuvent être subtilisées discrètement.

L’affaire célèbre qui a opposé Divya Narendra et les jumeaux Winklevoss à Mark Zuckerberg est un exemple frappant de la légèreté avec laquelle certaines entreprises traitent leurs idées novatrices. Sans prendre de précautions élémentaires comme un accord de confidentialité, ils ont vu leur concept de réseau social développé par un autre, ce qui a mené à la création de Facebook, un géant qui a réalisé 100 milliards de dollars de chiffre d’affaires en 2022.

Les Mesures de Protection

Pour contrer l’espionnage industriel, les entreprises doivent adopter une approche proactive. Cela inclut la mise en place de mesures de sécurité informatique robustes, la formation des employés aux risques liés à l’espionnage et la création de protocoles stricts pour la gestion des informations sensibles. il est crucial de former les employés aux meilleures pratiques de sécurité, de mettre en place des politiques de confidentialité strictes et de collaborer avec des experts en sécurité pour évaluer et améliorer continuellement les protocoles de défense de l’entreprise. La prévention est la clé pour protéger les actifs intellectuels et les informations sensibles d’une entreprise contre l’espionnage industriel.

L’objectif d’une opération TSCM est de procéder à un contrôle approfondi et de repérer tout matériel d’espionnage électronique. De plus, la collaboration avec les autorités nationales peut s’avérer cruciale pour prévenir et répondre aux incidents d’espionnage.

L’avertissement de ce Colonel est un rappel que dans le monde de l’espionnage industriel, la vigilance est primordiale. Les entreprises doivent constamment évaluer et améliorer leurs défenses pour protéger leur avantage concurrentiel. Comme le dit le proverbe, “mieux vaut prévenir que guérir” dans le contexte de l’espionnage industriel, cette maxime n’a jamais été aussi pertinente.

Espionnage industriel : le salarié compromis

Pour vous alerter sur les dangers du vol de données dans le contexte de l’espionnage industriel, laissez-nous vous partager un récit, parmi les nombreux que nous traitons chaque jour chez International ICS. Naturellement, les noms sont fictifs et cette histoire est partagée dans le seul but de sensibiliser.

Chapitre 1 : la salle de réunion espionnée

Emile était un homme aux multiples facettes. Employé discret de Durand Tech, une entreprise française spécialisée dans les technologies de pointe, il était apprécié de ses collègues pour son professionnalisme et sa ponctualité. Mais derrière cette façade se cachait un espion redoutable, travaillant pour ElectroCorp, le géant technologique concurrent.

La mission de Emile était d’une importance capitale : il devait installer un micro dissimulé dans une multiprise dans la salle de réunion où se tenaient les discussions les plus confidentielles de l’entreprise. Cette multiprise, conçue par les ingénieurs d’ElectroCorp, était un chef-d’œuvre d’espionnage. Elle était capable de capter chaque murmure, chaque échange d’informations, sans éveiller le moindre soupçon.

Chaque soir, après que les lumières de l’entreprise s’éteignaient et que le silence enveloppait les bureaux, Emile activait le dispositif pour que les discussions du lendemain soient enregistrées. Les secrets les plus précieux de Durand Tech étaient alors transmis à ElectroCorp, qui les utilisait pour développer des produits innovants à une vitesse stupéfiante.

En échange de ses services, Emile recevait des enveloppes remplies d’argent, envoyées discrètement par des intermédiaires. L’argent provenait d’une société écran basée dans un pays dont les relations avec la France étaient pour le moins tendues. Emile savait que ce qu’il faisait était risqué, mais l’appât du gain l’avait aveuglé.

Le coup de grâce survint lorsque ElectroCorp annonça le lancement d’un produit révolutionnaire, étrangement similaire à celui sur lequel Durand Tech avait travaillé en secret pendant des années. La nouvelle se répandit comme une traînée de poudre, et l’entreprise française ne put que constater les dégâts. Sans preuve concrète de la fuite d’informations, Durand Tech fut incapable de se défendre. Les investisseurs se retirèrent, les actions chutèrent, et la société fut contrainte de fermer ses portes.

Emile, rongé par la culpabilité mais incapable de revenir en arrière, choisit de disparaître. Il quitta la France avec son butin, laissant derrière lui une entreprise en ruines et des centaines de vies bouleversées. Durand Tech n’était plus, et avec elle, des années d’innovation et d’efforts s’étaient évaporées, laissant un vide là où autrefois régnait l’espoir et l’ambition.

Cette histoire est un rappel sombre de la réalité de l’espionnage industriel, où les victoires sont éphémères et les conséquences, bien souvent, irréversibles.

Chapitre 2 : la solution trouvée

Dans un monde parallèle où Durand Tech avait été plus prudente, une opération récurrente d’analyse et de recherche de dispositifs d’écoute avait été mise en place. Chaque année, une équipe spécialisée dans la sécurité de l'information, comme International ICS effectuait des inspections minutieuses de tous les équipements électroniques et électriques de l’entreprise.

Lors d’une de ces inspections, le micro dissimulé dans la multiprise fut découvert par la société International ICS, c'était une carte sim qui était intégrée dans celle-ci. L’alerte fut immédiatement donnée, et une enquête interne fut lancée. Les images de vidéosurveillance furent examinées, et le comportement suspect de Emile fut rapidement identifié. Confronté aux preuves, il avoua tout, espérant une clémence pour sa coopération.

Durand Tech prit des mesures drastiques pour renforcer sa sécurité et éviter toute nouvelle fuite d’informations. ElectroCorp, privée de ses précieuses informations, ne put pas développer son produit à temps et perdit son avantage concurrentiel. Durand Tech, quant à elle, lança son produit innovant, qui rencontra un succès mondial, assurant ainsi la pérennité et la prospérité de l’entreprise.

Emile fut jugé et condamné pour espionnage industriel. Son histoire servit d’exemple dans le monde des affaires, rappelant l’importance de la vigilance et de la sécurité dans un environnement économique de plus en plus compétitif. Durand Tech, grâce à ses mesures préventives, devint un leader dans le domaine de la technologie, respecté pour son intégrité et son innovation.

Chapitre 3 : la conclusion

Il est évident que la transition entre le premier et le deuxième chapitre pourrait annoncer un dénouement funeste pour la santé financière de la société. Néanmoins, une gestion proactive des menaces d’espionnage industriel permettrait d’identifier et de colmater les brèches ainsi que de prévenir les fuites d’informations grâce à une détection anticipée.

Espionnage industriel : une arme chinoise

Depuis un certain temps, on observe une augmentation des allégations et des récits d’espionnage industriel en provenance de la Chine.

Le réseau de renseignement du parti communiste chinois est vaste et comprend plusieurs organes et institutions. Il englobe trois agences de renseignement militaire au sein de l’Armée de libération populaire, le Ministère de la Sécurité Publique qui est l’agence de police, et le Ministère de la Sécurité de l’État, selon l’expert Alex Joske, auteur de “Spies and Lies". D’autres entités, comme le Département du travail de front uni, le Département international du Comité central du parti communiste et le Bureau des affaires taïwanaises, mènent également des activités de renseignement. Le Guoanbu, ou Ministère de la Sécurité de l’État (MSE), est l’agence de sécurité de la Chine responsable du renseignement extérieur. Créé en 1983 à la demande de Deng Xiaoping, le Guoanbu joue un rôle clé dans la collecte de renseignements économiques, industriels, technologiques et politiques, et a intensifié ses infiltrations depuis les années 2000. En plus des agents du MSE, des pirates informatiques mènent des cyberattaques.

Selon les informations de Washington, Pékin utiliserait des citoyens chinois vivant à l’étranger pour collecter des renseignements et voler des technologies sensibles. En janvier, Ji Chaoqun, un ingénieur chinois, a été condamné à huit ans de prison pour avoir transmis des informations sur des scientifiques américains susceptibles d’être recrutés comme sources d’information. Arrivé aux États-Unis en 2013 avec un visa étudiant, il a été reconnu coupable. De plus, Wei Sun, un ingénieur chinois naturalisé américain qui travaillait dans le secteur de la défense pour Raytheon, a également été condamné à une peine de prison en 2020. Il a été accusé d’avoir emporté en Chine un ordinateur de l’entreprise contenant des informations sensibles sur un système de missiles américain.

Huawei est un exemple marquant de cette situation. En avril 2018, les États-Unis ont accusé cette entreprise chinoise, qui fournit des technologies et des réseaux de télécommunication à divers opérateurs, d’avoir des liens avec les services de renseignement chinois. Par conséquent, Washington a interdit à Huawei et à ZTE, un autre géant chinois des télécommunications, l’accès à son marché intérieur. En décembre 2022, environ une demi-douzaine d’entreprises chinoises étaient touchées par ces restrictions.

En 2021, le gouvernement chinois a été accusé par les États-Unis, leurs alliés et l’OTAN d’avoir orchestré une attaque informatique de grande envergure contre Microsoft, le géant de l’informatique. L’objectif de cette opération était d’accéder aux courriels et de s’approprier des informations confidentielles appartenant à des particuliers et à des entreprises. Selon Washington et divers articles de presse, le département de l’Énergie, des services publics, des entreprises de télécommunications et des universités auraient également été la cible d’attaques informatiques chinoises. Des experts en sécurité et des responsables du renseignement de pays occidentaux soutiennent que la Chine a acquis une expertise dans le piratage des systèmes informatiques de nations rivales afin de dérober des secrets industriels et commerciaux.

En 2022, l’utilisation de TikTok a été interdite au Sénat et à la Chambre des représentants des États-Unis, suite à un scandale impliquant l’espionnage de deux journalistes par ByteDance, la société mère de TikTok. Une enquête a été lancée par le Sénat français au début du mois de février. Claude Malhuret, sénateur et président du groupe Les Indépendants, déclare que “la loi chinoise impose à toute entreprise de collaborer avec les services de renseignement chinois”. TikTok nie les allégations d’espionnage. Les données des utilisateurs européens seront prochainement stockées en Irlande, mais la société ne précise pas si les autorités chinoises auront accès à ces informations.

Les services de renseignement allemands ont émis une mise en garde contre l’espionnage industriel de la Chine. Bruno Kahl, le président du Service de renseignement extérieur allemand (BND), a alors souligné la nécessité de rester vigilant face à la “migration de connaissances” en provenance d’Allemagne.

Selon M. Kahl, la Chine cherche à s’approprier le savoir scientifique et économique allemand par le biais de cyberattaques, dans le but d’atteindre son objectif de devenir la première puissance mondiale en 2049, année du centenaire de l’arrivée au pouvoir des communistes, comme l’a rapporté l’AFP.

L’espionnage industriel est perçu comme un moyen de stimuler l’économie chinoise et de la rendre plus compétitive et moins dépendante des grandes puissances occidentales, y compris les États-Unis, dans des secteurs tels que l’aérospatiale et l’équipement aéronautique, les nanotechnologies, les produits pharmaceutiques et la bio-ingénierie.

Espionnage industriel : les réponses juridiques

Quels sont les moyens de défense à la disposition des entreprises qui sont la cible d’espionnage industriel ? Voici un aperçu des différents outils préventifs et défensifs qu’elles peuvent utiliser.

Il est essentiel de comprendre qu’en France, l’espionnage industriel en tant que tel n’est pas sanctionné : ce sont les méthodes illégales employées par les entreprises pour obtenir les secrets de leurs concurrents qui sont punies. Par exemple, une personne qui dérobe ou détourne des documents confidentiels peut être sanctionnée pour vol, un délit réprimé par la loi.

La recherche des secrets des concurrents n’est donc pas en soi répréhensible : elle le devient seulement lorsque des méthodes déloyales sont utilisées. Parmi ces méthodes, l’une des plus courantes est l’embauche d’un employé ayant quitté une entreprise concurrente dans le but de recueillir des secrets de fabrication ou des dossiers commerciaux de cette société.

Plusieurs affaires internationales ont révélé l’existence d’espionnage industriel, bien que les tribunaux judiciaires ne retiennent pas toujours cette notion. La protection européenne du secret des affaires offre une solution nouvelle. Cependant, la plupart des cas de captation malveillante sont liés à des faiblesses humaines ou organisationnelles. Peu importe la méthode employée, c’est l’information stratégique de l’entreprise qui est ciblée.

Il convient de noter qu’une directive européenne 2016/943 du 8 juin 2016 sur la protection des secrets d’affaires établit des règles communes pour protéger les entreprises de l’Union européenne contre l’obtention, l’utilisation et la divulgation illicites de leurs informations sensibles. Cette directive a été transposée en droit national par la loi n° 2018-670 du 30 juillet 2018 relative à la protection du secret des affaires et le décret n° 2018-1126 du 11 décembre 2018. Ces deux textes confèrent aux juges des pouvoirs étendus pour prévenir ou mettre fin à une atteinte au secret des affaires.

Selon les articles 411-1 et suivants du code pénal, l’espionnage est sévèrement puni. Il s’agit de la remise de documents, de matériel, d’équipements, etc., à une puissance étrangère, à une organisation étrangère ou sous contrôle étranger.

International ICS accompagne ses clients lors de ses opérations de TSCM (contre-mesures de surveillance technique) afin de mettre en evidence toute vulnérabilité structurelle et organisationnelle.

Le secret des affaires.

L’article L. 151-1 du code de commerce introduit la définition du secret des affaires. L’information protégée doit répondre aux critères suivants :

- Elle n’est pas généralement connue ou facilement accessible pour les personnes familières de ce type d’informations en raison de leur secteur d’activité, que ce soit en elle-même ou dans la configuration et l’assemblage précis de ses éléments.

- Elle a une valeur commerciale, réelle ou potentielle, en raison de son caractère secret.

- Son détenteur légitime a pris des mesures de protection raisonnables, compte tenu des circonstances, pour préserver son caractère secret.

Ainsi, l’information qui peut être protégée en tant que secret des affaires est une information connue par un nombre limité de personnes, qui a une valeur commerciale, réelle ou potentielle, en raison de son caractère secret, et qui est raisonnablement protégée pour préserver ce caractère secret.

Prévenir les risques.

Un contrat de travail ou un accord avec un prestataire externe peut légitimement inclure une clause de confidentialité, dont les effets perdurent après la fin du contrat de travail, ainsi qu’une clause de non-concurrence (voir plus loin). Un employé qui viole ces clauses en commettant de l’espionnage peut être sanctionné et licencié. Cependant, il faut faire attention car la validité de cette clause dépend du respect de plusieurs critères légaux (notamment une compensation financière pour la clause de non-concurrence).

Des politiques distinctes peuvent être mises en place concernant la création et la propriété des actifs de propriété intellectuelle d’une part, et la confidentialité d’autre part. Il est donc dans l’intérêt d’une entreprise de promouvoir une politique générale de sensibilisation des employés à la confidentialité. Cependant, même en l’absence de clause de confidentialité, un employé est de toute façon soumis à une obligation générale de loyauté envers son employeur. Une clause de confidentialité peut également être insérée dans les contrats conclus avec des partenaires externes. Cette clause, assortie d’une sanction financière en cas de non-respect, dissuadera la divulgation d’informations à des tiers.

Les moyens de défense.

La législation pénale ne punit pas directement l’espionnage industriel, mais elle réprime diverses méthodes illégales employées par les entreprises pour accéder aux secrets de leurs rivaux. Par exemple :

- Le vol ou la détournement de documents confidentiels sont punis en tant que délits de vol (C. pén., art. 311-1) ou d’abus de confiance (C. pén., art. 314-1 et s. et 314-12).

- La corruption d’employés est également sanctionnée (C. pén., art. 445-2).

Il est important de noter que la recherche des secrets des concurrents n’est pas en soi répréhensible ; elle devient fautive uniquement lorsqu’elle est effectuée par des moyens déloyaux. L’un des moyens les plus courants est l’embauche d’anciens employés de l’entreprise concurrente dans le but de découvrir les secrets de fabrication ou d’accéder aux dossiers commerciaux de cette entreprise. Cette pratique est considérée comme de la concurrence déloyale.

L’acquisition, par des moyens déloyaux, d’informations confidentielles concernant l’activité d’un concurrent, par l’intermédiaire d’un ancien employé, est un acte de concurrence déloyale (Cass. com., 8 févr. 2017, n° 15-14.846, n° 203 F-D).

En cas de tels agissements, une action en responsabilité civile est envisageable, ainsi qu’une action en responsabilité délictuelle.

La confidentialité de certaines professions.

Certaines professions sont soumises à une obligation de confidentialité plus stricte que d’autres. Par exemple, les employés de banque qui, en révélant des informations biaisées sur une entreprise, peuvent porter atteinte à sa réputation et provoquer sa déconsidération.

C’est également le cas pour :

- les fonctionnaires de l’administration fiscale ;

- les experts-comptables et les commissaires aux comptes ;

- les notaires et les clercs de notaires ;

- les professions médicales et paramédicales ;

- les magistrats et les avocats, etc.

Pour toutes ces professions, la divulgation d’un secret est strictement interdite. La sanction prévue est sévère, avec une peine d’un an de prison et une amende de 15 000 euros (C. pénal, art. 226-13).

Thomas d. C.

La rédaction International ICS.

Espionnage industriel : 7 conseils pour se protéger

Une entreprise peut acquérir un savoir-faire et des connaissances particulières grâce à son expérience, ce qui peut susciter la convoitise de ses concurrents. C’est ainsi que s’est développé l’espionnage industriel. Sur le plan économique, l’espionnage industriel peut être défini comme l’acquisition et/ou l’interception illicite de secrets d’affaires ou de savoir-faire d’une entreprise rivale. Il peut également consister à déstabiliser un concurrent en divulguant publiquement son avantage commercial et/ou industriel, bien que cela soit moins courant.

Il est donc important de mettre en place des mesures de protection pour que le savoir-faire et les connaissances spécifiques de l’entreprise restent confidentiels, tout en permettant une concurrence loyale entre les entreprises.

1/ Protection physique.

Au sens le plus basique, le contrôle d’accès est une méthode pour réguler qui a le droit d’entrer dans un espace et à quel moment. L’individu qui franchit cet espace peut être un employé, un contractant ou un invité. Il peut arriver à pied, en véhicule ou par tout autre moyen de transport. L’espace qu’il franchit peut être un site, un batiment, une salle ou même simplement une armoire forte. Votre système de gestion des accès contrôle ou limite les entrées et sorties selon des horaires prédéfinis :

Le cylindre électronique, qui remplace le cylindre mécanique traditionnel dans une porte, utilise des émetteurs (comme des émetteurs à puce RFID) au lieu de clés. Certains modèles peuvent également fonctionner avec des codes ou des clés mécaniques.

Pour une sécurité optimale, il est conseillé de combiner votre système de contrôle d’accès électronique avec un service de surveillance humaine, assuré par un agent de sécurité. Les lecteurs de badge, lecteurs d’accès ou badgeuses sont des dispositifs qui identifient de manière unique le porteur du badge (ou de la carte) et contrôlent l’accès aux bâtiments.

L’installation d’un contrôle d’accès biométrique doit être justifiée et ne convient pas à toutes les structures. Pour la plupart des TPE/PME, un système de badge sera généralement suffisant. L’utilisation d’un lecteur biométrique doit être justifiée, par exemple, par le stockage de matériel sensible, de produits dangereux, d’objets de grande valeur, d’armes ou de fonds importants. L’installation d’un système de contrôle d’accès biométrique doit être proportionnelle au risque encouru. Elle ne peut pas être justifiée par un simple besoin de confort.

Un interphone audio et vidéo, ou “portier audio/vidéo”, constitue un premier élément de filtrage, idéalement associé à un agent d’accueil. Celui-ci pourra effectuer une première identification des visiteurs grâce à leur voix et à leur visage, avant de leur ouvrir à distance la porte d’entrée. Une fois ce premier filtrage passé, les visiteurs pourront se présenter à la réception et présenter leur pièce d’identité à l’agent d’accueil pour un contrôle plus approfondi.

Le clavier à code est très similaire au contrôle d’accès par digicode à l’entrée d’un immeuble. Le clavier à code peut être installé en entreprise pour protéger un hall d’entrée, certaines salles ou certains couloirs. Comme le code peut être observé ou divulgué, il s’agit d’une solution de sécurité relativement faible, à utiliser uniquement comme dispositif de sécurité complémentaire interne à l’entreprise.

2/ La protection de la documentation interne.

Mettez en place des procédures exigeantes pour la gestion des documents confidentiels ou stratégiques.

Adopter le “clean desk”, ou bureau propre en français, est une politique d’entreprise qui vise à minimiser la présence d’objets personnels et de documents papier sur les bureaux. En pratique, seuls l’ordinateur, un cahier vierge et un stylo sont généralement autorisés sur le bureau. Tous les autres documents, dossiers et effets personnels doivent être rangés dans des casiers, tiroirs ou armoires dédiés. Il est inacceptable de laisser un document important sur une photocopieuse, où il pourrait être récupéré par un client de passage ou un employé de nettoyage.

Chaque collaborateur a un rôle essentiel à jouer pour prévenir tout accès non autorisé aux informations sensibles. Cela s’applique aussi bien à l’accès aux systèmes d’information et aux applications qu’à l’accès physique aux locaux ou aux documents. La participation de tous les collaborateurs est indispensable pour garantir la sécurité de l’information et la protection de la vie privée.

Un système d’accès (physique ou numérique) a été mis en place pour empêcher tout accès non autorisé à l’organisation. L’accès est sécurisé par un dispositif d’accès spécifique. L’utilisateur peut accéder à des informations confidentielles et sensibles dans le cadre de ses tâches quotidiennes et les déplacer vers un autre endroit où le dispositif d’accès n’est plus opérationnel ou n’est pas applicable. L’utilisateur reste responsable des informations, sous quelque forme que ce soit. Il doit donc veiller à leur protection adéquate. Dès que les informations ne sont plus utilisées par l’utilisateur, celui-ci doit également veiller à leur archivage ou à leur destruction.

3/ L'humain.

Accueillir un nouvel employé dans son équipe peut être un défi. Il est important de s’assurer que le nouvel employé s’intègre bien dans ses fonctions, s’entende avec le reste de l’équipe et mérite la confiance qu’on lui accorde en le formant et en l’accompagnant au début de son mandat. Pour éviter des erreurs potentielles lors de cette démarche, les employeurs ont souvent recours à plusieurs vérifications. Certains appellent d’anciens responsables du candidat pour confirmer ses emplois passés, s’assurent de la validité de ses diplômes, ou bien se rendent sur Internet pour procéder à l’analyse de son e-réputation. Dans certains cas, les services de renseignements peuvent-être sollicitées pour une levée de doute sur un risque élevé de fuite d'information.

Il est important de créer des profils spécifiques pour les stagiaires qui viennent passer du temps dans votre entreprise. Cela permet de limiter les risques de copie de bases de données, de documents sensibles ou de listes d’adresses email par des personnes non autorisées.

Les sous-traitants du système d’information d’un responsable de traitement doivent garantir la sécurité et la confidentialité des données auxquelles ils ont accès. La loi impose qu’une clause de confidentialité soit prévue dans les contrats de sous-traitance. Les interventions d’un prestataire sur des bases de données doivent se dérouler en présence d’un salarié du service informatique et être consignées dans un registre. Les données qui peuvent être considérées comme « sensibles » au regard de la loi, telles que les données de santé ou les données relatives à des moyens de paiement, doivent être chiffrées.

4/ Cloisonner les systèmes d'informations.

L’accès à un poste de travail informatique ou à un fichier par identifiant et mot de passe est la première des protections. Pour garantir la sécurité de vos données, il est important de suivre les bonnes pratiques de gestion des mots de passe.

Il est recommandé de paramétrer les postes de travail afin qu’ils se verrouillent automatiquement après une période d’inactivité de 10 minutes maximum. Les utilisateurs doivent également être encouragés à verrouiller systématiquement leur poste dès qu’ils s’absentent de leur bureau. Ces mesures permettent de limiter les risques d’utilisation frauduleuse d’une application en cas d’absence momentanée de l’agent concerné. En outre, il est fortement recommandé de contrôler l’utilisation des ports USB sur les postes “sensibles” pour empêcher la copie de l’ensemble des données contenues dans un fichier.

Un système d’information doit être protégé contre les attaques extérieures. Pour cela, il est recommandé de mettre en place des dispositifs de sécurité logique tels que des routeurs filtrants, pare-feu, sonde anti-intrusion, etc. Afin de garantir une protection fiable contre les virus et les logiciels espions, il est important de maintenir à jour ces outils, aussi bien sur le serveur que sur les postes des agents. La messagerie électronique doit également faire l’objet d’une attention particulière. Les connexions entre les sites distants d’une entreprise ou d’une collectivité locale doivent être sécurisées, par l’intermédiaire de liaisons privées ou de canaux sécurisés par technique de “tunneling” ou VPN (réseau privé virtuel). Il est également indispensable de sécuriser les réseaux sans fil, compte tenu de la possibilité d’intercepter à distance les informations qui y circulent. Pour cela, il est recommandé d’utiliser des clés de chiffrement et de contrôler les adresses physiques des postes clients autorisés. Enfin, les accès distants au système d’information par les postes nomades doivent faire l’objet d’une authentification préalable de l’utilisateur et du poste. Les accès par internet aux outils d’administration électronique nécessitent également des mesures de sécurité fortes, notamment par l’utilisation de protocoles IPsec, SSL/TLS ou encore HTTPS.

Enfin, les locaux sensibles, tels que les salles hébergeant les serveurs informatiques et les éléments du réseau, doivent être limités aux personnels habilités. Pour cela, il est recommandé de mettre en place des dispositifs de sécurité tels que la vérification des habilitations, le gardiennage, les portes fermées à clé, le digicode, le contrôle d'accès par badge nominatif, etc. La DSI ou le responsable informatique doit veiller à ce que les documentations techniques, plans d'adressages réseau, contrats, etc. soient eux aussi protégés.

5/ Les courriels.

Il est très important de sécuriser les boîtes mails professionnelles car elles peuvent contenir des informations sensibles et confidentielles sur l’entreprise et ses clients. Si une personne non autorisée parvient à accéder à ces informations, cela pourrait avoir des conséquences graves pour l’entreprise, telles que des fuites de données, des atteintes à la vie privée, des perturbations de l’activité ou même une perte financière. La sécurité des boîtes mail est importante pour protéger vos informations.

Il est important de choisir des mots de passe complexes qui ne sont pas faciles à deviner ou à trouver par une personne malveillante. Il est également recommandé d’utiliser un mot de passe différent pour chaque compte afin d’éviter que l’accès à un compte ne donne automatiquement accès à tous les autres.

L’authentification à deux facteurs (2FA) est une mesure de sécurité qui nécessite l’utilisation de deux éléments pour se connecter à un compte. Par exemple, l’utilisateur doit saisir son mot de passe et entrer un code de sécurité envoyé par SMS ou généré par une application de sécurité. Cela rend plus difficile pour une personne non autorisée d’accéder au compte. Il est recommandé d’utiliser une connexion sécurisée lors de l’accès à la boîte mail professionnelle, afin de protéger les données transitant entre l’ordinateur et le serveur de courriel.

Il est important de maintenir les logiciels de sécurité à jour afin de protéger contre les menaces en ligne les plus récentes. Cela peut inclure l’utilisation d’un logiciel antivirus et de pare-feu.

Il est crucial de rester attentif aux e-mails qui semblent suspects, comme ceux qui contiennent des liens ou des fichiers potentiellement dangereux, ou qui paraissent provenir d’une source douteuse. Il est préférable de ne pas ouvrir ces e-mails et de les éliminer sans délai. En respectant ces précautions, vous pouvez sauvegarder votre boîte mail et vos données personnelles contre les menaces sur internet.

6/ Les collaborateurs et partenaires.

Assurez-vous que l'ensemble de vos collaborateurs et partenaires adoptent eux également des niveaux de sécurité élevée, sinon vous mettez en péril vos documents partagés.

7/ Réaliser un audit.

International ICS propose a ses clients professionnels et industries de défense, une opération dite de "TSCM" (contre-mesures de surveillance technique), ayant pour but de rechercher un dispositif d'écoute malveillant placé dans vos locaux et mettre en évidence toute vulnérabilité structurelle ou organisationnelle de la société.

Thomas d. C.

La rédaction International ICS.