confidentialité

Le Salon du Bourget : Entre Innovation et Espionnage

Le Salon International de l’Aéronautique et de l’Espace du Bourget est un événement incontournable pour les professionnels du secteur. Tous les deux ans, il attire des milliers de visiteurs et d’exposants du monde entier venus découvrir les dernières avancées technologiques. Mais derrière les démonstrations et les discussions commerciales, un autre enjeu se dessine : l’espionnage industriel et les risques de sécurité.

Un Enjeu Géopolitique et Industriel

L’aéronautique et le spatial sont des domaines stratégiques où l’innovation est clé. La présence d’acteurs majeurs du secteur et de représentants gouvernementaux en fait une cible privilégiée pour la collecte d’informations sensibles. Les rivalités technologiques et les tensions économiques entre nations renforcent l’intérêt des espions et des cybercriminels pour ce type d’événement.

Comment Rester Vigilant ?

Participer au Salon du Bourget demande une vigilance accrue face aux pratiques d’espionnage et aux menaces potentielles. Voici quelques précautions essentielles à adopter :

1. Se Méfier des Faux Journalistes

Certains individus se font passer pour des journalistes afin d’obtenir des renseignements confidentiels. Avant de répondre à une interview ou de divulguer des informations sensibles, il est crucial de vérifier l’identité et l’affiliation du journaliste. Les badges officiels et les accréditations sont des indicateurs de fiabilité.

2. Ne Jamais Accepter de Cadeaux Non Sollicités

Les cadeaux, même anodins, peuvent être des outils de manipulation. Par exemple, une clé USB offerte pourrait contenir des logiciels espions permettant de siphonner des données sensibles. Il est recommandé de refuser systématiquement tout objet électronique non sécurisé.

3. Être Vigilant dans les Transports

Le métro, les bus et autres lieux publics sont propices aux vols et à l’espionnage discrèt. Il est préférable d’éviter les conversations professionnelles dans ces espaces et de garder un œil sur ses affaires pour éviter tout vol ou interception d’informations.

4. Ne Jamais Se Séparer de Ses Affaires

Un ordinateur portable, un téléphone ou un dossier confidentiel laissé sans surveillance est une cible idéale pour les voleurs et les espions industriels. Il est essentiel de garder ses affaires sur soi en permanence et de chiffrer les données sensibles en cas de perte ou de vol.

Une Vigilance Permanente

Le Salon du Bourget est une vitrine technologique exceptionnelle, mais aussi un lieu où la prudence est primordiale. Adopter une posture sécurisée et rester attentif aux comportements suspects permet de limiter les risques d’espionnage et de vol d’informations sensibles.

Préparez-vous efficacement, restez vigilant et protégez vos données pour faire de votre expérience au Bourget un succès professionnel sans mauvaises surprises !

En cas de doute, contactez International ICS...

Top 5 : Les pays les plus sûrs de l’UE pour la confidentialité des données

À une époque où la confidentialité numérique est d’une importance capitale, l’Union européenne (UE) se distingue par son engagement fort à protéger les données des citoyens. Cependant, tous les pays de l’UE ne sont pas égaux en termes de lois sur la vie privée et de leur application. La question de savoir quel pays offre l’environnement le plus sûr pour la vie privée dans l’UE est complexe, influencée par divers facteurs tels que les lois sur la divulgation des clés, les exigences de déchiffrement obligatoire et les attitudes générales envers la protection des données personnelles.

Les lois sur la divulgation des clés, également connues sous le nom de divulgation obligatoire des clés, obligent les individus à remettre les clés cryptographiques aux forces de l’ordre sur demande. Ces lois sont conçues pour permettre aux autorités d’accéder aux données chiffrées à des fins de criminalistique numérique et de les utiliser comme preuves dans les procédures judiciaires. Les lois sur le déchiffrement obligatoire, quant à elles, obligent les individus à fournir des données déchiffrées sans nécessairement révéler les clés de chiffrement.

La société International ICS, experte en protection de l’information et en opérations TSCM, aide les équipes dirigeantes à sélectionner les meilleures solutions pour leurs conversations privées.

L’Union européenne est réputée pour ses réglementations rigoureuses en matière de protection des données, notamment le Règlement général sur la protection des données (RGPD). Cependant, en ce qui concerne la divulgation des clés et le déchiffrement obligatoire, la situation varie d’un pays à l’autre. Examinons quelques pays clés de l’UE pour comprendre comment ils gèrent ces questions.

- Allemagne : Un Défenseur Ferme de la Vie Privée L’Allemagne est souvent citée comme l’un des meilleurs pays de l’UE en matière de vie privée. La Constitution allemande offre de solides protections contre l’auto-incrimination, et le pays a été réticent à adopter des lois obligeant les individus à divulguer leurs clés de chiffrement. Selon la loi allemande, les suspects ne peuvent pas être contraints de fournir des preuves pouvant les incriminer, un principe connu sous le nom de “nemo tenetur”. Cela signifie qu’en usage privé, il n’existe aucune base légale obligeant un suspect à remettre ses clés cryptographiques, faisant de l’Allemagne un refuge sûr pour ceux qui se préoccupent de leur vie privée numérique.

De plus, l’Allemagne a été un critique vocal de la surveillance de masse et a mis en place des réglementations strictes pour protéger les données personnelles. La loi fédérale sur la protection des données (Bundesdatenschutzgesetz) complète le RGPD en offrant des couches supplémentaires de protection de la vie privée.

- Belgique : Vie Privée avec Certaines Réserves La Belgique adopte une approche équilibrée de la vie privée, avec certaines dispositions protégeant les individus contre le déchiffrement obligatoire tout en permettant aux forces de l’ordre de demander l’assistance de non-suspects. La loi belge sur la criminalité informatique, adoptée en 2000, permet aux juges d’ordonner aux autorités de fouiller les systèmes informatiques et de contraindre les fournisseurs de télécommunications à aider au déchiffrement. Cependant, cette loi ne s’applique pas aux suspects ou à leurs familles, offrant ainsi une certaine protection contre l’auto-incrimination.

L’approche de la Belgique reflète une préoccupation pour la vie privée tout en permettant aux forces de l’ordre de mener des enquêtes numériques nécessaires. Cela fait de la Belgique un pays relativement sûr pour la vie privée, bien que moins robuste que l’Allemagne en matière de protection contre la divulgation obligatoire des clés.

- Finlande : Complète mais Équilibrée Les lois finlandaises sur la vie privée sont complètes, exigeant que les propriétaires et administrateurs de systèmes fournissent les mots de passe et informations nécessaires aux forces de l’ordre. Cependant, les suspects eux-mêmes sont exemptés de cette exigence en vertu de la loi sur les mesures coercitives. Cette exemption s’aligne sur le principe de protection contre l’auto-incrimination, similaire aux protections juridiques trouvées en Allemagne.

La Finlande est également connue pour ses pratiques gouvernementales transparentes et un cadre juridique solide qui privilégie la vie privée de ses citoyens. Bien qu’il existe des dispositions pour le déchiffrement obligatoire, les protections offertes aux suspects aident à maintenir un équilibre entre les besoins des forces de l’ordre et les droits à la vie privée des individus.

- France : Une Approche Plus Stricte La France, bien qu’étant un fervent défenseur des lois de protection des données comme le RGPD, a mis en place des mesures plus strictes en matière de déchiffrement obligatoire. La loi française permet aux juges ou aux procureurs de contraindre les individus à remettre leurs clés de chiffrement ou les données déchiffrées lors des enquêtes. Le non-respect de cette obligation peut entraîner des sanctions sévères, y compris l’emprisonnement.

Cette approche stricte est conçue pour aider à lutter contre le terrorisme et le crime organisé, mais elle a suscité des inquiétudes parmi les défenseurs de la vie privée. Les pouvoirs étendus accordés aux forces de l’ordre en France pourraient être perçus comme une menace pour la vie privée personnelle, rendant le pays moins favorable pour ceux qui recherchent les niveaux les plus élevés de protection de la vie privée.

- Pays-Bas : Équilibré mais avec des Exceptions Les Pays-Bas offrent une approche quelque peu équilibrée de la vie privée, avec des lois permettant aux enquêteurs d’accéder aux données chiffrées sous certaines conditions. La loi néerlandaise permet aux enquêteurs munis d’un mandat d’accéder aux supports d’information et aux systèmes en réseau et de contraindre des tiers (mais pas les suspects) à aider au déchiffrement.

Bien que cela offre une certaine protection aux individus, les pouvoirs étendus accordés aux forces de l’ordre et l’obligation d’assistance des tiers peuvent susciter des inquiétudes pour ceux qui privilégient une vie privée absolue. Cependant, l’exclusion des suspects des ordres de déchiffrement obligatoire offre une couche de protection contre l’auto-incrimination.

Quel Pays de l’UE est le Plus Sûr pour la Vie Privée ? Sur la base de l’analyse des lois sur la divulgation des clés et le déchiffrement obligatoire dans ces pays de l’UE, l’Allemagne se distingue comme le pays le plus sûr de l’UE pour la vie privée. Les fortes protections juridiques contre l’auto-incrimination, associées à l’engagement du pays en faveur de la protection des données et des droits à la vie privée, en font un choix idéal pour les individus qui privilégient leur vie privée numérique.

Bien que d’autres pays comme la Belgique et la Finlande offrent également des protections significatives, l’engagement constant de l’Allemagne en faveur de la vie privée, ainsi que son cadre juridique qui protège fortement les individus contre la divulgation obligatoire des clés, la distingue. La France et les Pays-Bas, bien qu’adhérant toujours aux réglementations de protection des données à l’échelle de l’UE, adoptent une approche plus stricte qui pourrait compromettre la vie privée dans certaines situations.

Publicités ciblées : Comment savent-elles tout de vous ?

Avez-vous déjà remarqué qu’après avoir mentionné à un ami que vous cherchiez une nouvelle paire de chaussures de course, vous êtes soudainement inondé de publicités pour toutes sortes de marques ? Ce phénomène n’a rien de magique (même si cela peut en donner l’impression). Il s’agit en réalité du monde sophistiqué de la publicité ciblée, qui repose sur un élément clé : vos données. Les annonceurs suivent vos activités de diverses manières pour établir un profil de vos intérêts et habitudes, parfois de manière intrusivement inconfortable.

La société spécialiste de la protection de l'information et des opérations TSCM, International ICS met en garde contre les pratiques d’espionnage cyber marketing visant à cibler les consommateurs de manière massive. Ces techniques permettent aux annonceurs de suivre et d’analyser les comportements en ligne des utilisateurs, créant ainsi des profils détaillés de leurs intérêts et habitudes. En utilisant ces données, les entreprises peuvent diffuser des publicités extrêmement ciblées, souvent de manière intrusive et sans le consentement explicite des individus concernés. Cette forme de marketing de masse soulève des préoccupations importantes en matière de vie privée et de protection des données personnelles, incitant les régulateurs et les organisations de défense des droits numériques à appeler à une réglementation plus stricte et à une transparence accrue dans l’utilisation des informations collectées.

Chaque Transaction Laisse des Traces

Pensez-vous que vos achats en magasin échappent à l’œil des annonceurs ? Détrompez-vous. Chaque fois que vous utilisez votre carte au supermarché, à la librairie ou chez un détaillant de vêtements, une empreinte numérique est créée. Les magasins collectent votre historique d’achats pour dresser un portrait détaillé de vos préférences. Ces données sont ensuite agrégées et vendues à des entreprises de publicité, qui les utilisent pour vous cibler avec des annonces de produits similaires ou vous séduire avec des promotions personnalisées. Alors, ce nouveau grille-pain que vous avez acheté pour faire des tartines ? Attendez-vous à une avalanche de publicités pour des confitures...

Votre Activité en Ligne est un Livre Ouvert

Le web que vous parcourez crée une image vivante de qui vous êtes. À moins que vous n’utilisiez des navigateurs axés sur la confidentialité ou le mode incognito (et même cela a ses limites), vos recherches, les sites visités et même le temps passé sur certaines pages sont tous méticuleusement suivis. Imaginez que vous recherchiez un voyage à Paris. Soudainement, vos flux de médias sociaux sont inondés d’offres d’hôtels, de comparaisons de billets d’avion et de recommandations pour les cafés les plus charmants du quartier de la Tour Eiffel. Ce n’est pas une coïncidence les annonceurs ont pris note de vos habitudes de navigation et se disputent vos euros de touriste.

Le Piège des Newsletters

S’inscrire à des newsletters apparemment anodines peut être une porte ouverte à une publicité ciblée à outrance. Bien que vous puissiez être simplement intéressé par un code de réduction d’un magasin de vêtements, vous leur avez inconsciemment donné la permission de vous envoyer des messages marketing basés sur vos intérêts. Cela peut aller au-delà de ce seul magasin. De nombreuses entreprises partagent ou vendent des données clients, ce qui signifie que vos informations peuvent se retrouver entre les mains d’annonceurs avec lesquels vous n’avez jamais interagi directement.

Localisation

Il n’est pas surprenant que dans notre monde de plus en plus mobile, les données de localisation soient une mine d’or pour les annonceurs. De nombreuses applications et sites web suivent votre localisation avec votre permission (ou sans votre compréhension complète). Cela peut être utilisé pour vous envoyer des annonces hyper-ciblées, comme des offres de restaurants tentantes près de votre lieu de travail à l’heure du déjeuner, ou des annonces pop-up pour le magasin de vêtements que vous venez de passer.

L’Assistant Vocal Amical

Ne sous-estimez pas le pouvoir de votre assistant vocal amical. Bien qu’il puisse sembler utile de discuter avec Alexa de votre liste de courses ou de demander à Siri des recommandations de recettes, ces conversations peuvent alimenter la bête publicitaire. Les assistants vocaux enregistrent constamment (avec votre permission, bien sûr) et analysent vos demandes. Imaginez que vous mentionniez que vous n’avez plus de pommes et que vous prévoyez de faire une tarte fine. La prochaine fois que vous ouvrez une application de recettes, vous pourriez voir une suggestion sponsorisée pour un distributeur spécifique de la grande distribution, ou entendre un rappel amical de l’assistant vocal pour réapprovisionner votre garde-manger. Les assistants vocaux peuvent également capter des indices subtils dans vos conversations, comme mentionner un objectif de remise en forme ou un projet de rénovation domiciliaire. Ces données sont ensuite utilisées pour vous cibler avec des annonces pertinentes, brouillant les lignes entre commodité et une influence publicitaire constante.

Le Cadre Juridique du Suivi : États-Unis et Europe

Les lois sur la collecte et le suivi des données varient considérablement à travers le monde. Aux États-Unis, il n’existe pas de loi fédérale unique régissant spécifiquement le suivi en ligne. La Federal Trade Commission (FTC) applique les lois de protection des consommateurs et a publié des directives sur la collecte de données sur les sites web. Cependant, celles-ci ne sont pas juridiquement contraignantes, et les entreprises comptent souvent sur l’autorégulation et le consentement des utilisateurs via les politiques de confidentialité. Cela laisse beaucoup de place à l’interprétation et permet aux entreprises de collecter une large gamme de données tant qu’elles le divulguent dans leurs politiques.

L’Europe, en revanche, adopte une approche beaucoup plus stricte. Le Règlement Général sur la Protection des Données (RGPD) donne aux citoyens européens un contrôle significatif sur leurs données personnelles. En vertu du RGPD, les entreprises doivent obtenir le consentement explicite des utilisateurs avant de collecter leurs données et expliquer clairement comment elles seront utilisées. De plus, les citoyens européens ont le “droit à l’oubli”, leur permettant de demander aux entreprises d’effacer entièrement leurs données personnelles. Cela donne aux Européens plus de pouvoir pour limiter les données que les annonceurs peuvent suivre et utiliser pour la publicité ciblée.

Comment Échapper aux Publicités Ciblées

Bien qu’il soit difficile de les éviter, voici quelques étapes que vous pouvez suivre pour minimiser leur impact et reprendre le contrôle de votre vie privée en ligne :

- Utilisez le Mode Incognito : Bien que ce ne soit pas une solution infaillible, la navigation en mode incognito limite la quantité de données que les sites web peuvent stocker sur votre ordinateur. C’est comme utiliser un achat en espèces au lieu d’une carte de crédit – il n’y a pas de trace permanente de votre activité.

- Effacez Vos Cookies : Les cookies sont de petits paquets de données qui stockent votre historique de navigation. Ils sont pratiques, mais ils suivent également vos mouvements sur le web. Les effacer régulièrement perturbe la piste de suivi et rend plus difficile pour les annonceurs de dresser un profil détaillé.

- Optez pour le Refus de Suivi : De nombreux sites web vous permettent de refuser la collecte de données. Recherchez les options de refus dans les paramètres de confidentialité. Cela peut demander un certain effort, mais cela vaut la peine de limiter la quantité de données que les annonceurs peuvent collecter automatiquement.

- Navigateurs Axés sur la Confidentialité : Envisagez d’utiliser des navigateurs comme DuckDuckGo qui privilégient la confidentialité des utilisateurs et ne suivent pas votre activité par défaut. Cela peut réduire considérablement la quantité de données auxquelles les annonceurs ont accès.

- Soyez Prudent avec Ce à Quoi Vous Vous Inscrivez : Réfléchissez à deux fois avant de donner votre adresse e-mail pour chaque newsletter ou code de réduction. Bien qu’il puisse être tentant d’obtenir des offres exclusives, vous donnez également aux entreprises la permission de vous commercialiser directement.

- Détoxification des Données : La plupart des plateformes en ligne vous permettent de demander vos données et de les faire supprimer. Il est bon de le faire périodiquement pour minimiser les informations auxquelles les annonceurs ont accès. Pensez-y comme un nettoyage de printemps numérique pour votre vie privée.

En suivant ces conseils, vous pouvez réduire l’impact des publicités ciblées et reprendre le contrôle de votre vie privée en ligne.

Définition : la sécurité de l'information

La sécurité de l’information, infosécurité ou infosec est un enjeu majeur pour toute entreprise. En effet, votre entreprise génère et exploite un grand volume de données dans le cadre de son fonctionnement. Ces données peuvent concerner votre comptabilité, vos ressources humaines, vos projets, vos clients, etc. Elles sont essentielles pour votre performance et votre compétitivité. Or, ces données sont aussi exposées à des risques de fuite, de vol, de détournement ou de sabotage. Si une partie de ces données était compromise, cela pourrait avoir des conséquences désastreuses pour votre entreprise. Vous pourriez perdre la confiance de vos clients, subir des pertes financières, être victime d'espionnage industriel, voire faire face à des poursuites judiciaires. C'est pourquoi il est indispensable de protéger vos données avec des mesures adaptées à votre activité et à votre environnement.

International ICS déploie des interventions ciblées et pragmatiques au sein des entreprises clientes. Elle se spécialise depuis 1991 dans la détection de systèmes d’écoute et réalise des audits approfondis dédiés à la sécurité de l’information.

La sécurité de l’information est cruciale pour toute entreprise, car elle englobe les stratégies et les pratiques conçues pour préserver les informations contre toute utilisation, accès, altération, interruption ou destruction non autorisée. Cette protection s’étend à une variété de données, qu’elles soient stockées électroniquement, comme dans le cas des données sur le cloud, ou sous forme physique, telles que des documents imprimés ou des contrats.

Dans le domaine de la sécurité de l’information, bien que les titres de postes puissent différer, on peut mentionner les postes suivants : responsables de la sécurité des systèmes informatiques, directeurs de la sécurité des systèmes d’information (DSSI), ingénieurs en sécurité des systèmes informatiques, analystes en sécurité de l’information, administrateurs de la sécurité des systèmes et consultants en sécurité des systèmes informatiques.

L’intégrité et la confidentialité sont les piliers fondamentaux de la sécurité de l’information. L’intégrité garantit que les données restent fiables et inchangées par des acteurs non autorisés. Par exemple, il serait inacceptable qu’un cybercriminel puisse altérer les ingrédients d’une recette exclusive, transformant potentiellement un produit inoffensif en une substance nocive. De même, il est impératif d’empêcher toute modification non autorisée des contrats qui pourrait affecter les termes financiers ou les obligations des employés.

Il est tout aussi vital de protéger l’intégrité des données contre les menaces internes, comme un employé malveillant qui chercherait à falsifier les enregistrements de temps de travail d’un collègue ou à introduire des annotations disciplinaires fallacieuses dans son dossier personnel. Les mesures de sécurité telles que le chiffrement et les mots de passe ne se contentent pas de préserver la confidentialité ; elles jouent également un rôle déterminant dans la sauvegarde de l’intégrité des données. En cas de violation, des procédures de récupération permettent de restaurer les versions antérieures des données compromises, rétablissant ainsi leur état original.

La confidentialité, quant à elle, se concentre sur la protection des données contre les accès non autorisés. Que ce soit pour gérer des contrats d’employés ou des informations clients, il est essentiel de s’assurer que seules les personnes autorisées puissent consulter les données sensibles. Cela implique l’adoption de politiques strictes et de technologies avancées pour contrôler l’accès et garantir que les informations restent exclusivement entre les mains de ceux qui ont le droit de les voir.

En somme, la sécurité de l’information est une pratique complexe et multidimensionnelle qui nécessite une vigilance constante et l’adoption de technologies de pointe pour protéger les actifs informationnels les plus précieux d’une entreprise. Elle est indispensable pour maintenir la confiance des clients et la réputation de l’entreprise, tout en se conformant aux réglementations en vigueur.

Il est impératif que votre politique de sécurité intègre un plan détaillé pour la gestion adéquate de vos données et opérations, assurant ainsi que les individus autorisés puissent y accéder quand nécessaire, en accord avec leurs besoins spécifiques. Ce plan doit clairement articuler les méthodes de transfert des données, les mécanismes de protection mis en œuvre pour leur sécurisation (comme le cryptage ou chiffrement de fichiers), ainsi que les procédures établies pour la sauvegarde et la restauration des données en cas d’incident.

Dans le cadre de votre activité, vous manipulez divers types de contenus, allant de documents publics disponibles sur votre site internet à des informations hautement confidentielles telles que des politiques internes et des procédures qui ne doivent en aucun cas être divulguées à des parties non autorisées. Pour cela, un système de classification des données performant est essentiel au sein de votre politique de sécurité de l’information, permettant de catégoriser vos données et de définir précisément les modalités d’accès pour chaque catégorie.

Votre politique de sécurité doit définir explicitement les rôles et responsabilités de chaque membre du personnel en ce qui concerne la gestion de votre contenu. Il est crucial d’identifier les employés chargés de gérer les réponses aux incidents de sécurité et ceux responsables de l’assurance de la protection et de la confidentialité des données. Cette répartition claire des responsabilités est fondamentale pour maintenir l’intégrité et la confidentialité de vos informations d’entreprise.

Dans le domaine de la sécurité de l’information, il est primordial de mettre en œuvre une série de mesures et de processus conçus pour protéger et sécuriser les données contre les accès non autorisés, les utilisations abusives ou les fuites d’informations. Ces mesures sont essentielles pour préserver l’intégrité, la confidentialité et la disponibilité des données, qu’elles soient stockées physiquement ou dans le cloud.

Mesures d’accès : Ces mesures sont fondamentales pour contrôler qui peut accéder physiquement à vos données. Elles incluent des dispositifs de sécurité tels que des systèmes de verrouillage avancés, des cartes d’accès, des lecteurs biométriques et des caméras de surveillance, qui sont installés pour restreindre l’entrée à des zones spécifiques de votre infrastructure. De même, des protocoles d’authentification et des permissions d’accès sont établis pour réguler qui peut accéder à vos données numériques, notamment celles hébergées sur des plateformes cloud.

Mesures procédurales : Ces mesures définissent les politiques et les procédures que vos employés doivent suivre pour assurer la sécurité des informations. Elles comprennent des programmes de formation et de sensibilisation qui enseignent aux employés comment identifier et éviter les menaces potentielles, ainsi que les meilleures pratiques pour maintenir la sécurité des données. Par exemple, les employés apprennent à créer des mots de passe complexes, à reconnaître les tentatives de phishing et à signaler les incidents de sécurité.

Mesures techniques : Elles englobent l’ensemble des outils et des technologies utilisés pour protéger vos données. Cela peut inclure l’installation de logiciels antivirus, l’utilisation de pare-feu pour filtrer le trafic réseau, la mise en place de systèmes de détection d’intrusion, ainsi que le chiffrement des données pour empêcher leur lecture par des tiers non autorisés. La politique de mots de passe est également un aspect crucial, exigeant des utilisateurs la création de mots de passe forts et leur renouvellement régulier.

Mesures de conformité : Ces mesures sont souvent dictées par des normes et des réglementations externes, telles que le Règlement Général sur la Protection des Données (RGPD) ou la norme ISO 27001. Elles visent à s’assurer que votre entreprise respecte les exigences légales et les meilleures pratiques du secteur en matière de sécurité de l’information. Le respect de ces normes est souvent vérifié par des audits réguliers et peut nécessiter la mise en place de politiques et de procédures spécifiques.

Les mesures de sécurité de l’information se classent en trois catégories principales :

- Mesures préventives : Elles sont conçues pour empêcher les incidents de sécurité avant qu’ils ne se produisent. Cela inclut des stratégies telles que la mise en place de mots de passe robustes, le chiffrement des données et l’installation de barrières physiques pour protéger les documents imprimés et les dispositifs de stockage.

- Mesures de détection : Elles permettent d’identifier rapidement une violation de données ou une tentative de piratage. Des systèmes de surveillance et d’alerte précoce, tels que les logiciels de détection d’intrusion et les systèmes de gestion des événements de sécurité, jouent un rôle clé dans la détection des anomalies et des activités suspectes.

- Mesures correctives : Après qu’une violation de données s’est produite, ces mesures sont mises en place pour atténuer les dommages et prévenir de futures occurrences. Cela peut inclure la réalisation d’analyses post-incident, la révision des politiques de sécurité et la mise en œuvre de changements basés sur les leçons apprises.

En somme, la mise en œuvre de ces mesures de la sécurité de l’information, infosécurité ou infosec est essentielle pour protéger vos données contre les menaces internes et externes, garantissant ainsi la pérennité et la confiance dans vos opérations commerciales. La sécurité de l’information représente un pilier central de la stratégie globale de toute entreprise moderne. Elle ne se limite pas à la mise en place de barrières techniques, mais englobe une culture de la sécurité qui doit imprégner toutes les strates de l’organisation. La sensibilisation et la formation continue des employés, la mise à jour régulière des systèmes de sécurité et la réactivité face aux nouvelles menaces sont autant de composantes essentielles pour garantir l’intégrité, la confidentialité et la disponibilité des données. En investissant dans une politique de sécurité robuste et évolutive, les entreprises peuvent non seulement prévenir les risques potentiels, mais aussi renforcer leur position sur le marché, inspirer confiance à leurs clients et partenaires, et assurer une croissance durable et sécurisée.

C’est une démarche proactive qui requiert engagement, vigilance et innovation pour protéger ce qui constitue le cœur même de l’activité économique : l’information.

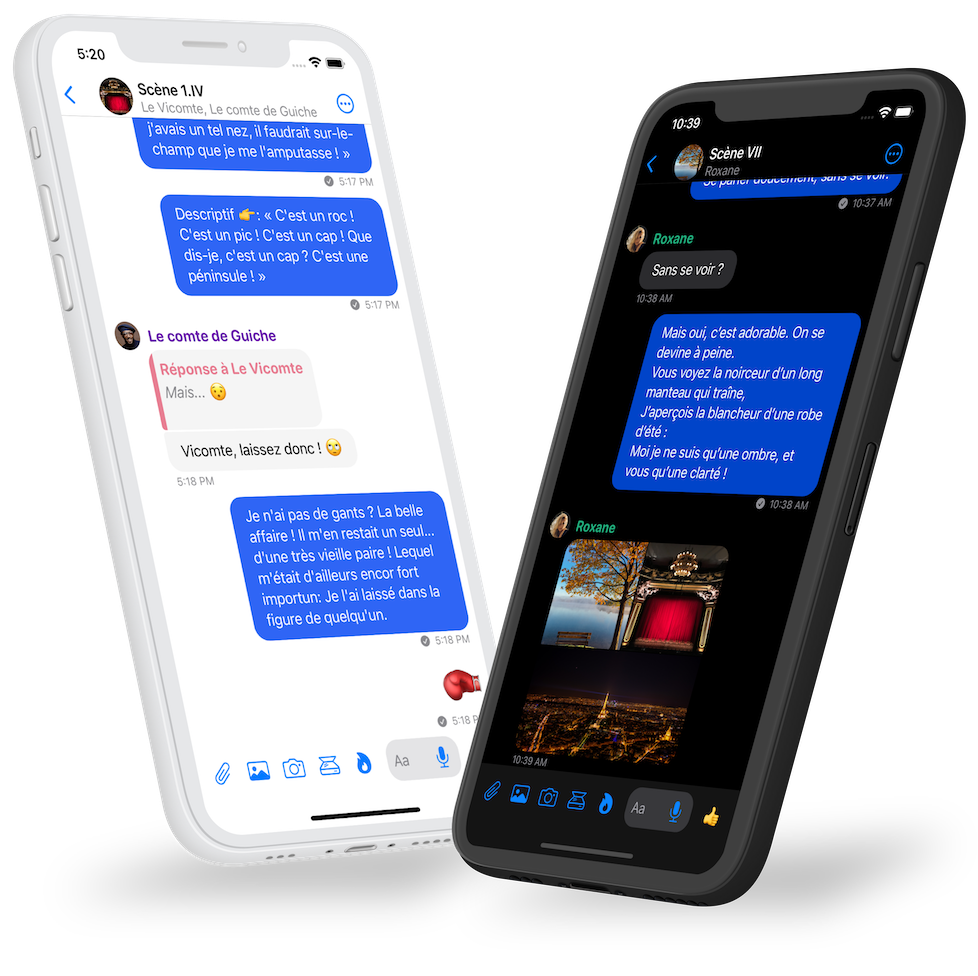

Olvid : une messagerie sécurisée

Olvid, une messagerie instantanée innovante, qui a été développée par des cryptologues et validée par des experts. Elle a reçu deux certifications, une première dans le domaine. Adoptée par le gouvernement français, Olvid offre une sécurité des conversations, indépendante des serveurs, et un chiffrement unique. Ces innovations font d’Olvid un leader en matière de sécurité des communications numériques français.

La messagerie instantanée Olvid a été conçue par une équipe de cryptologues qui ont développé des protocoles sur mesure, adaptant des protocoles théoriques aux contraintes du monde réel. Leur travail a été validé par Michel Abdalla, professeur à l’ENS, Directeur de Recherche au CNRS et Président du conseil d’administration de l’IACR (International Association for Cryptologic Research). Les résultats de cette validation ont été formalisés dans un article publié dans un ePrint de l’IACR.

En outre, Olvid a reçu non pas une, mais deux certifications de sécurité de premier niveau (CSPN) de l’ANSSI, faisant d’elle la première messagerie instantanée à obtenir cette distinction. Les cibles de sécurité, les rapports de certifications et les certificats ANSSI sont disponibles pour iOS et Android sur le site officiel. Dans un souci de transparence, Olvid a publié les deux Rapports Techniques d’Évaluation produits par l’équipe de Synacktiv. Cette démarche est rare dans le secteur, soulignant l’engagement d’Olvid envers la transparence et la sécurité.

Application utilisée par le gouvernement français.

Depuis décembre 2023, dans une démarche sans précédent, la Première ministre Élisabeth Borne a ordonné l’installation de l’application de messagerie française Olvid sur les appareils électroniques de tous les membres du Gouvernement et des cabinets ministériels, selon une circulaire datée du 22 novembre.

Cette décision marque une étape importante pour le Gouvernement français, qui adopte ainsi la première solution de messagerie entièrement privée.

En choisissant Olvid, le Gouvernement réaffirme son soutien indéfectible à la « French Tech » et souligne l’importance qu’il accorde aux enjeux stratégiques de cybersécurité, d’innovation et de souveraineté technologique de la France (hors serveurs). Cette initiative pourrait bien marquer un tournant dans la manière dont les gouvernements abordent la question de la sécurité des communications à l’ère numérique.

Les serveurs ?

Dans une avancée technologique sans précédent, Olvid révolutionne le modèle de sécurité des communications. Contrairement aux autres plateformes, Olvid ne dépend pas de serveurs pour sécuriser les échanges. Même en cas de piratage des serveurs, les contenus échangés restent inaccessibles et les identités des utilisateurs demeurent anonymes.

Olvid se distingue également par son approche unique du chiffrement. Non seulement les messages sont chiffrés, mais aussi les métadonnées, garantissant ainsi un anonymat total aux utilisateurs. De plus, Olvid assure l’authentification des utilisateurs, une fonctionnalité absente dans la plupart des messageries qui dépendent de tiers de confiance.

Les données sont stockées en utilisant les serveurs d’Amazon Web Services (AWS). Cette décision a été prise en dépit de l’existence d’options françaises, telles que OVH ou d'autres... D’après les développeurs d’Olvid, la principale motivation de leur décision était les performances supérieures offertes par AWS. Avec ces innovations, Olvid redéfinit les normes de sécurité dans le domaine des communications numériques.

Le chiffrement ?

Le processus de chiffrement des sauvegardes repose sur l’utilisation d’une « clé de sauvegarde » spécifique. Cette clé est composée de 32 caractères, qui sont une combinaison de lettres majuscules et de chiffres. Cependant, il est important de noter que les lettres O, I, S et Z sont exclues de cette combinaison. En termes d’entropie, qui est une mesure de l’incertitude ou de la complexité d’un ensemble de données, cette clé a une entropie de 160 bits.

Cette clé de sauvegarde n’est pas utilisée telle quelle. Au lieu de cela, elle sert de graine pour initialiser un générateur de nombres pseudo-aléatoires (PRNG). Une fois initialisé, le PRNG génère plusieurs éléments clés. Il s’agit notamment d’un identifiant unique de 32 bytes, d’une paire de clés de chiffrement (basée sur le système ECIES sur la courbe 25519) et d’une clé de MAC (basée sur le système HMAC SHA256).

Tous ces éléments, à l’exception de la clé privée de déchiffrement ECIES, sont conservés sur le smartphone de l’utilisateur. Ils sont utilisés pour effectuer les sauvegardes. La clé privée, quant à elle, ne peut être reconstruite qu’en connaissant la graine originale.

Une sauvegarde est un export au format JSON des éléments pertinents des bases de données d’identité. À cet export, on ajoute une horodatation et un numéro de version du format JSON utilisé. Ce JSON est ensuite compressé et chiffré à l’aide de la clé publique ECIES. Un MAC du chiffré est ajouté à la suite de ce dernier.

Après la création de la sauvegarde chiffrée, il est recommandé à l’utilisateur de sauvegarder le fichier sur son appareil. L’idée est que l’utilisateur stocke ce fichier dans un espace de stockage qui assure une bonne disponibilité des données.

Il est crucial de noter que seuls les éléments ayant une « durée de vie longue » sont sauvegardés. En particulier, aucune clé de canal sécurisé n’est sauvegardée. De nouveaux canaux doivent être créés après une restauration.

Le rapport ?

Selon le rapport technique d'évaluation (version 1.2), l’application a fait l’objet d’une évaluation rigoureuse de sa sécurité. Cette application, qui repose sur l’échange de messages courts (SAS) et ne fait pas confiance au serveur, a démontré un niveau de sécurité élevé.

L’évaluation a révélé que l’éditeur de l’application possède une compétence solide en matière de concepts cryptographiques. Aucune vulnérabilité critique n’a été découverte dans le périmètre défini. L’éditeur a fait le choix d’implémenter lui-même des protocoles dédiés ainsi que certaines primitives cryptographiques, notamment EdwardCurve, HMAC_DBRG et ECIES. Ce développement de qualité a été facilité par l’utilisation du langage Swift, dont le système de typage rend les problèmes potentiels moins probables. Bien que quelques faiblesses aient été identifiées, elles ne diminuent pas sensiblement la sécurité de l’application et ne remettent pas en cause les garanties annoncées par le constructeur. Ces faiblesses mériteraient d’être corrigées ou, à tout le moins, connues.

https://youtu.be/tAgzGsL3mik?feature=shared

En conclusion, Olvid se positionne comme une force dans le domaine de la messagerie instantanée. Grâce à son approche unique de la cryptographie et de la sécurité des communications, elle a non seulement gagné la confiance des experts du domaine, mais aussi celle du gouvernement français. En choisissant d’utiliser Olvid pour toutes les communications gouvernementales, la France souligne l’importance de la cybersécurité et de la souveraineté technologique.

Avec ses innovations en matière de chiffrement et de stockage des données, Olvid redéfinit les normes de sécurité et d’anonymat dans le domaine des communications numériques. Son choix d’utiliser AWS pour le stockage des données, malgré l’existence d’options françaises, témoigne du choix certainement économique et de la "performance". Olvid est un exemple de la manière dont la technologie peut être utilisée pour renforcer la sécurité et la confidentialité dans notre monde de plus en plus numérique.

Espionnage industriel : les réponses juridiques

Quels sont les moyens de défense à la disposition des entreprises qui sont la cible d’espionnage industriel ? Voici un aperçu des différents outils préventifs et défensifs qu’elles peuvent utiliser.

Il est essentiel de comprendre qu’en France, l’espionnage industriel en tant que tel n’est pas sanctionné : ce sont les méthodes illégales employées par les entreprises pour obtenir les secrets de leurs concurrents qui sont punies. Par exemple, une personne qui dérobe ou détourne des documents confidentiels peut être sanctionnée pour vol, un délit réprimé par la loi.

La recherche des secrets des concurrents n’est donc pas en soi répréhensible : elle le devient seulement lorsque des méthodes déloyales sont utilisées. Parmi ces méthodes, l’une des plus courantes est l’embauche d’un employé ayant quitté une entreprise concurrente dans le but de recueillir des secrets de fabrication ou des dossiers commerciaux de cette société.

Plusieurs affaires internationales ont révélé l’existence d’espionnage industriel, bien que les tribunaux judiciaires ne retiennent pas toujours cette notion. La protection européenne du secret des affaires offre une solution nouvelle. Cependant, la plupart des cas de captation malveillante sont liés à des faiblesses humaines ou organisationnelles. Peu importe la méthode employée, c’est l’information stratégique de l’entreprise qui est ciblée.

Il convient de noter qu’une directive européenne 2016/943 du 8 juin 2016 sur la protection des secrets d’affaires établit des règles communes pour protéger les entreprises de l’Union européenne contre l’obtention, l’utilisation et la divulgation illicites de leurs informations sensibles. Cette directive a été transposée en droit national par la loi n° 2018-670 du 30 juillet 2018 relative à la protection du secret des affaires et le décret n° 2018-1126 du 11 décembre 2018. Ces deux textes confèrent aux juges des pouvoirs étendus pour prévenir ou mettre fin à une atteinte au secret des affaires.

Selon les articles 411-1 et suivants du code pénal, l’espionnage est sévèrement puni. Il s’agit de la remise de documents, de matériel, d’équipements, etc., à une puissance étrangère, à une organisation étrangère ou sous contrôle étranger.

International ICS accompagne ses clients lors de ses opérations de TSCM (contre-mesures de surveillance technique) afin de mettre en evidence toute vulnérabilité structurelle et organisationnelle.

Le secret des affaires.

L’article L. 151-1 du code de commerce introduit la définition du secret des affaires. L’information protégée doit répondre aux critères suivants :

- Elle n’est pas généralement connue ou facilement accessible pour les personnes familières de ce type d’informations en raison de leur secteur d’activité, que ce soit en elle-même ou dans la configuration et l’assemblage précis de ses éléments.

- Elle a une valeur commerciale, réelle ou potentielle, en raison de son caractère secret.

- Son détenteur légitime a pris des mesures de protection raisonnables, compte tenu des circonstances, pour préserver son caractère secret.

Ainsi, l’information qui peut être protégée en tant que secret des affaires est une information connue par un nombre limité de personnes, qui a une valeur commerciale, réelle ou potentielle, en raison de son caractère secret, et qui est raisonnablement protégée pour préserver ce caractère secret.

Prévenir les risques.

Un contrat de travail ou un accord avec un prestataire externe peut légitimement inclure une clause de confidentialité, dont les effets perdurent après la fin du contrat de travail, ainsi qu’une clause de non-concurrence (voir plus loin). Un employé qui viole ces clauses en commettant de l’espionnage peut être sanctionné et licencié. Cependant, il faut faire attention car la validité de cette clause dépend du respect de plusieurs critères légaux (notamment une compensation financière pour la clause de non-concurrence).

Des politiques distinctes peuvent être mises en place concernant la création et la propriété des actifs de propriété intellectuelle d’une part, et la confidentialité d’autre part. Il est donc dans l’intérêt d’une entreprise de promouvoir une politique générale de sensibilisation des employés à la confidentialité. Cependant, même en l’absence de clause de confidentialité, un employé est de toute façon soumis à une obligation générale de loyauté envers son employeur. Une clause de confidentialité peut également être insérée dans les contrats conclus avec des partenaires externes. Cette clause, assortie d’une sanction financière en cas de non-respect, dissuadera la divulgation d’informations à des tiers.

Les moyens de défense.

La législation pénale ne punit pas directement l’espionnage industriel, mais elle réprime diverses méthodes illégales employées par les entreprises pour accéder aux secrets de leurs rivaux. Par exemple :

- Le vol ou la détournement de documents confidentiels sont punis en tant que délits de vol (C. pén., art. 311-1) ou d’abus de confiance (C. pén., art. 314-1 et s. et 314-12).

- La corruption d’employés est également sanctionnée (C. pén., art. 445-2).

Il est important de noter que la recherche des secrets des concurrents n’est pas en soi répréhensible ; elle devient fautive uniquement lorsqu’elle est effectuée par des moyens déloyaux. L’un des moyens les plus courants est l’embauche d’anciens employés de l’entreprise concurrente dans le but de découvrir les secrets de fabrication ou d’accéder aux dossiers commerciaux de cette entreprise. Cette pratique est considérée comme de la concurrence déloyale.

L’acquisition, par des moyens déloyaux, d’informations confidentielles concernant l’activité d’un concurrent, par l’intermédiaire d’un ancien employé, est un acte de concurrence déloyale (Cass. com., 8 févr. 2017, n° 15-14.846, n° 203 F-D).

En cas de tels agissements, une action en responsabilité civile est envisageable, ainsi qu’une action en responsabilité délictuelle.

La confidentialité de certaines professions.

Certaines professions sont soumises à une obligation de confidentialité plus stricte que d’autres. Par exemple, les employés de banque qui, en révélant des informations biaisées sur une entreprise, peuvent porter atteinte à sa réputation et provoquer sa déconsidération.

C’est également le cas pour :

- les fonctionnaires de l’administration fiscale ;

- les experts-comptables et les commissaires aux comptes ;

- les notaires et les clercs de notaires ;

- les professions médicales et paramédicales ;

- les magistrats et les avocats, etc.

Pour toutes ces professions, la divulgation d’un secret est strictement interdite. La sanction prévue est sévère, avec une peine d’un an de prison et une amende de 15 000 euros (C. pénal, art. 226-13).

Thomas d. C.

La rédaction International ICS.