Bluetooth

Câbles USB malveillants : détectez-les avant qu'il ne soit trop tard

Depuis l'apparition des câbles USB piégés, de nombreux risques pour la protection des informations ont été mis en lumière.

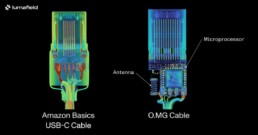

Par exemple, la société LUMAFIELD a illustré la différence entre un câble légitime (Amazon Basics) et un câble malveillant (OMG Cable) à l'aide de l'imagerie à rayons X. En France, lors de ses opérations de contre-mesures de surveillance technique, la société INTERNATIONAL ICS utilise également cette technologie pour inspecter l'ensemble des périphériques non démontables.

Comment fonctionnent ces câbles malveillants?

Comme indiqué dans notre précédent article "Pièges : Les câbles USB peuvent cacher une menace de charge utile", certains câbles USB peuvent être contrôlés à distance via des technologies sans fil comme le Bluetooth, permettant l'injection de charges utiles sous forme de commandes ou de frappes sur un ordinateur. L'ordinateur cible peut alors être manipulé à distance pour accéder aux réseaux, fichiers, paramètres, autorisations, ou même à des informations critiques. Ces câbles pourraient aussi servir à l'injection de virus.

Le fonctionnement du piège USB

Lorsqu'ils sont inactifs, ces câbles semblent être des câbles USB ordinaires, capables de transférer des données et de charger des appareils. De l'extérieur, rien ne laisse supposer qu'il s'agit d'autre chose qu'un câble USB standard. Cependant, un PCB Bluetooth est habilement dissimulé à l'intérieur du boîtier.

Lorsqu'ils reçoivent une commande via une application sur smartphone ou une télécommande Bluetooth dédiée, ces câbles passent d'un mode passif à un mode actif, simulant une souris et/ou un clavier USB pour exécuter la charge utile sur l'hôte. Grâce à la norme de programmation open source Arduino IDE, il est possible de développer des charges utiles entièrement personnalisées. Le piège USB fournit des exemples de charges utiles qui simulent des frappes de clavier et des mouvements de souris.

La programmation et le déploiement des câbles USB piégés

La programmation peut se faire via une interface web ou une application pour smartphone. L'appareil est "déployé" lorsqu'il est connecté à la machine cible et fonctionne comme un câble USB standard, permettant le transfert de données et de charge. Il peut rester dans cet état indéfiniment jusqu'à ce qu'il soit activé sans fil via Wi-Fi, soit par smartphone, soit par une télécommande dédiée.

La détection des dispositifs malveillants

Nous disposons des moyens nécessaires pour détecter ce type de dispositif malveillant. L'espionnage par câble USB est une réalité. En restant vigilant et en utilisant des outils de détection avancés, nous pouvons prévenir les attaques potentielles et protéger nos informations critiques.

Trackers GPS : risques et législation

Dans notre société où la technologie est omniprésente, les trackers GPS jouent un rôle crucial, tant pour la prévention des vols que pour l’optimisation des trajets. Cependant, il est impératif de distinguer entre les dispositifs légaux et illégaux, et de comprendre la technologie qui les sous-tend.

Dispositifs légaux et leur utilisation

Les trackers GPS légaux sont des outils puissants pour les propriétaires de véhicules. Ils offrent une multitude de fonctionnalités bénéfiques tout en respectant les cadres législatifs en vigueur :

- Prévention des vols : Ces dispositifs, installés à l'intérieur du véhicule, permettent de le localiser en temps réel via une application mobile. Ils rassurent les propriétaires, offrant une couche de sécurité supplémentaire.

- Surveillance des employés : Dans un cadre professionnel, ces trackers sont utilisés pour suivre les déplacements des employés en mission. Ils fournissent des données précieuses pour optimiser les trajets et améliorer l'efficacité opérationnelle.

- Optimisation des trajets : En suivant les trajets des véhicules, ces dispositifs aident à identifier les itinéraires les plus efficaces, réduisant ainsi les coûts de carburant et les primes d'assurance.

Dispositifs illégaux et leurs dangers

L'ère numérique offre des possibilités infinies, mais aussi des défis considérables en matière de respect de la vie privée. En France, l'utilisation d'un tracker GPS sans autorisation est strictement régulée par la loi. Selon l'article 226-1 du Code pénal, porter atteinte à l'intimité de la vie privée d'autrui en utilisant de tels dispositifs est passible d'un an d'emprisonnement et d'une amende de 45 000 euros. Lorsque ces faits concernent un conjoint, l'amende peut grimper jusqu'à 60 000 euros, témoignant de la gravité de l'infraction.

Installer un tracker GPS sur un véhicule sans le consentement du propriétaire n'est pas seulement une question de technologie, c'est une véritable violation des droits individuels. C'est pourquoi la législation est implacable à ce sujet. Respecter ces règles est non seulement une obligation légale, mais aussi un impératif moral pour préserver la confidentialité et la dignité des personnes.

L’utilisation de trackers GPS à des fins non autorisées constitue une violation grave de la vie privée et de la loi :

- Surveillance non autorisée : Installer un tracker GPS sur un véhicule sans le consentement du propriétaire est illégal. Cette pratique, utilisée pour surveiller les déplacements d'une personne, porte atteinte à sa vie privée.

- Activités criminelles : Certains individus malintentionnés utilisent ces dispositifs pour suivre leurs victimes ou préparer des cambriolages, exacerbant les risques de sécurité personnelle.

Détecter ces dispositifs : International ICS se distingue par son expertise inégalée dans la détection des trackers GPS dissimulés sur les véhicules. Lors d'une opération de TSCM. En utilisant des technologies de pointe, cette société se positionne comme un rempart de la vie privée et de la sécurité de ses clients. Tout commence par une inspection visuelle rigoureuse où chaque recoin du véhicule est minutieusement examiné pour repérer toute anomalie ou dispositif suspect. Ensuite, des outils électroniques sophistiqués entrent dans la danse de l'analyse.

La technologie derrière les trackers GPS

Les trackers GPS reposent sur des technologies avancées de géolocalisation et de communication pour fournir des informations précises et en temps réel :

- Géolocalisation par satellite : Les trackers utilisent un réseau de satellites pour déterminer la position exacte du véhicule. Les données collectées sont transmises à une application mobile ou un serveur central pour une consultation instantanée.

- Technologie GSM : Certains trackers envoient des données via les réseaux de téléphonie mobile, assurant une transmission rapide et fiable des informations de localisation.

- Bluetooth et Wi-Fi : D’autres dispositifs se connectent par Bluetooth ou Wi-Fi à des applications mobiles ou à Internet, facilitant la communication sans fil et la transmission des données.

- Technologie IoT (Internet des Objets) : De plus en plus de trackers GPS utilisent la technologie IoT pour améliorer la précision et la gestion des données. Ces dispositifs connectés peuvent communiquer avec d'autres appareils IoT, offrant ainsi une gestion intégrée et en temps réel. Le fonctionnement des trackers IoT repose sur des capteurs embarqués qui collectent des données de localisation, de mouvement et parfois même de condition du véhicule (comme l'état de la batterie, la vitesse, etc.). Ces informations sont ensuite envoyées via des réseaux de communication (comme LTE-M ou NB-IoT) vers des plateformes centralisées pour analyse et surveillance.

Conclusion

Les trackers GPS pour véhicules sont des outils précieux pour la sécurité et l'efficacité des déplacements, à condition de respecter la législation en vigueur. La technologie derrière ces dispositifs, basée sur la géolocalisation par satellite, les communications GSM, Bluetooth, Wi-Fi et IoT, offre une fiabilité sans faille. Cependant, il est crucial d'utiliser ces outils de manière éthique et légale pour protéger la vie privée de chacun et éviter les abus. La vigilance et le respect des règles doivent guider l'utilisation de ces technologies pour le bénéfice de tous.

Les avancées technologiques doivent être utilisées de manière responsable et éthique. Ignorer ces lois expose non seulement à des sanctions pénales sévères, mais compromet aussi le respect fondamental de la vie privée, un droit essentiel dans notre société.