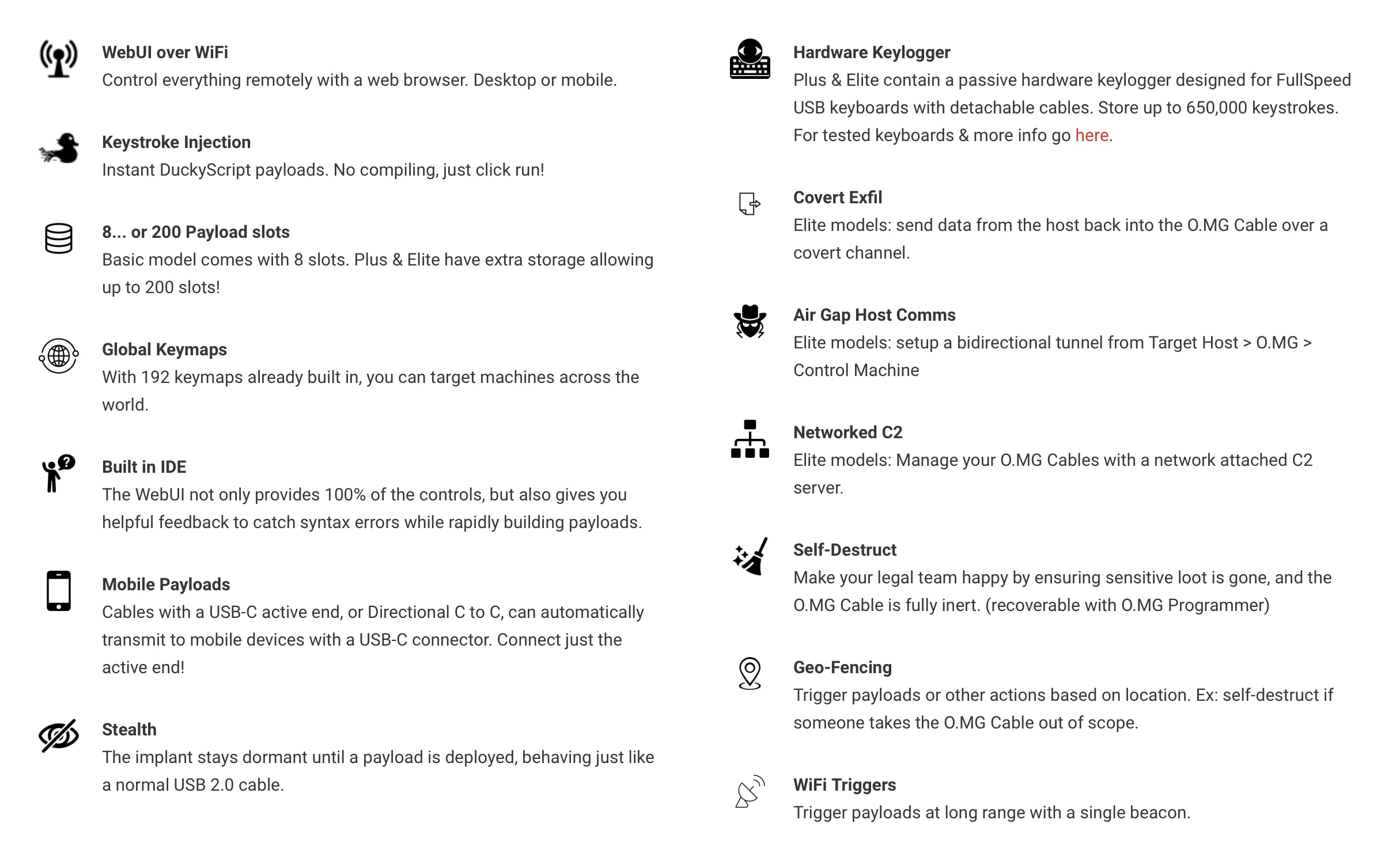

Il existe des câbles USB qui peuvent être contrôlés à distance via sans fil/bluetooth pour injecter une charge utile avec une ligne de commande/des frappes sur un ordinateur. L’ordinateur peut être contrôlé à distance, accéder aux réseaux, aux fichiers, aux paramètres de contrôle, aux autorisations ou à une information critique. Il pourrait également être utilisé pour injecter un virus.

Lorsqu’il est en veille, le piège est un câble USB ordinaire, capable de transférer des données et de charger des appareils. De l’extérieur, il n’y a aucune raison de soupçonner qu’il s’agit d’autre chose qu’un câble USB standard. Mais un PCB Bluetooth est magistralement dissimulé à l’intérieur du boîtier.

Lorsqu’il reçoit une commande d’un smartphone avec l’application du fabricant ou de la télécommande Bluetooth personnalisée, il passe d’un contrôleur passif à un contrôleur actif, émulant une souris et/ou un clavier USB pour fournir la charge utile à l’hôte. La norme de programmation open source, Arduino IDE, offre une capacité de développement de charge utile entièrement personnalisable. LE piège USB fournira des exemples de charge utile qui injectent des frappes au clavier et se déplacent et cliquent sur la souris.

La programmation est possible via une interface Web ou une application pour smartphone. L’appareil est ‘Déployé’ lorsqu’il est connecté à la machine cible. Il fonctionnera comme un câble USB standard, permettant le transfert de données et le transfert d’alimentation. Il est capable de rester dans cet état indéfiniment jusqu’à ce qu’il soit déclenché. L’appareil se déclenche sans fil via Wifi. Il peut être déclenché par smartphone, ou par télécommande dédiée.

Nous pouvons détecter ce genre de dispositif malveillant.