Conseil

Séparez vos usages professionnels et personnels

Avec l’évolution des usages, la frontière entre vie professionnelle et vie personnelle devient de plus en plus poreuse. En effet, il n’est pas rare de consulter ses mails professionnels depuis son domicile ou de faire des achats en ligne depuis son lieu de travail. Ces pratiques peuvent présenter des risques pour la sécurité de vos données personnelles et professionnelles, ainsi que pour celle de vos appareils numériques. Pour sécuriser au mieux vos usages numériques dans ces différents environnements, il est important d’appliquer ces quelques bonnes pratiques.

Voici trois conseils pour séparer vos usages professionnels et personnels :

- Evitez d’utiliser vos moyens personnels (adresse mail, téléphone mobile, clé USB, etc.) à des fins professionnelles et inversement. En effet, cette pratique peut compromettre la confidentialité et la sécurité de vos données, que ce soit celles de votre employeur ou les vôtres. Par exemple, si vous utilisez votre adresse mail personnelle pour envoyer des documents professionnels, vous risquez de les exposer à des personnes non autorisées ou à des cyberattaques. De même, si vous utilisez votre téléphone mobile professionnel pour accéder à des sites personnels, vous risquez de contaminer votre appareil avec des virus ou des logiciels malveillants. Il est donc préférable de séparer vos usages personnels et professionnels, en utilisant des moyens dédiés à chaque environnement. Cela vous permettra de protéger vos informations sensibles et de respecter les règles de votre entreprise.

- Ne connectez pas d’équipements personnels, ou ceux qui ne sont pas fournis par votre service informatique, au réseau de votre entité ou à un équipement professionnel (téléphone mobile personnel, clé USB ou gadget électronique offert, etc.). En effet, cette pratique peut entraîner des failles de sécurité et des fuites de données, qui peuvent avoir des conséquences graves pour votre organisation et pour vous-même. Par exemple, si vous connectez votre téléphone mobile personnel au réseau de votre entité, vous risquez de transmettre des virus ou des logiciels espions, qui peuvent infecter les autres équipements ou accéder à des informations confidentielles. De même, si vous connectez une clé USB ou un gadget électronique offert à un équipement professionnel, vous risquez de compromettre l’intégrité de vos données ou de vos systèmes, qui peuvent être altérés ou effacés. Il est donc recommandé de ne pas connecter d’équipements personnels, ou non fournis par votre service informatique, au réseau de votre entité ou à un équipement professionnel, afin de préserver la sécurité de votre environnement numérique.

- N’utilisez pas votre adresse mail professionnelle pour des comptes personnels. En effet, cette pratique peut nuire à votre image et à celle de votre entreprise, ainsi qu’à la protection de vos données. Par exemple, si vous utilisez votre adresse mail professionnelle pour vous inscrire sur des sites Internet à titre personnel, vous risquez de recevoir des spams, des publicités ou des sollicitations indésirables, qui peuvent encombrer votre boîte mail et perturber votre activité. Il est donc conseillé de ne pas utiliser votre adresse mail professionnelle pour vous inscrire sur des sites Internet à titre personnel et réciproquement, afin de préserver votre identité numérique et votre confidentialité.

Par exemple, vous pouvez utiliser des mots de passe forts et différents pour chaque compte, éviter de cliquer sur des liens ou des pièces jointes suspects, mettre à jour régulièrement vos logiciels et applications, ou encore sauvegarder vos données importantes sur un support externe. Ces gestes simples peuvent vous aider à protéger votre identité, votre réputation et votre patrimoine numériques.

En conclusion, nous avons vu que la frontière entre vie professionnelle et vie personnelle est de plus en plus floue avec l’évolution des usages numériques. Cette situation peut présenter des risques pour la sécurité de vos données personnelles et professionnelles, ainsi que pour celle de vos appareils numériques. Pour sécuriser au mieux vos usages numériques dans ces différents environnements, il est important d’appliquer quelques bonnes pratiques, que nous avons résumées en trois conseils : éviter d’utiliser vos moyens personnels à des fins professionnelles et inversement, ne pas connecter d’équipements personnels au réseau de votre entité ou à un équipement professionnel, et ne pas utiliser votre adresse mail professionnelle pour des comptes personnels.

En suivant ces conseils, vous pourrez protéger vos données et vos systèmes, ainsi que votre image et celle de votre entreprise.

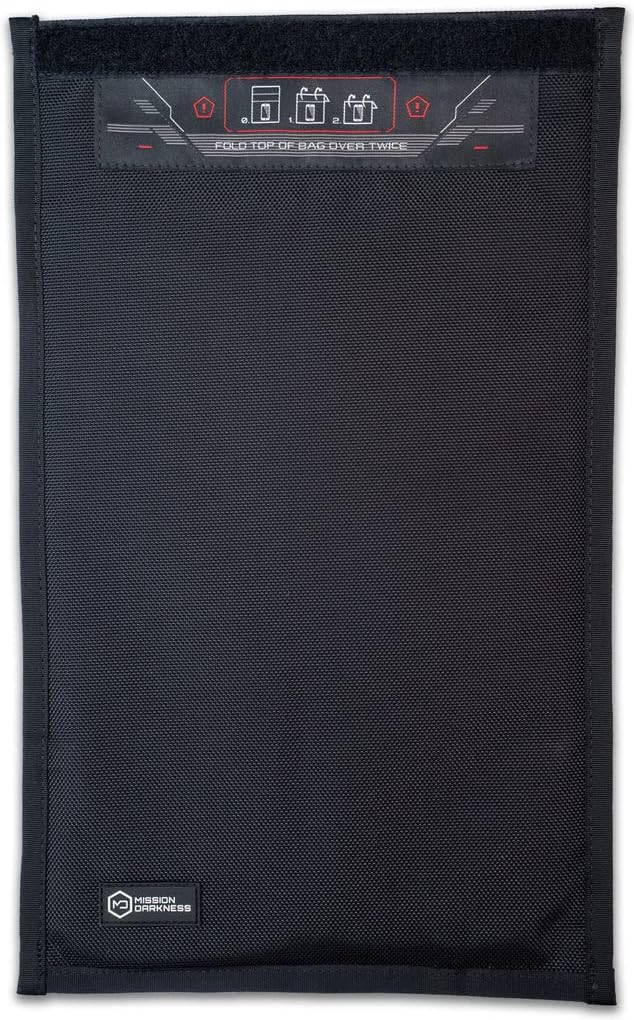

Pochette faraday : empêchez les tentatives d'interception

Les pochettes anti-ondes électromagnétiques sont des dispositifs qui permettent de protéger les appareils électroniques et les informations personnelles contre les risques d'attaque. Elles sont basées sur le principe de la cage de Faraday, qui consiste à isoler un objet du champ électromagnétique extérieur en le recouvrant d’un matériau conducteur. Ainsi, les ondes électromagnétiques ne peuvent pas entrer ou sortir de la pochette, et ne peuvent pas affecter l’intérieur.

L’utilisation d’une pochette Faraday est utile pour votre sécurité lors d’une réunion confidentielle. N'oubliez pas que le micro du terminal mobile peut tout de même enregistrer une conversation, nous recommandons de faire sortir les pochettes de la pièce lors des conversations sensibles.

Voici pourquoi :

Blocage des signaux : Une pochette Faraday bloque tous les signaux entrants et sortants de votre téléphone. Cela inclut les appels, les SMS, les données mobiles, le Wi-Fi et le Bluetooth. Ainsi, aucune information ne peut être transmise sans fil à partir de votre téléphone lorsque celui-ci est dans la pochette.

Prévention de l’espionnage : Dans certaines situations, il est possible que des personnes mal intentionnées tentent d’accéder à votre téléphone ou montre connectée à distance pour écouter vos conversations, lire vos messages ou accéder à vos données. En utilisant une pochette Faraday, vous empêchez ces tentatives d'interception.

Protection contre le vol de données : Les peuvent également protéger contre le vol de données par RFID (Radio Frequency Identification) ou NFC (Near Field Communication). Ces technologies sont souvent utilisées pour les paiements sans contact, mais peuvent être exploitées pour voler des informations.

Test de pochette faraday.

Après avoir testé ces pochettes, nous les approuvons et les recommandons. Au lieu de les commercialiser nous-mêmes pour réaliser un bénéfice, nous avons choisi de vous fournir directement le lien pour les acquérir. Ce produit est conçu avec un matériau extérieur en nylon balistique résistant à l’eau. Il offre une protection robuste grâce à deux couches intérieures de tissu Faraday TitanRF à haute protection sur tous les côtés. Sa capacité de blindage a été confirmée selon les normes *MIL STD 188-125 et *IEEE 299-2006. Ces normes sont reconnues internationalement pour évaluer l’efficacité du blindage contre les interférences électromagnétiques.

- Lien : Pochette pour téléphone portable

- Lien : Pochette pour tablette

IEEE 299-2006 est une norme qui établit les procédures uniformes pour mesurer l’efficacité des dispositifs de blindage électromagnétique (EM) à différentes fréquences. Cette norme fournit des méthodes de mesure pour déterminer la résistance du blindage des enclosures, qui sont des structures qui protègent les appareils électroniques ou les systèmes critiques des interférences électromagnétiques provenant de l’extérieur.

MIL STD 188-125 est une norme militaire qui établit les exigences minimales et les objectifs de conception pour la protection contre le pulser électromagnétique de haute altitude (HEMP) des installations fixes et mobiles basées sur le sol qui effectuent des fonctions critiques et urgentes de commandement, contrôle, communication, informatique et intelligence (C4I).

Le principe de la cage de Faraday a été découvert par le physicien britannique Michael Faraday en 1836. Il a inventé une enceinte métallique qui protégeait une personne d’une électricité vive lors d’un arc électrique. Il a ensuite étudié les effets des champs électriques et magnétiques sur les matériaux conducteurs et non conducteurs. Une cage de Faraday fonctionne parce qu’un champ électrique externe provoque la répartition des charges électriques dans le matériau conducteur de la cage de sorte qu’elles annulent l’effet du champ à l’intérieur de la cage. Ce phénomène est utilisé pour protéger les équipements électroniques sensibles (par exemple les récepteurs radio) des interférences radioélectriques externes lors de tests ou de calibration de l’appareil. Ils sont également utilisés pour protéger les personnes et les équipements contre les courants électriques réels tels que les coups de foudre et les décharges électrostatiques, car la cage enveloppante conduit le courant autour de l’extérieur de l’espace clos et aucun ne traverse l’intérieur.

En conclusion, si la confidentialité et la sécurité des informations sur votre téléphone sont une priorité lors d’une réunion, l’utilisation d’une pochette Faraday peut être une bonne option. Cependant, il est également important de prendre en compte les inconvénients d'une déconnexion et de décider en fonction de vos besoins spécifiques.

Cyberattaque : 5 mesures d'anticipation

L’importance de ces mesures de cybersécurité prioritaires est indéniable, et leur mise en place rapide peut réduire le risque d’une cyberattaque et minimiser ses effets éventuels. Cependant, pour qu’elles soient totalement efficaces, elles doivent s’intégrer dans une stratégie globale et à long terme de cybersécurité. Le département Cyber de International ICS vous présente ces mesures.

Les cybercriminels ont des motivations diverses pour lancer des cyberattaques, allant du simple vol au sabotage. Ils emploient différents moyens, tels que les logiciels malveillants, les pièges par ingénierie sociale ou le piratage de mots de passe, pour accéder illégalement aux systèmes visés.

Les cyberattaques peuvent avoir des conséquences graves, voire catastrophiques, pour une entreprise. Le coût moyen d’une atteinte à la sécurité des données est de 4 millions d'euros. Ce montant inclut les dépenses liées à la détection et à la résolution de l’incident, aux interruptions d’activité et aux pertes de chiffre d’affaires, ainsi qu’à l’impact négatif sur la réputation et l’image de marque d’une entreprise à long terme.

1/ Améliorer l’authentification sur les systèmes d’information.

Pour minimiser le risque d’une cyberattaque, il est préconisé de renforcer l’authentification des comptes les plus vulnérables, notamment ceux des administrateurs qui ont accès à toutes les ressources critiques du système d’information et ceux des individus à haut risque de l’organisation (cadres dirigeants, personnel de direction, etc.).

Il est donc fortement recommandé d’implémenter une authentification forte qui nécessite l’utilisation de deux facteurs d’authentification distincts, soit :

- un mot de passe, un schéma de déverrouillage ou une signature ;

- un dispositif matériel (carte à puce, jeton USB, carte magnétique, RFID) ou, à défaut, un autre code reçu par un autre canal (SMS, OLVID...).

Pour les administrateurs, l’activation d’une authentification renforcée doit être appliquée à tous leurs comptes : Active Directory, administration d’applications, cloud, etc.

2/ Accroître la supervision de sécurité.

Il est nécessaire d’instaurer un système de surveillance des événements enregistrés pour détecter toute compromission potentielle et intervenir rapidement. Ces événements peuvent également faciliter la compréhension d’un incident et accélérer sa résolution. En l’absence de supervision de sécurité, il est recommandé de centraliser les journaux des éléments les plus critiques du système d’information, tels que les points d’accès VPN, les bureaux virtuels, les contrôleurs de domaine et les hyperviseurs.

Il est essentiel de renforcer la vigilance des équipes de supervision en enquêtant sur les anomalies qui pourraient être négligées en temps normal. Plus précisément, dans un environnement Active Directory, les connexions inhabituelles sur les contrôleurs de domaine doivent être examinées. Les alertes dans les consoles d’antivirus et EDR concernant des serveurs sensibles doivent également être systématiquement étudiées.

Pour les organisations qui en ont la capacité, il est conseillé d’accélérer le déploiement d’outils offrant une visibilité sur l’état de sécurité des systèmes d’information, tels que Sysmon, EDR, XDR.

3/ Créer une liste hiérarchisée des services numériques

Il est essentiel d’avoir une compréhension précise de ses systèmes d’information et de leur importance pour prioriser les mesures de sécurité et réagir efficacement en cas d’incident. Il est donc recommandé aux organisations, en collaboration avec les départements concernés, de dresser un inventaire de leurs services numériques et de les classer en fonction de leur importance pour la continuité des activités de l’entreprise. Les dépendances à l’égard des fournisseurs doivent également être identifiées.

4/ Sauvegarde Hors-ligne

Il est nécessaire d’effectuer des sauvegardes régulières de toutes les données, y compris celles stockées sur les serveurs de fichiers, d’infrastructures et d’applications métier essentielles. Pour prévenir leur chiffrement, à l’instar des autres fichiers, ces sauvegardes, du moins les plus critiques, doivent être déconnectées du système d’information.

L’utilisation de solutions de stockage à froid, comme des disques durs externes ou des bandes magnétiques, permet de protéger les sauvegardes contre une infection des systèmes et de conserver les données essentielles pour la reprise d’activité.

Il est également recommandé de mettre à jour fréquemment ces sauvegardes sans jamais le faire en ligne.

5/ Veiller à la mise en place d’un dispositif de gestion de crise approprié pour faire face à une cyberattaque.

Une attaque informatique peut perturber le fonctionnement des organisations. Les services de soutien tels que la téléphonie et la messagerie, ainsi que les applications métier, peuvent être rendus inutilisables. Dans ce cas, il faut adopter un mode de fonctionnement dégradé, ce qui peut parfois signifier un retour aux méthodes traditionnelles de papier et de crayon. En général, l’attaque entraîne une interruption partielle de l’activité et, dans les cas les plus extrêmes, une interruption totale. Il est donc essentiel de définir des points de contact d’urgence, y compris avec les fournisseurs de services numériques, et de s’assurer que ces coordonnées sont disponibles en format papier.

De plus, les organisations doivent élaborer un plan de réponse aux cyberattaques, qui s’inscrit dans le cadre du dispositif de gestion de crise, si celui-ci existe. Ce plan vise à garantir la continuité de l’activité et son retour à la normale. La mise en place d’un plan de continuité informatique permet à l’organisation de maintenir son fonctionnement en cas de perturbation plus ou moins importante du système d’information. Le plan de reprise informatique, quant à lui, a pour objectif de remettre en service les systèmes d’information qui ont été défaillants. Il doit notamment prévoir la restauration des systèmes et des données.

Thomas d. C.

La rédaction International ICS.

Notre vision du clean desk

L’évolution des espaces de travail vers l’open space et le flex office a entraîné une transformation profonde de leur aménagement. De nouvelles normes ont fait leur apparition dans les bureaux, notamment la politique du “clean desk”.

Qu’est-ce que le “clean desk” ? Il s’agit d’un concept visant à créer un espace de travail minimaliste et épuré, en éliminant tout ce qui peut être considéré comme superflu. En pratique, cela signifie ne conserver que l’essentiel : un bureau, un ordinateur et une chaise. Cela permet d’optimiser les conditions de travail, de rester organisé au quotidien et d’améliorer la sécurité de nos dossiers. On évite ainsi de se disperser dans des documents, d’avoir des feuilles volantes et d’accumuler les objets inutiles.

Voici les règles de la politique du clean desk pour les collaborateurs de International ICS lorsqu’ils quittent leurs postes de travail :

- Rangez et verrouillez tous les documents contenant des informations sensibles.

- Ne laissez pas ces documents sur les murs, les tableaux blancs, les tableaux de conférence, les corbeilles à papier, les parapheurs, les casiers de courrier interne et externe, les imprimantes, les appareils multifonctions, les fax, les bacs de recyclage de papier ou près du destructeur de documents.

- Les supports de données comme les clés USB, les cartes mémoire, les disques durs ainsi que les appareils mobiles comme les smartphones, les tablettes et les dictaphones doivent être rangés et verrouillés.

- Ne pas laisser la clé dans la serrure.

- Détruisez tous les documents contenant des informations sensibles qui ne sont plus utilisés dans le destructeur de documents prévu à cet effet.

- Ne pas jeter des documents sensibles dans les poubelles ordinaires.

- Ne connectez aucun appareil privé aux outils informatiques. Il n’est donc pas autorisé de recharger son smartphone privé via un ordinateur professionnel.

- Ne laissez aucun mot de passe ou code de coffre ou de boîte à clés à votre poste de travail, par exemple sur un post-it placé sous le téléphone ou le sous-main.

- Éteignez les ordinateurs professionnels à la fin de la journée de travail. En cas de courte absence, ils doivent être verrouillés et débarrassés de leur smartcard. En général, la smartcard ne doit pas rester dans le lecteur de l’ordinateur si celui-ci n’est pas utilisé.

- Fermez toutes les fenêtres à la fin de la journée de travail. En cas de courte absence, fermez les fenêtres accessibles depuis l’extérieur (rez-de-chaussée).

- À la fin de la journée de travail, débarrassez votre poste de travail. Ne laissez aucun document sur le bureau.

- Fermez les portes des bureaux dès qu’ils sont inoccupés.

- Les issues de secours indiquées dans les plans d’évacuation des locaux doivent rester dégagées.

Mais également, prendre en compte le contrôle des bureaux et des locaux, avec une inspection des espaces non occupés (bureaux, couloirs, archives, etc.) visant à vérifier si les règles de sécurité globale sont respectées, et en particulier, si l’accès à des informations classifiées est adéquatement protégé.

Cela s’applique également aux formes de travail mobile, c’est-à-dire lorsque les collaborateurs accomplissent leurs tâches depuis un lieu autre que leur poste de travail habituel, notamment depuis leur domicile. Les règles peuvent paraitre contraignantes mais permettent une réelle sécurité face aux risques liées a la fuite des données dans les bureaux.

Adopter un mode de vie minimaliste encourage un comportement responsable. Il est donc essentiel de maintenir l’ordre sur son ordinateur avec des dossiers bien organisés. Le clean desk, ainsi que le “clean screen”, sont des solutions d’organisation optimales offrant de nombreux avantages pour augmenter l’efficacité des collaborateurs dans un environnement de travail sain.

Thomas d. C.

La rédaction International ICS.

Les signes avant-coureurs : êtes-vous victime d’écoutes secrètes

Si écouter tout ce que vous dites, écrivez ou faites peut accroître la richesse ou l’influence de quelqu’un d’autre, alors la réponse est oui. Vous êtes une cible potentielle.

Si l’un des signes d’alerte suivants s’applique et que vous êtes préoccupé par l’écoute électronique ou le piratage, il serait judicieux de contacter immédiatement International ICS et de planifier une “Recherche de Micros” ou une inspection TSCM. Cependant, n’appelez pas depuis un téléphone suspect, un téléphone portable ou un téléphone sans fil et comprenez qu’il est crucial que vous fassiez venir un opérateur à votre emplacement aussi discrètement et rapidement que possible.

D’autres sont au courant de vos secrets d’affaires ou professionnels confidentiels. C’est le signe le plus manifeste d’activités d’espionnage.

Il semble que les gens soient trop informés de vos activités privées et/ou professionnelles. Le vol d’informations confidentielles est une industrie souterraine de plusieurs milliards de dollars aux États-Unis pour ne citer que ce pays. Souvent, la divulgation de vos secrets se fait de manière très discrète, il est donc toujours préférable de faire confiance à votre instinct en la matière. Lorsque vos concurrents sont au courant de choses qui sont manifestement privées, ou que les médias découvrent des choses qu’ils ne devraient pas savoir, il est alors raisonnable de soupçonner une surveillance technique ou une écoute.

Les réunions et les offres qui devraient être secrètes semblent ne plus l’être.

Les réunions et les offres confidentielles sont des cibles de choix pour les espions d’entreprise. Comment réagiriez-vous si les projets de rachat d’entreprises que vous envisagez étaient rendus publics ? Des copies des plans de vos produits seraient-elles bénéfiques à vos concurrents ? Vos concurrents tireraient-ils avantage de connaître le montant que vous proposez pour le même projet ?

Si vous avez été victime d’une effraction, mais que rien ne semble avoir été dérobé.

Cela peut être l’œuvre d’espions professionnels. Ces derniers s’introduisent souvent à plusieurs reprises dans la demeure ou le bureau de leur cible sans laisser de traces évidentes de leur passage. Cependant, les occupants des lieux peuvent souvent “sentir que quelque chose ne va pas”, par exemple si les meubles ont été légèrement déplacés. Un intrus a rarement la capacité de remettre les objets exactement à leur place et perturbe souvent les objets lors de sa fouille secrète. Ces fouilles secrètes ou l’installation de dispositifs d’écoute peuvent impliquer une seule effraction de longue durée, ou bien de multiples effractions sur une période de temps plus longue.

Il arrive que certains objets “apparaissent” mystérieusement dans votre bureau ou à domicile, sans que personne ne puisse expliquer leur présence. Les articles typiques à surveiller et dont il faut se méfier comprennent les horloges, les chargeurs usb, les multiprises, les panneaux de sortie, les têtes d’arrosage, les radios, les cadres photo et les lampes...

Les plaques murales électriques semblent avoir été légèrement bougées ou “tremblées”.

Les dispositifs d’écoute sont souvent cachés à l’intérieur ou derrière les prises électriques, les interrupteurs, les détecteurs de fumée et les luminaires, ce qui nécessite le retrait des plaques murales. Recherchez de petites quantités de débris sur le sol directement sous la prise électrique. Soyez également attentif aux légères variations de couleur ou d’apparence des prises de courant ou des interrupteurs d’éclairage, car ceux-ci sont souvent remplacés lors de l’installation d’un dispositif d’écoute. Notez également si l’une des vis qui maintiennent la plaque murale contre le mur a été déplacée de sa position initiale.

Si vous trouvez de petits débris de dalles de plafond, ou « gravillons », sur le sol ou sur votre bureau, ou si vous remarquez des dalles de plafond fissurées, ébréchées, creusées, affaissées ou mal fixées.

Cela pourrait indiquer qu’une caméra cachée ou un autre dispositif d’écoute a été installé dans votre bureau ou à proximité. Les dalles de plafond endommagées sont souvent le fait d’espions amateurs ou mal formés. Les dalles de plafond des bureaux exécutifs ne devraient jamais présenter de fissures, d’éclats, de rainures ou de taches. Toute dalle de plafond endommagée doit être immédiatement remplacée et la cause du dommage doit être documentée. Dans de tels cas, il serait judicieux de faire appel à un spécialiste TSCM pour inspecter la zone autour de la dalle endommagée afin de déterminer si un dispositif d’écoute a pu être installé.

Si un de vos fournisseurs vous offre un appareil électronique, une radio de bureau, un réveil, une lampe, un petit téléviseur, une clef usb, etc.

Soyez vigilant. De nombreux “cadeaux” de ce genre sont en réalité des chevaux de Troie contenant des dispositifs d’écoute clandestine. Il est recommandé de se méfier de tout type de stylo, marqueur, porte-documents, calculatrice, distributeur de post-it, adaptateur secteur, téléphone portable, téléphone sans fil, horloge, radio, lampe, etc., qui vous est offert en cadeau. Le petit présent que le vendeur vous a laissé pourrait représenter un risque sérieux.

Si vous remarquez que le détecteur de fumée, l’horloge, la lampe ou le panneau de sortie dans votre bureau ou votre maison semble légèrement déformé.

Si celui-ci présente un petit trou à la surface ou a une surface presque réfléchissante, il se peut qu’ils soient utilisés pour dissimuler des dispositifs d’écoute secrets. Ces objets sont souvent choisis pour cacher de tels dispositifs. Généralement, ces appareils ne sont pas installés de manière évidente dans les lieux ciblés. Soyez donc vigilant si vous remarquez que ces objets « apparaissent simplement » ou si leur apparence change légèrement.

Les véhicules de service ou de livraison souvent garés à proximité sans personne visible à bord peuvent être utilisés comme postes d’écoute.

Il convient d’être particulièrement vigilant avec les véhicules équipés d’une échelle ou d’un porte-tuyaux sur le toit, ainsi qu’avec ceux dont les vitres sont teintées ou qui ont une zone non visible, comme une camionnette de service. Le véhicule utilisé pour l’écoute peut varier, allant d’un petit scooter avec un "top case" à une camionnette. Tout véhicule capable de cacher une personne à l’arrière ou ayant des vitres teintées doit attirer votre attention. Notez que le véhicule d’écoute peut être déplacé plusieurs fois, alors restez vigilant. En général, les espions préfèrent se positionner à moins de 150 à 230 mètres de la cible ou de la personne qu’ils écoutent. Les porte-échelles sur le toit d’un véhicule peuvent dissimuler une antenne ou une caméra.

Si vos serrures de porte ne fonctionnent plus correctement, qu’elles deviennent soudainement collantes ou qu’elles cessent complètement de fonctionner.

Cela peut être un signe qu’elles ont été crochetées, manipulées ou contournées. Il est recommandé d’utiliser des serrures bi-axiales avec des barres latérales. De plus, assurez-vous d’utiliser des verrous à double cylindre sur toutes les portes, des barres de fenêtre de qualité sur toutes les fenêtres et une barre de porte robuste sur toutes les portes qui ne sont pas utilisées comme entrées principales. Il est également conseillé d’installer une alarme de qualité équipée de capteurs de vibrations sur la porte ainsi que des interrupteurs d’ouverture de porte.

Les techniciens de services tels que la téléphonie, le câblage, la plomberie ou la climatisation se présentent souvent pour effectuer des travaux alors qu’ils n’ont pas été sollicités.

C’est une tactique fréquemment employée par les espions pour infiltrer un site. Ils feignent une interruption de service public, puis se présentent pour résoudre le problème. Pendant qu’ils sont occupés à “résoudre le problème”, ils en profitent pour installer des dispositifs d’écoute clandestins. Les pannes les plus couramment simulées concernent l’électricité, la climatisation, le téléphone et parfois même de fausses alarmes incendie.

Si vous avez détecté des bruits inhabituels ou des variations de volume sur vos lignes téléphoniques.

Cela peut souvent être attribué à un espion amateur qui a mis en place ou activé un dispositif d’écoute. Les équipements de surveillance ont tendance à causer de légères irrégularités sur la ligne téléphonique, comme une variation de volume ou une interruption de courant. Les dispositifs d’écoute professionnels et leur matériel ne produisent généralement pas de tels bruits. Par conséquent, si vous rencontrez ce genre de phénomène, cela pourrait signifier qu’un espion amateur est à l’œuvre. Cependant, il se peut aussi que vous soyez simplement confronté à un dysfonctionnement de la ligne. Il est donc recommandé de vérifier.

Si votre radio AM/FM a commencé à présenter des interférences étranges.

Cela pourrait être dû à l’utilisation d’appareils d’écoute amateurs ou de dispositifs provenant de magasins d’espionnage. Ces appareils utilisent souvent des fréquences qui se situent à l’intérieur ou juste à l’extérieur de la bande radio FM. Ces signaux ont tendance à dériver et peuvent “apaiser” une radio FM proche du dispositif d’écoute. Vous devriez rechercher des transmissions aux extrémités de la bande radio FM et dans toute zone calme de la bande FM. Si la radio commence à grincer, déplacez-la lentement dans la pièce jusqu’à ce que le son devienne très aigu. Cette technique est appelée détection de retour ou détection de boucle et permet souvent de localiser le dispositif d’écoute. Assurez-vous que la fonction “stéréo” de la radio est désactivée pour que la radio fonctionne en “mono”, car cela augmentera considérablement la sensibilité. Si vous détectez un “couineur” de cette manière, contactez immédiatement un expert en contre-mesures de surveillance technique (TSCM) et faites-le venir chez vous.

Si vous recevez une copie de vos conversations privées, cela peut être un signe évident et une preuve solide d’écoute clandestine. Parfois, une personne indiscrète peut envoyer à une victime une copie d’une conversation privée interceptée dans le but de faire chanter, d’intimider ou simplement de traquer la victime. Ce phénomène est couramment observé dans les procès civils et pénaux, les conflits conjugaux, les litiges entre actionnaires, les batailles pour la garde des enfants et d’autres situations où une partie en position de faiblesse tente de déstabiliser psychologiquement son adversaire.

Thomas d. C.

La rédaction International ICS.