vol d’informations

Le marché du micro‑espion : une niche en pleine croissance

Le marché du "micro‑espion" connaît une progression remarquable. Longtemps réservé aux services de renseignement et aux professionnels de la sécurité, il s’étend aux particuliers, aux entreprises et aux acteurs étatiques. Cette évolution s’explique par la miniaturisation des technologies, la baisse des coûts et l’augmentation des tensions sociales et économiques. Le secteur reste une niche, mais sa croissance continue transforme profondément les usages et les comportements.

Un marché discret, mais porté par une demande croissante

La demande de micro‑espions augmente chaque année. Les fabricants innovent, les plateformes de vente en ligne élargissent leurs catalogues et les utilisateurs adoptent ces dispositifs pour des besoins très variés. La miniaturisation des composants, la démocratisation des outils de surveillance et la multiplication des situations de méfiance alimentent cette dynamique. Le marché reste discret, mais il attire un public de plus en plus large.

L’essor de l’espionnage entre particuliers

L’une des tendances les plus marquantes concerne l’usage des micro‑espions dans la sphère privée. Les particuliers s’équipent pour surveiller un proche, vérifier un comportement ou contrôler un environnement jugé sensible. Les enquêtes parentales se multiplient, notamment pour surveiller un adolescent ou un baby‑sitter. Dans les couples, la suspicion alimente également l’achat de dispositifs audio ou vidéo, même si ces pratiques sont strictement encadrées par la loi.

Les locations de courte durée, comme les logements Airbnb, contribuent aussi à cette croissance. Les affaires de caméras cachées dans des détecteurs de fumée, des chargeurs USB ou des objets décoratifs ont créé une véritable prise de conscience. Tandis que certains propriétaires utilisent des dispositifs pour surveiller leurs biens. Cette réalité alimente un marché parallèle où la surveillance domestique devient un réflexe pour une partie du public.

L’espionnage économique, un phénomène en expansion

Les entreprises font face à une concurrence de plus en plus agressive. Dans ce contexte, les micro‑espions deviennent des outils utilisés pour capter des conversations confidentielles, surveiller des réunions sensibles ou récupérer des informations stratégiques. Les secteurs technologiques, industriels, pharmaceutiques et énergétiques sont particulièrement exposés. Les affaires de vol d’informations se multiplient et poussent les organisations à renforcer leurs dispositifs de sécurité.

Cette tendance crée un marché parallèle en pleine expansion : celui des contre‑mesures électroniques. Les entreprises investissent dans des détecteurs de micros, des audits de sécurité physique et des dispositifs anti‑intrusion. La croissance du marché des micro‑espions entraîne donc mécaniquement celle du contre‑espionnage.

L’espionnage entre États, un moteur historique toujours actif

Les micro‑espions restent des outils essentiels dans les opérations de renseignement. Les tensions géopolitiques, la compétition technologique et les enjeux énergétiques renforcent leur utilisation par les services étatiques. Les États s’appuient sur ces dispositifs pour surveiller des diplomates, infiltrer des réseaux, capter des informations stratégiques ou mener des opérations clandestines. Les innovations développées pour le renseignement finissent souvent par se diffuser dans le secteur civil, ce qui influence directement le marché global.

Une technologie qui progresse à grande vitesse

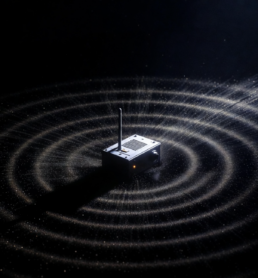

Les micro‑espions deviennent plus performants chaque année. Les modèles récents offrent une meilleure qualité audio et vidéo, une autonomie prolongée et une capacité de stockage plus élevée. Ils s’intègrent dans des objets du quotidien, ce qui renforce leur discrétion. Certains dispositifs utilisent le Wi‑Fi, le Bluetooth ou même des modules GSM ou IoT pour transmettre les données en temps réel. Cette évolution technologique rend les micro‑espions plus accessibles et plus difficiles à détecter.

Un marché encadré par la loi, mais difficile à contrôler

La législation encadre strictement l’usage des micro‑espions. Pourtant, la facilité d’achat en ligne et l’absence de contrôle réel compliquent l’application des règles. Les utilisateurs recherchent donc des produits performants, discrets et présentés comme conformes. Les fabricants doivent clarifier les usages autorisés et fournir une documentation plus précise. Cette exigence crée un environnement plus structuré, mais elle ne freine pas la croissance du marché.

Le rôle essentiel des experts en contre‑mesures techniques

Face à la multiplication des dispositifs d’écoute et aux risques croissants de fuite d’informations, de plus en plus d’organisations cherchent un soutien professionnel. Les entreprises comme les particuliers manquent souvent de compétences pour identifier un micro‑espion, analyser une compromission ou vérifier la présence d’un dispositif clandestin. Dans ce contexte, International ICS, leader reconnu dans le domaine des contre‑mesures de surveillance technique, joue un rôle déterminant. L’entreprise intervient lorsqu’un doute apparaît, qu’il s’agisse d’une suspicion de fuite interne, d’un conflit concurrentiel ou d’un risque d’intrusion dans un environnement sensible. Grâce à son expertise, ICS réalise des inspections techniques, détecte les dispositifs malveillants et accompagne ses clients dans la sécurisation de leurs espaces. Cette capacité à intervenir rapidement et à fournir une analyse fiable devient indispensable dans un marché où la surveillance clandestine progresse plus vite que les moyens de s’en protéger.

Une tendance durable et structurante

Le marché des micro‑espions reste une niche, mais sa croissance est solide. Les usages se multiplient, les technologies progressent et les tensions sociales comme économiques renforcent la demande. Cette dynamique crée un écosystème complet composé de fabricants, de vendeurs, d’utilisateurs, de spécialistes en contre‑espionnage et d’experts en sécurité. Le secteur continuera de croître, porté par un besoin croissant de surveillance et de contrôle dans toutes les sphères de la société.

Espionnage industriel : les méthodes courantes

L’espionnage industriel est une pratique ancienne qui a évolué avec le temps, s’adaptant aux nouvelles technologies et aux changements dans le paysage économique mondial. Aujourd’hui, il représente une menace sérieuse pour les entreprises de toutes tailles, car il peut compromettre leur compétitivité et leur survie. Cet article explore les méthodes courantes d’espionnage industriel et les moyens de s’en protéger.

Surveillance Électronique

La surveillance électronique est l’une des méthodes les plus répandues d’espionnage industriel. Elle implique l’utilisation de diverses technologies pour intercepter les communications d’une entreprise. Cela peut inclure l’écoute des appels téléphoniques, le piratage des e-mails, et l’interception des données transmises sur les réseaux sans fil. Les attaquants peuvent utiliser des logiciels malveillants pour infiltrer les systèmes informatiques et voler des données sensibles.

Vol d’Informations

Le vol d’informations peut prendre de nombreuses formes, allant du simple vol physique de documents à des attaques informatiques complexes. Les voleurs d’informations peuvent être des employés internes, des concurrents, ou même des gouvernements étrangers. Ils peuvent utiliser des techniques de social engineering pour tromper les employés et les amener à divulguer des informations confidentielles.

Infiltration de l’Entreprise

L’infiltration de l’entreprise par des agents d’espionnage est une autre méthode courante. Ces agents peuvent se faire embaucher par l’entreprise cible ou travailler avec des employés complices pour accéder à des informations précieuses. Ils peuvent également se faire passer pour des fournisseurs, des clients, ou des partenaires commerciaux pour gagner la confiance de l’entreprise et obtenir des informations de l’intérieur.

Manipulation des Employés

La manipulation des employés est souvent utilisée pour obtenir des informations sans avoir besoin de recourir à des méthodes technologiques avancées. Les espions peuvent exploiter les relations personnelles, les faiblesses, ou les insatisfactions des employés pour les inciter à partager des informations. Ils peuvent également offrir des incitations financières ou d’autres avantages en échange de secrets commerciaux.

Chantage et Corruption

Le chantage et la corruption sont des tactiques d’espionnage industriel particulièrement insidieuses. Les espions peuvent utiliser des informations compromettantes pour faire pression sur des individus ou recourir à la corruption pour accéder à des secrets d’entreprise. Ces méthodes sont difficiles à détecter et peuvent être très efficaces si les cibles sont vulnérables.

Cybercriminalité

La cybercriminalité est une menace croissante pour les entreprises. Les cybercriminels utilisent des techniques sophistiquées pour pénétrer les réseaux d’entreprises et voler des informations. Ils peuvent exploiter les vulnérabilités des logiciels, mener des attaques par déni de service, ou utiliser des ransomwares pour extorquer de l’argent en échange de la restitution de données volées.

Protection contre l’Espionnage Industriel

Pour se protéger contre l’espionnage industriel, les entreprises doivent adopter une approche multidimensionnelle. Cela inclut la mise en place de mesures de sécurité informatique robustes, la formation des employés aux risques d’espionnage, et la création de politiques claires sur la confidentialité et la protection des informations. Les entreprises doivent également être vigilantes et réactives face aux menaces, en surveillant constamment leurs systèmes et en répondant rapidement à toute activité suspecte.

En conclusion, l’espionnage industriel est une réalité complexe et en constante évolution. Les entreprises doivent être conscientes des différentes méthodes utilisées par les espions et prendre des mesures proactives pour protéger leurs informations les plus précieuses. La sécurité des informations est un enjeu majeur qui nécessite une attention constante et une action déterminée.

Une intervention TSCM a pour objectif de réaliser un audit et de détecter les équipements d’écoute électronique.

Espionnage industriel : perdre un avantage technologique de 10 ans

L’espionnage industriel est une menace silencieuse mais dévastatrice qui plane sur les entreprises innovantes. Un ancien colonel de l’armée ayant servi 15 ans à la Direction Générale de la Sécurité Extérieure (DGSE), met en garde contre la rapidité avec laquelle un avantage technologique peut être compromis. Selon lui, “en deux minutes, on peut perdre un avantage technologique pour 10 ans”. Cette déclaration alarmante souligne la vulnérabilité des entreprises face à l’espionnage et la nécessité de protéger leurs actifs intellectuels.

La Réalité de l’Espionnage Industriel

L’espionnage industriel n’est pas un scénario de film d’action; c’est une réalité quotidienne pour de nombreuses entreprises. Les concurrents ou les États étrangers cherchent constamment à acquérir des informations confidentielles pour obtenir un avantage compétitif. Les technologies de pointe, les plans de recherche et développement, les stratégies commerciales et même les données clients sont des cibles privilégiées.

L’espionnage industriel est une réalité incontournable dans le monde des affaires contemporain. Souvent perçu comme le côté obscur de l’intelligence économique, l’espionnage industriel se manifeste lorsque des entreprises ou des États s’engagent dans des pratiques illégales pour acquérir des informations confidentielles sur leurs concurrents.

Historiquement, l’espionnage industriel a été considéré comme un fléau, affectant l’équité et l’intégrité des marchés. Avec l’avènement de la technologie et la mondialisation, les méthodes d’espionnage sont devenues plus sophistiquées et difficiles à détecter. Les entreprises doivent désormais faire face à des menaces numériques, où des acteurs malveillants utilisent des moyens démultipliés pour s’attaquer à leurs innovations.

Les Conséquences Potentielles

Les conséquences d’un vol d’informations peuvent être catastrophiques. Une entreprise peut voir son innovation, fruit de plusieurs années de recherche, reproduite en quelques mois par un concurrent. Les pertes financières sont évidentes, mais l’impact peut également être plus profond, affectant la réputation de l’entreprise, sa part de marché et sa capacité à innover à l’avenir.

Les conséquences de l’espionnage industriel peuvent être dévastatrices, allant du simple vol de données à la perte totale d’un marché. La propriété intellectuelle, qui est souvent le cœur de l’innovation et de la compétitivité des entreprises, est particulièrement vulnérable. Le vol de ces informations peut entraîner des perturbations importantes dans la chaîne de production et compromettre la position stratégique d’une entreprise.

Pour se protéger, les entreprises investissent massivement dans la cybersécurité et prennent des mesures préventives telles que le dépôt de brevets et le tri minutieux des partenaires et des employés. Les salons professionnels, par exemple, sont connus pour être des nids d’espions où les informations peuvent être subtilisées discrètement.

L’affaire célèbre qui a opposé Divya Narendra et les jumeaux Winklevoss à Mark Zuckerberg est un exemple frappant de la légèreté avec laquelle certaines entreprises traitent leurs idées novatrices. Sans prendre de précautions élémentaires comme un accord de confidentialité, ils ont vu leur concept de réseau social développé par un autre, ce qui a mené à la création de Facebook, un géant qui a réalisé 100 milliards de dollars de chiffre d’affaires en 2022.

Les Mesures de Protection

Pour contrer l’espionnage industriel, les entreprises doivent adopter une approche proactive. Cela inclut la mise en place de mesures de sécurité informatique robustes, la formation des employés aux risques liés à l’espionnage et la création de protocoles stricts pour la gestion des informations sensibles. il est crucial de former les employés aux meilleures pratiques de sécurité, de mettre en place des politiques de confidentialité strictes et de collaborer avec des experts en sécurité pour évaluer et améliorer continuellement les protocoles de défense de l’entreprise. La prévention est la clé pour protéger les actifs intellectuels et les informations sensibles d’une entreprise contre l’espionnage industriel.

L’objectif d’une opération TSCM est de procéder à un contrôle approfondi et de repérer tout matériel d’espionnage électronique. De plus, la collaboration avec les autorités nationales peut s’avérer cruciale pour prévenir et répondre aux incidents d’espionnage.

L’avertissement de ce Colonel est un rappel que dans le monde de l’espionnage industriel, la vigilance est primordiale. Les entreprises doivent constamment évaluer et améliorer leurs défenses pour protéger leur avantage concurrentiel. Comme le dit le proverbe, “mieux vaut prévenir que guérir” dans le contexte de l’espionnage industriel, cette maxime n’a jamais été aussi pertinente.

Vol d'informations : Paris 2024 en danger ?

Dans un incident troublant qui soulève des questions sur la sécurité des Jeux Olympiques de Paris 2024, un ordinateur et des clés USB contenant des données sensibles ont été dérobés. Voici ce que nous savons jusqu’à présent sur cette affaire préoccupante.

Le vol a eu lieu le lundi 26 février 2024, dans un train à la Gare du Nord à Paris. La victime, un ingénieur travaillant pour la mairie de Paris, a signalé la disparition de sa sacoche contenant l’ordinateur et les clés USB alors qu’il se préparait à changer de train en raison d’un retard.

Les appareils volés contenaient des informations relatives à la circulation dans Paris pendant les JO, ainsi que des détails sur le dispositif de sécurité prévu par la police municipale de Paris, qui envisage de déployer environ 2000 agents pour l’événement. Bien que le parquet de Paris ait affirmé que les clés USB ne contenaient pas de données sur les dispositifs de sécurité, la nature exacte des informations reste incertaine.

Il semble que l’ordinateur et la clé USB n’aient pas été chiffrés, d'après les inquiétudes.

Chiffrer son disque dur et sa clé USB est essentiel pour garantir la confidentialité des données personnelles et professionnelles, en les protégeant contre les accès non autorisés et le vol d’identité. Cela contribue également à l’intégrité des données en les sécurisant contre les modifications malveillantes. Fermer sa session est tout aussi important, car cela empêche toute personne non autorisée d’accéder à votre ordinateur en votre absence, assurant ainsi la sécurité des applications et des fichiers ouverts et réduisant le risque d’infections par des logiciels malveillants. Ces mesures de sécurité sont donc cruciales pour préserver la confidentialité et la sécurité de vos activités numériques.

Il est certain que cet événement met en lumière la nécessité de renforcer la sécurité des informations sensibles. Les responsables doivent désormais évaluer si des mesures supplémentaires sont nécessaires pour protéger les données liées à la sécurité des grands événements publics.

Alors que les préparatifs des Jeux Olympiques de 2024 continuent, cet incident rappelle que la sécurité de l’information est cruciale. Il est impératif que toutes les parties prenantes, y compris les employés municipaux, les organisateurs des JO et les forces de l’ordre, travaillent de concert pour garantir la sécurité de l’événement et la protection des données sensibles.

Le vol d'informations dans les transports publics représente un risque majeur pour la sécurité individuelle et collective.

Dans le contexte des Jeux Olympiques de Paris 2024, le vol d'un ordinateur et de clés USB contenant des plans de sécurisation est particulièrement préoccupant car il pourrait compromettre la sécurité de l'événement et la sûreté des participants et spectateurs.

Dans le contexte des Jeux Olympiques de Paris 2024, le vol d'un ordinateur et de clés USB contenant des plans de sécurisation est particulièrement préoccupant car il pourrait compromettre la sécurité de l'événement et la sûreté des participants et spectateurs.

Les transports publics, souvent bondés et fréquentés par une population diversifiée, offrent un terrain propice aux voleurs d'informations. Les voyageurs sont parfois distraits, fatigués ou surchargés, ce qui facilite le travail des pickpockets. De plus, la proximité physique dans les transports en commun peut permettre aux voleurs d'accéder facilement aux sacs, poches et appareils électroniques des usagers.

Pour atténuer ces risques, il est essentiel de sensibiliser le public à la protection de leurs données personnelles, d'encourager les bonnes pratiques de cybersécurité, et de renforcer la surveillance et les mesures de sécurité dans les réseaux de transport. Les autorités doivent également être vigilantes et réactives pour prévenir et répondre rapidement à de tels incidents.