vol de données

Protégez Vos Données : Les Dangers Cachés des Réseaux Wi-Fi Publics

Les réseaux Wi-Fi publics peuvent être très utiles, notamment pour se connecter à Internet dans des lieux publics tels que les cafés, les aéroports et les bibliothèques. Cependant, ils représentent également une aubaine pour les attaquants. Très faciles d'accès, ces réseaux peuvent être contrôlés pour intercepter vos informations personnelles. Dans cet article, nous aborderons les risques associés aux réseaux Wi-Fi publics et les mesures à adopter pour protéger vos données.

Risques des Réseaux Wi-Fi Publics

Les réseaux Wi-Fi publics sont souvent non sécurisés, ce qui les rend vulnérables aux cyberattaques. L'une des attaques les plus courantes est l'attaque de type Man-in-the-Middle (MITM), ou attaque de l'homme du milieu. Voici les principaux risques associés à ce type d'attaque :

- Vol de Données : L'attaquant peut intercepter des informations sensibles comme des identifiants, mots de passe, numéros de carte bancaire, et d'autres données confidentielles.

- Altération des Communications : L'attaquant peut modifier les messages échangés entre les parties, introduisant des informations incorrectes ou malveillantes.

- Usurpation d'Identité : En interceptant et modifiant les communications, l'attaquant peut se faire passer pour l'une des parties, trompant ainsi les deux parties de la communication.

- Injections de Malwares : L'attaquant peut injecter des malwares ou des logiciels malveillants dans les données transmises, compromettant ainsi les appareils des utilisateurs.

- Perte de Confiance : La découverte d'une attaque MITM peut gravement affecter la confiance entre les parties communicantes.

Mesures de Protection

- Désactivez les Connexions Sans-Fil Inutilisées Désactivez les connexions sans-fil (Wi-Fi, Bluetooth, NFC, etc.) lorsque vous ne les utilisez pas. Cela évitera que vos appareils se connectent automatiquement à des réseaux non sécurisés.

- Privilégiez les Connexions Privées Lorsque c'est possible, utilisez la connexion privée associée à votre abonnement mobile. Les connexions mobiles sont généralement plus sécurisées que les réseaux Wi-Fi publics.

- Sécurisez le Partage de Connexion Si vous partagez la connexion de votre appareil, assurez-vous de le sécuriser avec un mot de passe robuste. Cela empêchera les intrus d'accéder directement à vos données partagées.

- Utilisez un Réseau Privé Virtuel (VPN) Si vous devez absolument utiliser un Wi-Fi public, évitez d'effectuer des opérations sensibles telles que les paiements par carte bancaire, les déclarations d'impôts, ou tout renseignement d'informations confidentielles. Utilisez un réseau privé virtuel (VPN) pour chiffrer votre connexion et protéger vos données des interceptions.

Conclusion

Les réseaux Wi-Fi publics offrent une commodité indéniable, mais ils comportent également des risques importants pour la sécurité de vos données. En prenant des mesures simples, telles que désactiver les connexions sans-fil inutilisées, privilégier les connexions privées, sécuriser le partage de connexion et utiliser un VPN, vous pouvez réduire considérablement les risques liés à l'utilisation de ces réseaux. La protection des données doit être une priorité dans notre monde numérique en constante évolution.

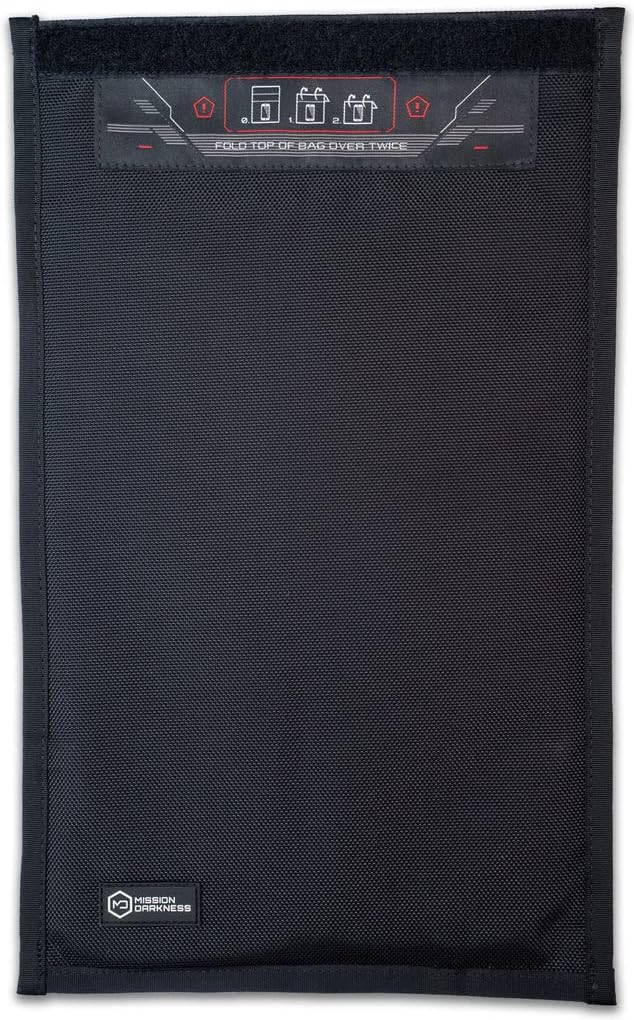

Pochette faraday : empêchez les tentatives d'interception

Les pochettes anti-ondes électromagnétiques sont des dispositifs qui permettent de protéger les appareils électroniques et les informations personnelles contre les risques d'attaque. Elles sont basées sur le principe de la cage de Faraday, qui consiste à isoler un objet du champ électromagnétique extérieur en le recouvrant d’un matériau conducteur. Ainsi, les ondes électromagnétiques ne peuvent pas entrer ou sortir de la pochette, et ne peuvent pas affecter l’intérieur.

L’utilisation d’une pochette Faraday est utile pour votre sécurité lors d’une réunion confidentielle. N'oubliez pas que le micro du terminal mobile peut tout de même enregistrer une conversation, nous recommandons de faire sortir les pochettes de la pièce lors des conversations sensibles.

Voici pourquoi :

Blocage des signaux : Une pochette Faraday bloque tous les signaux entrants et sortants de votre téléphone. Cela inclut les appels, les SMS, les données mobiles, le Wi-Fi et le Bluetooth. Ainsi, aucune information ne peut être transmise sans fil à partir de votre téléphone lorsque celui-ci est dans la pochette.

Prévention de l’espionnage : Dans certaines situations, il est possible que des personnes mal intentionnées tentent d’accéder à votre téléphone ou montre connectée à distance pour écouter vos conversations, lire vos messages ou accéder à vos données. En utilisant une pochette Faraday, vous empêchez ces tentatives d'interception.

Protection contre le vol de données : Les peuvent également protéger contre le vol de données par RFID (Radio Frequency Identification) ou NFC (Near Field Communication). Ces technologies sont souvent utilisées pour les paiements sans contact, mais peuvent être exploitées pour voler des informations.

Test de pochette faraday.

Après avoir testé ces pochettes, nous les approuvons et les recommandons. Au lieu de les commercialiser nous-mêmes pour réaliser un bénéfice, nous avons choisi de vous fournir directement le lien pour les acquérir. Ce produit est conçu avec un matériau extérieur en nylon balistique résistant à l’eau. Il offre une protection robuste grâce à deux couches intérieures de tissu Faraday TitanRF à haute protection sur tous les côtés. Sa capacité de blindage a été confirmée selon les normes *MIL STD 188-125 et *IEEE 299-2006. Ces normes sont reconnues internationalement pour évaluer l’efficacité du blindage contre les interférences électromagnétiques.

- Lien : Pochette pour téléphone portable

- Lien : Pochette pour tablette

IEEE 299-2006 est une norme qui établit les procédures uniformes pour mesurer l’efficacité des dispositifs de blindage électromagnétique (EM) à différentes fréquences. Cette norme fournit des méthodes de mesure pour déterminer la résistance du blindage des enclosures, qui sont des structures qui protègent les appareils électroniques ou les systèmes critiques des interférences électromagnétiques provenant de l’extérieur.

MIL STD 188-125 est une norme militaire qui établit les exigences minimales et les objectifs de conception pour la protection contre le pulser électromagnétique de haute altitude (HEMP) des installations fixes et mobiles basées sur le sol qui effectuent des fonctions critiques et urgentes de commandement, contrôle, communication, informatique et intelligence (C4I).

Le principe de la cage de Faraday a été découvert par le physicien britannique Michael Faraday en 1836. Il a inventé une enceinte métallique qui protégeait une personne d’une électricité vive lors d’un arc électrique. Il a ensuite étudié les effets des champs électriques et magnétiques sur les matériaux conducteurs et non conducteurs. Une cage de Faraday fonctionne parce qu’un champ électrique externe provoque la répartition des charges électriques dans le matériau conducteur de la cage de sorte qu’elles annulent l’effet du champ à l’intérieur de la cage. Ce phénomène est utilisé pour protéger les équipements électroniques sensibles (par exemple les récepteurs radio) des interférences radioélectriques externes lors de tests ou de calibration de l’appareil. Ils sont également utilisés pour protéger les personnes et les équipements contre les courants électriques réels tels que les coups de foudre et les décharges électrostatiques, car la cage enveloppante conduit le courant autour de l’extérieur de l’espace clos et aucun ne traverse l’intérieur.

En conclusion, si la confidentialité et la sécurité des informations sur votre téléphone sont une priorité lors d’une réunion, l’utilisation d’une pochette Faraday peut être une bonne option. Cependant, il est également important de prendre en compte les inconvénients d'une déconnexion et de décider en fonction de vos besoins spécifiques.