Attaque Salt Typhoon : Failles des SMS révélées

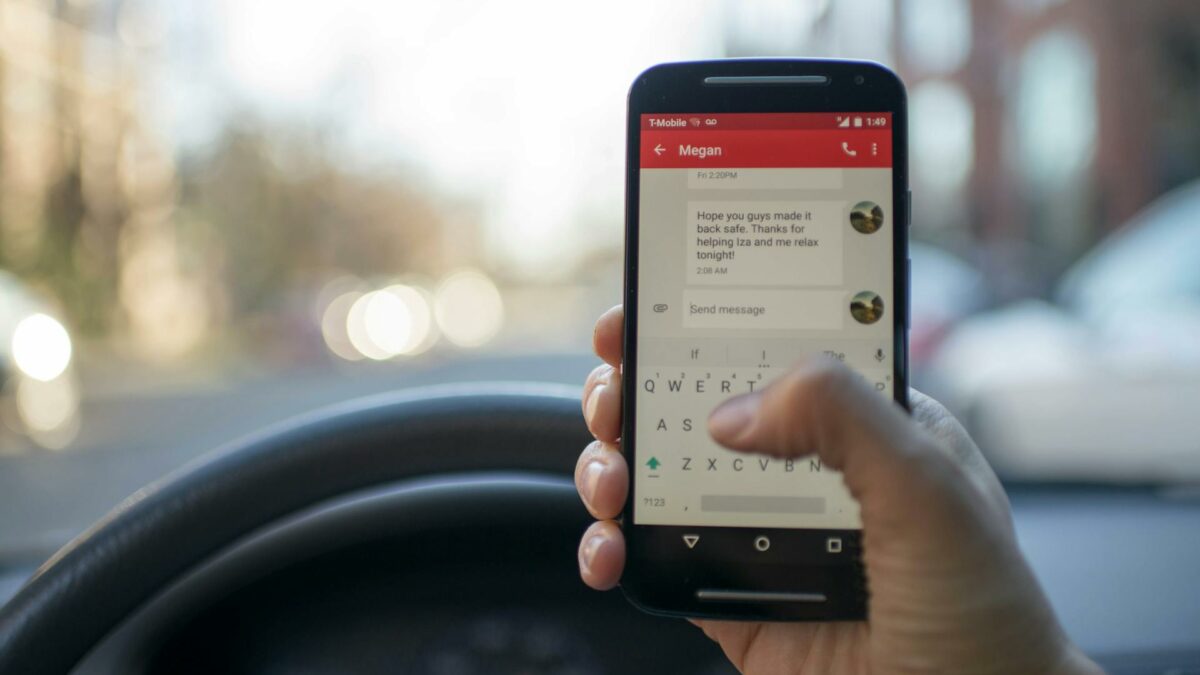

Salt Typhoon a révélé une vérité troublante : les SMS ne peuvent plus être considérés comme confidentiels. Une grande partie du trafic SMS mondial est interceptée, ce qui rend vulnérables toutes les applications qui reposent sur des codes reçus par […]