renseignement

SGDSN : définition, missions, services et rôle stratégique dans la sécurité nationale

Le SGDSN occupe une position stratégique au cœur de l’appareil d’État. Il intervient dans la défense, la sécurité intérieure, la cybersécurité, la lutte informationnelle et la gestion de crise. Son rôle dépasse largement la simple coordination administrative. Il accompagne les ministères, conseille le gouvernement et pilote des dispositifs essentiels à la protection des intérêts nationaux. Comprendre son fonctionnement permet de saisir comment la France anticipe et affronte les menaces contemporaines.

Le Secrétariat général de la défense et de la sécurité nationale, ou SGDSN, est un organisme interministériel placé sous l’autorité directe du Premier ministre. Il assiste ce dernier dans la préparation et la mise en œuvre de la politique de défense et de sécurité nationale. Il assure également le secrétariat du Conseil de défense et de sécurité nationale, l’instance où se prennent les décisions stratégiques les plus sensibles.

Le SGDSN agit comme un centre névralgique de coordination. Il rassemble des experts civils et militaires issus de nombreux domaines, ce qui lui permet d’aborder les enjeux de sécurité de manière globale et cohérente.

À quoi sert le SGDSN ?

Le SGDSN a pour mission d’anticiper les menaces, de conseiller le gouvernement et de coordonner l’action de l’État dans les domaines liés à la sécurité nationale. Il intervient dans la prévention, la gestion de crise, la cybersécurité, la lutte contre les ingérences étrangères, la protection des infrastructures critiques et la maîtrise des technologies sensibles.

Le SGDSN s’appuie sur plusieurs services spécialisés qui couvrent l’ensemble des enjeux stratégiques de la France. Chacun joue un rôle déterminant dans la protection de l’État et la préparation des réponses gouvernementales.

La direction de la protection et de la sécurité de l’État

Cette direction supervise les mesures de protection des informations classifiées, les habilitations, les règles de sécurité des systèmes d’information sensibles et la gestion des communications gouvernementales sécurisées. Elle accompagne les ministères dans la mise en œuvre des normes de sécurité et assure la cohérence des dispositifs de protection.

La direction de la stratégie de sécurité nationale

Elle élabore les analyses stratégiques, prépare les décisions du Conseil de défense et coordonne les politiques publiques liées à la sécurité nationale. Elle travaille sur les enjeux de défense, de sécurité intérieure, de résilience nationale, de lutte contre le terrorisme et de protection des intérêts économiques stratégiques.

La direction des opérations et de la gestion de crise

Elle prépare l’État à faire face aux crises majeures, qu’elles soient terroristes, sanitaires, technologiques, climatiques ou géopolitiques. Elle élabore les plans gouvernementaux, organise les exercices interministériels et coordonne la réponse de l’État en situation d’urgence. Son rôle est déterminant pour assurer la continuité des institutions et la résilience du pays.

La Direction de la protection et de la sécurité de l’État (DPSE)

La DPSE supervise l’ensemble des dispositifs destinés à protéger les informations sensibles et les communications gouvernementales. Elle définit les règles de sécurité applicables aux administrations, délivre les habilitations nécessaires à l’accès aux documents classifiés et contrôle la conformité des pratiques.

Elle accompagne les ministères dans la mise en œuvre de mesures de sécurité adaptées à leurs besoins, notamment dans les domaines du secret de la défense nationale, de la protection des infrastructures critiques et de la sécurisation des systèmes d’information sensibles.

La DPSE joue également un rôle central dans la prévention des risques d’ingérence, en veillant à ce que les administrations adoptent des pratiques de sécurité cohérentes et robustes.

La Direction de la stratégie de sécurité nationale (DSSN)

La DSSN élabore les analyses stratégiques qui éclairent les décisions du gouvernement. Elle prépare les travaux du Conseil de défense et de sécurité nationale, coordonne les politiques publiques liées à la sécurité et assure la cohérence des orientations interministérielles.

Elle travaille sur des sujets aussi variés que la lutte contre le terrorisme, la résilience nationale, la protection des intérêts économiques stratégiques, la sécurité énergétique ou encore les enjeux géopolitiques.

La DSSN accompagne les ministères en leur fournissant des analyses prospectives, des scénarios de crise et des recommandations stratégiques. Elle contribue ainsi à anticiper les menaces et à structurer la réponse de l’État.

La Direction des opérations et de la gestion de crise (DOGC)

La DOGC prépare l’État à faire face aux crises majeures. Elle élabore les plans gouvernementaux, organise des exercices interministériels et coordonne la réponse de l’État en cas d’événement grave.

Elle intervient dans les crises terroristes, sanitaires, technologiques, climatiques ou géopolitiques. Son rôle consiste à garantir la continuité des institutions, la protection des populations et la coordination des actions entre les différents ministères.

La DOGC accompagne les administrations dans la construction de leurs propres plans de continuité d’activité et dans la mise en place de dispositifs de gestion de crise adaptés à leurs missions.

L’Agence nationale de la sécurité des systèmes d’information (ANSSI)

Placée sous l’autorité du SGDSN, l’ANSSI constitue le pilier de la cybersécurité de l’État. Elle protège les systèmes d’information gouvernementaux, détecte les cyberattaques, accompagne les administrations et les opérateurs d’importance vitale, et publie des recommandations techniques.

Elle intervient lors d’incidents majeurs, coordonne la réponse nationale en cas d’attaque informatique et contribue à la construction de la cyberdéfense française.

L’ANSSI accompagne les ministères dans la sécurisation de leurs infrastructures numériques, la mise en conformité avec les normes de sécurité et la gestion des risques cyber.

VIGINUM, le service de vigilance et de protection contre les ingérences numériques étrangères

VIGINUM surveille les opérations d’influence étrangères en ligne. Il détecte les campagnes hostiles, analyse les manipulations de l’information et alerte les autorités lorsque des ingérences menacent le débat public ou les institutions.

Son rôle est devenu essentiel dans un contexte où les opérations informationnelles cherchent à déstabiliser les démocraties.

VIGINUM accompagne les administrations en leur fournissant des analyses, des alertes et des recommandations pour renforcer leur résilience face aux manipulations numériques.

L’Opérateur des systèmes d’information classifiés (OSIC)

L’OSIC gère les réseaux sécurisés utilisés par les administrations pour échanger des informations sensibles. Il garantit la confidentialité, l’intégrité et la disponibilité des communications gouvernementales.

Il accompagne les ministères dans la mise en place de solutions de communication sécurisées, dans la gestion des équipements classifiés et dans la protection des données critiques.

Le rôle transversal d’accompagnement du SGDSN

Au‑delà de ses directions spécialisées, le SGDSN joue un rôle d’accompagnement permanent auprès des ministères. Il fournit des analyses, des outils, des recommandations et un soutien opérationnel pour renforcer la sécurité nationale.

Il aide les administrations à anticiper les crises, à sécuriser leurs systèmes d’information, à protéger leurs données sensibles, à gérer les risques d’ingérence et à appliquer les normes de sécurité.

Il coordonne également les avis interministériels sur les exportations de matériels de guerre et de technologies sensibles, garantissant que les décisions respectent les engagements internationaux de la France.

L’accompagnement interministériel du SGDSN

Le SGDSN ne se contente pas de coordonner. Il accompagne activement les ministères dans la mise en œuvre des politiques de sécurité nationale. Cet accompagnement prend plusieurs formes.

Il apporte un soutien méthodologique pour la gestion de crise, en aidant les ministères à élaborer leurs plans de continuité et à organiser leurs exercices. Il fournit des analyses stratégiques pour éclairer les décisions politiques. Il accompagne les administrations dans la sécurisation de leurs systèmes d’information, dans la protection des données sensibles et dans la mise en conformité avec les normes de sécurité nationale.

Le SGDSN joue également un rôle clé dans la régulation des exportations de matériels de guerre et de technologies sensibles. Il coordonne les avis interministériels et veille à ce que les exportations respectent les engagements internationaux de la France.

Un acteur central de la cybersécurité et de la lutte informationnelle

Face à la multiplication des cyberattaques et des opérations d’influence, le SGDSN renforce la posture de cyberdéfense de la France. Il supervise les actions de l’ANSSI, coordonne les réponses aux incidents majeurs et soutient les dispositifs de détection des ingérences numériques.

Son rôle est devenu essentiel pour protéger les institutions, les entreprises stratégiques et les citoyens contre les menaces numériques.

Le SGDSN est l’un des piliers de la sécurité nationale française. Grâce à ses services spécialisés, à son expertise interministérielle et à sa capacité d’anticipation, il accompagne l’État dans la prévention des crises, la protection des infrastructures critiques, la cybersécurité et la lutte contre les ingérences étrangères. Sa position au cœur de l’exécutif lui permet d’assurer une coordination efficace et de garantir la cohérence de la politique de sécurité nationale.

Dans un monde marqué par des menaces complexes et évolutives, le SGDSN demeure un acteur indispensable pour protéger les intérêts fondamentaux de la Nation.

Nanodrone et nano‑capteur : la nouvelle ère de l’espionnage invisible

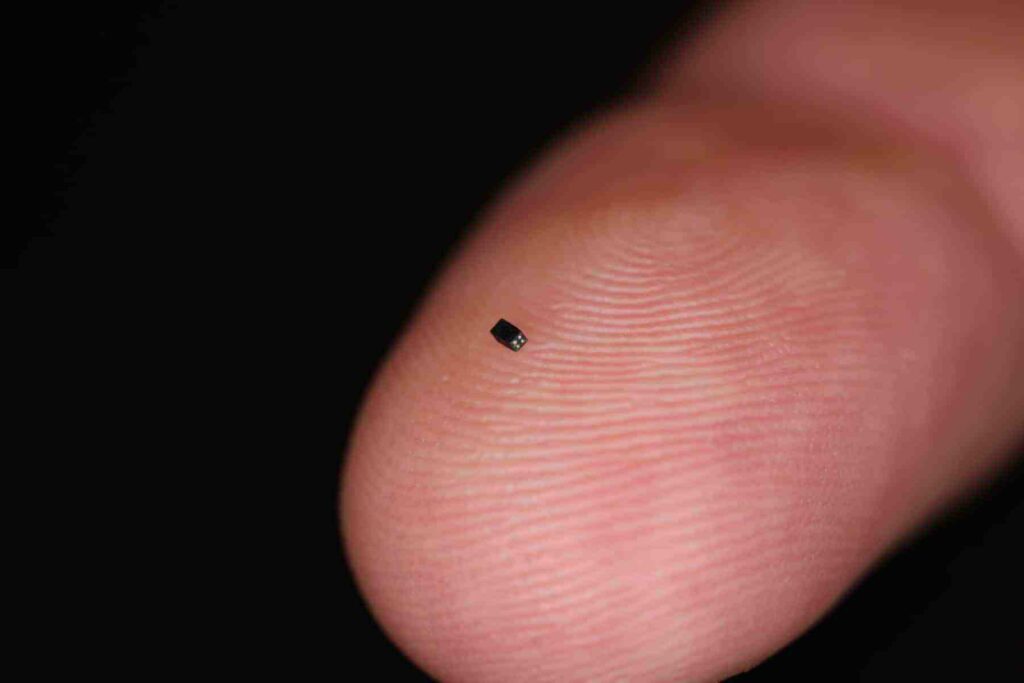

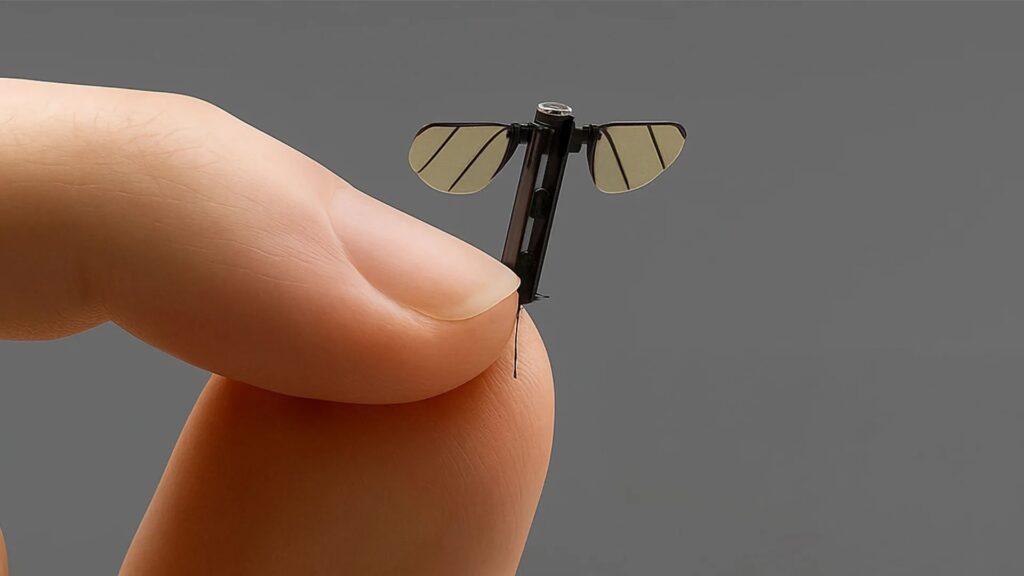

La miniaturisation technologique progresse à un rythme spectaculaire. Désormais, des nanodrones de la taille d’un moustique et des nano‑capteurs comme l’OV6948, l’une des plus petites caméras au monde, ouvrent la voie à une nouvelle génération d’outils d’espionnage.

Ainsi, ce qui relevait autrefois du domaine militaire devient progressivement accessible à toute organisation prête à investir massivement.

Dans ce contexte de menaces croissantes, International ICS s’impose comme le leader français des contre‑mesures de surveillance technique. Grâce à un savoir‑faire éprouvé, l’entreprise protège les organisations contre les dispositifs d’écoute, les capteurs miniaturisés et les intrusions électroniques sophistiquées. De plus, International ICS mène une veille permanente sur les technologies offensives, qu’il s’agisse de nanodrones, de micro‑capteurs ou de systèmes d’espionnage émergents. Cette expertise permet d’anticiper les nouvelles menaces et d’offrir aux entreprises une protection adaptée à un environnement où l’espionnage devient invisible, silencieux et extrêmement difficile à détecter.

Des nanodrones capables d’opérer sans être détectés

Les nanodrones récents, dont certains modèles chinois mesurent moins de 15 mm, franchissent un seuil critique. Grâce à leur taille microscopique, ils peuvent se glisser dans des environnements protégés, contourner les systèmes de sécurité classiques et enregistrer des informations sensibles.

De plus, leur apparence inspirée d’insectes renforce leur capacité de dissimulation, ce qui les rend particulièrement adaptés à l’espionnage industriel et à la surveillance clandestine.

L’apport décisif des nano‑capteurs comme l’OV6948. Une caméra miniature aux capacités étonnantes.

L’OV6948, capteur photo mesurant moins d’un millimètre, illustre parfaitement cette révolution. Intégrable dans un drone miniature ou dans un objet du quotidien, il permet une captation vidéo discrète, même dans des zones hautement sécurisées.

Par conséquent, la combinaison nanodrone + nano‑capteur crée un écosystème de surveillance quasiment indétectable.

Un risque majeur pour les entreprises et l’économie.

L’espionnage industriel à un niveau inédit

Avec ces technologies, les entreprises deviennent des cibles privilégiées. Les risques concernent notamment le vol de secrets de fabrication, l’observation de prototypes confidentiels, l’écoute de réunions stratégiques ou encore la cartographie de locaux sensibles.

De plus, les secteurs les plus innovants défense, aéronautique, énergie, pharmacie, technologies avancées sont particulièrement exposés.

Des acteurs variés et de plus en plus nombreux

Autrefois réservées aux services de renseignement, ces technologies deviennent progressivement accessibles à des multinationales, des groupes privés ou même des organisations criminelles.

Ainsi, la menace ne se limite plus aux États : elle devient systémique.

Une démocratisation inquiétante des outils d’espionnage

À mesure que les coûts diminuent et que les systèmes de pilotage se simplifient, ces technologies se diffusent. Un nanodrone peut désormais être contrôlé via un simple smartphone, ce qui facilite son utilisation par des acteurs non étatiques.

Par conséquent, la frontière entre espionnage étatique et espionnage économique s’efface progressivement.

Comment les entreprises doivent réagir

Pour faire face à ces menaces émergentes, les entreprises doivent repenser leur stratégie de sécurité. Il devient indispensable de renforcer les zones sensibles, d’intégrer des systèmes de détection non conventionnels et de former les équipes aux risques liés aux nano‑technologies.

Désormais, la sécurité doit intégrer une dimension hybride, capable de détecter des menaces microscopiques et silencieuses.

Conclusion : une révolution technologique à double tranchant

Les nanodrones et les nano‑capteurs comme l’OV6948 inaugurent une nouvelle ère de l’espionnage. Une ère où la menace peut tenir dans l’aile d’un faux insecte, où la surveillance devient invisible et où la protection des informations sensibles exige une vigilance accrue.

Les organisations qui anticipent cette transformation renforceront leur résilience. Les autres s’exposeront à des pertes stratégiques majeures.

Contre-espionnage industriel : vigilance maximale sur Milipol et le Bourget

Le salon Milipol est la vitrine mondiale de la sécurité intérieure et des technologies de surveillance. Les délégations internationales s’y pressent. Les forces de l’ordre, les industriels et les décideurs politiques y découvrent les dernières innovations. Mais derrière cette effervescence, les risques d’espionnage industriel explosent.

À l’image du salon du Bourget, où contrats et démonstrations attirent autant les acheteurs que les espions, Milipol devient un terrain sensible. Les curieux photographient, questionnent, infiltrent. Les adversaires cherchent à capter des données stratégiques. Les incidents passés rappellent une vérité : chaque salon est une cible privilégiée.

Comme à chaque édition, le leader français du TSCM (contre-mesures de surveillance technique) International ICS était présent. Objectif : rencontrer ses partenaires, renforcer ses coopérations et partager son expertise en sûreté industrielle. Cette présence régulière illustre l’importance de ces salons pour le développement des relations stratégiques, mais aussi la nécessité d’une vigilance accrue.

Des menaces croissantes

Avec plus de 2.400 exposants et des délégations venues de 48 pays, le Bourget devient une cible idéale. Les curieux affluent. Les professionnels échangent. Le grand public observe. Mais certains cherchent à capter des informations stratégiques.

Le général Philippe Susnjara, chef de la DRSD, prévient : un salon d’armement peut devenir "un lieu de toutes les menaces". Les chiffres confirment. Entre 2022 et 2023, plus de 50 entreprises stratégiques ont subi des tentatives d’espionnage, de cyberattaques, de cambriolages ou de sabotages. La hausse atteint 25% depuis 2021.

Les grandes entreprises de la BITD disposent de protections solides. Mais les TPE, PME et ETI restent vulnérables. Les sous-traitants concentrent 80% des attaques.

Des techniques de plus en plus sophistiquées

Les adversaires innovent. Ils posent des questions ciblées. Ils prennent des photos de maquettes. Ils volent des ordinateurs. Ils aspirent des données à distance. Ils installent des mouchards.

Les menaces viennent des concurrents économiques mais aussi des États. Même les alliés traditionnels observent discrètement.

Renseigner pour protéger

La DRSD sensibilise les entreprises avant chaque salon. Objectif : protéger les technologies sensibles et anticiper les tentatives d’ingérence. Sa devise est claire : "Renseigner pour protéger".

Les consignes sont précises :

- Surveiller le stand en permanence.

- Filtrer les entrées.

- Éviter d’apporter un ordinateur.

- Garder son téléphone sur soi.

- Ne jamais donner de données trop précises.

- Prévoir une salle confidentielle pour les échanges.

- Modifier volontairement certaines maquettes.

Adapter les mesures aux enjeux

Chaque entreprise doit ajuster ses protections. Une ETI comme Aresia, qui fabrique des réservoirs de carburant pour le Rafale, n’a pas les mêmes risques qu’un géant comme Thales. Mais toutes doivent rester vigilantes.

Les signaux faibles s’additionnent. Avec l’intelligence artificielle, ils deviennent des signaux forts. Une donnée anodine peut révéler des performances techniques.

International ICS insiste : signaler au service DRSD tout événement, même mineur. Car une anomalie isolée peut s’intégrer dans un plan plus vaste.

Le cas Milipol : un terrain sensible

Le salon Milipol, dédié à la sécurité intérieure et aux technologies de surveillance, présente les mêmes risques. Les exposants dévoilent des innovations en cybersécurité, en protection des infrastructures et en technologies de défense civile. Les espions industriels y voient une opportunité unique.

Les menaces qui pèsent sur les salons spécialisés sont multiples. Elles vont du vol de données concernant les solutions de sécurité aux intrusions discrètes dans les systèmes de démonstration. Elles incluent également des approches ciblées auprès des sous-traitants, souvent plus vulnérables, ainsi que la collecte d’informations sensibles sur les forces de l’ordre et leurs équipements. Face à ces risques, les mesures de protection s’intensifient. Les organisateurs et les exposants renforcent la surveillance des stands, imposent des contrôles d’accès stricts, multiplient les actions de sensibilisation auprès des délégations et mettent en place des zones confidentielles pour sécuriser les discussions stratégiques.

Les salons comme le Bourget ou Milipol sont des vitrines technologiques. Mais ils sont aussi des cibles privilégiées pour l’espionnage industriel et l’ingérence étatique. La vigilance, la formation et la protection active restent les clés pour défendre la souveraineté nationale et préserver le potentiel scientifique et technique.

La présence régulière d’International ICS à ces événements illustre l’importance de bâtir des partenariats solides, tout en restant conscient des menaces invisibles.

Image : Milipol Linkedin

Espionnage industriel : une arme chinoise

Depuis un certain temps, on observe une augmentation des allégations et des récits d’espionnage industriel en provenance de la Chine.

Le réseau de renseignement du parti communiste chinois est vaste et comprend plusieurs organes et institutions. Il englobe trois agences de renseignement militaire au sein de l’Armée de libération populaire, le Ministère de la Sécurité Publique qui est l’agence de police, et le Ministère de la Sécurité de l’État, selon l’expert Alex Joske, auteur de “Spies and Lies". D’autres entités, comme le Département du travail de front uni, le Département international du Comité central du parti communiste et le Bureau des affaires taïwanaises, mènent également des activités de renseignement. Le Guoanbu, ou Ministère de la Sécurité de l’État (MSE), est l’agence de sécurité de la Chine responsable du renseignement extérieur. Créé en 1983 à la demande de Deng Xiaoping, le Guoanbu joue un rôle clé dans la collecte de renseignements économiques, industriels, technologiques et politiques, et a intensifié ses infiltrations depuis les années 2000. En plus des agents du MSE, des pirates informatiques mènent des cyberattaques.

Selon les informations de Washington, Pékin utiliserait des citoyens chinois vivant à l’étranger pour collecter des renseignements et voler des technologies sensibles. En janvier, Ji Chaoqun, un ingénieur chinois, a été condamné à huit ans de prison pour avoir transmis des informations sur des scientifiques américains susceptibles d’être recrutés comme sources d’information. Arrivé aux États-Unis en 2013 avec un visa étudiant, il a été reconnu coupable. De plus, Wei Sun, un ingénieur chinois naturalisé américain qui travaillait dans le secteur de la défense pour Raytheon, a également été condamné à une peine de prison en 2020. Il a été accusé d’avoir emporté en Chine un ordinateur de l’entreprise contenant des informations sensibles sur un système de missiles américain.

Huawei est un exemple marquant de cette situation. En avril 2018, les États-Unis ont accusé cette entreprise chinoise, qui fournit des technologies et des réseaux de télécommunication à divers opérateurs, d’avoir des liens avec les services de renseignement chinois. Par conséquent, Washington a interdit à Huawei et à ZTE, un autre géant chinois des télécommunications, l’accès à son marché intérieur. En décembre 2022, environ une demi-douzaine d’entreprises chinoises étaient touchées par ces restrictions.

En 2021, le gouvernement chinois a été accusé par les États-Unis, leurs alliés et l’OTAN d’avoir orchestré une attaque informatique de grande envergure contre Microsoft, le géant de l’informatique. L’objectif de cette opération était d’accéder aux courriels et de s’approprier des informations confidentielles appartenant à des particuliers et à des entreprises. Selon Washington et divers articles de presse, le département de l’Énergie, des services publics, des entreprises de télécommunications et des universités auraient également été la cible d’attaques informatiques chinoises. Des experts en sécurité et des responsables du renseignement de pays occidentaux soutiennent que la Chine a acquis une expertise dans le piratage des systèmes informatiques de nations rivales afin de dérober des secrets industriels et commerciaux.

En 2022, l’utilisation de TikTok a été interdite au Sénat et à la Chambre des représentants des États-Unis, suite à un scandale impliquant l’espionnage de deux journalistes par ByteDance, la société mère de TikTok. Une enquête a été lancée par le Sénat français au début du mois de février. Claude Malhuret, sénateur et président du groupe Les Indépendants, déclare que “la loi chinoise impose à toute entreprise de collaborer avec les services de renseignement chinois”. TikTok nie les allégations d’espionnage. Les données des utilisateurs européens seront prochainement stockées en Irlande, mais la société ne précise pas si les autorités chinoises auront accès à ces informations.

Les services de renseignement allemands ont émis une mise en garde contre l’espionnage industriel de la Chine. Bruno Kahl, le président du Service de renseignement extérieur allemand (BND), a alors souligné la nécessité de rester vigilant face à la “migration de connaissances” en provenance d’Allemagne.

Selon M. Kahl, la Chine cherche à s’approprier le savoir scientifique et économique allemand par le biais de cyberattaques, dans le but d’atteindre son objectif de devenir la première puissance mondiale en 2049, année du centenaire de l’arrivée au pouvoir des communistes, comme l’a rapporté l’AFP.

L’espionnage industriel est perçu comme un moyen de stimuler l’économie chinoise et de la rendre plus compétitive et moins dépendante des grandes puissances occidentales, y compris les États-Unis, dans des secteurs tels que l’aérospatiale et l’équipement aéronautique, les nanotechnologies, les produits pharmaceutiques et la bio-ingénierie.