OLVID

Attaque Salt Typhoon : Failles des SMS révélées

Salt Typhoon a révélé une vérité troublante : les SMS ne peuvent plus être considérés comme confidentiels. Une grande partie du trafic SMS mondial est interceptée, ce qui rend vulnérables toutes les applications qui reposent sur des codes reçus par SMS.

Les applications de messagerie qui utilisent un numéro de téléphone comme identifiant sont particulièrement affectées. Les pirates peuvent intercepter vos messages, en envoyer en votre nom et même accéder à votre historique de conversations.

Cette attaque montre l’importance d’utiliser des applications comme Olvid, Threema ou d'autres, qui ne reposent pas sur des identifiants faibles comme les numéros de téléphone pour assurer la sécurité.

Le 25 octobre, l'Agence américaine de cybersécurité et de sécurité des infrastructures (CISA) a publié une déclaration conjointe avec le FBI. Ils ont indiqué que plusieurs réseaux de télécommunication civils avaient été compromis. La menace, appelée Salt Typhoon, est probablement affiliée au Ministère de la Sécurité de l'État chinois.

Les données compromises incluent les SMS, accessibles en clair sur les réseaux des opérateurs. Deux officiels du FBI, dans une interview à NBC News, recommandent l’utilisation de messageries instantanées chiffrées plutôt que les SMS, dont la confidentialité est maintenant compromise.

Le SMS : Un Moyen de Communication Vulnérable

Les SMS utilisent une technologie des années 90 qui ne garantit pas la confidentialité. Les attaques de sim swappingpermettaient déjà à des pirates d’usurper votre numéro pour recevoir vos SMS. Maintenant, ces messages peuvent être interceptés en clair par des pirates sur les réseaux de certains fournisseurs d’accès majeurs.

Le contenu d’un SMS ne doit plus jamais être considéré comme confidentiel. Il faut partir du principe que « tout le monde » y a accès. Même si ce n’est pas le cas en pratique, cette approche évite de graves déconvenues.

L’Impact Potentiel de l’Attaque Salt Typhoon

L’attaque Salt Typhoon a des implications plus vastes qu’il n’y paraît : vos SMS peuvent être interceptés. Les pirates peuvent prendre le contrôle de tous vos comptes utilisant ce type d’authentification. Il est crucial d’opter pour des solutions de messagerie sécurisées et de se méfier des méthodes d’authentification utilisant les SMS.

Comment se Protéger ?

Est-il suffisant de suivre les recommandations du FBI et d'utiliser des messageries chiffrées de bout en bout ? Pas forcément.

Nous l’avons souligné lors du piratage des comptes Telegram de plusieurs députés : choisir une messagerie dont l’identifiant est un numéro de téléphone est une erreur de sécurité. Pourquoi ? Il faut prouver que vous détenez ce numéro, souvent via un code reçu par SMS. Quiconque accède à ce SMS peut se faire passer pour vous. Ce code doit rester confidentiel pour garantir la sécurité, mais comme nous l’avons vu, rien de ce qui est envoyé par SMS ne peut être considéré comme tel.

En résumé : le contenu d’un SMS n’est pas confidentiel. Une messagerie reposant sur la confidentialité d’un code SMS n’est pas sécurisée.

Démêler les termes de cryptographie et de chiffrement

Dans le monde numérique, la sécurité des informations est primordiale. Cependant, un malentendu courant persiste autour des termes “cryptographie” et “chiffrement”. Bien que souvent utilisés de manière interchangeable, ils désignent en réalité deux concepts distincts. Le terme « crypter » est dérivé du mot grec ancien kruptos, qui signifie « caché ». Dans le domaine de l’informatique, le cryptage désigne le processus de rendre les données inintelligibles grâce à un algorithme. Lorsqu’on détient la clé pour coder ou décoder, on utilise alors le terme de chiffrement. Il est important de noter que les mots « crypter » et « cryptage » sont fréquemment utilisés de manière incorrecte, en raison de la confusion avec le mot anglais encryption, qui se traduit par « chiffrement ».

Cryptographie : L’Art Ancien de la Communication Secrète

La cryptographie est une discipline ancienne qui englobe l’étude des principes et des techniques permettant de sécuriser la communication. Son objectif est de garantir que seuls les destinataires prévus puissent comprendre le message envoyé. La cryptographie ne se limite pas au chiffrement ; elle inclut également la stéganographie, l’authentification et l’intégrité des données.

L’histoire de la cryptographie remonte à l’Antiquité, avec des exemples tels que la recette secrète d’un potier babylonien gravée sur une tablette d’argile. Cette recette était écrite avec des modifications orthographiques pour masquer sa véritable signification aux non-initiés. Au fil des siècles, des techniques telles que le carré de Polybe, le code de César et le Grand Chiffre de Louis XIV ont été développées, utilisant la substitution de lettres ou de chiffres pour protéger les informations.

Chiffrement : La Technique de Protection des Données

Le chiffrement, quant à lui, est une sous-branche de la cryptographie qui se concentre sur la transformation de l’information claire en un format illisible sans la clé appropriée. Cette clé, connue uniquement du destinataire légitime, est nécessaire pour décrypter le message et le rendre à nouveau lisible.

L’un des exemples les plus célèbres de chiffrement est la machine Enigma utilisée par l’Allemagne pendant la Seconde Guerre mondiale. Alan Turing et son équipe ont réussi à “casser” le code d’Enigma, un exploit qui a eu un impact significatif sur le cours de la guerre.

Lorsque nous communiquons par le biais d’applications mobiles telles que Olvid ou Signal, nous faisons usage d’un service de messagerie chiffrée.

L’Ère Moderne : Chiffrement et Cryptographie Quantique

Avec l’avènement de l’informatique, le chiffrement est devenu un standard pour la protection des données. L’algorithme DES, initialement utilisé à des fins militaires, a été adopté par les entreprises dans les années 70. Plus tard, l’algorithme RSA a introduit le concept de clés publiques et privées, une avancée majeure dans la cryptographie asymétrique.

Aujourd’hui, nous entrons dans l’ère de la cryptographie quantique, où les propriétés de la physique quantique promettent de révolutionner la sécurité des données. Les ordinateurs quantiques pourraient rendre obsolètes les méthodes de chiffrement actuelles, y compris les clés RSA, en raison de leur capacité à résoudre des problèmes complexes à une vitesse sans précédent.

Le Chiffrement au Quotidien : De la Théorie à la Pratique

Le chiffrement est désormais omniprésent, souvent sans que nous en soyons conscients. Il sécurise nos communications par e-mail, nos messages instantanés et nos transactions en ligne. Le chiffrement de bout en bout, en particulier, assure que seuls l’expéditeur et le destinataire peuvent lire le contenu d’un message, empêchant toute interception par des tiers.

Il est essentiel de comprendre la distinction entre cryptographie et chiffrement pour apprécier pleinement les mesures de sécurité qui protègent nos informations les plus sensibles. Alors que la cryptographie est l’étude globale de la communication sécurisée, le chiffrement est la technique spécifique utilisée pour masquer le contenu des messages. Ensemble, ils forment la base de notre confiance dans la sécurité numérique moderne.

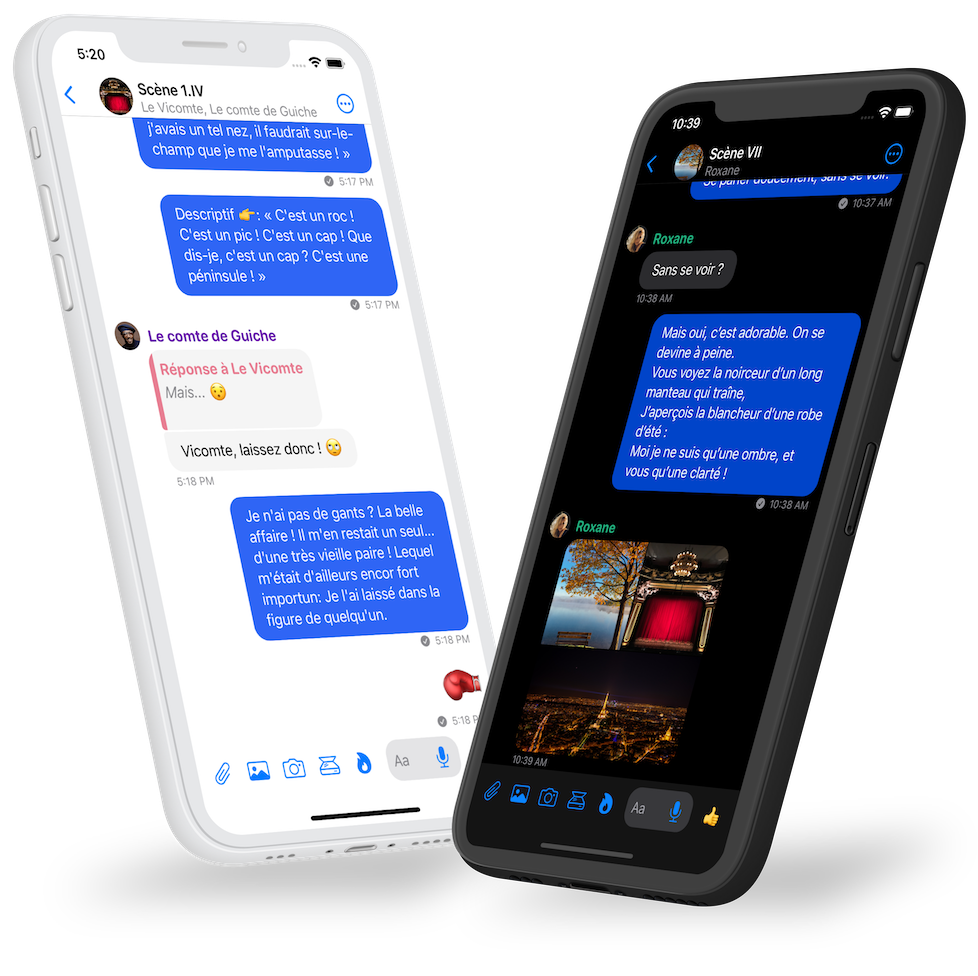

Olvid : une messagerie sécurisée

Olvid, une messagerie instantanée innovante, qui a été développée par des cryptologues et validée par des experts. Elle a reçu deux certifications, une première dans le domaine. Adoptée par le gouvernement français, Olvid offre une sécurité des conversations, indépendante des serveurs, et un chiffrement unique. Ces innovations font d’Olvid un leader en matière de sécurité des communications numériques français.

La messagerie instantanée Olvid a été conçue par une équipe de cryptologues qui ont développé des protocoles sur mesure, adaptant des protocoles théoriques aux contraintes du monde réel. Leur travail a été validé par Michel Abdalla, professeur à l’ENS, Directeur de Recherche au CNRS et Président du conseil d’administration de l’IACR (International Association for Cryptologic Research). Les résultats de cette validation ont été formalisés dans un article publié dans un ePrint de l’IACR.

En outre, Olvid a reçu non pas une, mais deux certifications de sécurité de premier niveau (CSPN) de l’ANSSI, faisant d’elle la première messagerie instantanée à obtenir cette distinction. Les cibles de sécurité, les rapports de certifications et les certificats ANSSI sont disponibles pour iOS et Android sur le site officiel. Dans un souci de transparence, Olvid a publié les deux Rapports Techniques d’Évaluation produits par l’équipe de Synacktiv. Cette démarche est rare dans le secteur, soulignant l’engagement d’Olvid envers la transparence et la sécurité.

Application utilisée par le gouvernement français.

Depuis décembre 2023, dans une démarche sans précédent, la Première ministre Élisabeth Borne a ordonné l’installation de l’application de messagerie française Olvid sur les appareils électroniques de tous les membres du Gouvernement et des cabinets ministériels, selon une circulaire datée du 22 novembre.

Cette décision marque une étape importante pour le Gouvernement français, qui adopte ainsi la première solution de messagerie entièrement privée.

En choisissant Olvid, le Gouvernement réaffirme son soutien indéfectible à la « French Tech » et souligne l’importance qu’il accorde aux enjeux stratégiques de cybersécurité, d’innovation et de souveraineté technologique de la France (hors serveurs). Cette initiative pourrait bien marquer un tournant dans la manière dont les gouvernements abordent la question de la sécurité des communications à l’ère numérique.

Les serveurs ?

Dans une avancée technologique sans précédent, Olvid révolutionne le modèle de sécurité des communications. Contrairement aux autres plateformes, Olvid ne dépend pas de serveurs pour sécuriser les échanges. Même en cas de piratage des serveurs, les contenus échangés restent inaccessibles et les identités des utilisateurs demeurent anonymes.

Olvid se distingue également par son approche unique du chiffrement. Non seulement les messages sont chiffrés, mais aussi les métadonnées, garantissant ainsi un anonymat total aux utilisateurs. De plus, Olvid assure l’authentification des utilisateurs, une fonctionnalité absente dans la plupart des messageries qui dépendent de tiers de confiance.

Les données sont stockées en utilisant les serveurs d’Amazon Web Services (AWS). Cette décision a été prise en dépit de l’existence d’options françaises, telles que OVH ou d'autres... D’après les développeurs d’Olvid, la principale motivation de leur décision était les performances supérieures offertes par AWS. Avec ces innovations, Olvid redéfinit les normes de sécurité dans le domaine des communications numériques.

Le chiffrement ?

Le processus de chiffrement des sauvegardes repose sur l’utilisation d’une « clé de sauvegarde » spécifique. Cette clé est composée de 32 caractères, qui sont une combinaison de lettres majuscules et de chiffres. Cependant, il est important de noter que les lettres O, I, S et Z sont exclues de cette combinaison. En termes d’entropie, qui est une mesure de l’incertitude ou de la complexité d’un ensemble de données, cette clé a une entropie de 160 bits.

Cette clé de sauvegarde n’est pas utilisée telle quelle. Au lieu de cela, elle sert de graine pour initialiser un générateur de nombres pseudo-aléatoires (PRNG). Une fois initialisé, le PRNG génère plusieurs éléments clés. Il s’agit notamment d’un identifiant unique de 32 bytes, d’une paire de clés de chiffrement (basée sur le système ECIES sur la courbe 25519) et d’une clé de MAC (basée sur le système HMAC SHA256).

Tous ces éléments, à l’exception de la clé privée de déchiffrement ECIES, sont conservés sur le smartphone de l’utilisateur. Ils sont utilisés pour effectuer les sauvegardes. La clé privée, quant à elle, ne peut être reconstruite qu’en connaissant la graine originale.

Une sauvegarde est un export au format JSON des éléments pertinents des bases de données d’identité. À cet export, on ajoute une horodatation et un numéro de version du format JSON utilisé. Ce JSON est ensuite compressé et chiffré à l’aide de la clé publique ECIES. Un MAC du chiffré est ajouté à la suite de ce dernier.

Après la création de la sauvegarde chiffrée, il est recommandé à l’utilisateur de sauvegarder le fichier sur son appareil. L’idée est que l’utilisateur stocke ce fichier dans un espace de stockage qui assure une bonne disponibilité des données.

Il est crucial de noter que seuls les éléments ayant une « durée de vie longue » sont sauvegardés. En particulier, aucune clé de canal sécurisé n’est sauvegardée. De nouveaux canaux doivent être créés après une restauration.

Le rapport ?

Selon le rapport technique d'évaluation (version 1.2), l’application a fait l’objet d’une évaluation rigoureuse de sa sécurité. Cette application, qui repose sur l’échange de messages courts (SAS) et ne fait pas confiance au serveur, a démontré un niveau de sécurité élevé.

L’évaluation a révélé que l’éditeur de l’application possède une compétence solide en matière de concepts cryptographiques. Aucune vulnérabilité critique n’a été découverte dans le périmètre défini. L’éditeur a fait le choix d’implémenter lui-même des protocoles dédiés ainsi que certaines primitives cryptographiques, notamment EdwardCurve, HMAC_DBRG et ECIES. Ce développement de qualité a été facilité par l’utilisation du langage Swift, dont le système de typage rend les problèmes potentiels moins probables. Bien que quelques faiblesses aient été identifiées, elles ne diminuent pas sensiblement la sécurité de l’application et ne remettent pas en cause les garanties annoncées par le constructeur. Ces faiblesses mériteraient d’être corrigées ou, à tout le moins, connues.

https://youtu.be/tAgzGsL3mik?feature=shared

En conclusion, Olvid se positionne comme une force dans le domaine de la messagerie instantanée. Grâce à son approche unique de la cryptographie et de la sécurité des communications, elle a non seulement gagné la confiance des experts du domaine, mais aussi celle du gouvernement français. En choisissant d’utiliser Olvid pour toutes les communications gouvernementales, la France souligne l’importance de la cybersécurité et de la souveraineté technologique.

Avec ses innovations en matière de chiffrement et de stockage des données, Olvid redéfinit les normes de sécurité et d’anonymat dans le domaine des communications numériques. Son choix d’utiliser AWS pour le stockage des données, malgré l’existence d’options françaises, témoigne du choix certainement économique et de la "performance". Olvid est un exemple de la manière dont la technologie peut être utilisée pour renforcer la sécurité et la confidentialité dans notre monde de plus en plus numérique.

Cyberattaque : 5 mesures d'anticipation

L’importance de ces mesures de cybersécurité prioritaires est indéniable, et leur mise en place rapide peut réduire le risque d’une cyberattaque et minimiser ses effets éventuels. Cependant, pour qu’elles soient totalement efficaces, elles doivent s’intégrer dans une stratégie globale et à long terme de cybersécurité. Le département Cyber de International ICS vous présente ces mesures.

Les cybercriminels ont des motivations diverses pour lancer des cyberattaques, allant du simple vol au sabotage. Ils emploient différents moyens, tels que les logiciels malveillants, les pièges par ingénierie sociale ou le piratage de mots de passe, pour accéder illégalement aux systèmes visés.

Les cyberattaques peuvent avoir des conséquences graves, voire catastrophiques, pour une entreprise. Le coût moyen d’une atteinte à la sécurité des données est de 4 millions d'euros. Ce montant inclut les dépenses liées à la détection et à la résolution de l’incident, aux interruptions d’activité et aux pertes de chiffre d’affaires, ainsi qu’à l’impact négatif sur la réputation et l’image de marque d’une entreprise à long terme.

1/ Améliorer l’authentification sur les systèmes d’information.

Pour minimiser le risque d’une cyberattaque, il est préconisé de renforcer l’authentification des comptes les plus vulnérables, notamment ceux des administrateurs qui ont accès à toutes les ressources critiques du système d’information et ceux des individus à haut risque de l’organisation (cadres dirigeants, personnel de direction, etc.).

Il est donc fortement recommandé d’implémenter une authentification forte qui nécessite l’utilisation de deux facteurs d’authentification distincts, soit :

- un mot de passe, un schéma de déverrouillage ou une signature ;

- un dispositif matériel (carte à puce, jeton USB, carte magnétique, RFID) ou, à défaut, un autre code reçu par un autre canal (SMS, OLVID...).

Pour les administrateurs, l’activation d’une authentification renforcée doit être appliquée à tous leurs comptes : Active Directory, administration d’applications, cloud, etc.

2/ Accroître la supervision de sécurité.

Il est nécessaire d’instaurer un système de surveillance des événements enregistrés pour détecter toute compromission potentielle et intervenir rapidement. Ces événements peuvent également faciliter la compréhension d’un incident et accélérer sa résolution. En l’absence de supervision de sécurité, il est recommandé de centraliser les journaux des éléments les plus critiques du système d’information, tels que les points d’accès VPN, les bureaux virtuels, les contrôleurs de domaine et les hyperviseurs.

Il est essentiel de renforcer la vigilance des équipes de supervision en enquêtant sur les anomalies qui pourraient être négligées en temps normal. Plus précisément, dans un environnement Active Directory, les connexions inhabituelles sur les contrôleurs de domaine doivent être examinées. Les alertes dans les consoles d’antivirus et EDR concernant des serveurs sensibles doivent également être systématiquement étudiées.

Pour les organisations qui en ont la capacité, il est conseillé d’accélérer le déploiement d’outils offrant une visibilité sur l’état de sécurité des systèmes d’information, tels que Sysmon, EDR, XDR.

3/ Créer une liste hiérarchisée des services numériques

Il est essentiel d’avoir une compréhension précise de ses systèmes d’information et de leur importance pour prioriser les mesures de sécurité et réagir efficacement en cas d’incident. Il est donc recommandé aux organisations, en collaboration avec les départements concernés, de dresser un inventaire de leurs services numériques et de les classer en fonction de leur importance pour la continuité des activités de l’entreprise. Les dépendances à l’égard des fournisseurs doivent également être identifiées.

4/ Sauvegarde Hors-ligne

Il est nécessaire d’effectuer des sauvegardes régulières de toutes les données, y compris celles stockées sur les serveurs de fichiers, d’infrastructures et d’applications métier essentielles. Pour prévenir leur chiffrement, à l’instar des autres fichiers, ces sauvegardes, du moins les plus critiques, doivent être déconnectées du système d’information.

L’utilisation de solutions de stockage à froid, comme des disques durs externes ou des bandes magnétiques, permet de protéger les sauvegardes contre une infection des systèmes et de conserver les données essentielles pour la reprise d’activité.

Il est également recommandé de mettre à jour fréquemment ces sauvegardes sans jamais le faire en ligne.

5/ Veiller à la mise en place d’un dispositif de gestion de crise approprié pour faire face à une cyberattaque.

Une attaque informatique peut perturber le fonctionnement des organisations. Les services de soutien tels que la téléphonie et la messagerie, ainsi que les applications métier, peuvent être rendus inutilisables. Dans ce cas, il faut adopter un mode de fonctionnement dégradé, ce qui peut parfois signifier un retour aux méthodes traditionnelles de papier et de crayon. En général, l’attaque entraîne une interruption partielle de l’activité et, dans les cas les plus extrêmes, une interruption totale. Il est donc essentiel de définir des points de contact d’urgence, y compris avec les fournisseurs de services numériques, et de s’assurer que ces coordonnées sont disponibles en format papier.

De plus, les organisations doivent élaborer un plan de réponse aux cyberattaques, qui s’inscrit dans le cadre du dispositif de gestion de crise, si celui-ci existe. Ce plan vise à garantir la continuité de l’activité et son retour à la normale. La mise en place d’un plan de continuité informatique permet à l’organisation de maintenir son fonctionnement en cas de perturbation plus ou moins importante du système d’information. Le plan de reprise informatique, quant à lui, a pour objectif de remettre en service les systèmes d’information qui ont été défaillants. Il doit notamment prévoir la restauration des systèmes et des données.

Thomas d. C.

La rédaction International ICS.