International ICS

Cyber Physical Security : pourquoi les fuites d’informations explosent dans les systèmes industriels connectés

Comprendre une vulnérabilité critique en protection de l’information dans les systèmes cyber‑physiques (Cyber Physical Systems Security)

Les systèmes cyber‑physiques prennent aujourd’hui une place centrale dans les entreprises. Ils pilotent des chaînes de production, gèrent des bâtiments intelligents, optimisent des réseaux électriques ou assurent la sécurité de sites sensibles. Leur rôle est devenu essentiel. Pourtant, une vulnérabilité revient régulièrement dans les audits : la fuite d’informations provoquée par des systèmes mal configurés ou comportant des failles techniques.

Cette faiblesse reste sous‑estimée. Elle peut pourtant exposer une entreprise à des risques majeurs.

Quand le numérique rencontre le monde physique

Les systèmes cyber‑physiques, souvent appelés CPS (Cyber Physical Security), combinent informatique, communication et action sur le monde réel. Ils analysent des données, prennent des décisions et déclenchent des actions physiques. Cette interaction crée une dépendance forte entre le digital et l’opérationnel.

Dès qu’un composant se retrouve mal configuré, la sécurité de l’ensemble peut vaciller. Une simple erreur de paramétrage peut ouvrir la porte à une fuite d’informations sensibles ou à une manipulation de processus industriels.

Une surface d’attaque qui s’élargit chaque année

Les entreprises connectent de plus en plus d’équipements. Elles ajoutent des capteurs, des automates, des passerelles IIoT et des systèmes de supervision. Cette croissance rapide augmente la surface d’attaque.

Chaque nouveau dispositif introduit un protocole différent, une configuration propre et parfois une faille technique. Les environnements deviennent hétérogènes. Les incompatibilités se multiplient. Les équipes doivent alors composer avec des systèmes qui ne parlent pas le même langage.

Cette interopérabilité fragile crée des zones d’ombre. Elles deviennent des points d’entrée idéaux pour des attaques ciblées ou des exfiltrations de données.

La fuite d’informations : une menace silencieuse mais redoutable

Une fuite d’informations dans un environnement CPS (Cyber Physical Security) ne ressemble pas à une fuite classique. Elle peut concerner des données industrielles, des paramètres de commande, des schémas électriques, des configurations d’automates ou des informations sur les processus physiques.

Ces données permettent à un attaquant de comprendre comment fonctionne une installation. Elles facilitent ensuite des actions plus graves : sabotage, arrêt de production, manipulation de capteurs ou prise de contrôle d’un automate.

Le problème vient souvent d’un équipement mal configuré, d’un protocole non chiffré ou d’un accès distant laissé ouvert. Une faille technique suffit pour exposer des informations critiques.

Des outils de sécurité parfois inadaptés

Beaucoup d’entreprises utilisent encore des outils conçus pour l’IT classique. Ces solutions ne prennent pas en compte les contraintes des environnements industriels. Elles ignorent les protocoles propriétaires, les équipements fragiles ou les réseaux isolés.

En pratique, ces outils peuvent perturber des dispositifs sensibles. Ils peuvent aussi laisser passer des menaces spécifiques aux CPS.

Les environnements industriels nécessitent des solutions spécialisées, capables d’analyser des flux OT, de comprendre les automates et de détecter les anomalies en temps réel.

La conformité, un défi permanent

Les exigences réglementaires évoluent rapidement. Les entreprises doivent suivre les normes de sécurité, les règles sectorielles et les obligations liées à la protection des données.

Cette évolution constante impose une adaptation continue. Les systèmes doivent rester sécurisés tout en respectant les standards. Une mauvaise configuration peut entraîner une non‑conformité et exposer l’entreprise à des sanctions.

Le temps réel, un enjeu vital

Les CPS fonctionnent en continu. Ils analysent des données en temps réel et déclenchent des actions immédiates.

Le moindre retard peut fausser une décision. Une mauvaise visibilité peut masquer une anomalie.

Beaucoup d’entreprises manquent encore d’outils capables d’offrir une vision complète et instantanée de leurs actifs. Sans cette visibilité, il devient difficile de détecter une fuite d’informations ou une manipulation en cours.

Pourquoi cette vulnérabilité persiste

Cette vulnérabilité existe parce que les environnements CPS sont complexes. Ils mélangent des technologies anciennes et récentes. Ils utilisent des protocoles propriétaires. Ils doivent rester disponibles en permanence.

Les équipes IT et OT n’ont pas toujours les mêmes priorités. Les premières protègent la confidentialité. Les secondes protègent la disponibilité. Cette différence crée des zones grises.

Ces zones deviennent des points faibles. Elles facilitent les erreurs de configuration et les failles techniques.

Comment International ICS aide les entreprises à réduire ce risque

International ICS réalise des audits complets des environnements CPS, OT, ICS et IIoT.

Ses experts analysent les architectures, identifient les failles de configuration, détectent les vulnérabilités techniques et évaluent les risques de fuite d’informations.

Ils examinent aussi les problèmes d’interopérabilité, les écarts de conformité et les insuffisances de visibilité.

Grâce à cette approche, International ICS aide les entreprises à renforcer la sécurité de leurs infrastructures critiques, à protéger leurs données et à garantir la continuité de leurs opérations.

Vers une sécurité plus mature

Les entreprises doivent désormais considérer la sécurité des CPS comme un pilier stratégique. Elles doivent comprendre que la fuite d’informations n’est pas un risque théorique. Elle peut toucher n’importe quel secteur.

En adoptant une approche proactive, en modernisant leurs outils et en s’appuyant sur des experts spécialisés, elles peuvent réduire considérablement leur exposition.

La sécurité des systèmes cyber‑physiques devient alors un véritable levier de résilience.

International ICS au JT de 20h de TF1 : enquête sur l’espionnage industriel

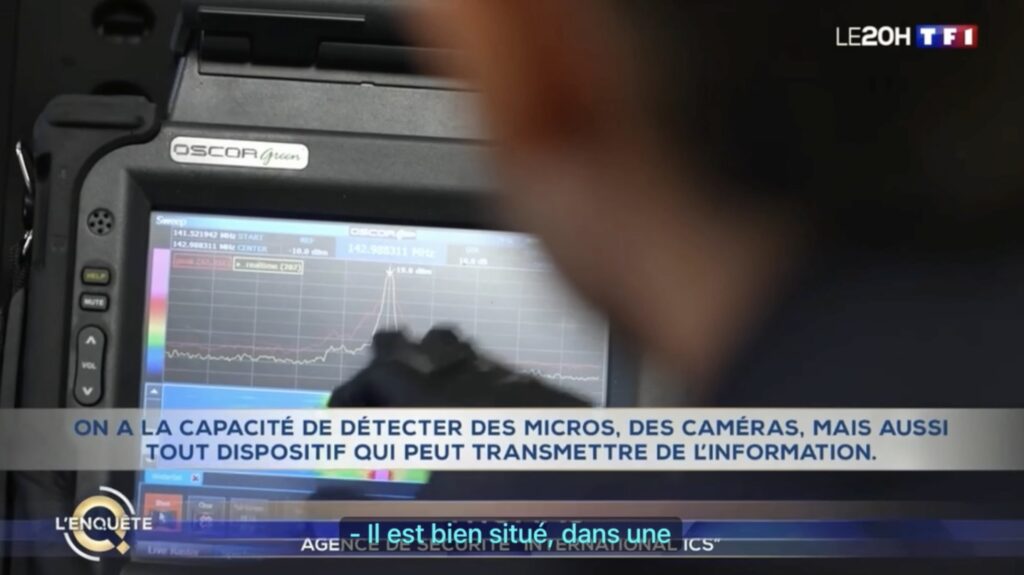

Le 30 avril 2026, le Journal Télévisé de 20 heures de TF1 a diffusé un dossier consacré à l’espionnage industriel en France. Dans ce reportage d’enquête, International ICS y est présenté comme l’acteur de référence pour la détection de dispositifs d’écoute illégaux et de systèmes de captation d’informations, grâce à des opérations menées en toute discrétion. Pour préserver l’anonymat de ses spécialistes, les voix et les visages des équipes ont été volontairement modifiés à l’écran.

Retrouvez le reportage sur le site de TF1 : tf1.fr (JT de 20h du jeudi 30 avril 2026)

Ce que le reportage TF1 a révélé sur l'espionnage industriel

Le dossier spécial de TF1 illustre avec des exemples concrets et saisissants la réalité de l’espionnage industriel en entreprise. Deux dispositifs de surveillance clandestins ont notamment été présentés au grand public :

Un microphone espion dissimulé dans une souris d’ordinateur

L’un des exemples les plus frappants du reportage est celui d’un microphone espion intégré à l’intérieur d’une souris d’ordinateur standard. L’objet est visuellement identique à n’importe quel périphérique de bureau. Mais il dissimule un émetteur capable de capter et transmettre toutes les conversations environnantes. Posé sur le bureau d’un directeur ou dans une salle de réunion, il constitue une écoute permanente et invisible.

Un micro caché dans une goulotte de câbles

Autre exemple démontré dans le reportage : un microphone dissimulé à l’intérieur d’une goulotte de câbles fixée au mur d’un bureau. Totalement invisible lors d’une inspection visuelle ordinaire, ce dispositif illustre la créativité des attaquants dans le choix des emplacements de dissimulation : mobilier, équipements électriques, espaces techniques sont autant de cachettes potentielles dans tout environnement de travail.

Ces deux exemples illustrent une réalité que nos équipes constatent sur le terrain : les dispositifs d’écoute modernes sont miniaturisés, accessibles et difficiles à détecter sans équipement professionnel habilité. Un examen visuel ou un détecteur grand public ne suffit pas.

International ICS : le spécialiste identifié par TF1

Dans ce dossier, TF1 présente International ICS comme le leader capable de détecter tout dispositif d’écoute illégal et de captation d’information cyber. Cette reconnaissance par la première chaîne de télévision française confirme le positionnement d’ICS comme opérateur de référence en TSCM (Technical Surveillance Counter-Measures) en France et en Europe.

Fondée en 1991 par un pionnier de la discipline, International ICS détient les habilitations R226 SGDSN/ANSSI, les seules autorisations légales pour l’utilisation des équipements de détection de haute technologie en France. Nos experts réalisent des Opérations de Sécurité Électronique (OSE) également appelées TSCM, OCMST ou dépoussiérage, pour les entreprises, institutions et dirigeants les plus exigeants, en France et à l’international.

L’espionnage industriel : une menace banalisée et sous-estimée

Le reportage TF1 s’inscrit dans un contexte inquiétant. Selon la DGSI, les cas d’espionnage économique détectés sur le territoire français ont augmenté de 50 % en cinq ans. 71 % des entreprises espionnées en France sont des PME, et non des grands groupes.

Les dispositifs d’écoute présentés dans le reportage ne sont pas des outils réservés à des services de renseignement sophistiqués. Ils sont accessibles, bon marché, et leur installation ne nécessite que quelques secondes d’accès à un bureau. La menace est :

- Réelle : des dispositifs actifs sont détectés régulièrement lors de nos opérations

- Accessible : les équipements ne nécessitent plus de moyens étatiques

- Invisible : sans détection professionnelle, ces dispositifs peuvent rester actifs pendant des mois ou des années

- Hybride : les transmetteurs modernes combinent captation physique et exfiltration numérique (Wi-Fi, 4G)

Comment International ICS détecte ces dispositifs

Une opération TSCM / OSE menée par International ICS est la seule réponse fiable face à ces menaces. Elle couvre simultanément l’intégralité des vecteurs de surveillance :

- Analyse radiofréquence : détection de tout émetteur actif, comme la souris présentée dans le reportage TF1

- Inspection physique exhaustive : fouille méthodique du mobilier, des équipements, des goulottes, faux plafonds et installations électriques

- Audit cyber et réseaux : les transmetteurs modernes émettent via Wi-Fi ou 4G, leur détection nécessite aussi une analyse numérique

- Forensique mobile : détection de logiciels espions (Pegasus, stalkerware) sur smartphones

- Détection acoustique : fuites sonores par les structures du bâtiment, dispositifs passifs non émetteurs

Ces opérations ne peuvent être légalement réalisées qu’avec des équipements classés R226, détenus uniquement par les opérateurs habilités par le SGDSN et l’ANSSI. International ICS détient ces autorisations depuis sa fondation en 1991.

Qui est concerné par l’espionnage industriel ?

Le reportage TF1 met en évidence une vérité que nos équipes constatent quotidiennement : l’espionnage industriel ne concerne pas que les grandes entreprises ou les industries de défense. Toute organisation qui détient des informations à valeur stratégique est une cible potentielle :

- Entreprises en negociation commerciale, rachat ou fusion-acquisition

- Cabinets d'avocats et d'affaires impliques dans des procedures sensibles

- Dirigeants et cadres superieurs dont les conversations sont strategiques

- Startups et PME innovantes detentrices de brevets ou de savoir-faire

- Institutions, ministeres et delegations en deplacement a l'etranger

Faire vérifier vos locaux par International ICS

Comme démontré dans le reportage TF1, les dispositifs d’écoute peuvent se dissimuler dans les objets les plus banals. Si vous souhaitez vous assurer que vos espaces de travail, vos véhicules ou vos systèmes sont libres de tout dispositif de surveillance clandestin, nos experts interviennent en France et à l’international, avec une discrétion absolue.

International ICS : pionnier européen du TSCM intégrant le cyber

International ICS s’est imposée comme un acteur majeur du TSCM en Europe grâce à une vision particulièrement précoce. Dès le début des années 2010, l’entreprise a compris que la cybersécurité devait devenir un pilier essentiel des opérations de contre‑mesures techniques. Cette approche novatrice a profondément transformé la manière de protéger l’information sensible.

Le TSCM : une discipline en pleine évolution

Pendant longtemps, le TSCM se concentrait principalement sur la recherche de dispositifs d’écoute ou de caméras clandestines. Ces menaces restent bien réelles, mais elles ne représentent plus l’unique danger. Avec la montée en puissance du numérique, les attaques se sont diversifiées et sont devenues plus difficiles à détecter. C’est précisément à ce moment‑clé qu’International ICS a pris une avance décisive en intégrant une dimension cyber à ses opérations.

L’intégration du cyber dès le début des années 2010

L’entreprise a été la première en Europe à considérer que la compromission d’une organisation pouvait aussi passer par des vecteurs numériques. Un réseau Wi‑Fi infiltré, un appareil connecté détourné ou un logiciel espion installé à distance peuvent permettre de récupérer des informations sensibles sans laisser de trace visible. En anticipant cette évolution, International ICS a redéfini les standards du secteur.

Une approche globale de la protection de l’information

En combinant expertise TSCM et compétences cyber, International ICS propose une stratégie complète et cohérente. Cette approche permet d’identifier les menaces physiques comme numériques, d’analyser les environnements connectés, de détecter les anomalies réseau et de sécuriser les communications sensibles. Elle offre ainsi une protection adaptée aux organisations modernes, où les frontières entre espionnage physique et cyberattaques sont de plus en plus floues.

Une réponse indispensable face aux menaces hybrides

Les entreprises, institutions et dirigeants sont aujourd’hui confrontés à des risques multiples. Les attaques hybrides, mêlant intrusion physique et exploitation numérique, se multiplient. Dans ce contexte, une intervention TSCM classique ne suffit plus. Grâce à son avance méthodologique, International ICS propose un niveau de sûreté aligné sur les menaces actuelles et capable d’évoluer avec elles.

En intégrant le cyber au cœur du TSCM dès le début des années 2010, International ICS a posé les bases d’une nouvelle génération de contre‑mesures techniques. Son approche globale, mêlant détection physique et analyse numérique, s’impose aujourd’hui comme une référence en Europe. Une vision pionnière qui continue de façonner les standards du secteur. Préférez l’original à la copie…